Резервное копирование — Backup — qaz.wiki

В области информационных технологий , в резервной копии или резервном копировании данных является копией компьютерных данных , принятых и сохраненных в другом месте , так что он может быть использован для восстановления оригинала после потери данных события. Форма глагола, относящаяся к процессу выполнения, — « резервное копирование », тогда как форма существительного и прилагательного — « резервное копирование ». Резервные копии могут использоваться для восстановления данных после их потери в результате удаления или повреждения данных или для восстановления данных с более раннего времени. Резервное копирование обеспечивает простую форму аварийного восстановления ; однако не все системы резервного копирования могут воссоздать компьютерную систему или другую сложную конфигурацию, такую как компьютерный кластер , сервер Active Directory или сервер базы данных .

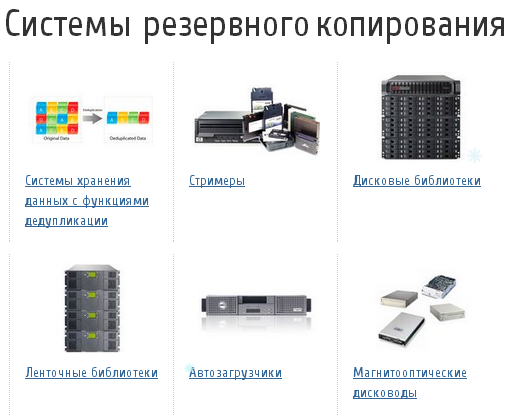

Система резервного копирования содержит как минимум одну копию всех данных, которые стоит сохранить. Требования к хранению данных могут быть большими. Модель хранилища информации может использоваться для создания структуры этого хранилища. Существуют различные типы устройств хранения данных, используемых для копирования резервных копий данных, которые уже находятся во вторичном хранилище, в архивные файлы . Существуют также различные способы размещения этих устройств для обеспечения географической рассредоточенности, безопасности данных и переносимости .

Данные выбираются, извлекаются и обрабатываются для хранения. Этот процесс может включать методы работы с оперативными данными , включая открытые файлы, а также сжатие, шифрование и дедупликацию . Дополнительные методы применяются к корпоративному резервному копированию клиент-сервер . Схемы резервного копирования могут включать пробные прогоны, которые проверяют надежность данных, для которых выполняется резервное копирование.

Место хранения

Стратегия резервного копирования требует репозитория информации, «вторичного хранилища данных», которое объединяет резервные копии «источников» данных. Репозиторий может быть таким же простым, как список всех носителей резервных копий (DVD и т. Д.) И датами создания, или может включать компьютеризированный индекс, каталог или реляционную базу данных .

Данные резервных копий должны храниться, что требует схемы ротации резервных копий , которая представляет собой систему резервного копирования данных на компьютерные носители, которая ограничивает количество резервных копий с разными датами, сохраняемых отдельно, путем соответствующего повторного использования носителя данных путем перезаписи резервные копии больше не нужны. Схема определяет, как и когда каждая часть съемного хранилища используется для операции резервного копирования и как долго она хранится после того, как на ней хранятся данные резервной копии.

Методы резервного копирования

Неструктурированный

Неструктурированный репозиторий может быть просто стопкой лент, DVD-R или внешних жестких дисков с минимальной информацией о том, что и когда было выполнено резервное копирование. Этот метод проще всего реализовать, но вряд ли он обеспечит высокий уровень восстанавливаемости из-за отсутствия автоматизации.

Только полная версия / Визуализация системы

Репозиторий, использующий этот метод резервного копирования, содержит полные копии исходных данных, сделанные в один или несколько определенных моментов времени. Этот метод копирования системных образов часто используется компьютерными техниками для записи заведомо исправных конфигураций. Однако создание образов обычно более полезно как способ развертывания стандартной конфигурации для многих систем, а не как инструмент для постоянного резервного копирования различных систем.

Инкрементальный

В инкрементальной резервной копии хранятся данные, измененные с момента отсчета времени. Дублирующие копии неизмененных данных не копируются. Обычно полное резервное копирование всех файлов выполняется один раз или через нечастые интервалы, что служит ориентиром для инкрементного репозитория. Впоследствии после последовательных периодов времени создается несколько инкрементных резервных копий. Восстановление начинается с последней полной резервной копии, а затем применяются инкрементальные. Некоторые системы резервного копирования могут создать синтетическую полную резервную копию из серии инкрементальных копий , что эквивалентно частому выполнению полного резервного копирования. Когда это сделано для изменения одного файла архива, это ускоряет восстановление последних версий файлов.

Дублирующие копии неизмененных данных не копируются. Обычно полное резервное копирование всех файлов выполняется один раз или через нечастые интервалы, что служит ориентиром для инкрементного репозитория. Впоследствии после последовательных периодов времени создается несколько инкрементных резервных копий. Восстановление начинается с последней полной резервной копии, а затем применяются инкрементальные. Некоторые системы резервного копирования могут создать синтетическую полную резервную копию из серии инкрементальных копий , что эквивалентно частому выполнению полного резервного копирования. Когда это сделано для изменения одного файла архива, это ускоряет восстановление последних версий файлов.

Почти CDP

Непрерывная защита данных (CDP) относится к резервному копированию, которое мгновенно сохраняет копию каждого изменения, внесенного в данные. Это позволяет восстановить данные в любой момент времени и является наиболее полной и передовой защитой данных. Near-CDP приложения для резервного копирования, часто продаваемые как «CDP» -автоматически принять дополнительные резервные копии на определенном интервале, например , каждые 15 минут, один час или 24 часа. Следовательно, они могут разрешить восстановление только до границы интервала. Приложения резервного копирования, близкие к CDP, используют ведение журнала и обычно основываются на периодических «моментальных снимках», доступных только для чтения копиях данных, замороженных в определенный момент времени .

Near-CDP приложения для резервного копирования, часто продаваемые как «CDP» -автоматически принять дополнительные резервные копии на определенном интервале, например , каждые 15 минут, один час или 24 часа. Следовательно, они могут разрешить восстановление только до границы интервала. Приложения резервного копирования, близкие к CDP, используют ведение журнала и обычно основываются на периодических «моментальных снимках», доступных только для чтения копиях данных, замороженных в определенный момент времени .

Почти CDP (за исключением Apple Time Machine ) намеренно регистрирует каждое изменение в хост-системе, часто путем сохранения различий на уровне байтов или блоков, а не различий на уровне файлов. Этот метод резервного копирования отличается от простого зеркального копирования диска тем, что позволяет выполнить откат журнала и, таким образом, восстановить старые образы данных. Ведение журнала намерений позволяет принять меры для обеспечения согласованности данных в реальном времени, защищая самосогласованные файлы, но требуя, чтобы приложения «были приостановлены и подготовлены к резервному копированию».

Почти CDP более практичен для обычных личных приложений резервного копирования, в отличие от настоящего CDP, который должен запускаться вместе с виртуальной машиной или эквивалентом и поэтому обычно используется в корпоративном резервном копировании клиент-сервер.

Обратный инкрементальный

A Реверс инкрементных метод резервного копирования сохраняет последний файл архива «зеркало» из исходных данных и серии различий между «зеркала» в его нынешнем состоянии и его предыдущих состояний. Метод обратного инкрементного резервного копирования начинается с полной резервной копии без образа. После выполнения полного резервного копирования система периодически синхронизирует полную резервную копию с активной копией, сохраняя при этом данные, необходимые для восстановления более старых версий. Это можно сделать либо с помощью жестких ссылок, как это делает Apple Time Machine, либо с помощью двоичных различий .

Дифференциальный

Дифференциальная резервная копия сохраняет только те данные, которые изменились с момента последней полной резервной копии.

Дифференциальная резервная копия копирует файлы, которые были созданы или изменены с момента последней полной резервной копии, независимо от того, были ли с тех пор сделаны какие-либо другие разностные резервные копии, тогда как инкрементная резервная копия копирует файлы, которые были созданы или изменены с момента последней резервной копии любого типа ( полный или инкрементный). Другие варианты инкрементного резервного копирования включают многоуровневые инкрементальные и блочные инкрементальные операции, которые сравнивают части файлов, а не только файлы целиком.

Медиа хранилище

Независимо от используемой модели репозитория данные должны быть скопированы на носитель данных архивных файлов. Используемый носитель также называется типом назначения резервного копирования.

Магнитная лента

Магнитная лента долгое время была наиболее часто используемым носителем для массового хранения данных, резервного копирования, архивирования и обмена. Раньше это был менее затратный вариант, но теперь это не относится к меньшим объемам данных. Лента — это среда с последовательным доступом , поэтому скорость непрерывной записи или чтения данных может быть очень высокой.

Многие форматы лент являются собственностью или предназначены для определенных рынков, таких как мэйнфреймы или персональные компьютеры определенной марки. К 2014 году LTO стала основной ленточной технологией. Другой оставшийся жизнеспособный «супер» формат — это IBM 3592 (также называемый серией TS11xx). Производство Oracle StorageTek T10000 было прекращено в 2016 году.

Жесткий диск

Использование хранилища на жестком диске со временем увеличивалось, поскольку оно становилось все дешевле. Жесткие диски обычно просты в использовании, широко доступны и к ним можно быстро получить доступ. Однако резервные копии на жестких дисках представляют собой механические устройства с малым допуском, и их легче повредить, чем ленты, особенно при транспортировке. В середине 2000-х годов несколько производителей приводов начали производить портативные приводы, использующие наклонную загрузку и технологию акселерометра (иногда называемую «датчиком удара»), и к 2010 году средний отраслевой показатель испытаний на падение для приводов с этой технологией показал, что приводы остаются целыми и работающими после падения с 36 дюймов на промышленное ковровое покрытие. Некоторые производители также предлагают портативные жесткие диски повышенной прочности, которые включают в себя амортизирующий кожух вокруг жесткого диска, и заявляют о диапазоне более высоких характеристик падения. В течение нескольких лет стабильность резервного копирования жесткого диска ниже, чем стабильность резервного копирования на магнитную ленту.

В течение нескольких лет стабильность резервного копирования жесткого диска ниже, чем стабильность резервного копирования на магнитную ленту.

Внешние жесткие диски могут быть подключены через локальные интерфейсы, такие как SCSI , USB , FireWire или eSATA , или через технологии дальнего действия, такие как Ethernet , iSCSI или Fibre Channel . Некоторые дисковые системы резервного копирования с помощью виртуальных ленточных библиотек или иным образом поддерживают дедупликацию данных, которая может уменьшить объем дисковой памяти, потребляемой данными ежедневного и еженедельного резервного копирования.

Оптическое хранилище

В оптических хранилищах используются лазеры для хранения и извлечения данных. Записываемые компакт-диски , DVD-диски и диски Blu-ray обычно используются с персональными компьютерами и обычно дешевы. В прошлом емкость и скорость этих дисков были ниже, чем у жестких дисков или лент, хотя достижения в области оптических носителей постепенно сокращают этот разрыв. Многие форматы оптических дисков относятся к типу WORM , что делает их полезными для архивных целей, поскольку данные не могут быть изменены. Некоторые оптические системы хранения позволяют делать каталогизированные резервные копии данных без контакта человека с дисками, что обеспечивает более длительную целостность данных. Французское исследование, проведенное в 2008 году, показало, что срок службы обычно продаваемых CD-R составлял 2–10 лет, но один производитель позже оценил долговечность своих CD-R со слоем, напыленным золотом, до 100 лет. В 2016 году архив оптических дисков Sony может достичь скорости чтения 250 МБ / с.

Многие форматы оптических дисков относятся к типу WORM , что делает их полезными для архивных целей, поскольку данные не могут быть изменены. Некоторые оптические системы хранения позволяют делать каталогизированные резервные копии данных без контакта человека с дисками, что обеспечивает более длительную целостность данных. Французское исследование, проведенное в 2008 году, показало, что срок службы обычно продаваемых CD-R составлял 2–10 лет, но один производитель позже оценил долговечность своих CD-R со слоем, напыленным золотом, до 100 лет. В 2016 году архив оптических дисков Sony может достичь скорости чтения 250 МБ / с.

Твердотельный накопитель

В твердотельных накопителях (SSD) для хранения данных используются сборки интегральных схем . Флэш-память , флэш-накопители , USB-устройства флэш-памяти , CompactFlash , SmartMedia , карты памяти и устройства Secure Digital являются относительно дорогими из-за их небольшой емкости, но удобны для резервного копирования относительно небольших объемов данных. Твердотельный накопитель не содержит подвижных частей, что делает его менее подверженным физическим повреждениям и может иметь огромную пропускную способность от 500 Мбит / с до 6 Гбит / с. Доступные SSD стали вместительнее и дешевле. Резервное копирование флэш-памяти стабильно меньше лет, чем резервное копирование жесткого диска.

Твердотельный накопитель не содержит подвижных частей, что делает его менее подверженным физическим повреждениям и может иметь огромную пропускную способность от 500 Мбит / с до 6 Гбит / с. Доступные SSD стали вместительнее и дешевле. Резервное копирование флэш-памяти стабильно меньше лет, чем резервное копирование жесткого диска.

Служба удаленного резервного копирования

Службы удаленного резервного копирования или облачного резервного копирования предполагают, что поставщики услуг хранят данные вне офиса. Это использовалось для защиты от таких событий, как пожары, наводнения или землетрясения, которые могли уничтожить локальные резервные копии. Резервное копирование в облаке (с помощью таких служб, как Google Диск или Microsoft OneDrive или аналогичные им ) обеспечивает уровень защиты данных. Однако пользователи должны доверять поставщику услуг по поддержанию конфиденциальности и целостности своих данных, причем конфиденциальность повышается за счет использования шифрования . Поскольку скорость и доступность ограничены подключением пользователя к сети, пользователям с большими объемами данных может потребоваться заполнение облака и крупномасштабное восстановление.

Поскольку скорость и доступность ограничены подключением пользователя к сети, пользователям с большими объемами данных может потребоваться заполнение облака и крупномасштабное восстановление.

Управление

Для управления носителями резервных копий можно использовать различные методы, соблюдая баланс между доступностью, безопасностью и стоимостью. Эти методы управления мультимедиа не являются взаимоисключающими и часто комбинируются для удовлетворения потребностей пользователя. Распространенным примером является использование оперативных дисков для размещения данных перед их отправкой в ближайшую ленточную библиотеку .

В сети

Онлайн- хранилище резервных копий обычно является наиболее доступным типом хранилища данных, и восстановление может начаться за миллисекунды. Внутренний жесткий диск или дисковый массив (возможно, подключенный к SAN ) — это пример онлайн-резервного копирования. Этот тип хранилища удобен и быстр, но уязвим для удаления или перезаписи случайно, злонамеренным действием или в результате действия вируса, удаляющего данные .

Рядом с линией

Хранилище Nearline обычно менее доступно и менее дорого, чем онлайн-хранилище, но все же полезно для хранения данных резервного копирования. Механическое устройство обычно используется для перемещения мультимедийных блоков из хранилища в привод, где данные могут быть прочитаны или записаны. Обычно он имеет свойства безопасности, аналогичные свойствам онлайн-хранилища. Примером может служить ленточная библиотека, время восстановления которой составляет от секунд до нескольких минут.

Не в сети

Автономное хранилище требует некоторых прямых действий для обеспечения доступа к носителю данных: например, вставка ленты в ленточный накопитель или подключение кабеля. Поскольку данные недоступны через какой-либо компьютер, за исключением ограниченных периодов, когда они записываются или считываются обратно, они в значительной степени невосприимчивы к режимам сбоя резервного копирования в режиме онлайн. Время доступа варьируется в зависимости от того, находятся ли носители на месте или за его пределами.

Внешняя защита данных

Носители с резервными копиями могут быть отправлены в удаленное хранилище для защиты от сбоя или других проблем, связанных с конкретным сайтом. Хранилище может быть таким же простым, как домашний офис системного администратора, или таким сложным, как защищенный от стихийных бедствий, контролируемый температурой, бункер с высокой степенью защиты и средствами для хранения резервных носителей. Реплика данных может быть удаленной, но также и интерактивной (например, внешнее зеркало RAID ). Такая реплика имеет довольно ограниченную ценность в качестве резервной копии.

Резервный сайт

Место резервного копирования или центр аварийного восстановления используются для хранения данных, которые могут позволить восстановить и правильно настроить компьютерные системы и сети в случае аварии. У некоторых организаций есть свои собственные центры восстановления данных, в то время как другие заключают договор с третьей стороной. Из-за высокой стоимости резервное копирование редко считается предпочтительным методом перемещения данных на сайт аварийного восстановления. Более типичным способом было бы зеркалирование удаленного диска , которое поддерживает данные аварийного восстановления как можно более актуальными.

Из-за высокой стоимости резервное копирование редко считается предпочтительным методом перемещения данных на сайт аварийного восстановления. Более типичным способом было бы зеркалирование удаленного диска , которое поддерживает данные аварийного восстановления как можно более актуальными.

Выбор и извлечение данных

Операция резервного копирования начинается с выбора и извлечения согласованных единиц данных. Большинство данных в современных компьютерных системах хранится в дискретных единицах, известных как файлы . Эти файлы организованы в файловые системы . Решение о том, что резервировать в любой момент времени, требует компромиссов. Резервное копирование слишком большого количества избыточных данных приведет к слишком быстрому заполнению хранилища информации. Резервное копирование недостаточного количества данных может в конечном итоге привести к потере важной информации.

Файлы

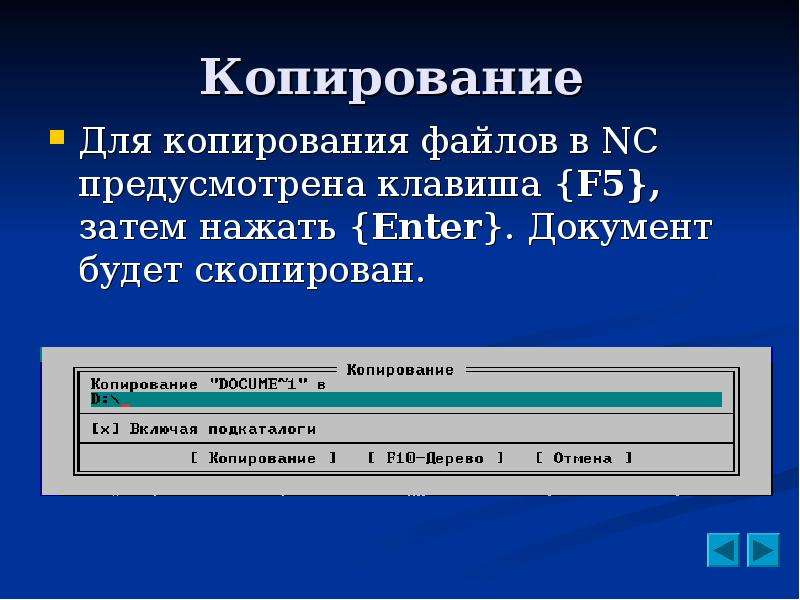

- Копирование файлов . Создание копий файлов — самый простой и распространенный способ резервного копирования.

Средства для выполнения этой основной функции включены во все программы резервного копирования и все операционные системы.

Средства для выполнения этой основной функции включены во все программы резервного копирования и все операционные системы. - Частичное копирование файла: резервная копия может включать только те блоки или байты в файле, которые были изменены за определенный период времени. Это может существенно уменьшить необходимое пространство для хранения, но требует более высокого уровня сложности для восстановления файлов в случае восстановления. Некоторые реализации требуют интеграции с исходной файловой системой.

- Удаленные файлы: Чтобы предотвратить непреднамеренное восстановление файлов, которые были намеренно удалены, необходимо сохранить запись об удалении.

- Управление версиями файлов: большинство приложений резервного копирования, кроме тех, которые выполняют только полное / создание образа системы, также создают резервные копии файлов, которые были изменены с момента последнего резервного копирования. «Таким образом, вы можете получить множество различных версий данного файла, и если вы удалите его на жестком диске, вы все равно сможете найти его в своем архиве [хранилище информации]».

Файловые системы

- Дамп файловой системы: можно сделать копию всей файловой системы на уровне блоков. Это также известно как «необработанное резервное копирование раздела» и связано с созданием образа диска . Обычно этот процесс включает размонтирование файловой системы и запуск такой программы, как dd (Unix) . Поскольку диск читается последовательно и с большими буферами, этот тип резервного копирования может быть быстрее обычного чтения каждого файла, особенно когда файловая система содержит много мелких файлов, сильно фрагментирована или почти заполнена. Но поскольку этот метод также читает свободные блоки диска, которые не содержат полезных данных, этот метод также может быть медленнее, чем обычное чтение, особенно когда файловая система почти пуста. Некоторые файловые системы, такие как XFS , предоставляют утилиту «дампа», которая последовательно читает диск для повышения производительности, пропуская неиспользуемые разделы. Соответствующая утилита восстановления может выборочно восстанавливать отдельные файлы или весь том по выбору оператора.

- Идентификация изменений: в некоторых файловых системах есть бит архива для каждого файла, в котором указано, что он был недавно изменен. Некоторые программы резервного копирования проверяют дату создания файла и сравнивают ее с последней резервной копией, чтобы определить, был ли файл изменен.

- Файловая система управления версиями: файловая система управления версиями отслеживает все изменения в файле. NILFS версий файловой системы для Linux является примером.

Живые данные

Файлы, которые активно обновляются, создают проблемы для резервного копирования. Один из способов резервного копирования оперативных данных — временно приостановить их (например, закрыть все файлы), сделать «моментальный снимок» и затем возобновить оперативные операции. На этом этапе можно выполнить резервное копирование снимка обычными методами. Снимок является мгновенной функцией некоторых файловых систем , что представляет собой копию файловой системы , как если бы это были заморожены в определенный момент времени, часто с помощью копирования при записи механизма. Создание моментального снимка файла во время его изменения приводит к повреждению файла, который становится непригодным для использования. Это также относится к взаимосвязанным файлам, которые можно найти в обычной базе данных или в таких приложениях, как Microsoft Exchange Server . Термин нечеткое резервное копирование может использоваться для описания резервного копирования оперативных данных, которое выглядит так, как будто оно выполняется правильно, но не отражает состояние данных в определенный момент времени.

Создание моментального снимка файла во время его изменения приводит к повреждению файла, который становится непригодным для использования. Это также относится к взаимосвязанным файлам, которые можно найти в обычной базе данных или в таких приложениях, как Microsoft Exchange Server . Термин нечеткое резервное копирование может использоваться для описания резервного копирования оперативных данных, которое выглядит так, как будто оно выполняется правильно, но не отражает состояние данных в определенный момент времени.

Варианты резервного копирования для файлов данных, которые не могут быть или не могут быть приостановлены, включают:

- Резервное копирование открытых файлов. Многие приложения для резервного копирования выполняют резервное копирование открытых файлов во внутренне согласованном состоянии. Некоторые приложения просто проверяют, используются ли открытые файлы, и повторяют попытку позже. Другие приложения исключают открытые файлы, которые очень часто обновляются.

Для некоторых интерактивных приложений с низкой доступностью можно выполнить резервное копирование с помощью естественной / вынужденной паузы.

Для некоторых интерактивных приложений с низкой доступностью можно выполнить резервное копирование с помощью естественной / вынужденной паузы. - Резервное копирование взаимосвязанных файлов базы данных: некоторые взаимосвязанные файловые системы баз данных предлагают средства для создания «горячей резервной копии» базы данных, когда она находится в оперативном режиме и может использоваться. Сюда может входить моментальный снимок файлов данных плюс моментальный журнал изменений, сделанных во время резервного копирования. После восстановления изменения в файлах журнала применяются, чтобы довести копию базы данных до того момента времени, когда закончилось первоначальное резервное копирование. Для других интерактивных приложений с низкой доступностью можно выполнить резервное копирование с помощью скоординированных моментальных снимков. Однако для действительно высокодоступных интерактивных приложений можно выполнить резервное копирование только с помощью непрерывной защиты данных.

Метаданные

Не вся информация, хранящаяся на компьютере, хранится в файлах. Для точного восстановления всей системы с нуля необходимо также отслеживать нефайловые данные .

- Описание системы: Технические характеристики системы необходимы для обеспечения точной замены после аварии.

- Загрузочный сектор : загрузочный сектор иногда легче воссоздать, чем сохранить. Обычно это не обычный файл, и без него система не загрузится.

- Схема разделов : структура исходного диска, а также таблицы разделов и настройки файловой системы необходимы для правильного воссоздания исходной системы.

- Файл метаданных : права каждого файла, владелец, группа, списки контроля доступа, а также любые другие потребности метаданных для резервного копирования для восстановления , чтобы правильно воссоздать первоначальную среду.

- Системные метаданные: разные операционные системы имеют разные способы хранения информации о конфигурации.

Microsoft Windows ведет реестр системной информации, который сложнее восстановить, чем обычный файл.

Microsoft Windows ведет реестр системной информации, который сложнее восстановить, чем обычный файл.

Манипуляция данными и оптимизация набора данных

Часто бывает полезно или требуется манипулировать данными, для которых создается резервная копия, для оптимизации процесса резервного копирования. Эти манипуляции могут улучшить скорость резервного копирования, скорость восстановления, безопасность данных, использование носителей и / или снизить требования к пропускной способности.

Автоматическая обработка данных

Устаревшие данные могут быть автоматически удалены, но для приложений резервного копирования личных данных — в отличие от корпоративных приложений резервного копирования клиент-сервер, в которых можно настроить автоматическую обработку данных, — удаление может быть отложено или отключено не более чем на глобальном уровне.

Сжатие

Для уменьшения размера исходных данных, подлежащих хранению, могут использоваться различные схемы, чтобы они использовали меньше места для хранения. Сжатие часто является встроенной функцией ленточного накопителя.

Сжатие часто является встроенной функцией ленточного накопителя.

Дедупликация

Избыточность за счет резервного копирования аналогичным образом сконфигурированных рабочих станций может быть уменьшена, таким образом сохраняется только одна копия. Этот метод может применяться на уровне файла или необработанного блока. Это потенциально большое сокращение называется дедупликацией . Это может произойти на сервере до того, как какие-либо данные будут перемещены на носитель резервной копии, что иногда называется дедупликацией на стороне источника / клиента. Этот подход также снижает полосу пропускания, необходимую для отправки данных резервного копирования на целевой носитель. Этот процесс также может происходить на целевом устройстве хранения, что иногда называется встроенной или внутренней дедупликацией.

Дублирование

Иногда резервные копии копируются на второй набор носителей. Это можно сделать, чтобы переупорядочить файлы архива для оптимизации скорости восстановления, или чтобы иметь вторую копию в другом месте или на другом носителе, как в случае возможности резервного копирования Enterprise клиент-сервер с диска на диск на ленту. .

.

Шифрование

Съемные носители данных большой емкости, такие как ленты с резервными копиями, представляют угрозу безопасности данных в случае их утери или кражи. Шифрование данных на этих носителях может смягчить эту проблему, однако шифрование — это процесс с интенсивным использованием ЦП, который может снизить скорость резервного копирования, а безопасность зашифрованных резервных копий столь же эффективна, как и безопасность политики управления ключами.

Мультиплексирование

Когда существует намного больше компьютеров, подлежащих резервному копированию, чем целевых запоминающих устройств, может оказаться полезной возможность использовать одно запоминающее устройство с несколькими одновременными резервными копиями. Однако заполнение окна запланированного резервного копирования с помощью «мультиплексного резервного копирования» используется только для мест назначения на магнитной ленте.

Рефакторинг

Процесс перестановки наборов резервных копий в архивном файле известен как рефакторинг. Например, если система резервного копирования использует одну ленту каждый день для хранения инкрементных резервных копий для всех защищенных компьютеров, для восстановления одного из компьютеров может потребоваться много лент. Рефакторинг можно использовать для объединения всех резервных копий для одного компьютера на одну ленту, создавая «синтетическую полную резервную копию». Это особенно полезно для систем резервного копирования, которые выполняют инкрементное постоянное резервное копирование.

Например, если система резервного копирования использует одну ленту каждый день для хранения инкрементных резервных копий для всех защищенных компьютеров, для восстановления одного из компьютеров может потребоваться много лент. Рефакторинг можно использовать для объединения всех резервных копий для одного компьютера на одну ленту, создавая «синтетическую полную резервную копию». Это особенно полезно для систем резервного копирования, которые выполняют инкрементное постоянное резервное копирование.

Постановка

Иногда резервные копии копируются на промежуточный диск перед копированием на ленту. Этот процесс иногда называют D2D2T, аббревиатура от Disk-to-disk-to-tape . Это может быть полезно, если существует проблема согласования скорости конечного целевого устройства со скоростью исходного устройства, что часто встречается в сетевых системах резервного копирования. Он также может служить централизованным местом для применения других методов обработки данных.

Цели

- Целевая точка восстановления (RPO): момент времени, который будет отражать перезапущенная инфраструктура, выраженный как «максимальный целевой период, в течение которого данные (транзакции) могут быть потеряны ИТ-службой из-за серьезного инцидента». По сути, это откат, который произойдет в результате восстановления. Наиболее желательным RPO будет точка непосредственно перед событием потери данных. Чтобы достичь более поздней точки восстановления, необходимо увеличить частоту синхронизации между исходными данными и репозиторием резервных копий.

- Целевое время восстановления (RTO): количество времени, прошедшее между аварией и восстановлением бизнес-функций.

- Безопасность данных : помимо сохранения доступа к данным для их владельцев, данные должны быть ограничены от несанкционированного доступа. Резервное копирование должно выполняться таким образом, чтобы не ставить под угрозу обязательства первоначального владельца. Этого можно добиться с помощью шифрования данных и правильных политик обработки мультимедиа.

- Срок хранения данных : правила и политика могут привести к ситуациям, когда ожидается, что резервные копии будут храниться в течение определенного периода, но не дольше. Сохранение резервных копий по истечении этого периода может привести к нежелательной ответственности и неоптимальному использованию носителей.

- Проверка контрольной суммы или хеш-функции : приложениям, выполняющим резервное копирование файлов архива на магнитной ленте, требуется эта опция, чтобы убедиться, что данные были скопированы правильно.

- Мониторинг процесса резервного копирования : корпоративным приложениям резервного копирования клиент-сервер необходим пользовательский интерфейс, который позволяет администраторам контролировать процесс резервного копирования и подтверждает соответствие нормативным органам за пределами организации; например, страховая компания в США может быть обязана в соответствии с HIPAA продемонстрировать, что данные ее клиентов соответствуют требованиям к хранению записей.

- Резервное копирование и восстановление, инициируемое пользователем . Чтобы избежать или восстановить после незначительных сбоев, таких как непреднамеренное удаление или перезапись «хороших» версий одного или нескольких файлов, пользователь компьютера, а не администратор, может инициировать резервное копирование и восстановление (не обязательно самая последняя резервная копия) файлов или папок.

Смотрите также

- О резервном копировании

- похожие темы

Ноты

Рекомендации

внешние ссылки

Копирование — информация — Большая Энциклопедия Нефти и Газа, статья, страница 1

Копирование — информация

Cтраница 1

Копирование информации включает две стадии: первая — это запись содержимого оперативной памяти на диск. В этом случае удается в значительной мере нейтрализовать последствия сбоя по питанию, который может стереть содержимое оперативной памяти. Уже одно это говорит о целесообразности периодического сбрасывания информации на диск. К тому же, существует вероятность случайно нажать не на ту клавишу, в результате чего сотрутся нужные данные. В некоторых новых программах предусмотрены специальные средства для создания временной копии, что позволяет восстановить случайно стертую информацию.

[1]

Уже одно это говорит о целесообразности периодического сбрасывания информации на диск. К тому же, существует вероятность случайно нажать не на ту клавишу, в результате чего сотрутся нужные данные. В некоторых новых программах предусмотрены специальные средства для создания временной копии, что позволяет восстановить случайно стертую информацию.

[1]

Хотя копирование информации может занять ощутимое время, вы, во-первых, получите выигрыш но скорости обработки ( базы данных меньшего объема), а во-вторых, обеспечите целостность исходных данных в случае непредвиденных обстоятельств. [2]

Для копирования информации необходимо, нажав левую кнопку мыши и перемещая ее по полю таблицы, выделить ячейки. [3]

При копировании информации с жестких дисков возникает другая проблема. Использовать второй НМД для хранения копии слишком дорого, и так мало кто поступает. Некоторые используют для поддержки накопителя на жестких дисках НГМД и копируют информацию на гибкие диски. Однако чаще для поддержки НМД используют различные типы НМЛ, причем наиболее популярны скоростные накопители с высокой плотностью записи на компакт-кассетах. Высокая плотность записи позволяет записывать большие массивы данных на миниатюрные кассеты.

[4]

Некоторые используют для поддержки накопителя на жестких дисках НГМД и копируют информацию на гибкие диски. Однако чаще для поддержки НМД используют различные типы НМЛ, причем наиболее популярны скоростные накопители с высокой плотностью записи на компакт-кассетах. Высокая плотность записи позволяет записывать большие массивы данных на миниатюрные кассеты.

[4]

Режим сохранения ( периодичность и порядок копирования информации на магнитную ленту) определяется администратором для каждой конкретной системы з зависимости от интенсивности обновления информации и других факторов. [5]

Одним из эффективных методов оперативного резервирования является копирование информации на зеркальный диск. Зеркальным называют жесткий магнитный диск отдельного накопителя, на котором хранится информация, полностью идентичная информации на рабочем диске. Это достигается за счет параллельного выполнения всех операций записи на оба диска. При отказе рабочего накопителя осуществляется автоматический переход на работу с зеркальным диском в режиме реального времени. Информация при этом сохраняется в полном объеме.

[6]

При отказе рабочего накопителя осуществляется автоматический переход на работу с зеркальным диском в режиме реального времени. Информация при этом сохраняется в полном объеме.

[6]

Утечка происходит в основном при запомин

Резервное копирование — Википедия

Картридж для стримера формата LTO — пример носителя резервной копии, используемого в современных центрах обработки данных.Резервное копирование (англ. backup copy) — процесс создания копии данных на носителе (жёстком диске, дискете и т. д.), предназначенном для восстановления данных в оригинальном или новом месте их расположения в случае их повреждения или разрушения.

Наименование операций

- Резервное копирование данных (резервное дублирование данных) — процесс создания копии данных.

- Восстановление данных — процесс восстановления в оригинальном месте.

Цель

Резервное копирование необходимо для возможности быстрого и недорогого восстановления информации (документов, программ, настроек и т. д.) в случае утери рабочей копии информации по какой-либо причине.

д.) в случае утери рабочей копии информации по какой-либо причине.

Кроме этого, решается проблема передачи данных и работы с общими документами.

Требования к системе резервного копирования

- Надёжность хранения информации — обеспечивается применением отказоустойчивого оборудования систем хранения, дублированием информации и заменой утерянной копии другой в случае уничтожения одной из копий (в том числе как часть отказоустойчивости).

- Многоплатформенность — полноценное функционирование системы резервного копирования в гетерогенной сети предполагает, что её серверная часть будет работать в различных операционных средах и поддерживать клиенты на самых разных аппаратно-программных платформах.

- Простота в эксплуатации — автоматизация (по возможности минимизировать участие человека: как пользователя, так и администратора).

- Быстрое внедрение — простая установка и настройка программ, быстрое обучение пользователей.

Ключевыми параметрами резервного копирования являются:

- RPO — Recovery Point Objective;

- RTO — Recovery Time Objective.

RPO определяет точку отката — момент времени в прошлом, на который будут восстановлены данные, а RTO определяет время, необходимое для восстановления из резервной копии.

Виды резервного копирования[1][2]

- Полное резервное копирование (Full backup)

- Полное копирование обычно затрагивает всю систему и все файлы. Еженедельное, ежемесячное и ежеквартальное резервное копирование подразумевает создание полной копии всех данных. Обычно оно выполняется тогда, когда копирование большого объёма данных не влияет на работу организации. Для предотвращения большого объёма использованных ресурсов используют алгоритмы сжатия, а также сочетание этого вида с другими: дифференциальным или инкрементным. Полное резервное копирование незаменимо в случае, когда нужно подготовить резервную копию для быстрого восстановления системы с нуля.

- Дифференциальное резервное копирование (Differential backup)

- При дифференциальном («разностном») резервном копировании каждый файл, который был изменён с момента последнего полного резервного копирования, копируется каждый раз заново.

Дифференциальное копирование ускоряет процесс восстановления. Все копии файлов делаются в определённые моменты времени, что, например, важно при заражении вирусами.

Дифференциальное копирование ускоряет процесс восстановления. Все копии файлов делаются в определённые моменты времени, что, например, важно при заражении вирусами.

- Инкрементное резервное копирование (Incremental backup)

- При добавочном («инкрементном») резервном копировании происходит копирование только тех файлов, которые были изменены с тех пор, как в последний раз выполнялось полное или добавочное резервное копирование. Последующее инкрементное резервное копирование добавляет только файлы, которые были изменены с момента предыдущего. Инкрементное резервное копирование занимает меньше времени, так как копируется меньшее количество файлов. Однако процесс восстановления данных занимает больше времени, так как должны быть восстановлены данные последнего полного резервного копирования, а также данные всех последующих инкрементных резервных копирований. В отличие от дифференциального копирования, изменившиеся или новые файлы не замещают старые, а добавляются на носитель независимо.

- Клонирование

- Клонирование позволяет скопировать целый раздел или носитель (устройство) со всеми файлами и каталогами в другой раздел или на другой носитель. Если раздел является загрузочным, то клонированный раздел тоже будет загрузочным[3].

- Резервное копирование в виде образа

- Образ — точная копия всего раздела или носителя (устройства), хранящаяся в одном файле[4].

- Резервное копирование в режиме реального времени

- Резервное копирование в режиме реального времени позволяет создавать копии файлов, каталогов и томов, не прерывая работу, без перезагрузки компьютера.[5]

- Холодное резервирование

- При холодном резервировании база данных выключена или закрыта для потребителей. Файлы данных не изменяются и копия базы данных находится в согласованном состоянии при последующем включении.[6]

- Горячее резервирование

- При горячем резервировании база данных включена и открыта для потребителей.

Копия базы данных приводится в согласованное состояние путём автоматического приложения к ней журналов резервирования по окончании копирования файлов данных.[6]

Копия базы данных приводится в согласованное состояние путём автоматического приложения к ней журналов резервирования по окончании копирования файлов данных.[6]

Схемы ротации

Смена рабочего набора носителей в процессе копирования называется их ротацией. Для резервного копирования очень важным вопросом является выбор подходящей схемы ротации носителей (например, магнитных лент).

Одноразовое копирование

Простейшая схема, не предусматривающая ротации носителей. Все операции проводятся вручную. Перед копированием администратор задаёт время начала резервного копирования, перечисляет файловые системы или каталоги, которые нужно копировать. Эту информацию можно сохранить в базе данных, чтобы её можно было использовать снова. При одноразовом копировании чаще всего применяется полное копирование.

Простая ротация

Простая ротация подразумевает, что некий набор лент используется циклически. Например, цикл ротации может составлять неделю, тогда отдельный носитель выделяется для определённого рабочего дня недели. Недостаток данной схемы — она не очень подходит для ведения архива, поскольку количество носителей в архиве быстро увеличивается. Кроме того, инкрементальная/дифференциальная запись проводится на одни и те же носители, что ведёт к их значительному износу и, как следствие, увеличивает вероятность отказа.

Недостаток данной схемы — она не очень подходит для ведения архива, поскольку количество носителей в архиве быстро увеличивается. Кроме того, инкрементальная/дифференциальная запись проводится на одни и те же носители, что ведёт к их значительному износу и, как следствие, увеличивает вероятность отказа.

«Дед, отец, сын»

Данная схема имеет иерархическую структуру и предполагает использование комплекта из трёх наборов носителей. Раз в неделю делается полная копия дисков компьютера («отец»), ежедневно же проводится инкрементальное (или дифференциальное) копирование («сын»). Дополнительно раз в месяц проводится ещё одно полное копирование («дед»). Состав ежедневного и еженедельного набора постоянен. Таким образом, по сравнению с простой ротацией в архиве содержатся только ежемесячные копии плюс последние еженедельные и ежедневные копии. Недостаток данной схемы состоит в том, что в архив попадают только данные, имевшиеся на конец месяца, а также в износе носителей.

«Ханойская башня»

Схема призвана устранить некоторые из недостатков схемы простой ротации и ротации «Дед, отец, сын». Схема построена на применении нескольких наборов носителей. Каждый набор предназначен для недельного копирования, как в схеме простой ротации, но без изъятия полных копий. Иными словами, отдельный набор включает носитель с полной недельной копией и носители с ежедневными инкрементальными (дифференциальными) копиями. Специфическая проблема схемы «ханойская башня» — её более высокая сложность, чем у других схем.

«10 наборов»

Данная схема рассчитана на десять наборов носителей. Период из сорока недель делится на десять циклов. В течение цикла за каждым набором закреплён один день недели. По прошествии четырёхнедельного цикла номер набора сдвигается на один день. Иными словами, если в первом цикле за понедельник отвечал набор номер 1, а за вторник — номер 2, то во втором цикле за понедельник отвечает набор номер 2, а за вторник — номер 3. Такая схема позволяет равномерно распределить нагрузку, а следовательно, и износ между всеми носителями.

Схемы «Ханойская башня»[источник не указан 2493 дня] и «10 наборов» используются нечасто, так как многие системы резервного копирования их не поддерживают.

Хранение резервной копии

Причины утери информации

Эксплуатационные поломки носителей информации

Описание: случайные поломки в пределах статистики отказов, связанные с неосторожностью или выработкой ресурса. Если важная информация уже потеряна, то можно обратиться в специализированную службу, но надёжность не стопроцентная.

Решение: хранить всю информацию (каждый файл) минимум в двух экземплярах (причём каждый экземпляр на своём носителе данных). Для этого применяются:

- RAID 1, обеспечивающий восстановление самой свежей информации. Файлы, расположенные на сервере с RAID, более защищены от поломок, чем хранящиеся на локальной машине;

- Ручное или автоматическое копирование на другой носитель. Для этого может использоваться система контроля версий, специализированная программа резервного копирования или подручные средства наподобие периодически запускаемого cmd-файла.

Стихийные и техногенные бедствия

Описание: шторм, землетрясение, кража, пожар, прорыв водопровода — всё это может привести к потере всех носителей данных, расположенных на определённой территории.

Борьба: единственный способ защиты от стихийных бедствий — держать часть резервных копий в другом помещении. В частности, помогает резервное копирование через сеть на компьютер, расположенный достаточно далеко (или в облачное хранилище данных).

Вредоносные программы

Описание: в эту категорию входит случайно занесённое ПО, которое намеренно портит информацию — вирусы, черви, «троянские кони». Иногда факт заражения обнаруживается, когда немалая часть информации искажена или уничтожена.

Борьба:

- Установка антивирусных программ на рабочие станции. Простейшие антивирусные меры — отключение автозагрузки, изоляция локальной сети от Интернета, и т. д.

- Обеспечение централизованного обновления: первая копия антивируса получает обновления прямо из Интернета, а другие копии настроены на папку, куда первая загружает обновления; также можно настроить прокси-сервер таким образом, чтобы обновления кэшировались (это всё меры для уменьшения трафика).

- Иметь копии в таком месте, до которого вирус не доберётся — выделенный сервер или съёмные носители.

- Если копирование идёт на сервер: обеспечить защиту сервера от вирусов (либо установить антивирус, либо использовать ОС, для которой вероятность заражения мала). Хранить версии достаточной давности, чтобы существовала копия, не контактировавшая с заражённым компьютером.

- Если копирование идёт на съёмные носители: часть носителей хранить (без дописывания на них) достаточно долго, чтобы существовала копия, не контактировавшая с заражённым компьютером.

- Использование носителей с однократной записью: CD-R, DVD-R, BD-R. Их объём недостаточен для серьёзных применений.

Человеческий фактор

Описание: намеренное или ненамеренное уничтожение важной информации — человеком, специально написанной вредоносной программой или сбойным ПО.

Борьба:

- Тщательно расставить права на все ресурсы, чтобы другие пользователи не могли модифицировать чужие файлы.

Исключение делается для системного администратора, который должен обладать всеми правами на всё, чтобы быть способным исправить ошибки пользователей, программ и т. д.

Исключение делается для системного администратора, который должен обладать всеми правами на всё, чтобы быть способным исправить ошибки пользователей, программ и т. д. - Построить работающую систему резервного копирования — систему, которой люди реально пользуются и которая достаточно устойчива к ошибкам оператора. Если пользователь не пользуется системой резервного копирования, вся ответственность за сохранность ложится на него.

- Хранить версии достаточной давности, чтобы при обнаружении испорченных данных файл можно было восстановить.

- Перед переустановкой ОС следует обязательно копировать всё содержимое раздела, на которой будет установлена ОС, на сервер, на другой раздел или на CD/DVD.

- Оперативно обновлять ПО, которое заподозрено в потере данных.

Затруднения при резервном копировании

Законы об авторском праве и других исключительных правах могут запрещать или ограничивать копирование. Иногда для резервного копирования предусматриваются исключения (см. Свободное использование произведений, ограничения и исключения в области авторского права).

Свободное использование произведений, ограничения и исключения в области авторского права).

Условия использования проприетарного программного обеспечения и других несвободных произведений также могут ограничивать или запрещать резервное копирование.

Технические меры защиты от копирования затрудняют резервное копирование независимо от законов и условий.

См. также

Ссылки

Примечания

Копирование информации из Интернет — МегаЛекции

Если вы нашли интересующую вас заметку, статью или просто фрагмент текста, то вы его можете сохранить. Делается это точно таким же образом, как и при работе с текстовым документом. С помощью мыши вы выделяете тот фрагмент текста, который вам нужен, затем вызываете контекстное меню, кликнув правой кнопкой мыши, и выбираете пункт Копировать(рис.242).

| Рис. 242. Копирование фрагментов текста |

Затем вам нужно запустить программу для редактирования текста, которой вы пользуетесь, например, Блокнот или WordPad, и вставить туда фрагмент через буфер обмена, воспользовавшись контекстным меню или панелью инструментов программы.

Далее со вставленным текстом вы можете производить абсолютно любые операции по редактированию и форматированию, которые мы рассматривали ранее.

Если вам необходим сохранить изображение, находящееся на веб-странице, то сделать это также очень просто через контекстное меню. Наводим указатель мыши на изображение и нажимаем правую кнопку. В контекстном меню выбираем Сохранить картинку как…

| Рис. 243. Копирование изображения |

Откроется стандартное окно Сохранить как, в котором нужно указать папку, куда будет сохранено изображение, а также можно изменить название изображения.

И еще одна хитрость, о которой хочу рассказать. При переходе по гиперссылкам на веб-страницах, новая страница может загружаться как в этой же самой вкладке, так и в новой вкладке, что позволит вам просматривать обе страницы. Способ загрузки страницы при переходе по гиперссылке (т.е. в новой или в текущей вкладке) определяет автор страницы, но вы можете всегда открывать страницу в новой вкладке. И делается это очень просто. Вам нужно щелкать на гиперссылке не левой кнопкой мышки, а нажимать колесико мыши. Колесико, помимо функциискроллинга, т.е. пролистывания содержимого страницы по вертикали, имеет возможность нажиматься и выполнять функцию третьей кнопки мыши. Вот именно это свойство колесика мы и будем использовать для открытия страниц в новых вкладка.

И делается это очень просто. Вам нужно щелкать на гиперссылке не левой кнопкой мышки, а нажимать колесико мыши. Колесико, помимо функциискроллинга, т.е. пролистывания содержимого страницы по вертикали, имеет возможность нажиматься и выполнять функцию третьей кнопки мыши. Вот именно это свойство колесика мы и будем использовать для открытия страниц в новых вкладка.

Урок № 83

Настройка Google Chrome

Как практически и у любой другой программы у браузера Google Chrome есть настройки. Для того, чтобы их изменить необходимо зайти в выпадающее меню Настройка и управление Google Chrome и выбрать пункт Настройки(рис.244).

Откроется новая вкладка, на которой сосредоточены все настройки программы. Мы не будем подробно разбирать эту вкладку, а затронем только наиболее востребованные настройки браузера Google Chrome.

Рис. 244. Настройка Google Chrome 244. Настройка Google Chrome

|

В разделе Начальная группа мы можем задать те страницы, которым мы хотим загружать со стартом браузера Google Chrome(рис.245). Это означает, что страницы будут сразу загружены после открытия браузера и нам не понадобиться производить какие-либо дополнительные действия.

| Рис. 245. Страницы, запускаемые со стартом браузера |

Если выбран первый пункт Страница быстрого доступа, то будет загружаться страница, показанная на рисунке 229. Когда мы заведем аккаунт на сайте Google мы еще вернемся к этому вопросу.

Если выбран пункт Последние открытые страницы, то после запуска браузера будут загружаться все те страницы, которые были загружены в момент закрытия браузера. Это значит, что если перед закрытием браузера у вас в нем были загружены три сайта – mail.ru, yandex.ru иgoogle. ru, то после повторного открытия браузера все эти три сайта вновь будут загружены каждый в своей вкладке.

ru, то после повторного открытия браузера все эти три сайта вновь будут загружены каждый в своей вкладке.

Если выбран последний пункт – Следующие страницы, то вы можете нажать на ссылкудобавитьи указать адреса тех страниц, которые вы бы хотели загружать при старте браузера.

Следующий полезный раздел настроек – Поиск(рис.246). В этом разделе мы можем выбрать поисковую систему, которую будет использовать браузер по умолчанию.

Дело в том, что нам не обязательно заходить на сайт поисковой системы, например, ЯндексилиGoogle, и вводить свой поисковый запрос в поле. Достаточно написать интересующую нас фразу адресной строке браузера и нажать Enter. Данный поисковый запрос будет подставлен в поисковую систему, которая является поиском по умолчанию в браузере, т.е. ту, которую мы можем указать в настройках (рис.246).

| Рис. 246. Выбор поисковой системы |

Из списка можем выбрать наиболее популярные поисковые системы. Я рекомендую пользоватьсяЯндексили Google.

Я рекомендую пользоватьсяЯндексили Google.

Теперь обратимся еще к одной настройке, которая бывает просто необходима. Это настройка папки, в которую будут сохраняться файлы при скачивании их из Интернет. Для настройки этой папки нужно перейти в самый низ настроек и нажать на Показать дополнительные настройки.

Появится множество дополнительных настроек, но нас будет интересовать раздел Загрузки(рис.247). Именно здесь мы должны указать ту папку, в которой потом хотим видеть файлы скаченные нами.

В поле Расположение загружаемых файлов указывается путь, по которому браузер сохраняет файлы по умолчанию. Нажимаем Изменитьи указываем папку на компьютере, в которую мы хотим всегда скачивать файлы.

| Рис. 247. Папка для загрузки файлов |

Кроме этого мы можем установить галочку напротив пункта Запрашивать место для сохранения файлов перед загрузкой. В этом случае каждый раз при загрузке файлов из Интернет будет появляться диалоговое окно, в котором мы сможем указать папку загрузки для каждого файла индивидуально.

В этом случае каждый раз при загрузке файлов из Интернет будет появляться диалоговое окно, в котором мы сможем указать папку загрузки для каждого файла индивидуально.

Домашнее задание:

1. Поиск информации

o Запустите браузер и перейдите на сайт yandex.ru

o Откройте новую вкладку в браузере и перейдите на сайт google.ru

o Составьте поисковый запрос по интересующей вас теме (например, «как вышивать крестиком» или «как переустановить Windows»)

o Задайте этот поисковый запрос и в Google, и в Яндекс

o Сравните поисковую выдачу. Как правило, она отличается. Связано это с тем, что алгоритмы поиска информации у этих поисковых систем отличаются, и я рекомендую при поиске информации в Интернет параллельно пользоваться двумя этими поисковиками.

2. Попробуйте посерфовать, т.е. поперемещаться от сайта к сайту с помощью гиперссылок на веб-страницах. Затем воспользуйтесь кнопкой навигации, для возвращения на первоначальную страницу (рис.235).

3. Нажмите колесико мыши на любой гиперссылке. Страница должна открыться в новой вкладке браузера. Кстати, обратите внимание на то, что все сайты из поисковой выдачи Яндексаоткрываются в новой вкладке, а в Googleв текущей. Данный прием очень удобен как раз при работе с Google.

4. Создайте закладки на ваши любимые сайты. Разместите на Панели закладоктолько самые важные сайты, а закладки на отдельные страницы и менее важные сайты разместите в Других закладках.

5. Скопируйте интересующий вас текст с произвольной страницы в текстовый документ, созданный в программе Блокнотили WordPad. Сохраните произвольное изображение на компьютер.

6. Перейдите в Настройкии выберите Яндекспоисковой системой по умолчанию. Затем закройте вкладку Настройкии в адресной строке браузера введите произвольный поисковый запрос, например, «что такое браузер». Загрузится поисковая система Яндекси вам будет предоставлена поисковая выдача именно этой системы. Измените в Настройкахпоисковую систему на Googleи повторите поиск из адресной строки. Теперь вы увидите результаты поиска от Google. Установите в настройках наиболее удобную для вас поисковую систему и не забывайте про возможность ввода поискового запроса в адресную строку браузера.

Урок № 84

Что такое электронная почта

Электронную почту можно считать старейшим сервисом Интернет. Она появилась в середине 60-х годов прошлого века и к сегодняшнему дню практически заменила традиционную почту. Уже мало кто пишет бумажные письма своим родственникам и друзьям. Намного проще отправить электронное письмо. На Западе во многих организациях электронные письма уже приравниваются к обычным бумажным и также являются официальным документом.

Как только не называют электронную почту. Вы можете услышать такие названия как email (e-mail, от английского electronic mail), электронка, интернет-почта и даже мыло (компьютерный сленг, от английского «мейл»).

Так что же это такое — электронная почта?

Электронная почта – это технология, которая предоставляет нам возможность переслать электронное сообщение по компьютерной сети.

По принципу работы электронная почта практически полностью повторяет систему обычной (традиционной) почты, пересылающей бумажные письма. Именно поэтому многие термины из офлайна (традиционной жизни) были позаимствованы в онлайне (в Интернет). Например, применительно к электронной почте вы можете услышать такие термины, как ящик, письмо, доставка, вложение и т.д.

Итак, электронная почта похожа на традиционную почту, только вместо бумажных писем вы создаете электронные, вводя текст с клавиатуры. В роли почтовых отделений выступают почтовые сервера, на которых создаются и хранятся электронные ящики пользователей.

Почтовый сервер – это мощный компьютер, а как мы знаем вся информация на компьютере хранится в виде файлов. Поэтому электронный ящик – это не что иное, как некоторая область на жестком диске компьютера (дисковое пространство), выделенная под хранение входящих и исходящих писем конкретного пользователя.

Все вышесказанное означает, что все электронные письма хранятся не на вашем компьютере, а на почтовом сервере (специальном компьютере, подключенном к Интернет).

Соответственно когда человек написал письмо, указал адрес получателя и нажал кнопкуОтправить, письмо по сети Интернет отправляется на конкретный почтовый сервер и попадает в ящик получателя.

Когда пользователь зайдет на почтовый сервер, он там обнаружить новое письмо и сможет его прочитать.

Обычный адрес электронной почты записывается так:

ИмяПользователя@ИмяПочтовогоСервера (домен)

Как правило, имяпользователь выбирает себе сам при регистрации ящика электронной почты.Имя почтового сервера (домена), как правило, совпадает с доменом интернет-портала (сайта), на котором пользователь зарегистрировал ящик электронной почты.

Имя пользователя и имя почтового сервера отделяются символом «@», который получил название «собака».

У электронной почты есть неоспоримые достоинства:

1. Скорость пересылки писем. Письма доставляются практически мгновенно, хотя иногда и могут возникать задержки.

2. Возможность одновременной отправки одного и того же письма сразу нескольким получателям.

3. Электронное сообщение (письмо) может содержать не только текст. К письму можно прикрепить файл любого формата, например, аудио, видео или фотографию.

4. Простота использования. Любой человек в состоянии освоить работу с электронной почтой.

5. Высокая надежность доставки электронных писем, хотя и бывают случаи, что письма не доходят до получателя.

Но есть свои недостатки:

1. Практически невозможно утаить адрес вашего ящика электронной почты, поэтому очень сложно защититься от такого явления как спам(массовая рассылка писем рекламного характера, часто содержащих вирусы или имеющая цель выманить деньги или личные данные пользователя). О спаме мы подробно поговорим чуть позже.

2. Ограничение на размер одного сообщения и на общий размер электронного ящика. По мере развития компьютерной техники эти ограничения становятся все менее заметными, но все же на большинстве интернет-порталов, предоставляющих возможность пользования электронной почтой, есть эти ограничения. У каждого такого сервиса ограничения свои и поэтому нужно с ними ознакомиться в информационной системе интернет-портала.

В настоящее время любой начинающий пользователь может завести свой бесплатный электронный почтовый ящик, достаточно зарегистрироваться на одном из интернет-порталов.

Урок № 85

Рекомендуемые страницы:

Воспользуйтесь поиском по сайту:

Полное, инкрементное и дифференциальное резервное копирование

Резервное копирование данных — то, что должен регулярно выполнять каждый активный пользователь компьютера, который не хочет потерять всю свою информацию (или часть от нее) при неожиданном сбое. Часто в различных приложениях, предназначенных для резервного копирования информации, можно встретить три механизма, как создать копию: полностью, инкрементно или дифференциально. В рамках данной статьи рассмотрим, чем эти методы копирования отличаются друг от друга.

Оглавление: 1. Методы резервного копирования данных - Полное резервное копирование - Инкрементное резервное копирование - Дифференциальное резервное копирование 2. Какой метод резервного копирования лучше

Методы резервного копирования данных

Программ, которые разработаны для создания резервной копии информации, много, как в операционной системе Windows, там и в Mac OS. Все они выполняют примерно одинаковые действия — создают резервную копию операционной системы, полностью копируют диск, его некоторые разделы, папки или прочие данные, в зависимости от настроек, выбранных пользователем. После чего эти резервные копии можно использовать для восстановления информации.

Созданная резервная копия нуждается в постоянной актуализации. На базе примененных в программе условий создания бэкапа можно выполнить создание копии, при этом выбрав механизм резервного копирования:

- Создание полной копии;

- Генерация инкрементной копии;

- Создание дифференциальной копии.

Данные действия имеются во многих приложений, например, в одной из самых популярных программ для резервного копирования данных, AOMEI Backupper. В рамках данной статьи примеры будут рассмотрены на ней, но найти подобные механизмы резервного копирования можно и в других программах.

Полное резервное копирование

При подобном методе резервного копирования снимки системы, которые генерируются в рамках одной задачи по бэкапу, способны работать независимо друг от друга. Повреждение одного из таких снимков никак не повлияет на работу других. То есть, при полном резервном копировании снимок системы содержит в себе всю резервируемую информацию.

Метод полного резервного копирования самый надежный, но и самый расточительный в плане ресурсов. Чтобы создать резервную копию операционной системы Windows и нескольких небольших приложений, потребуются десятки гигабайт. Соответственно, постоянно сохранять такие полноценные бэкапы и хранить их на жестком диске нерационально и расточительно с точки зрения свободного пространства на накопителе. Именно поэтому используются два других механизма, рассмотренных ниже.

Инкрементное резервное копирование

Инкрементное резервное копирование данных подразумевает, что пользователь при создании бэкапа единожды генерирует полноценную копию системы и всех файлов, а все создаваемые в будущем копии являются дочерними к главной и предыдущим, то есть, содержат в себе исключительно информацию о произошедших изменениях — удаленных, измененных и созданных файлах.

Таким образом, каждая последующая после первой инкрементная копия содержит в себе только информацию об изменениях. Выглядит это примерно так:

- Первая копия. Основная — содержит в себе всю информацию;

- Вторая копия. Дочерняя — содержит в себе информацию об изменении данных со времен создания первой копии;

- Третья копия. Дочерняя ко второй — содержит в себе информация об изменении данных со времен создания второй копии.

И так далее. То есть, каждая новая инкрементная копия не может использоваться для восстановления данных без предыдущих копий, в том числе и без основной первичной.

Плюс подобного метода резервного хранения данных, в сравнении с первым, меньший размер копий (каждая новая инкрементная копия весит десятки-сотни мегабайт, в зависимости от количества произошедших изменений). Минус — обращение каждой новой копии к предыдущей при восстановлении. То есть, если одна из копий повреждена, придется выполнять восстановление к последней рабочей копии в непрерывной цепи от первой. Кроме того, восстановление из инкрементной копии происходит дольше по времени, чем из других методов резервного копирования.

Дифференциальное резервное копирование

Дифференциальный метод копирования близок к инкрементному по смыслу, но между ними имеется ключевое различие. В рамках дифференциального копирования новые снимки являются дочерними к первому.

Это значит, что при первом резервном копировании дифференциальным методом создается полная копия системы, после чего все последующие снимки содержат в себе информацию о произошедших изменениях от первой копии. Выглядит это примерно следующим образом:

- Первая копия. Основная — содержит в себе всю информацию;

- Вторая копия. Дочерняя — содержит в себе сведения об изменении данных со времен создания первой копии;

- Третья копия. Дочерняя — содержит в себе сведения об изменении данных со времен создания первой копии.

Как можно видеть, третья копия при дифференциальном методе резервного копирования не является дочерней ко второй. То есть, если с одним из дифференциальных снимков возникнут проблемы, можно будет восстановиться к любой другой рабочей дифференциальной копии. Это ключевое отличие дифференциального резервного копирования от инкрементного.

Размер каждого дифференциального снимка больше, чем размер инкрементного снимка, поскольку в нем нужно хранить информацию обо всех изменениях с момента создания первой полной копии. При этом каждый новый дифференциальный снимок будет весить больше предыдущего.

Какой метод резервного копирования лучше

Рассмотрев три метода резервного копирования, каждый пользователь может самостоятельно сделать вывод, какой из вариантов для него лучше. Кратко подведем итоги и приведем несколько сценариев:

- Полное резервное копирование. Самый надежный способ. Подойдет тем пользователям, которые имеют возможность хранить большие по объему бэкапы;

- Инкрементное резервное копирование. Лучший вариант для пользователей, которые делают бэкап на диске малого объема, например, на SSD-накопителе. Преимущество этого метода, в сравнении с дифференциальным резервным копированием, только в размере каждого нового снимка системы;

- Дифференциальное резервное копирование. Лучший вариант для пользователей домашних компьютеров. При таком методе копирования озаботиться нужно только сохранностью первой копии.

Инкрементное копирование — что это такое. Определение Incremental Backup

Инкрементное копирование (Incremental Backup) — это метод сохранения информации, при котором архивируются только измененные с момента последнего бэкапа данные.

Каждая последующая операция по резервированию добавляет на носитель новые или измененные файлы без замены старых. Этим достигается более высокая скорость копирования, чем при процедуре полного или дифференциального копирования.

В различных системах существуют свои инструменты и методы для определения времени копирования. В Windows для этих целей применяется один из файловых атрибутов, так называемый архивный бит, включающийся в работу при изменении файла и сбрасываемый при процедуре бэкапа. С другой стороны, процедура восстановления информации после инкрементного копирования проходит значительно дольше.

Причина этого — в необходимости восстановления в первую очередь архивов полного копирования и только затем — данных последних инкрементных копирований. Применение данного типа копирования нельзя назвать полноценным, решающим все вопросы архивации. Необходимость в процедуре полного резервного копирования останется.

Алгоритм в этом случае прост: восстанавливается крайняя копия Full Backup, а затем на нее накладывается копия Incremental за последнюю дату резервного копирования. Когда обоснованна данная схема копирования?

В первую очередь, при необходимости минимизации времени создания бэкапа в обстоятельствах жесткого графика или в случае обработки достаточно больших массивов данных. Также благодаря методу инкрементного копирования, можно заметно сократить количество и объем носителей архивных копий.

К недостаткам технологии инкрементного копирования можно отнести увеличенное время восстановления системы из-за расположения архива на нескольких носителях. Необходимо строго соблюдать условия хранения базы данных, основанной на принципе инкрементного копирования.

Архивация быстрых, небольших объемов данных в жестком временном графике с непременной периодической процедурой полного резервного бэкапа — это идеальная среда для инкрементного копирования.

Что такое копия?

Обновлено: 31.12.2020, Computer Hope

Копия может относиться к любому из следующего:

1. Впервые разработанная Ларри Теслером, копирование и вставка или копия — это копирование текста, данных, файлов или дисков с созданием двух или более одного и того же файла или сегментов данных. Копирование файла в другое место, такое как USB-накопитель, является обычной процедурой для резервного копирования или совместного использования файла.

Как скопировать

Как вы копируете, все зависит от того, что копируется.Ниже приведены ссылки на страницы, объясняющие, как копировать текст, файлы, каталоги и другие данные на компьютер. Если вам нужна помощь в копировании, перейдите по ссылке, относящейся к тому, что вы пытаетесь скопировать.

Какое сочетание клавиш для копирования?

Ниже приведен список сочетаний клавиш для копирования в различных операционных системах. Имейте в виду, что все, что вырезаете, нужно сначала выделить или выделить.

НаконечникНа многих устройствах можно также щелкнуть выделенный текст правой кнопкой мыши и выбрать Копировать из контекстного меню.Также вы можете использовать комбинацию клавиш Ctrl + Insert для копирования текста.

Когда что-то копируется, куда это девается?

Когда что-то копируется, оно попадает в буфер обмена и остается там до тех пор, пока что-то еще не будет скопировано или вырезано на компьютере. Сохраняя то, что было скопировано в буфер обмена, вы можете вставлять его несколько раз, пока что-то новое не будет скопировано в буфер обмена.

Чем копирование отличается от перемещения?

Когда вы что-то копируете, вы оставляете то, что копируете в том же месте, и делаете копию в другом месте.Однако когда вы что-то перемещаете, вы переносите это из одного места в другое. Другими словами, копирование создает дубликат, а перемещение — нет.

Зачем кому-то копировать, а не перемещать?

Как упоминалось выше, когда вы копируете что-то, оно остается на том же месте и может быть продублировано, где бы оно ни было вставлено. Например, вы можете скопировать файл, а затем вставить этот файл в пять других папок, чтобы получить в общей сложности шесть копий файла.

2. Копировать также используется в командной строке для копирования файла из одного каталога в другой.

- См. Страницу команды копирования для получения информации о команде командной строки MS-DOS и Windows.

- См. Обзор команды cp в Linux и Unix для получения дополнительной информации об этой команде.

Буфер обмена, Клонировать, Копировать con, Ctrl + C, Ctrl + Ins, Вырезать, Дублировать, Переместить, Вставить, Условия программного обеспечения, Условия текстового редактора, Xcopy

Как копировать информацию на дискету или компакт-диск и с дискеты

Обновлено: 02.08.2020 компанией Computer Hope

Есть несколько способов скопировать информацию на дискету или компакт-диск и с них.Щелкните ссылку ниже для получения справки и инструкций.

НаконечникПеред чтением или выполнением любого из приведенных ниже шагов также рекомендуется ознакомиться с копированием файлов, см. Как копировать файлы.

Копирование информации с дискеты

Пользователи Microsoft Windows

ПользователиMicrosoft Windows могут копировать информацию с дискеты, выполнив следующие действия.

- Вставьте дискету с информацией, которую вы хотите скопировать.

- Открыть мой компьютер

- В «Мой компьютер» дважды щелкните значок 3 1/2 Floppy (A 🙂 .

- Если компьютер может читать дискету, вы можете увидеть каждый из файлов, хранящихся на дискете. Выделите каждый из файлов, которые вы хотите скопировать, или щелкните Edit и выберите Select All , чтобы выбрать все файлы на дискете.

- После выбора файла (ов) щелкните Edit , а затем Copy .

- Наконец, перейдите в то место, куда вы хотите скопировать файлы.Оказавшись в папке, в которую вы хотите скопировать файлы, щелкните Edit и выберите Paste .

Пользователи MS-DOS и командной строки Windows

Если вы находитесь в командной строке MS-DOS, чтобы скопировать файлы с дискеты в другое место, выполните одно из следующих действий.

- Вставьте дискету с информацией, которую вы хотите скопировать.

- Измените букву диска на диск A:, набрав A: и нажав Enter.

- В ответ на приглашение A: \> введите dir , чтобы вывести список доступных файлов на дискете.Или перейдите к следующему шагу, если вы уже знаете имя файла, который хотите скопировать.

- Введите команду, аналогичную следующей. В приведенном ниже примере имя файла на дискете — myfile.txt. Мы копируем этот файл в каталог C: \ Windows.

скопируйте myfile.txt c: \ windows

или

- Вставьте дискету с информацией, которую вы хотите скопировать.

- Перейдите в каталог, в который вы хотите скопировать файл, с помощью команды cd.

- Оказавшись в каталоге, введите команду, аналогичную следующей. В приведенном ниже примере имя файла на дискете — myfile.txt. Мы копируем этот файл в текущий каталог.

скопируйте файл: \ myfile.txt

Копирование информации на дискету

Пользователи Microsoft Windows

ПользователиMicrosoft Windows могут копировать информацию на дискету, следуя любой из следующих рекомендаций.

Если вы работаете с файлом, который хотите сохранить на дискету, вы можете использовать функцию Save As программы.

- Вставьте чистую дискету или диск, на который вы хотите сохранить файл.

- В программе, в которой вы работаете с файлом, щелкните File вверху окна и выберите опцию Save As .

- Щелкните стрелку вниз в разделе Сохранить в окна, чтобы указать места, где можно сохранить файл. Щелкните 3 1/2 Floppy (A 🙂 и укажите имя файла, который вы хотите использовать.

- После этого нажмите кнопку Сохранить .

Если файл уже был сохранен на вашем компьютере, вы также можете скопировать файл на дискету, выполнив следующие действия.

- Вставьте чистую дискету или диск, на который вы хотите сохранить файл.

- Перейдите в папку, содержащую файл, который вы хотите сохранить на дискету, с помощью «Мой компьютер» или «Проводник».

- После того, как файл найден, выделите его, щелкните Edit вверху окна и щелкните Copy .

- Наконец, откройте «Мой компьютер» или «Этот компьютер», щелкните 3 1/2 Floppy (A 🙂 и щелкните Edit , затем Paste , чтобы вставить файл на дискету.

Пользователи MS-DOS и командной строки Windows

Чтобы скопировать файлы на дискету из MS-DOS, выполните один из следующих шагов.

- Вставьте чистую дискету или диск, на который вы хотите сохранить файл.

- Используйте команду cd, чтобы перейти в папку, в которой находится файл, который вы хотите скопировать на дискету.

- Если вы не знаете имя файла или хотите убедиться, что файл существует, используйте команду dir.

- Оказавшись в каталоге, содержащем файл, который вы хотите скопировать, введите команду, аналогичную приведенному ниже примеру. В приведенном ниже примере файл, который мы копируем на дискету, — это myfile.txt.

скопировать mfile.txt a: \

или

- Вставьте чистую дискету или диск, на который вы хотите сохранить файл.

- Измените букву диска на диск A:, набрав A: и нажав Enter.

- В приглашении A: \> введите команду, аналогичную приведенному ниже примеру. В приведенном ниже примере мы копируем файл myfile.txt из каталога Windows на дискету.