история развития от безобидных домашних шпионов до похитителей банковских карт / Хабр

ДИСКЛЕЙМЕР: Статья написана в информационно-познавательных целях и не претендует на высокий уровень «технической» составляющей. Диаграммы приведенные в статье не носят рекламный характер.

История появления компьютерных вирусов насчитывает уже почти 40 лет. Один из самых первых вирусов был разработан для компьютера Apple (но, в последствии, он так и не привёл к массовому заражению «яблочных» ПК). Произошло это в 1981 году, а звали «пионера» Elk Cloner (в вольном переводе «клонировщик лосей»). Этот «сохатый» был довольно безобиден, но надоедлив: при каждой загрузке пользователь заражённого компьютера видел на экране забавный (но не для владельца ПК) стишок, после чего компьютер начинал снова работать в обычном режиме.

Elk Cloner заражал компьютеры с дискеты: загружаясь с заражённой дискеты система запускала копию вируса. Никакого серьёзного влияния на работу компьютера он не оказывал, поскольку был написан американским школьником Ричардом Скрента забавы ради.

А первый распространённый вирус для ПК под управлением операционной системы MS DOS, появился в 1986 году, и назывался он Brain (в переводе с английского «мозг»). Впрочем, разработчики этого вируса, пакистанские братья Фарук Альви, не хотели вредить людям: они написали Brain для того, чтобы защитить написанную ими медицинскую программу от нелицензионного копирования.

Работал он так: в случае обнаружения пиратской программы вирус несколько замедлял работу дискеты, а также ограничивал память при взаимодействии с программой. Интересно, что создатели «Мозга» позаботились о том, что при его загрузке пользователь получал не только сообщение о заражении, но и телефон разработчиков, которые обещали выслать «лекарство» (привычных антивирусных программ тогда ещё, разумеется, не было).

Какими бывают вирусы?

С момента своего появления компьютерные вирусы прошли большой эволюционный путь, и современные вредоносные программы работают куда тоньше, чем программы 80-х и 90-х годов, а обнаружить их значительно сложнее. В этом отношении компьютерные вирусы очень походят на своих «старших собратьев» вирусов биологических. Сегодня пользователи могут годами не замечать, что в их компьютере работает программка, которая либо тихо собирает информацию о ПК или ином электронном устройстве, либо заставляет компьютер пользователя выполнять определённые действия, либо маскирует действия других, куда более опасных программ.

Worms или черви

Древнейшие вирусы были именно «червями». В 1961 году сотрудники американской Bell Labs придумали игру под названием «Дарвин», которая заключалась в том, что программы-«организмы» одного типа должны были захватывать «организмы» другого типа, а побеждал тот, чьи «организмы» захватывали всю память компьютера. Именно эта безобидная игрушка легла в основу принципа работы программы-червя, захватывающего дисковое пространство компьютера с тем, чтобы замедлить, а в некоторых случаях и полностью парализовать его работу.

Особую и наиболее распространённую сегодня группу представляют сетевые черви. Используя уязвимости сетевого ПО, такие программы автоматически перебираются из одного компьютера в другой, заражая всё большее количество ПК. Некоторые черви умеют перебирать пароли по составленным словарям и, взламывая почтовые ящики и аккаунты, распространяются дальше, самостоятельно выискивая новые жертвы. Цели создателей червей могут быть разными, но чаще всего их запускают ради рассылки спама или затруднения работы компьютерных сетей конкурентов вплоть до полной блокировки.

Цели создателей червей могут быть разными, но чаще всего их запускают ради рассылки спама или затруднения работы компьютерных сетей конкурентов вплоть до полной блокировки.

Trojans или троянцы

Как и древние троянцы, спрятавшиеся в деревянном коне, чтобы проникнуть в лагерь данайцев, эти вирусы проникают в компьютер в составе других совершенно безобидных программ, и, пока пользователь не запустит программу, в которой притаился троянец, ведут себя тише воды ниже травы. Однако, с запуском исполняющего файла программы вы активируете этого опасного гостя, который, в зависимости от типа, будет вам пакостить: красть информацию, распространять другие, не менее опасные вирусы, повреждать определённые файлы. За редким исключением троянцы не умеют размножаться, но по степени вреда они куда опаснее червей и могут нанести огромный ущерб владельцу компьютера.

Rootkits или маскировщики

Главной целью этих внешне безобидных программок является скрытие активности других вредоносных программ и действий злоумышленников. Для этого руткиты пускаются на самые разные ухищрения: изменяют режимы работы операционной системы, незаметно отключают или подключают различные функции, а особо продвинутые умеют даже почти незаметно блокировать работу антивирусных программ, чтобы те не нашли маскируемых руткитами электронных вредителей или ещё более опасных злодеев в человеческом облике, шарящих по вашему ПК.

Для этого руткиты пускаются на самые разные ухищрения: изменяют режимы работы операционной системы, незаметно отключают или подключают различные функции, а особо продвинутые умеют даже почти незаметно блокировать работу антивирусных программ, чтобы те не нашли маскируемых руткитами электронных вредителей или ещё более опасных злодеев в человеческом облике, шарящих по вашему ПК.

Zombies или зомби

В природе существуют так называемые осы-дементоры, яд которых полностью парализует волю тараканов и подчиняет командам ос, направляющих их в свои гнёзда с тем, чтобы затем откладывать в них свои яйца — и таракан-зомби становится пищей для маленьких осят. Зомбирование так же распространено и в виртуальном мире. Такие вирусы-зомби действуют как те самые осы, заставляя компьютерную систему выполнять команды (например, совершать массовые атаки на различные ресурсы, рассылать спам и т. д.). При этом владельцы ПК в большинстве даже не догадываются, что их железный друг «зомбирован» и выполняет команды злоумышленника.

Spyware или шпионы

Основная задача шпиона — выкрасть ценную информацию в той стране, куда его заслал хозяин. Аналогичным образом шпионские программы пытаются украсть логины и пароли к аккаунтам пользователя, а значительная их часть ориентирована на пересылку создателям вируса информации о банковских картах и счетах ничего не подозревающих пользователей.

Особый тип шпионского ПО представляют собой кейлоггеры (от англ. Keyloggers), то есть программки, способные фиксировать ввод символов с клавиатуры и, записывая введённую информацию в журнал, отправлять эти логи прямо на сервер хозяина. Такие программы могут перехватывать практически любую вводимую информацию — от логинов и паролей на сайтах до переписки в мессенджерах и соцсетях, включая и тотальную запись клавиатурного ввода. Кейлоггеры — достаточно распространённый тип шпионских программ, причём не только среди хакеров, но и среди любителей слежки за своими «половинками» или домочадцами.

Adware или рекламные вирусы

Такие вирусы больше вредят не компьютеру, а пользователю, поскольку неожиданно на экране начинает показываться реклама, причём периодичность показа может быть очень разной. Мы сталкивались с программами, включавшими рекламу ежедневно в одно и то же время, а заражённый Adware браузер постоянно менял стартовую страницу или периодически переходил на сайт злоумышленников.

Winlocks или блокировщики

Один из самых неприятных типов вирусов, парализующий работу ПК появлением окна, которое невозможно закрыть без перезагрузки. Блокировщики выводят на экран информацию, что необходимо сделать пользователю, чтобы создатель вируса разблокировал его компьютер. В 100% случаев это платёжные данные злоумышленника, но не торопитесь отправлять деньги — блокировку вам никто не снимет.

Bootkits или загрузочные вирусы

В отличие от блокировщиков, явно сообщающих пользователю о своих целях, буткиты действуют незаметно, что куда более опасно для владельцев ПК. Прописываясь в загрузочные сектора дисков, буткиты тихо берут на себя управление ОС и получают доступ к личной информации хозяев компьютеров. Так злоумышленники завладевают аккаунтами пользователей, видят всю переписку, в том числе зашифрованную (ключи шифрования буткиты тоже воровать умеют) и даже могут похищать файлы.

Прописываясь в загрузочные сектора дисков, буткиты тихо берут на себя управление ОС и получают доступ к личной информации хозяев компьютеров. Так злоумышленники завладевают аккаунтами пользователей, видят всю переписку, в том числе зашифрованную (ключи шифрования буткиты тоже воровать умеют) и даже могут похищать файлы.

Последние угрозы

Современные вирусы пишутся уже не только для ПК, но и для устройств под управлением Android, iOS и других мобильных ОС. Однако принцип их действия всё тот же, и в целом они укладываются в приведённую выше классификацию.

Кибепреступники по-прежнему используют любую возможность причинить вред другим в корыстных целях. Вот и недавно объявленная пандемия COVID-19 стала почвой для злоумышленников, стремящихся завладеть пользовательскими ценными данными. Так, в марте было запущено новое приложение, ворующее данные пользователей под видом приложения от ВОЗ по короновирусу. Запуская его, активируется троянец, который начинает собирать и пересылать своему создателю информацию об аккаунтах пользователей.

Также было организовано несколько кибератак на медицинские учреждения — одни злоумышленники пытались парализовать работу больниц, а другие (разработчики программы-вымогателя Maze) попытались заработать на шантаже, пообещав в случае невыполнения материальных требований слить данные о пациентах одного исследовательского центра в сеть. Денег вымогатели не получили, поэтому данные всех бывших пациентов были обнародованы.

Из других интересных новостей отметим 26 марта 2020 похищение одним из хакеров исходных кодов новых графических процессоров AMD. В сети появилось объявление от хакера о том, что он выложит эту информацию в открытый доступ, если не найдёт покупателя. Кроме этого, была обнаружена группа злоумышленников, разработавшая буткит Milum, который предоставляет своим владельцам полный доступ к заражённым хостам сайтов.

Легенды со знаком минус

Несмотря на то, что компьютерным вирусам нет ещё и полувека, за такой короткий период они уже успели хорошенько пошуметь и неоднократно вызывали страх у пользователей по всему миру.

Одна из самых первых эпидемий компьютерного вируса случилась в уже далёком 1988 году, когда по сети Arpanet в США стал гулять «великий червь» или червь Морриса, названный так по имени своего создателя, Роберта Морриса. Червь, подбирая пароли, наводнял своими копиями компьютеры пользователей сети и сумел таким образом заразить около 6 тысяч ПК, нанеся ущерб порядка 100 миллионов долларов — колоссальную по тем временам сумму, тем более для компьютерной программы. Создатель вируса добровольно во всём признался, поэтому получил 3 года условно, крупный штраф и был направлен на общественные работы. Это было первое наказание за компьютерное мошенничество. Впрочем, эпидемия червя Морриса сослужила добрую службу компьютерной безопасности — именно после атаки «великого червя» компьютерщики задумались о том, что после ввода неправильного пароля неплохо бы делать паузы. Сам же Моррис не потерялся и создал после этого несколько успешных проектов в сфере ПО.

В апреле 1999 года виртуальный мир узнал о новой угрозе — смертоносном для информации и ОС тайваньском вирусе CIH, который получил известность под другим названием: «Чернобыль» (был запущен в сеть 26 апреля). «Чернобыль» не только уничтожал файлы на жёстких дисках пользователей, но даже повреждал предустановленную систему BIOS, заразив таким образом около 500 тысяч ПК по всему миру. Впрочем, до массового распространения своего вируса тайваньский студент Чэнь Инхао (в 2000 году он был арестован, но затем отпущен) сначала потренировался «на кошках», беспечно заразив в июне 1998 года компьютеры родного университета, а затем под уже не контролируемую атаку вируса попали американские серверы, распространявшие компьютерные игры. Как потом выяснилось, ничего плохого Чэнь не замышлял, а вирус создал просто забавы ради, и после массового заражения переживал так сильно, что даже публично извинился перед пользователями китайского интернета, которые больше всего пострадали от «Чернобыля».

«Чернобыль» не только уничтожал файлы на жёстких дисках пользователей, но даже повреждал предустановленную систему BIOS, заразив таким образом около 500 тысяч ПК по всему миру. Впрочем, до массового распространения своего вируса тайваньский студент Чэнь Инхао (в 2000 году он был арестован, но затем отпущен) сначала потренировался «на кошках», беспечно заразив в июне 1998 года компьютеры родного университета, а затем под уже не контролируемую атаку вируса попали американские серверы, распространявшие компьютерные игры. Как потом выяснилось, ничего плохого Чэнь не замышлял, а вирус создал просто забавы ради, и после массового заражения переживал так сильно, что даже публично извинился перед пользователями китайского интернета, которые больше всего пострадали от «Чернобыля».

В мае 2000 года в компьютеры более трёх миллионов пользователей по всему миру проник через электронную почту филиппинский вирус ILOVEYOU, однако сделан он был не для признаний в любви. Ничего не подозревающие пользователи открывали вложения и через некоторое время обнаруживали, что важные файлы или уничтожены, или безнадёжно испорчены. При этом хитрый ILOVEYOU маскировался под текстовую программку (файлы вируса имели двойное расширение), поэтому распознать его было непросто. Этот «признавашка» нанёс ущерба приблизительно на 10 миллиардов долларов — больше, чем какой-либо другой компьютерный вирус.

При этом хитрый ILOVEYOU маскировался под текстовую программку (файлы вируса имели двойное расширение), поэтому распознать его было непросто. Этот «признавашка» нанёс ущерба приблизительно на 10 миллиардов долларов — больше, чем какой-либо другой компьютерный вирус.

Одним из самых долгоиграющих вирусов, который распространяется до сих пор, является буткит Backdoor.Win32.Sinowal. Этот загрузочный вирус прописывается в систему и берёт управление ей на себя, причём на уровне секторов диска. Этот вирус похищает даже ключи шифрования и отправляет разработчику личные данные, а также данные от аккаунтов пользователей. Подсчитать точный ущерб от него пока не представляется возможным, однако учитывая, что несколько лет антивирусные программы были не в состоянии даже обнаружить этого вредителя (Backdoor.Win32.Sinowal был разработан в 2009 году), то потери пользователей могут исчисляться многими миллионами и даже миллиардами долларов.

Одним из самых распространённых сетевых червей, использовавших уязвимости защиты Windows, стал Conficker (не совсем приличное англо-немецкое сокращение от Config Ficker, что можно перевести, как «имеющий конфигурации») запущенный в ноябре 2008 года. Уже через два месяца червь заразил более 12 миллионов компьютеров. Вычислить злодея было непросто, поскольку создатели научились оперативно менять серверы, с которых распространялась угроза. Помимо сетевого доступа, червяк мог также проникать в компьютеры через заражённые флешки. Conficker доставил пользователям немало неудобств: во-первых, он умел отключать обновления и «защитника» Windows и блокировать доступ к сайтам антивирусного ПО, из-за чего было невозможно получить актуальные базы данных вирусов. А главным неудобством было серьёзное замедление работы ПК: червяк на 100% нагружал процессор, не давая нормально работать. Также этот вредитель организовывал сетевые атаки с заражённых компьютеров.

Уже через два месяца червь заразил более 12 миллионов компьютеров. Вычислить злодея было непросто, поскольку создатели научились оперативно менять серверы, с которых распространялась угроза. Помимо сетевого доступа, червяк мог также проникать в компьютеры через заражённые флешки. Conficker доставил пользователям немало неудобств: во-первых, он умел отключать обновления и «защитника» Windows и блокировать доступ к сайтам антивирусного ПО, из-за чего было невозможно получить актуальные базы данных вирусов. А главным неудобством было серьёзное замедление работы ПК: червяк на 100% нагружал процессор, не давая нормально работать. Также этот вредитель организовывал сетевые атаки с заражённых компьютеров.

Король электронного спама Festi, запущенный в 2009 году, ежедневно рассылал около 2,5 миллиардов имейлов с 250 тысяч айпи, то есть генерировал 25% всего мирового спама. Чтобы затруднить распознавание, разработчики снабдили свою вредоносную программку шифрованием, так что сигнатурный поиск антивирусными программами становится бесполезным и выручить может только глубокое сканирование. Распространяется этот вирус через установку платного кода (PPI), когда вебмастер получает деньги за то, что кто-то скачал файл с его сайта.

Распространяется этот вирус через установку платного кода (PPI), когда вебмастер получает деньги за то, что кто-то скачал файл с его сайта.

Вирус Stuxnet, в отличие от большинства «собратьев», приносит ущерб не виртуальной, а реальной инфраструктуре, проникая в цифровые системы управления и вызывая диверсии на промышленных и других важных объектах: например, электростанциях и аэропортах. Считается, что Stuxnet был разработан американцами и израильтянами для нанесения ущерба ядерной программе Ирана, однако успел навредить не только иранским объектам. Распространяется данный червь через USB-накопители и действует в компьютерах под управлением различных версий Windows.

Настоящим кошмаром для банкиров стал вирус Carbanak, который в 2014 году нанёс ущерб российским, американским, швейцарским, голландским, японским и украинским банкам на общую сумму 1 миллиард долларов. Carbanak действовал медленно, но уверенно, сначала собирая данные рядовых сотрудников банков, к которым попадал через вложения в электронных письмах, а затем внедряясь в верха и выводя крупные суммы. От проникновения в систему банка до успешного вывода могло пройти от 2 до 4 месяцев.

От проникновения в систему банка до успешного вывода могло пройти от 2 до 4 месяцев.

Более 500 тысяч пользователей компьютеров уже плачут из-за блокировщика WannaCry (переводится как «хочу плакать»), появившегося в мае 2017 года. Этот вымогатель, очень распространённый в России, на Украине и в Индии, шифрует содержимое ПК и выдаёт информацию на экран с требованием денег за разблокировку. Проникновение в систему происходит через открытые TCP-порты ПК. Сам червь не выбирает жертв по каким-либо признакам, поэтому парализует работу и обычных пользователей, и различных учреждений. Так, WannaCry стал причиной задержки важных операций в нескольких больницах в Великобритании, а у нас на некоторое время была парализована онлайн деятельность сотового оператора «Мегафон» и МВД России. Хотя сам по себе червь и «слеп», WannaCry может сознательно использоваться хакерами: например, в том же 2017 году при помощи этого червя были предприняты хакерские атаки на сетевую инфраструктуру «Сбербанка», но они были успешно отражены службой безопасности банка.

Интересно, что этот блокировщик был написан не с нуля: WannaCry представляет собой модифицированную версию Eternal Blue — вируса, написанного для нужд американского Агентства нацбезопасности (АНБ). Американцы в распространении этого вируса обвиняют спецслужбы КНДР, российское правительство уверено в том, что распространению WannaCry способствовали спецслужбы США, в то время как Microsoft использует более обтекаемые формулировки и говорит о «спецслужбах разных стран».

Как не заразить свой компьютер вирусами?

Переходим к рубрике Капитана очевидность 🙂

Прежде всего нужно позаботиться о наличии надёжного файервола, антивирусной и антишпионской программ (последние более эффективны при обнаружении и удалении вирусов категорий Spyware и Adware). Также существуют встроенные антивирусные решения для браузеров, ну а о том, что антивирусник должен работать с защитой в режиме реального времени, говорить, думаем, излишне.

Если на вашем ПК или в телефоне есть важные файлы (например, для работы), не забывайте регулярно делать их резервные копии («бэкапить»), причём копии должны храниться не в самом устройстве, а на внешних накопителях или в надёжных облачных хранилищах, которые в идеале должны быть защищены методом сквозного шифрования, чтобы никто, даже владельцы этого хранилища, не мог получить доступ к вашим файлам.

Позаботьтесь о безопасности при сёрфинге в интернете и отучитесь от привычки бездумно нажимать на баннеры и ссылки (тем более в электронных письмах!), а лучше вообще кликать только на те ссылки, в которых вы на 100% уверены. Сравнительно недавно (в 2014-2016 гг.) был весьма распространён способ воровства аккаунтов Skype: пользователю приходило сообщение со взломанного аккаунта из списка контактов, в котором содержалась только ссылка. После нажатия на ссылку со своим аккаунтом можно было попрощаться.

Также могут помочь и блокировщики рекламы, которые, помимо прочего, активно борются со всплывающими окнами, которые могут содержать вредоносный код. Не забывайте периодически чистить кэш браузера — в этих файлах могут таиться шпионские и рекламные программы.

Не посещайте сомнительные сайты даже если «очень хочется». С высокой долей вероятности на таких ресурсах содержится вредоносный код, используя который, владелец сайта попытается установить в ваш браузер шпионское или другое вредоносное ПО. Особого внимания заслуживают так называемые фишинговые, то есть поддельные сайты. По интерфейсу они выглядят один в один как настоящие, однако дьявол, как всегда, кроется в мелочах, в данном случае — в доменном имени. Например, вам присылают ссылку на сайт известной социальной сети, но вместо корректного facebook.com там будет faceboook.com (заметили разницу?). Невнимательный пользователь перейдёт на такой сайт и введёт там свой логин и пароль, что и нужно злоумышленнику, который получит доступ к вашему аккаунту на реальном «Фейсбуке». А теперь представьте, что вы на поддельном сайте банка ввели данные своей банковской карты, на которой лежит кругленькая сумма… Вообще же методов фишинга наберётся на пару десятков, но это тема отдельной статьи. Разумеется, блокировка сама по себе не является сигналом, что сайт фальшивый и заражённый, но ряд заблокированных сайтов действительно представляет опасность для пользователей.

Особого внимания заслуживают так называемые фишинговые, то есть поддельные сайты. По интерфейсу они выглядят один в один как настоящие, однако дьявол, как всегда, кроется в мелочах, в данном случае — в доменном имени. Например, вам присылают ссылку на сайт известной социальной сети, но вместо корректного facebook.com там будет faceboook.com (заметили разницу?). Невнимательный пользователь перейдёт на такой сайт и введёт там свой логин и пароль, что и нужно злоумышленнику, который получит доступ к вашему аккаунту на реальном «Фейсбуке». А теперь представьте, что вы на поддельном сайте банка ввели данные своей банковской карты, на которой лежит кругленькая сумма… Вообще же методов фишинга наберётся на пару десятков, но это тема отдельной статьи. Разумеется, блокировка сама по себе не является сигналом, что сайт фальшивый и заражённый, но ряд заблокированных сайтов действительно представляет опасность для пользователей.

Если вы бороздите океаны интернета под пиратским флагом, будьте осторожны при скачивании и установке хакнутых платных программ: далеко не все хакеры альтруисты и выкладывают взломанные программы по доброте душевной. Поэтому, если антивирусник громко ругается на кряк, задумайтесь, так ли уж важна для вас эта программа, ведь сказать с уверенностью, что это срабатывание ложное, не может никто. Не скачивайте программы с сомнительных сайтов по распространению софта — они, как правило, подсовывают в установщики (исполняемые файлы exe) шпионское и другое ПО. Так что лучшим решением будет качать приложения непосредственно на сайтах разработчиков.

Поэтому, если антивирусник громко ругается на кряк, задумайтесь, так ли уж важна для вас эта программа, ведь сказать с уверенностью, что это срабатывание ложное, не может никто. Не скачивайте программы с сомнительных сайтов по распространению софта — они, как правило, подсовывают в установщики (исполняемые файлы exe) шпионское и другое ПО. Так что лучшим решением будет качать приложения непосредственно на сайтах разработчиков.

Файлы из сторонних источников следует проверять на соответствие расширению — например, двойное расширение почти наверняка говорит о том, что перед нами программа-вирус, поэтому не забудьте включить в Windows отображение расширений. Также заведите привычку обязательно проверять все скачанные файлы антивирусной программой и не открывайть те файлы, в безопасности которых вы не уверены. Сканировать, кстати, нужно и подключаемые накопители USB.

Безвредные вирусы — такое тоже бывает

Были в истории компьютерных вирусов и примеры забавных безвредных программ, которые технически являлись вирусами, но никакого ущерба пользователям при этом не наносили. Так, ещё в 1997 году был разработан вирус HPS, который был ориентирован на временное изменение графические bmp-файлов, которые могли отображаться в перевёрнутом или отражённом виде, что, правда, могло доставлять неудобства пользователям старых версий Windows, ведь они были построены с использованием как раз bmp-графики. Впрочем, никакого реального ущерба HPS не наносил, поэтому его с полным основанием можно назвать безвредным шуточным вирусом.

Так, ещё в 1997 году был разработан вирус HPS, который был ориентирован на временное изменение графические bmp-файлов, которые могли отображаться в перевёрнутом или отражённом виде, что, правда, могло доставлять неудобства пользователям старых версий Windows, ведь они были построены с использованием как раз bmp-графики. Впрочем, никакого реального ущерба HPS не наносил, поэтому его с полным основанием можно назвать безвредным шуточным вирусом.

«Заботливый» Welchia

Червяк Welchia претендует на звание самого полезного в истории: эта появившаяся в 2003 году программка после автоматической загрузки через сеть проверяла наличие заражения ПК опасным сетевым червём (программа была написана для устранения червя Blaster w32.blaster.worm, другое название — LoveSan), удаляла его и также в авторежиме пыталась установить обновления для Windows, закрывающие сетевые уязвимости. После успешного выполнения всех этих действий Welchia… самоудалялся. Правда, с Welchia тоже не всё было гладко — дело в том, что после установки обновлений Windows червь отдавал команду на принудительную перезагрузку ПК. А если в это время пользователь работал над важным проектом и не успел сохранить файл? Кроме того, устраняя одни уязвимости, Welchia добавлял другие — например, оставлял открытыми некоторые порты, которые вполне могли использоваться затем для сетевых атак.

А если в это время пользователь работал над важным проектом и не успел сохранить файл? Кроме того, устраняя одни уязвимости, Welchia добавлял другие — например, оставлял открытыми некоторые порты, которые вполне могли использоваться затем для сетевых атак.

как хакеры пользуются нашими слабостями

Александр Шереметьев новостной редактор

Недавно распространившийся компьютерный вирус использует изображение, полученное космическим телескопом «Джеймс Уэбб» для привлечения внимания пользователей и распространения. Хакеры во все времена пользовались человеческим любопытством и другими слабостями. «Хайтек» рассказывает про другие странные, необычные и курьезные вирусы.

Читайте «Хайтек» в

По разным оценкам, мировая экономика ежегодно теряет до млрд долларов из-за киберпреступлений и хакерских атаках. И с каждым годом эта сумма возрастает. В попытках заработать деньги мошенники используют самые разные средства.

И с каждым годом эта сумма возрастает. В попытках заработать деньги мошенники используют самые разные средства.

Например, в августе 2022 года эксперты по кибербезопасности сообщили о новом вирусе, который для распространения использует изображение скопления SMACS 0723 — первый полноцветный снимок, сделанный «Джеймсом Уэббом». Для этой атаки преступники использовали большой общественный интерес ко всем новостям, связанным с новым космическим телескопом и небывалой детализации кадров, которые он создает.

Желание поделиться с друзьями прекрасным не первая человеческая слабость, которую используют преступники. Компьютерные вирусы существуют столько же лет, сколько существуют компьютеры. За это время в мире было создано множество различных технологий для атак.

Коржик хочет печенькуПервые компьютерные вирусы появились еще до широкого распространения сложных сетей и создания интернета. Например, студенты из университета Брауна в США в 1969 году создали специальную программу Cookie Monster (Cookie — печенье). Программа отправлялась вручную с помощью текстовых сообщений по внутренней сети. А после заражения «инфицированный» компьютер блокировался до тех пор, пока пользователь не вводил в командной строке слово «печенье» (cookie).

Программа отправлялась вручную с помощью текстовых сообщений по внутренней сети. А после заражения «инфицированный» компьютер блокировался до тех пор, пока пользователь не вводил в командной строке слово «печенье» (cookie).

Интересно, что изначально вирус был названа в честь медведя — персонажа назойливой телерекламы, постоянно поедающего печенье. Но с популяризацией телешоу «Улица Сезам» образ Cookie Monster прочно закрепился за одноименным персонажем, которого в русском дубляже назвали Коржиком.

Cookie Monster не был в полной мере вирусом, поскольку программа не могла самостоятельно реплицироваться и легко удалялась при перезагрузке компьютера. Изначально созданный для мини-компьютеров PDP, эта программа была позже адаптирована для компьютеров Atari в разных реинкарнациях. Например, одна из них постепенно начинала просить печенье все чаще и чаще, а остановить прожорливого Коржика можно было только предложив ему печенье Oreo.

Персонаж «Коржик» из шоу «Улица Сезам». Изображение: @NonprofitOrgsЛюбовь дорогого стоитНе все программы были такими безобидными и добрыми. Например, в 2000 году по интернету начал стремительно распространятся вирус (ILoveYou). Первоначально пользователям по электронной почте приходило письмо с темой «Я тебя люблю» и вложением под названием «LOVE-LETTER-FOR-YOU.txt.vbs». Злоумышленники использовали то, что Windows скрывала расширение файла (vbs), и для получателя оно выглядело как безобидный текстовый документ.

Например, в 2000 году по интернету начал стремительно распространятся вирус (ILoveYou). Первоначально пользователям по электронной почте приходило письмо с темой «Я тебя люблю» и вложением под названием «LOVE-LETTER-FOR-YOU.txt.vbs». Злоумышленники использовали то, что Windows скрывала расширение файла (vbs), и для получателя оно выглядело как безобидный текстовый документ.

Многие одинокие сердца дорого заплатили за желание узнать, кто же их так любит. После запуска вирус удалял с компьютера все изображения и аудиофайлы, после чего рассылал новые аналогичные письма всему списку контактов из Outlook. Использование для распространения известных адресатов стало одной из причин широкого распространения вируса: пользователи видели письма от знакомых корреспондентов и бесстрашно открывали вложения.

Позже в сети появились и другие модификации этого вируса, спекулирующие на любопытстве. Например, письмо могло называться «Очень смешной файл», «Давай встретимся» или даже шифровались под антивирусные компании, которые прислали программу для проверки компьютера на заражение.

Всего около 55 млн пользователей электронной почты получили письма, содержащие зараженный файл. При этом 3 млн из них не удержались и проверили, что им пишет «тайный поклонник». А общий ущерб от распространения вируса составил около $10 млн. Примечательно, что создатель ILoveYou — филиппинский студент Онел де Гузман — никак не пострадал. Все дело в том, что на тот момент в его стране не было законов, запрещающих создание компьютерных вирусов.

Письмо с вирусом ILoveYouВежливый ПикачуНе все вирусы были такими же успешными. Например, летом того же 2000 года на волне успеха любовных писем появился аналог, рассчитанный специально для детей. Пользователям приходило электронное письмо с текстом «Пикачу — твой друг» и исполняемым файлом.

При запуске программы на экране появлялось сообщение «Среди миллионов людей по всему миру я нашел тебя. Не забывай вспоминать этот день каждый раз, МОЙ ДРУГ!». А дальше, по замыслу авторов, вирус должен был разослать себя всем контактам и удалить важные системные файлы Windows.

Но, к счастью, создатели допустили ошибку в программном коде. Поэтому вместо того, чтобы просто делать свое дело, «Пикачу» вежливо интересовался у пользователей: действительно ли они хотят удалить системные файлы.

Вирус «Пикачу». Изображение: Kyubi yo-kai watch, CC BY-SA 4.0, via Wikimedia CommonsIka-takoЗаражение компьютера вирусом — неприятное событий. Поэтому некоторые хакеры добавляют юмора, чтобы немного «скрасить» негативные последствия. Например, вирус Ika-tako (что по-японски означает «кальмар-осьминог») заменял все зараженные файлы картинками милых аниме существ.

Этот вирус распространялся с помощью зараженных музыкальных файлов, первоначально загруженных на сервер для обмена файлов Winny, популярный в Японии. При воспроизведении файла вредоносное ПО попадает на жесткий диск компьютера, заражая все, от семейных фотографий до важных файлов операционной системы. Зараженные файлы заменяются изображениями кальмара, осьминога или морского ежа и удаляются.

Один из самых праздничных вирусов появился в начале 1999 года — это Happy99. Считается, что это первый компьютерный червь, который активно распространялся посредством электронной почты и заразил миллионы компьютеров по всему миру.

Хотя он и послужил основой для будущих компьютерных атак, сам вирус был довольно милым. При заражении компьютера он просто открывал окно с изображением фейерверка и надписью «С новым 1999 годом».

Видео с компьютера, зараженного вирусом Happy99ЛишайникЕще один похожий безвредный вирус — это Lichen (лишайник). На современных компьютерах мы вполне могли бы назвать его просто скринсейвером. Этот вирус был разработан для компьютеров, которые работали под операционной системой DOS. Он не наносил никакого вреда, но всякий раз, когда в приложении не было активности клавиатуры более минуты, запускал визуальные эффекты, напоминающие рост лишайника на трещинах в камне.

Он не наносил никакого вреда, но всякий раз, когда в приложении не было активности клавиатуры более минуты, запускал визуальные эффекты, напоминающие рост лишайника на трещинах в камне.

Все-таки, хакерам тоже не чуждо чувство прекрасного.

Троянский спасительНе все хакеры преследуют корыстные цели. Например, в 2015 году широкое распространение получил троянский вирус Wifatch. Эта программа заражала WiFi-роутеры и другие подключенные устройства и устанавливала на них обновления.

А кроме того, вирус оставлял пользователям напоминание с просьбой сменить пароль. Все дело в том, что многие пользователи пренебрегают вопросами безопасности и оставляют на подключенных устройствах заводские пароли, которые очень легко подобрать. А это делает всю сеть уязвимой. Своей программой создатели Wifatch хотели напомнить о том, как избежать подобных неприятностей.

Какими бы милыми и безопасными не были вирусы, они все равно несут потенциальную угрозу, поскольку любой из них можно адаптировать для корыстных целей. Сейчас существенная часть жизни и огромное количество конфиденциальной и чувствительной информации хранится на электронных устройствах. В такую эпоху помнить об этих угрозах и соблюдать простые правила цифровой гигиены так же важно, как мыть руки перед едой.

Сейчас существенная часть жизни и огромное количество конфиденциальной и чувствительной информации хранится на электронных устройствах. В такую эпоху помнить об этих угрозах и соблюдать простые правила цифровой гигиены так же важно, как мыть руки перед едой.

Читать далее:

Древние викинги страдали от опасной болезни. Ее вызывает паразит из Африки

Установка на Марсе производит кислород со скоростью среднего дерева

Самый большой орган человека воссоздали в лаборатории. Он в два раза прочнее нашего

Что такое компьютерный вирус и как с ним бороться

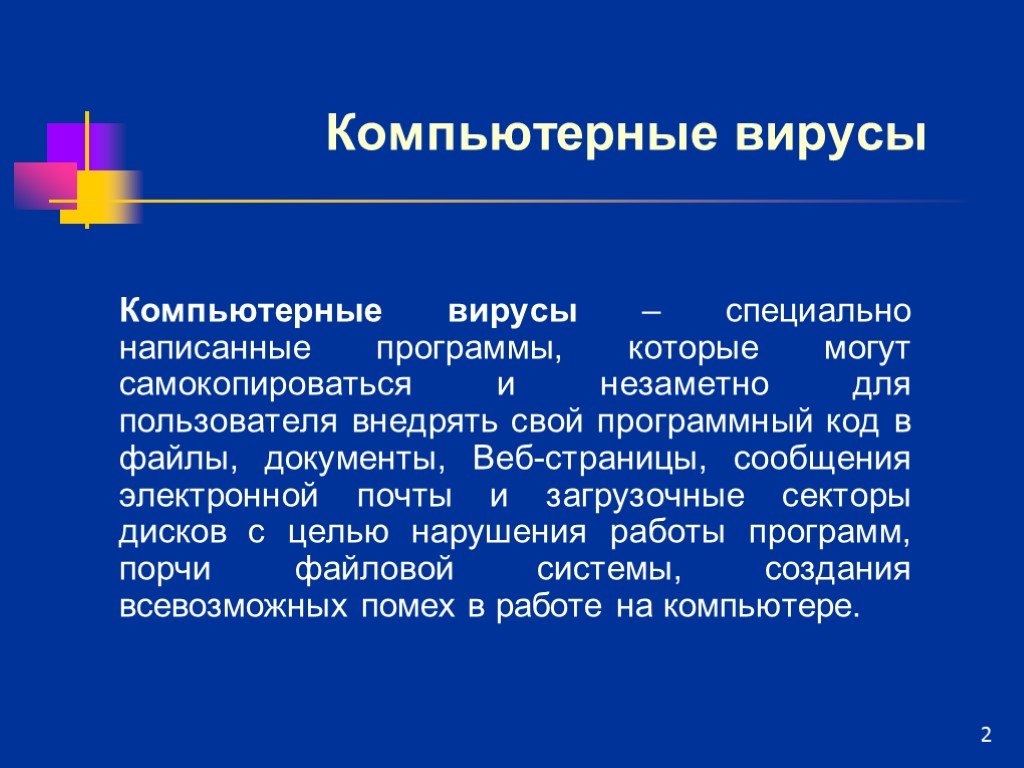

Компьютерный вирус — это вредоносная программа, проникающая в уязвимые устройства и изменяющая их работу. Существует множество типов вирусов, и постоянно создаются новые. Это означает, что вам необходимо иметь надежный план обеспечения безопасности для борьбы с этими постоянно меняющимися угрозами.

Репликация — это единственная функция, которая делает вирусы настолько опасными для компьютеров. Оказавшись внутри хост-программы, вирус начнет копировать себя. Он часто быстро распространяется и может нанести значительный ущерб другим программам внутри устройства. Он может даже распространяться по сетям и достигать любых систем, подключенных к сети, повреждая другие конечные устройства и получая полный контроль над всей системой. Вирус может быть сложно уничтожить после того, как он получит доступ к системе.

Оказавшись внутри хост-программы, вирус начнет копировать себя. Он часто быстро распространяется и может нанести значительный ущерб другим программам внутри устройства. Он может даже распространяться по сетям и достигать любых систем, подключенных к сети, повреждая другие конечные устройства и получая полный контроль над всей системой. Вирус может быть сложно уничтожить после того, как он получит доступ к системе.

Компьютерный вирус — это вредоносная программа, проникающая в уязвимые устройства и изменяющая их работу. Существует множество типов вирусов, и постоянно создаются новые. Это означает, что вам необходимо иметь надежный план обеспечения безопасности для борьбы с этими постоянно меняющимися угрозами.

Репликация — это единственная функция, которая делает вирусы настолько опасными для компьютеров. Оказавшись внутри хост-программы, вирус начнет копировать себя. Он часто быстро распространяется и может нанести значительный ущерб другим программам внутри устройства. Он может даже распространяться по сетям и достигать любых систем, подключенных к сети, повреждая другие конечные устройства и получая полный контроль над всей системой. Вирус может быть сложно уничтожить после того, как он получит доступ к системе.

Он может даже распространяться по сетям и достигать любых систем, подключенных к сети, повреждая другие конечные устройства и получая полный контроль над всей системой. Вирус может быть сложно уничтожить после того, как он получит доступ к системе.

Что такое компьютерный вирус?

Компьютерный вирус — это незаконная, вредоносная или вредоносная программа, которая может изменить способ работы и поведение вашего компьютера. Некоторые из этих программ стремятся нанести как можно больший ущерб конечным устройствам, которые они заражают, например, изменяя программы или искажая данные. Другие вирусы попытаются получить доступ к конфиденциальной информации. Эта информация может включать личную идентифицирующую информацию, номера кредитных карт, банковскую информацию, адреса и другие финансовые данные. Другие вирусы будут стремиться украсть информацию, а также нанести ущерб вашей системе.

Что вызывает компьютерные вирусные инфекции?

Лучший способ обнаружить, заблокировать и избежать компьютерных вирусов — это знать, откуда они берутся и что их вызывает. После ответа на вопрос «что такое компьютерный вирус?» следующим шагом будет определение его типов. Вот некоторые из распространенных причин компьютерных вирусов:

После ответа на вопрос «что такое компьютерный вирус?» следующим шагом будет определение его типов. Вот некоторые из распространенных причин компьютерных вирусов:

Открытие подозрительных вложений электронной почты

Подключение незащищенных съемных или внешних запоминающих устройств (например, флэш-накопителей, внешних жестких дисков, карт памяти)

Доступ к вредоносным веб-сайтам

Нажатие вредоносной рекламы

Загрузка вредоносных и нелицензионных приложений

Как компьютерный вирус распространяет инфекцию?

Компьютерные вирусы обладают многими характеристиками и поведением, которые создают признаки заражения, поэтому при внезапных изменениях производительности вашего компьютера немедленно просканируйте его. Вирус начинается как вредоносная программа, для запуска которой требуется хост-компьютер или устройство. Он может внедрить свой код в устройство. Оттуда это может превратиться во множество вариаций. Эти вирусы могут попасть в систему, например, когда вы открываете ссылку или вложение электронной почты, содержащее вредоносный код.

Эти вирусы могут попасть в систему, например, когда вы открываете ссылку или вложение электронной почты, содержащее вредоносный код.

Многие вирусы напрямую заражают вашу систему вредоносными кодами с помощью различных средств. Зависимые вирусы необходимо загружать и устанавливать через хост-программу. Если вирусу требуется хост-программа, он не станет активным, пока программа не будет запущена. Но если вирус самостоятельный, ему не нужна хост-программа. Этот тип вируса может атаковать системы, не используя ресурсы хоста. Ущерб, причиняемый этими вирусами, может быть значительным; по некоторым оценкам, они исчисляются миллиардами долларов в год: 4,5 миллиарда долларов на домохозяйства и 55 миллиардов на рабочие места и предприятия. По оценкам, к 2021 году глобальная стоимость заражения и ущерба от вредоносных программ достигнет 6 триллионов долларов. Эта колоссальная потенциальная стоимость, а также психические и эмоциональные последствия на личном уровне — отличные причины держаться подальше от любых сайтов, ссылок, вложений, видео. , изображения или файлы, которые могут быть заражены компьютерным вирусом.

, изображения или файлы, которые могут быть заражены компьютерным вирусом.

Может ли компьютерный вирус проникнуть в систему через надежные источники?

Многие вирусы могут попасть в систему, когда пользователь компьютера нажимает на небезопасную ссылку. Но другие вирусы могут попасть в систему из законной загрузки. Они могут даже проникнуть в систему, не будучи обнаруженными, когда пользователь устанавливает программное обеспечение, которое в противном случае было бы безопасным.

Если вирус смог прикрепиться к программному обеспечению во время установки, он может проникнуть в самые глубокие уровни компьютера и остаться там незамеченным. К тому времени, когда ущерб станет очевидным, может быть уже слишком поздно что-либо предпринимать.

Некоторые программы нацелены на учетную запись электронной почты пользователя, даже если создается впечатление, что вредоносная ссылка или вложение исходят из надежного источника. Некоторые программы могут проникнуть в систему и остаться незамеченными даже для опытных пользователей компьютеров с лицензионными программами. Вот почему предотвращение инфекции является лучшим курсом действий. Следите за своим поведением в Интернете и избегайте любых потенциально зараженных сайтов или ссылок. Антивирусное программное обеспечение также может помочь владельцу компьютера сканировать систему и обнаруживать любые вредоносные программы.

Вот почему предотвращение инфекции является лучшим курсом действий. Следите за своим поведением в Интернете и избегайте любых потенциально зараженных сайтов или ссылок. Антивирусное программное обеспечение также может помочь владельцу компьютера сканировать систему и обнаруживать любые вредоносные программы.

Общие типы компьютерных вирусов

Компьютерные вирусы могут поставить под угрозу вашу систему и всю информацию на вашем жестком диске. Вот почему полезно узнать о наиболее распространенных типах компьютерных вирусов; эта информация может помочь вам определить наилучший план действий.

Знайте, как обеспечить свою конфиденциальность и безопасность даже в худшем случае, изучив поведение этих вирусов и определив вероятность заражения. Таким образом, вы сразу заметите ранние признаки заражения по производительности вашего устройства. К наиболее распространенным компьютерным вирусам относятся следующие:

Троянский конь

Эту пресловутую программу еще просто называют трояном. Эти вирусы, по-видимому, выполняют доброжелательную или полезную функцию. Однако они могут нанести ущерб, как только получат доступ к системе, как печально известный деревянный конь из Троянской войны.

Эти вирусы, по-видимому, выполняют доброжелательную или полезную функцию. Однако они могут нанести ущерб, как только получат доступ к системе, как печально известный деревянный конь из Троянской войны.

Вирус веб-скриптов

Это очень опасный вирус, спрятанный в коде ссылок, видео, рекламных объявлений или коде на вредоносном веб-сайте. Если пользователь заходит на зараженный вредоносный веб-сайт, вирус проникает в систему и причиняет вред, нарушая безопасность веб-браузера.

Файл-инфектор .exe

Этот тип файла может заразить компьютер при запуске файла. Однако этот вирус может запуститься только после запуска файла. Большинство вирусов-заразителей файлов только размножаются и распространяются, занимая место на диске, но другие повреждают хост-программы и лицензионные приложения.

Компьютерные черви

Компьютерные черви могут появиться из-за уязвимостей программного обеспечения, вредоносных вложений электронной почты или мгновенных сообщений с сайтов социальных сетей. Эти вредоносные программы могут воспроизводить и заражать целые компьютерные сети без разрешения пользователя или какого-либо взаимодействия с человеком. После репликации они могут украсть информацию, повредить конфиденциальные файлы или изменить настройки компьютерной системы.

Эти вредоносные программы могут воспроизводить и заражать целые компьютерные сети без разрешения пользователя или какого-либо взаимодействия с человеком. После репликации они могут украсть информацию, повредить конфиденциальные файлы или изменить настройки компьютерной системы.

Вредоносное ПО

Вредоносное ПО — это общий компьютерный термин, обозначающий некую вредоносную программу. В качестве общего термина компьютерные вирусы также считаются вредоносными программами. Распространенные виды вредоносных программ включают шпионское ПО, рекламное ПО, троянские кони и компьютерные черви. Они могут красть информацию, повреждать аппаратные и программные технологии или следить за пользователями.

Шпионское ПО, один из самых опасных типов вредоносного ПО, может отслеживать действия пользователей как в сети, так и в автономном режиме. Он может отслеживать личные действия, такие как просмотр веб-страниц и покупки в Интернете. Хакеры, запускающие шпионское ПО, могут иметь средства для просмотра ваших паролей и информации о банковских счетах.

Обнаружение вируса

Раннее обнаружение является одним из жизненно важных средств защиты от компьютерного вируса после активной профилактики. Распространенным признаком зараженного компьютера является медленная операционная система. Другие признаки могут включать запуск программ без запроса. Спам по электронной почте также может быть признаком вируса, который может генерировать нежелательные и вводящие в заблуждение электронные письма в вашем почтовом ящике.

Установка и запуск антивирусной программы может помочь вам просканировать компьютер, найти вирус, удалить его или поместить в карантин. Вы можете выполнить ручное, обычное или глубокое сканирование, в зависимости от производительности и поведения вашего компьютера.

Советы по защите от компьютерных вирусов

Профилактика — лучшее решение, когда речь идет о любом виде вируса. Соблюдение универсальных мер предосторожности не заставит вас проходить сложный процесс обнаружения, изоляции и уничтожения вируса.

Универсальные меры предосторожности просто означают, что вы улучшаете свои уровни безопасности в автономном режиме и в Интернете, чтобы вы могли беззаботно пользоваться Интернетом. Это также означает, что вы принимаете все оптимальные методы просмотра, необходимые для обеспечения безопасности вашего компьютера, такие как защита ваших паролей и финансовых сведений и избегание подозрительных веб-сайтов.

Что касается конкретного поведения в сети, это будет означать корректировку ваших действий и поведения при доступе к веб-сайтам, открытии сообщений и загрузке приложений. Некоторые из них могут выглядеть законными, но на самом деле содержат вредоносные коды.

Соблюдение самых элементарных мер предосторожности предотвратит многие инфекции. Начните с этого списка советов по защите вашего компьютера и личных данных от компьютерных вирусов:

Регулярно обновляйте свою систему

Обязательно обновляйте операционную систему, браузер и установленные программы. Обновления часто включают дополнительные функции безопасности, предназначенные для защиты вашего компьютера от новейших угроз. Вирусы обычно могут найти точку входа через устаревший браузер, операционную систему или программное приложение. Регулярно проверяйте наличие обновлений программного обеспечения или позволяйте устройству автоматически обновлять программы и системы.

Обновления часто включают дополнительные функции безопасности, предназначенные для защиты вашего компьютера от новейших угроз. Вирусы обычно могут найти точку входа через устаревший браузер, операционную систему или программное приложение. Регулярно проверяйте наличие обновлений программного обеспечения или позволяйте устройству автоматически обновлять программы и системы.

Будьте начеку

Всегда предполагайте самое худшее, когда речь идет о ссылках и вложениях из неизвестных источников. Хакеры и авторы вредоносных программ могут использовать кликбейт, чтобы заманить ничего не подозревающих интернет-пользователей нажать на подозрительную ссылку. Это действие загрузит вирус в систему пользователя.

Проверить URL-адрес

Универсальный указатель ресурса или URL-адрес — это веб-адрес в верхней части каждой веб-страницы. Если вы нажмете на подозрительную ссылку, это может привести к подозрительному URL-адресу. Законные URL-адреса начинаются с «https», а не просто с «http», как доказательство того, что они зашифрованы и могут защитить конфиденциальную информацию. При доступе к веб-сайту всегда проверяйте URL-адрес и протоколы конфиденциальности веб-сайта.

При доступе к веб-сайту всегда проверяйте URL-адрес и протоколы конфиденциальности веб-сайта.

Установка и использование функций безопасности

Многие антивирусные и антивредоносные программы предназначены для защиты компьютера от угроз. Тем не менее, также важно получить правильную защиту для вашей системы. Доверяйте программным продуктам только с зарекомендовавшей себя репутацией и всегда загружайте приложения непосредственно с основного сайта компании, бренда или продукта. Если вы не хотите заходить слишком далеко, вы можете ознакомиться с функциями, предлагаемыми семейством продуктов McAfee для обеспечения безопасности. Вы можете начать с бесплатной оценки безопасности McAfee или полной защиты, чтобы узнать, какой именно продукт безопасности нужен вашему компьютеру.

Обновите антивирусное программное обеспечение

Антивирусное программное обеспечение всегда знает, что такое компьютерный вирус, поэтому убедитесь, что оно всегда обновлено. Обновленные версии улучшают функции безопасности, исправляя любые уязвимые области безопасности вашего устройства и программ. Они также могут справляться с новейшими киберугрозами и вредоносными программами.

Они также могут справляться с новейшими киберугрозами и вредоносными программами.

Постоянно создаются новые вирусы, поэтому подкрепите свое антивирусное программное обеспечение универсальными мерами предосторожности, о которых мы упоминали ранее. Профилактика по-прежнему остается лучшей линией защиты от компьютерных вирусов и других вредоносных программ.

* Важные условия и подробности предложения:

Условия подписки, цены и автоматического продления:

Условия подписки, цены и автоматического продления:

- Сумма, которую вы платите при покупке первый срок вашей подписки. Продолжительность вашего первого срока зависит от вашего выбора покупки (например, 1 месяц или 1 год). По истечении первого срока ваша подписка будет автоматически продлеваться на ежегодной основе (за исключением ежемесячных подписок, которые будут продлеваться ежемесячно), и с вас будет взиматься стоимость подписки на продление, действовавшая на момент продления, до тех пор, пока вы не отменить (жители Вермонта должны подписаться на автоматическое продление.

)

) - Если не указано иное, если отображается сумма экономии, она описывает разницу между начальной ценой на первый срок (доступно только для клиентов без действующей подписки McAfee) и ценой продления подписки (например, цена на первый срок по сравнению с ценой на каждый последующий год). .

- Цены могут быть изменены. Если цена продления изменится, мы сообщим вам заранее, чтобы вы всегда знали, что происходит.

- Вы можете отменить подписку или изменить настройки автоматического продления в любое время после покупки с вашего Моя учетная запись страница. Чтобы узнать больше, нажмите здесь .

- Вы можете запросить возврат средств, обратившись в службу поддержки клиентов в течение 30 дней с момента первоначальной покупки или в течение 60 дней после автоматического продления (на срок 1 год или дольше).

- Ваша подписка регулируется нашим Лицензионным соглашением и Уведомлением о конфиденциальности . Подписки, охватывающие «все» устройства, ограничены поддерживаемыми устройствами, которыми вы владеете.

Функции продукта могут быть добавлены, изменены или удалены в течение срока действия подписки. Не все функции могут быть доступны на всех устройствах. См. Системные требования для получения дополнительной информации.

Функции продукта могут быть добавлены, изменены или удалены в течение срока действия подписки. Не все функции могут быть доступны на всех устройствах. См. Системные требования для получения дополнительной информации. - Условия бесплатной пробной версии: По окончании пробного периода с вас будет взиматься плата в размере 39,99 долларов США за первый срок. После первого срока вы будете автоматически продлены по цене продления (в настоящее время 124,99 долларов США в год). Мы будем взимать плату за 7 дней до продления. Вы можете отменить подписку в любое время до того, как с вас будет взиматься плата.

**Бесплатные преимущества с автоматическим продлением:

**Бесплатные преимущества с автоматическим продлением:

- Для многих соответствующих подписок на продукты McAfee предлагает дополнительные преимущества бесплатно, если вы зарегистрированы в программе автоматического продления. Вы можете проверить свое право на получение этих льгот на странице Моя учетная запись .

Не все преимущества предлагаются во всех местах или для всех подписок на продукты. Применяются системные требования . Отключение автоматического продления прекращает ваше право на эти дополнительные преимущества.

Не все преимущества предлагаются во всех местах или для всех подписок на продукты. Применяются системные требования . Отключение автоматического продления прекращает ваше право на эти дополнительные преимущества. - Обязательство по защите от вирусов (VPP): Если мы не сможем удалить вирус с вашего поддерживаемого устройства, мы вернем вам сумму, которую вы заплатили за текущую срочную подписку. Возврат не распространяется на любой ущерб или убытки, вызванные вирусом. Вы несете ответственность за резервное копирование своих данных, чтобы предотвратить их потерю. Условия смотрите здесь: mcafee.com/pledge .

- Safe Connect VPN: Вы получите бесплатный неограниченный доступ к нашей беспроводной сети VPN на поддерживаемых устройствах.

‡ Дополнительные условия, специфичные для службы защиты от кражи личных и подписки McAfee LiveSafe с отслеживанием личности до 10 уникальных электронных писем. Мониторинг номера телефона включается после активации автоматического продления. Не все элементы мониторинга личности доступны во всех странах. См. Условия использования продукта для получения дополнительной информации.

Не все элементы мониторинга личности доступны во всех странах. См. Условия использования продукта для получения дополнительной информации.

Закон о добросовестной кредитной отчетности: у вас есть многочисленные права в соответствии с FCRA, в том числе право оспаривать неточную информацию в вашем кредитном отчете(ах). Агентства по информированию потребителей обязаны расследовать ваш спор и реагировать на него, но не обязаны изменять или удалять точную информацию, сообщаемую в соответствии с применимым законодательством.

В то время как этот план может предоставить вам помощь в подаче спора, FCRA позволяет вам бесплатно подать спор в агентство по информированию потребителей без помощи третьей стороны.

В то время как этот план может предоставить вам помощь в подаче спора, FCRA позволяет вам бесплатно подать спор в агентство по информированию потребителей без помощи третьей стороны. Corporate Headquarters

6220 America Center Drive

San Jose, CA 95002 USA

Products

McAfee ® Total Protection

McAfee ® Gamer Security

McAfee ® Identity Protection Service

McAfee ® Security Scan Plus

McAfee ® WebAdvisor

McAfee ® Techmaster Concierge

McAfee ® Служба удаления вирусов

Ресурсы

Антивирус

Предельные управления

УЛАДОВЛИТЕЛЬНЫЕ СВОБОРИИ

БЛОННЫЕ БЛОННЫЕ

Активируйте розничную карту

. Системные требования

Карта сайта

Copyright © 2021 McAfee, LLC

США/АнглийскийCopyright © 2021 McAfee, LLC

Что такое компьютерный вирус? Как вы можете защитить себя?

Щелкните здесь для краткого обзора.

Что такое компьютерный вирус? Как вы можете защитить себя? Краткое руководство

Компьютерный вирус является одним из наиболее опасных видов вредоносных программ . Он распространяется от устройства к устройству, копируя себя. После того, как он заразил устройство, он может нанести большой ущерб, включая удаление файлов и программ и даже переформатирование вашей операционной системы.

Вирусы распространяются различными способами, такими как вложения электронной почты, вредоносные файлы и съемные устройства хранения данных . Они также бывают разных видов, в первую очередь в зависимости от части компьютера, которую они заражают. Мы рассмотрим 8 различных типов вирусов в статье ниже.

Учитывая угрозу, которую представляют компьютерные вирусы, важно знать, как их предотвратить . Вот несколько важных советов:

- Установите антивирусное программное обеспечение (мы рекомендуем BitDefender)

- Обновление системы вашего системы

- Не открывайте подозрительные электронные письма или вложения

- Установка Anti-Mallion Apps

- Установка или Antable Appire Apps

- или Antiable Antable Antable Artable Artable.

настройки конфиденциальности вашего браузера

настройки конфиденциальности вашего браузера

Посетите Bitdefender

Остальная часть статьи содержит дополнительную информацию о различных типах вирусов и о том, как удалить вирус, если ваше устройство было заражено.

Одним из наиболее разрушительных видов вредоносных программ является компьютерный вирус. Вирусы могут уничтожить ваши данные, заразить файлы и серьезно повредить компьютер. Компьютерные вирусы также могут распространяться сами по себе и заражать другие компьютеры. Но компьютерные вирусы все еще вызывают беспокойство?

Институт AV-Test сообщает, что по состоянию на 2022 год существует более 1,3 миллиарда вредоносных программ . Учитывая оценки, выясняется, что 10% всех вредоносных программ в 2022 году составляют компьютерные вирусы , да, они по-прежнему представляют огромную угрозу.

Но что такое компьютерный вирус? Как они попадают на ваш компьютер или устройство? В статье ниже мы расскажем все, что вам нужно знать о компьютерных вирусах, что вы можете сделать, чтобы предотвратить заражение и как от них избавиться.

Что такое компьютерный вирус?

Компьютерный вирус — это вредоносное ПО, способное к самовоспроизведению. Думайте о компьютерном вирусе как о гриппе . Грипп передается от человека к человеку, и как только вы заболеваете, ваше тело становится вялым и не может функционировать, как обычно.

То же самое и с компьютерным вирусом. Они предназначены для того, чтобы сеять хаос, повреждать зараженные устройства и заставлять их работать плохо. По сути, это приложение или компьютерный код, запрограммированный для распространения внутри устройств и между ними. Попав на устройство, вирусы могут распространяться на другие файлы и программы без согласия пользователя.

Вирусы могут удалить несколько файлов или полностью захватить ваше устройство и переформатировать системное ПО .

Как вирусы заражают ваш компьютер?

Компьютерные вирусы могут заразить ваш компьютер разными способами. Но некоторые из них более распространены, чем другие. Вот некоторые из наиболее распространенных способов проникновения вирусов на ваше устройство.

Вот некоторые из наиболее распространенных способов проникновения вирусов на ваше устройство.

1. Спам по электронной почте и вложения

Аналитики безопасности обнаружили где-то от 75% до 94% всех вредоносных программ доставляется по электронной почте . Это может произойти при открытии вложения электронной почты или, в некоторых случаях, при простом просмотре электронной почты. Некоторые вирусы также доставляются в теле письма в формате HTML. В результате многие почтовые службы отключают HTML до тех пор, пока вы не подтвердите, что знаете отправителя.

2. Обмен мгновенными сообщениями

Службы обмена мгновенными сообщениями, такие как Skype и Facebook Messenger, также могут использоваться для распространения вирусов. Самый распространенный метод — отправка зараженной ссылки в сообщении чата . Люди чаще нажимают на ссылку от кого-то, кого они знают, и разработчики вирусов прекрасно об этом знают.

3.

Службы обмена файлами

Службы обмена файламиDropbox, SharePoint и другие службы обмена файлами являются другими средствами распространения вирусов. Если пользователь загружает зараженный файл в файлообменную учетную запись, компьютерный вирус распространяется на всех, кто имеет доступ к этой учетной записи . Хотя Google Диск и некоторые другие сервисы сканируют файлы на наличие вирусов, они сканируют только файлы размером менее 25 МБ.

4. Поддельные загрузки антивируса

Иногда киберпреступники рассылают всплывающие окна с рекламой, чтобы обмануть пользователей, заставив их думать, что на их ПК есть вирус. Они настаивают на том, чтобы пользователь загрузил их антивирусную программу, чтобы устранить угрозу. Однако загрузка антивируса является поддельной и заражает компьютер пользователя вирусом. Это добавляет оскорбление к травме.

5. Программное обеспечение без исправлений

Термин «программное обеспечение без исправлений» относится к устаревшему программному обеспечению. Разработчики часто выпускают обновления безопасности для исправления уязвимостей в программном обеспечении, и очень важно установить эти обновления. Киберпреступники часто используют эти уязвимости для заражения компьютеров вирусами и другими вредоносными программами .

Разработчики часто выпускают обновления безопасности для исправления уязвимостей в программном обеспечении, и очень важно установить эти обновления. Киберпреступники часто используют эти уязвимости для заражения компьютеров вирусами и другими вредоносными программами .

6. Аппаратное обеспечение

USB-накопители и другие съемные устройства хранения данных могут содержать вирусы и распространять их на ваш компьютер . Хотя это не так распространено, известно, что злоумышленники оставляют USB-накопители, пронизанные вирусами, для ничего не подозревающих жертв. Если вы не уверены, откуда он взялся, не рекомендуется вставлять аппаратное обеспечение в ваш компьютер.

8 Типы компьютерных вирусов

Некоторые компьютерные вирусы начинают размножаться, как только попадают на ваше устройство, в то время как другим требуется триггер для активации кода вируса. Вот обзор наиболее распространенных типов вирусов и способов их распространения.

1. Вирус загрузочного сектора

Компьютерный вирус, который заражает главную загрузочную запись компьютера и часто распространяется через съемные устройства хранения и носители. Его трудно удалить, и обычно требуется переформатирование всего жесткого диска зараженного компьютера.

2. Вирус перезаписи

Компьютерный вирус, который заражает ваши файлы и уничтожает их . Единственный способ удалить его — удалить все зараженные файлы, что приведет к потере содержащихся в них данных. Вирусы перезаписи чаще всего распространяются через электронные письма.

3. Резидентный вирус

Этот вид компьютерного вируса внедряется в память компьютера . Если исходный вирус удалить, его копия может остаться в памяти зараженного компьютера. Затем его можно активировать, когда ваша операционная система выполняет определенные функции. Поскольку эти вирусы прячутся в вашей оперативной памяти, они часто остаются незамеченными антивирусным программным обеспечением.

4. Вирус, заражающий файлы

Компьютерный вирус, который перезаписывает или вставляет зараженный код в исполняемые файлы . При открытии зараженной программы вирус перезаписывает или уничтожает ее. Вирусы, заражающие файлы, также могут распространяться на операционную систему компьютера или даже переформатировать жесткий диск.

5. Макровирус

Компьютерный вирус написан на том же языке макросов, что и такие программы, как Microsoft Office. они встраивают вредоносный код в эти документы и файлы данных , которые начинают выполняться при открытии файлов. Затем вирус может заразить все документы пользователя, изменив их или сделав нечитаемыми. Вирус распространяется, если пользователь делится зараженным документом.

6. Вирус веб-скриптов

Вирус, который прячется в коде веб-страниц и веб-браузеров . Доступ к веб-страницам, код которых содержит такие вирусы, может привести к заражению вашего устройства.

7. Полиморфный вирус

Полиморфизм означает способность существовать в нескольких формах. Следовательно, полиморфные вирусы приобретают другую форму каждый раз, когда запускается зараженный файл или программа , изменяя свой код. Это помогает им избежать обнаружения.

8. Многокомпонентный вирус

Многокомпонентный вирус можно рассматривать как комбинацию различных типов, описанных выше . Он атакует с использованием разных векторов и заражает разные части компьютера, такие как операционная система, файлы и программы.

Каковы некоторые симптомы компьютерного вируса?

Некоторые предупреждающие знаки указывают на то, что на вашем компьютере может быть компьютерный вирус. Вот некоторые общие признаки того, что ваш компьютер может быть заражен.

- Низкая производительность : Низкая скорость обработки данных на компьютере обычно является верным признаком компьютерных вирусов.

Вредоносный код обычно захватывает вычислительную мощность.

Вредоносный код обычно захватывает вычислительную мощность. - Сбои и зависания устройства: Сбои и зависания системы часто являются признаками заражения вредоносным ПО в целом, но вирусы могут быть созданы специально для этого. Хотя это также может быть признаком более старого устройства, это сигнализирует о заражении.

- Отсутствующие файлы : Еще одним признаком являются постоянные всплывающие окна об отсутствующих файлах. Когда вы нажимаете ярлыки или пытаетесь получить доступ к файлам, вы можете получать уведомления о том, что они больше не существуют. Это могут быть вирусы, удаляющие ваши важные данные.

- Появляются новые файлы : Будьте осторожны, когда таинственным образом появляются новые файлы. Компьютерные вирусы могут удалять старые файлы и создавать новые.

- Проблемы с оборудованием или аксессуарами : Известно, что вирусы вызывают системные изменения, влияющие на внешнее оборудование и аксессуары.

Если вы не можете заставить этот USB-накопитель или беспроводную мышь правильно подключиться или работать должным образом, это может быть признаком вируса.

Если вы не можете заставить этот USB-накопитель или беспроводную мышь правильно подключиться или работать должным образом, это может быть признаком вируса. - Компьютер выполняет действия самостоятельно : Если кажется, что ваше устройство выполняет команды без вашего разрешения, возможно, вирус перекрывает вашу систему.

Если на вашем устройстве наблюдается один или несколько из этих симптомов, вам необходимо принять меры. Ниже мы покажем вам, как это сделать.

Как избавиться от компьютерного вируса

Хотя вредоносный компьютерный код распространяется как грипп, между ними есть одно существенное различие. В отличие от гриппа, у нас есть лекарство от компьютерных вирусов .

В прошлые годы новые компьютерные вирусы было очень трудно искоренить. Несмотря на приток вредоносных компьютерных вирусов и других вредоносных программ (по оценкам, каждый день создается 350 000 новых вредоносных программ и приложений), у нас также наблюдается рост в отрасли антивирусов и кибербезопасности для борьбы с ними.

Есть несколько шагов, которые вы должны предпринять, если на вашем компьютере есть вирус. Шаги будут различаться в зависимости от того, есть ли у вас ПК или Mac.

Пошаговое руководство: как удалить вирус с ноутбука или ПК с Windows

Если вы считаете, что у вас есть вирус, вот что вам нужно сделать, чтобы избавиться от него.

1. Загрузите антивирусный сканер

Для обнаружения и удаления новейших вирусных угроз вам понадобится надежная антивирусная программа. Для удаления вирусов с устройства Windows и эффективной защиты в режиме реального времени мы можем порекомендовать Bitdefender. Если вы не ищете платную услугу, ознакомьтесь с нашим списком лучших бесплатных антивирусных программ.

Перед следующим шагом вам необходимо загрузить сканер.

Посетите Bitdefender здесь

2. Отключитесь от Интернета

Поскольку вирусы могут распространяться через Интернет, вам необходимо отключиться от сети Wi-Fi или Ethernet. Таким образом, вы можете сосредоточиться исключительно на зараженном устройстве.

Таким образом, вы можете сосредоточиться исключительно на зараженном устройстве.

3. Войдите в безопасный режим

Выключите компьютер. Теперь включите его снова, но продолжайте нажимать кнопку F8, пока он загружается. Расширенные варианты загрузки 9Появится меню 0299, и вы должны выбрать опцию Безопасный режим с поддержкой сети .

4. Удалите временные файлы с помощью инструмента очистки диска

С помощью этого инструмента можно удалить все временные файлы. Чтобы найти его, начните с нажатия на меню «Пуск» , а затем «Программы» > «Стандартные» > «Системные инструменты» > «Очистка диска» .

Выберите Temporary Files из списка File to Delete и удалите их. Возможно, вы можете подхватить вирус здесь, но вы определенно захотите сделать следующий шаг.

5. Запустите сканирование на вирусы

Начните с запуска сканера по запросу, а затем запустите сканер в реальном времени. Обычно есть быстрое сканирование и полное сканирование системы . Пройдите полное сканирование системы. Скорее всего, одна из этих программ обнаружит вирус и удалит его. Если при сканировании не удалось удалить вирус, вам необходимо удалить его вручную. Используя реестра Windows , вы можете сделать это самостоятельно, но часто безопаснее нанять ИТ-специалиста для помощи.

Обычно есть быстрое сканирование и полное сканирование системы . Пройдите полное сканирование системы. Скорее всего, одна из этих программ обнаружит вирус и удалит его. Если при сканировании не удалось удалить вирус, вам необходимо удалить его вручную. Используя реестра Windows , вы можете сделать это самостоятельно, но часто безопаснее нанять ИТ-специалиста для помощи.

6. Проверьте наличие обновлений

После удаления вируса обязательно установите все обновления программного обеспечения для Windows. Microsoft регулярно выпускает обновления, чтобы максимально защитить ваше устройство от новейших угроз. Просто нажмите Меню «Пуск» Windows > «Настройки» > «Обновление и безопасность» . Там вы увидите последние обновления для Windows.

7. Включите брандмауэр

Брандмауэры также защищают вас от кибератак и вирусов и должны быть включены в вашем новом антивирусе. В Windows вы можете нажать Меню «Пуск» Windows > «Настройки» > «Обновление и безопасность» > «Безопасность Windows» > «Брандмауэр и защита сети» , чтобы убедиться, что оно обновлено.

Пошаговое руководство: как удалить вирус с Mac

Хотя компьютеры Mac не так популярны, как ПК, они определенно не являются неуязвимыми для атак. Кроме того, вредоносное ПО для Mac может оказаться еще сложнее, чем другие. Вот что вам нужно сделать, чтобы удалить вирусы с вашего Mac.

1. Загрузите антивирусный сканер для Mac

Для компьютеров Mac мы рекомендуем Avast Security. Этот сканер значительно улучшился за эти годы. Он предлагает обнаружение вирусов и вредоносных программ премиум-класса с минимальным влиянием на производительность системы Mac . У них есть отличный инструмент для удаления вирусов, настроенный специально для Mac. Если у вас есть время, ознакомьтесь с нашим полным руководством по антивирусным программам для Mac.

2. Отключитесь от Интернета

Помните, что вирусы могут распространяться через Интернет, поэтому вам нужно отключиться. Выключите маршрутизатор Wi-Fi или отсоедините кабель Ethernet.

3. Запустите сканирование на вирусы

Ваш сканер для Mac должен удалить все вирусы, вызывающие проблемы. Особенно Аваст Секьюрити. Если вы хотите найти и удалить какие-либо файлы на вашем Mac вручную, попробуйте следующий шаг.

4. Запустите Монитор активности

Если вы хотите вручную найти скомпрометированное приложение или программу, используйте Монитор активности. Вы должны искать подозрительные процессы, которые не связаны с программами, которые вы обычно используете. Когда вы обнаружите вредоносное ПО, нажмите «Завершить процесс» и выйдите из «Монитора активности». Чтобы быть вдвойне уверенным, вы можете погуглить имя подозрительного процесса, прежде чем закрыть его в Мониторе активности.

5. Переместите вредоносное ПО в корзину

После закрытия монитора активности откройте папку «Приложения». Оттуда переместите вредоносное ПО в корзину и очистите ее.

6. Проверьте наличие обновлений

Проверьте, обновлены ли ваши программы и приложения. Если есть какие-либо исправления ОС или обновления Apple, немедленно установите их.

Если есть какие-либо исправления ОС или обновления Apple, немедленно установите их.

7. Включить брандмауэр

Ваше новое антивирусное программное обеспечение обычно имеет установленный брандмауэр, или вы можете включить его в своей программе. Но если вы хотите включить брандмауэр Mac, перейдите к пункту 9.0298 Системные настройки > Безопасность и конфиденциальность > Брандмауэр .

Как я могу защитить себя от компьютерных вирусов?

Лучшая защита от компьютерных вирусов — профилактика. Существует множество различных шагов, которые вы можете предпринять, чтобы защитить свой компьютер и устройства от компьютерных вирусов и других вредоносных программ. Вот важные советы:

Установите антивирусное программное обеспечение

Убедитесь, что вы устанавливаете антивирусное программное обеспечение надежной компании и регулярно обновляете его. Хотя эти сканеры будут содержать ваше устройство в чистоте, они также обеспечивают защиту в режиме реального времени. Хороший антивирус блокирует подозрительные соединения, предупреждает вас о фишинговых сайтах, электронных письмах и сообщениях и отлавливает потенциальные инъекции до того, как они произойдут.

Хороший антивирус блокирует подозрительные соединения, предупреждает вас о фишинговых сайтах, электронных письмах и сообщениях и отлавливает потенциальные инъекции до того, как они произойдут.

Несколько Ведущих антивирусных программ Мы рассмотрели:

- McAfee Antivirus

- Kaspersky Antivirus

- Avira Antivirus

- Bitdefender Antivirus

3

3

3

393

Не открывать подозрительные электронные письма или вложения

Удалять или помечать подозрительные электронные письма как спам и не открывать их. Вам также следует выбрать поставщика услуг электронной почты, который сканирует все вложения перед их открытием.

Установка приложений для защиты от вредоносных программ

Помимо антивирусного программного обеспечения рассмотрите возможность использования приложения для защиты от вредоносных программ. Эти приложения регулярно сканируют ваш компьютер на наличие вирусов, шпионского и другого вредоносного ПО. Они также защищают вас от новых, более опасных вредоносных программ, таких как BloodStealer. Просто убедитесь, что вы загружаете только законных приложений из проверенных магазинов, таких как Apple или Microsoft App store или Google Play.

Установка брандмауэра

Брандмауэр блокирует интернет-трафик и сетевой трафик, помогая блокировать потенциальные угрозы. Сильные брандмауэры блокируют проникновение вирусов и других вредоносных программ на ваше устройство. Большинство сильных антивирусных программ имеют встроенные брандмауэры, которые включаются при установке. Microsoft и Mac также имеют свои собственные брандмауэры, которые улучшались с годами, вам просто нужно убедиться, что они активированы.

Настройте параметры конфиденциальности вашего браузера и устройства

Обязательно включите настройки конфиденциальности вашего браузера и используйте блокировщик всплывающих окон. Многие пользователи стекаются в Chrome, но вы действительно можете сделать Mozilla анонимным браузером, если правильно его настроите. Вы также должны регулярно очищать кеш и историю посещенных страниц. Если вы используете Windows, ознакомьтесь с нашим руководством по конфиденциальности для Windows 10 и обновлением для Windows 11. Для пользователей Mac ознакомьтесь с этим руководством по настройке конфиденциальности.

Насколько распространены компьютерные вирусы?

Вирусы по-прежнему являются распространенной формой вредоносных программ, поражающих домашние компьютеры. В то время как программы-вымогатели заняли центральное место, по оценкам, компьютерных вирусов составляют около 10% всех вредоносных программ . Но, учитывая, что Институт AV-Test сообщает, что каждый день обнаруживается 560 000 новых вредоносных программ (и существует около 1 миллиарда вредоносных программ), вирусы по-прежнему остаются огромной угрозой.

Вот несколько статистических данных, которые мы собрали.

- Около 30% американских семей имеют устройства, зараженные компьютерными вирусами.

- По данным CheckPoint, около 53% компьютерных вирусов распространяются через файлы .exe , и только 6% распространяются через файлы .pdf .

- Согласно отчету о прозрачности Google, было удалено 2,1 миллиона сайтов, зараженных вредоносным ПО. Примерно 7% всех протестированных сайтов содержали вредоносное ПО. Каждую неделю Google обнаруживает около 50 веб-сайтов, содержащих вредоносное ПО.

- Статистические данные сообщают, что почти 47% компьютеров в Китае заражены вредоносными программами, что делает его самой зараженной страной в мире.