Базовая настройка Cisco 2960 с нуля

Подключение и настройка Cisco Catalyst 2960 имеет свои нюансы и несколько отличается от подключения оборудования других производителей.

Подключение и настройка Cisco Catalyst 2960 имеет свои нюансы и несколько отличается от подключения оборудования других производителей. Первоначальная настройка потребует наличие фирменного плоского кабеля RJ-45–RS-232 (в голубой оплетке, поставляется с оборудованием) и присутствие на материнской плате компьютера COM-порта, через который будут выполняться процедуры настройки.

На материнских платах современных компьютеров COM-порт отсутствует, поэтому чтобы провести настройку потребуется специальный переходник. Компания Cisco в своем оборудовании для консоли использует разъемы Mini–USB. Чтобы провести настройку через порт Mini–USB следует скачать программу cisco usb console driver.

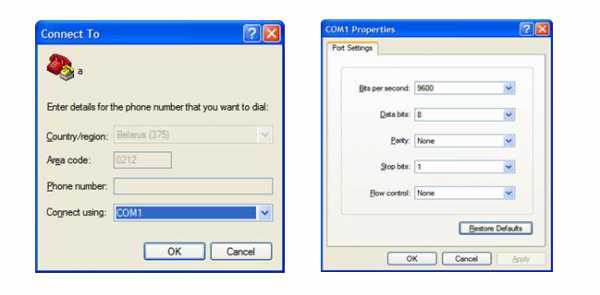

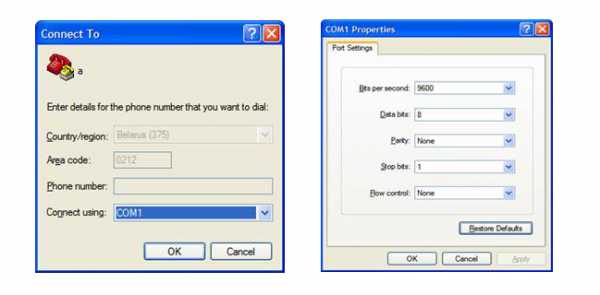

Настройка Гипер Терминала

Чтобы выполнить процедуру коммутации кабель нужно подключить в разъем RJ-45, который на передней панели обозначен, как «Console». Дале нужно включить электропитание коммутатора и зайти в HyperTerminal на компьютере. В программе нужно выбрать интерфейс разъема, соответствующий COM1 и его скорость, равную 9600 Б/с. На все последующие вопросы следует выбирать отрицательный ответ «No». Если выбрать в интерфейсе разъема настройка VLAN, то на нем можно будет настроить IP-адресс устройства.

Общие принципы настройки Cisco-оборудования

Чтобы обеспечивать высокий уровень безопасности коммутаторы Cisco поддерживают два режима ввода команд:

- пользовательский – используется для поверки состояния оборудования;

- привилегированный – применяется для того, чтобы менять конфигурацию коммутатора (он является аналогом режима администратора для Windows или root для UNIX).

Если в строке перед командой есть символ «#», то активный привилегированный режим. Как и в системе UNIX при вводе пароля на экране он отображаться не будет. Чтобы перейти в привилегированный режим используется команда enable, а для выхода disable.

Первоначальная настройка коммутатора. Когда во время первой загрузки установочный мастер выдаст сообщение пошаговой настройки нужно от нее отказаться: Continue with configuration dialog? [yes/no]: no. После этого загрузится пользовательский режим: Switch>

Далее следует перейти в привилегированный режим. По умолчанию пароль отсутствует, поэтому нужно просто нажать на «Enter».

Switch>enable

Password:

Switch#

Чтобы задать настройки, которые относятся ко всему коммутатору, нужно активировать режим глобальной конфигурации. Чтобы настраивать отдельные интерфейсы используют соответствующий режим интерфейса.

Базовые настройки Cisco 2960

Замена имени коммутатора (изначально оно Switch):

Switch# configure terminal

Switch(config)# hostname Switch01 (задается новое имя – Switch01)

Switch01(config)#

Если есть много коммутаторов, то уникальное имя должен иметь каждый из них. В дальнейшем это поможет определить, что конфигурация реализуется именно на том устройстве, что нужно. Длинные имена использовать не рекомендуется, лучше выбирать короткие.

Установка IP-адреса для порта управления коммутатором

Switch01(config)# interface fa0/0 (задается интерфейс для настройки)

Switch01(config-if)# no shutdown (включается интерфейс)

Switch01(config-if)# ip address 192.168.0.1 255.255.255.0 (задается IP-адрес и маска)

Switch01(config-if)# exit (выход из режима конфигурации интерфейса)

Switch01(config)#

Установка пароля привилегированного режима

Switch01(config)# enable secret pass1234 (пароль pass1234)

Switch01(config)# exit

Switch01#

Учитывая, что информация при telnet-соединениях передается в открытом виде, нужно использовать SSH-соединения, которые обеспечат шифрование трафика.

Switch01# clock set 12:00:00 15 April 2015 (установка текущего времени и даты)

Switch01# conf t Switch01(config)# ip domain name geek—nose.com (задается домен, если его нет пишется любой)

Switch01(config)# crypto key generate rsa (генерация RSA-ключа под ssh)

Switch01(config)# ip ssh version 2 (версия ssh-протокола)

Switch01(config)# ip ssh autentification-retries 3 (число попыток подключения по ssh)

Switch01(config)# service password-encryption (сохранение паролей в шифрованном виде)

Switch01(config)# line vty 0 2 (преход к режиму конф-и терминальных линий)

Switch01(config-line)# transport input ssh (подключение только по ssh)

Switch01(config-line)# exec timeout 20 0 (активация автоматического разъединения ssh-сессии через 20 минут)

Switch01(config—line)# end (Выход из режима конфигурирования)

Switch01# copy running-config startup-config (Сохранение настроек)

Это была базовая настройка SSH. Более продвинутая имеет вид:

Switch01# conf t Switch01(config)# aaa new-model (включается ААА–протокол)

Switch01(config)# username root privilege 15 secret pass1234 (создается пользователь root, с максимальным уровнем привилегий – 15, и паролем pass1234)

Switch01(config)# access—list 01 permit 192.168.0 0.0.0.255 (задается правило доступа с названием 01 по ssh для всех хостов сети 192.168.0.0/24; может задаваться конкретный IP-адрес)

Switch01(config)# line vty 0 2 (пееход к режиму конф-и терминальных линий) Switch01(config—line)# privilege level 15 (разрешение входа в привилегированный режим )

Switch01(config—line)# access—class 23 in (привязка созданного правила доступа по ssh к терминальной линии)

Switch01(config—line)# logging synchronous (отключение журнальных сообщений)

Switch01(config—line)# end (выход из режима конфигурирования)

Switch01# copy running-config startup-config (сохранение настроек).

Базовая настройка коммутатора Cisco 2960 на этом завершается. При потребности всегда можно сделать сброс на заводские настройки и выполнить настройки «с нуля».

Возврат к списку

linkas.ru

Настройка коммутатора Cisco 2960 | Deltaconfig.ru

Read this article in English

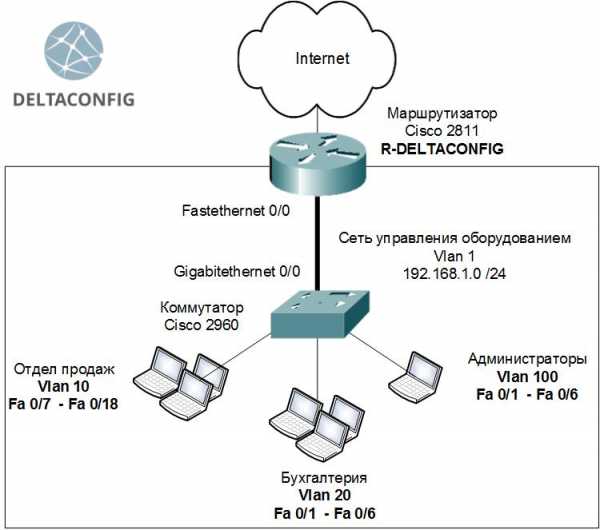

Рассмотрим простейший случай, когда требуется подключить 3 отдела фирмы в разные логические сети Vlan, используя один коммутатор уровня доступа Cisco 2960 (Иногда такие коммутаторы называются коммутаторами 2го уровня модели OSI) .

Требуется организовать следующие сети ( Vlan):

— отдел продаж (192.168.10.0 255.255.255.0)

— бухгалтерия (192.168.20.0 255.255.255.0)

— администраторы (192.168.100.0 255.255.255.0)

— сеть для управления сетевым оборудованием (192.168.1.0 255.255.255.0)

Видео версия этой статьи на английском языке.

Для справки:

Устройства 2го уровня способны передавать данные только внутри одной сети и осуществляют передачу на основе информации о MAC адресах (например внутри сети 192.168.0.0 /24).

Устройства 3го уровня (например коммутатор Cisco 3560) способны маршрутизировать данные на основе информации об ip адресах и передавать их между различными сетями (например между сетью

Шаг 0. Очистка конфигурации

(Выполняется только с новым или тестовым оборудованием, так как ведет к полному удалению существующей конфигурации)

После извлечения коммутатора из коробки, подключаемся к нему с помощью консольного кабеля и очищаем текущую конфигурацию, зайдя в привилегированный режим и выполнив команду write erase. (Подробнее о режимах конфигурирования оборудования Cisco можно прочитать в этой статье)

Switch>enable

Switch# write erase

/подтверждение очистки конфигурации/

Switch# reload

/подтверждение/

После выполнения коммутатор должен перезагрузиться в течение 3ех минут, а при старте вывести запрос о начале настройки. Следует отказаться.Would you like to enter the basic configuration dialog (yes/no): no

Шаг 1. Имя коммутатора

Присвоим коммутатору имя SW-DELTACONFIG-1. (SW – сокращение названия SWitch) Для этого зайдем в режим конфигурирования и введем следующие команды:

Switch #conf t

Enter configuration commands, one per line. End with CNTL/Z.

Switch (config)# hostname SW-DELTACONFIG-1

SW-DELTACONFIG-1(config)#

Название устройства изменилось со «Switch» на «SW-DELTACONFIG-1».

Шаг 2. Интерфейс для удаленного управления

Настраиваем интерфейс для управления коммутатором. По умолчанию это Vlan 1. Для этого присваиваем ip адрес интерфейсу и включаем его командой no shutdown.

SW-DELTACONFIG-1(config)#

interface vlan 1

ip address 192.168.1.11 255.255.255.0

no shutdown

В дальнейшем коммутатор будет доступен именно под адресом 192.168.1.11

Шаг 3. Авторизация пользователей

Настраиваем авторизацию для доступа к устройству. Для этого задаем пароль доступа к привилегированному режиму (знак

Задаем пароль для доступа к привилегированному режиму #SW-DELTACONFIG-1(config)#

enable secret XXXX

Создаем учетную запись для удаленного управления и пароль для нееusername admin secret YYYYY

Включение авторизации, с использованием локальной базы данных пользователей и паролейSW-DELTACONFIG-1(config)#

line vty 0 4

login local

Для проверки доступности enable режима (#) после ввода этих команд выходим из всех режимов конфигурирования (командой exit или буквой Q в каждом из режимов или сочетанием клавиш Ctrl+Z), оказываемся в первоначальном режиме (обозначается знаком >) и пробуем вновь зайти в привилегированный режим (обозначается знаком #). На запрос пароля вводим тот, который только что задали.

Если ничего не напутали, то видим примерно следующее:SW-DELTACONFIG-1>enable

Password: XXXXX

SW-DELTACONFIG-1#

Проверку удаленного доступа можно осуществить , запустив из командной строки рабочей станции команду telnet 192.168.1.11. Должен появиться диалог запроса логина и пароля.

После того, как убедитесь, что устройство доступно по протоколу Telnet рекомендую настроить защищенный доступ по протоколу SSH. Подробные инструкции приведены в этой статье.

Шаг 4. Создание Vlan

Создаем Vlan для каждого из отделов и присваиваем им порядковые номера и названия.SW-DELTACONFIG-1(config)#

vlan 10

name NET_SALES

vlan 20

name NET_ACCOUNT

vlan 100

name NET_ADMIN

Сеть Vlan 1 всегда присутствует на коммутаторе по умолчанию. Она будет использоваться для удаленного управления.

Проверить текущие настройки Vlan можно, выполнив команду sh vlan:SW-DELTACONFIG-1# show vlan

VLAN Name Status Ports

---- -------------------- -------- -------------------------------

1 default active Fa0/1, Fa0/2, /...вырезано.../

10 NET_SALES active

20 NET_ACCOUNT active

100 NET_ADMIN active

Убеждаемся, что все созданные нами сети присутствуют в списке.

Шаг 5. Привязка портов

Соотносим порты доступа коммутатора (access port) нужным сетям. На коммутаторе из примера 24 порта FastEthernet и 2 порта Gigabit Ethernet. Для подключения пользователей будут использоваться только Fast Ethernet.

Распределим их следующим образом:

- первые 6 из них в сеть администраторов (Vlan 100)

- 12 в сеть отдела продаж (Vlan 10)

- 6 следующих в сеть для бухгалтерии (Vlan 20).

На каждом интерфейсе для удобства дальнейшего администрирования добавим примечания командой description. Это обычное текстовое поле, которое никак не влияет на другие настройки.SW-DELTACONFIG-1(config)#

interface range fa 0/1 – 6

switchport access vlan 100

description NET_ADMIN

interface range fa 0/7 – 18

switchport access vlan 10

description NET_SALES

interface range fa 0/19 – 24

switchport access vlan 20

description NET_ACCOUNT

После этого рядом с каждым Vlan будут указаны принадлежащие ему порты, а вывод команды sh vlan должен стать примерно таким:SW-DELTACONFIG-1# show vlan

VLAN Name Status Ports

---- ---------------- --------- -------------------------------

1 default active

10 NET_SALES active Fa0/7, Fa0/8, Fa0/9, Fa0/10, Fa0/11, Fa0/12, Fa0/13, Fa0/14, Fa0/15, Fa0/16, Fa0/17, Fa0/18

20 NET_ACCOUNT active Fa0/19, Fa0/20, Fa0/21, Fa0/22, Fa0/23, Fa0/24

100 NET_ADMIN active Fa0/1, Fa0/2, Fa0/3, Fa0/4, Fa0/5, Fa0/6

Введенными командами мы разделили один физический коммутатор на 4 логических (Vlan 1, Vlan 10, Vlan 20 и Vlan 100).

Важно!

Взаимодействие без использования маршрутизатора будет осуществляться только(!) между портами, принадлежащими одному и тому же Vlan.

Рабочие станции, подключенные в порты, принадлежащие разным Vlan, не смогут взаимодействовать друг с другом даже если будет настроена адресация из одной сети.

Для взаимодействия всех 4ех сетей необходим маршрутизатор, подключенный к коммутатору с помощью trunk порта. Инструкцию по настройке вы найдете здесь. Отличие trunk интерфейса в том, что при передаче по нему трафика каждый пакет помечается номером Vlan, которому принадлежит. Это позволяет устройствам правильно перенаправлять пакеты. На самом коммутаторе порт настраивается следующим образом:SW-DELTACONFIG-1(config)#

interface GigabitEthernet 0/1

switchport mode trunk

switchport trunk encapsulation dot1q

Если система не принимает последнюю строчку, то это значит, что режим dot1q – единственно возможный, и он настроен по умолчанию.

После выполнения всех описанных действий для проверки подключите две рабочие станции в порты, принадлежащие одному Vlan, например с номером 100, установите на них ip адреса 192.168.100.1 и 192.168.100.2, после чего запустите ping с одной из них на другую. Успешный ответ означает, что все работает как нужно.

Для справки:

Существуют модели коммутаторов 3го уровня модели OSI (Например Cisco 3560), которые объединяют в себе функции коммутатора 2го уровня (access или уровня доступа) и маршрутизатора (устройства 3го уровня). Устройства 3го уровня используются для передачи данных между различными сетями и руководствуются информацией об ip адресах.

Решение аналогичной задачи организации нескольких Vlan на таком коммутаторе рассмотрено в этой статье)

Важно!

Не забудьте сохранить конфигурацию на всех устройствах командой write или copy run start. Иначе после перезагрузки все изменения будут потеряны.FW-DELTACONFIG-1#write

Building configuration...

[OK]

Перейти к оглавлению

deltaconfig.ru

Первоначальная настройка коммутатора Cisco Catalyst 2960G — Geek Notes

Базовые настройки коммутатора Cisco Catalyst 2960G.

Данная статья также подойдет для настройки таких коммутаторов, как Cisco Catalyst 2950, Cisco Catalyst 2960, Cisco Catalyst 3550, Cisco Catalyst 3560, Cisco Catalyst 3560G.

Для первичных настроек коммутаторов Cisco, нам потребуется кабель RJ-45 – RS-232 и наличие COM-порта в компьютере.

В качестве консоли я буду использоваться ZOC.

Настройки подключения:

При первой загрузке устройства мастер установки предложит выполнить пошаговую настройку, отказываемся от этого шага:

Continue with configuration dialog? [yes/no]: no |

После чего оказываемся в пользовательский режиме:

Переходим в привилегированный режим:

Switch> enable |

Изменим имя коммутатора

Switch |

Зададим IP-адрес для интерфейса управления коммутатором.

В моем случае я использую 24 порт коммутатора с управляющим Vlan-ом, в других вариациях можно настроить иные порты.

C2960G-test(config) |

C2960G-test(config) |

Альтернативный вариант:

C2960G-test(config) |

Установим пароль для привилегированного режима

C2960G-test(config) |

Установка пароля может быть выполнена командами password и secret. В первом случае пароль хранится в конфигурационном файле в открытом виде, а во втором — в зашифрованном. Если использовалась команда password, необходимо зашифровать пароли, хранящиеся в устройстве в открытом виде с помощью команды service password-encryption в режиме глобальной конфигурации.

Установим пароль для входа по telnet

C2960G-test(config) |

И разрешим вход по telnet:

C2960G-test(config-line) |

Зашифруем пароли, как я сообщал ранее:

Если ошибиться при наборе чего-либо в консоле или ввести команду на русском, то Cisco попробует это отрезолвить, выключим эту особенность, чтобы не тратить время:

Зададим имя домена:

Зададим IP-адрес DNS сервера:

Чтобы по команде show logging отображалось нормальное время, а не количество дней и прочее пропишем:

Настроим access-list для доступа к свитчу только с указанных IP-адрес

bogachev.biz

Настройка Cisco 2960: устанавливаем коммутатор

Компания Cisco — одна из ведущих транснациональных корпораций на рынке телекоммуникационного оборудования.

Продукция компании Cisco получила признание во всем мире из-за своей надежности и неприхотливости.

Содержание:

Настройка Cisco 2960: в этой статье мы выполним базовую настройку коммутатора. Статья будет полезна всем, начинающим работать с продукцией компании Cisco.

Шаг 1. Подключение оборудования Cisco

Настройка оборудования Cisco весьма специфична и несколько отличается от оборудования других производителей.

Например, для выполнения первичных настроек коммутаторов компании Cisco, нам потребуется фирменный плоский кабель RJ-45 – RS-232 голубого цвета (идет в комплекте с оборудованием) и наличие COM-порта на компьютере, с которого будет производиться настройка.

Большинство материнских плат современных настольных и портативных компьютеров не имеют соответствующего разъема. В таком случае необходимо искать переходник.

В последнее время Cisco стала комплектовать оборудование разъемом Mini—USB для консоли.

Для настройки устройства через порт Mini—USB, необходимо скачать cisco usb console driver.

к содержанию ↑

Шаг 2. Настройка ГиперТерминала

Следующей проблемой, с которой вам придется столкнуться – это отсутствие ГиперТерминала (HyperTerminal) в Windows 7/8.

Решением вопроса является копирование папки HyperTerminal c Windows XP (месторасположение каталога – Program Files) в любой удобный каталог Windows 7/8.

Для запуска программы используется файл hypertrm.exe, который можно найти в той же папке.

Либо использовать программу Putty, которую помимо подключения к Cisco-оборудованию можно использовать для подключения к серверам, маршрутизаторам, пр. с помощью SSH-подключения.

Переходим к подключению. На передней панели коммутатора ищем разъем RJ-45 с подписью «Console», и подключаем кабель.

Включаем питание коммутатора.

Заходим на компьютере в HyperTerminal, выбираем интерфейс разъема (COM1), скорость порта – 9600 Б/с, на все дальнейшие вопросы даем отрицательный ответ («No»).

к содержанию ↑

Шаг 3. Общие принципы настройки оборудования Cisco

В целях безопасности на коммутаторах Cisco доступно 2 режима ввода команд: пользовательский режим для проверки состояния коммутатора и привилегированный режим (аналог пользователя root в UNIX или администратора в Windows) для изменения конфигурации коммутатора.

Для пользователей, привыкших работать в UNIX-системах, понять в каком режиме они работают не составит труда.

Для пользователей, работающих в Windows дадим пояснение, — если строка перед командной начинается с символа «#», вы в привилегированном режиме.

То же самое касается ввода пароля, как и в UNIX-системах, пароль, который вводит пользователь не отображается на экране.

Для перехода в привилегированный режим служит команда «enable», без кавычек, а для выхода «disable».

Приступим к первичной настройке коммутатора. При первой загрузке устройства мастер установки предложит выполнить пошаговую настройку, отказываемся от этого шага:

Continue with configuration dialog? [yes/no]: no

После чего оказываемся в пользовательский режиме:

Switch>

Переходим в привилегированный режим, пароль по умолчанию, как правило, отсутствует, поэтому ничего не вводим, а нажимаем «Enter».

Switch> enable

Password:

Switch#

Для задания настроек, касающихся всего коммутатора (задание имени коммутатора, IP-адреса, указание сервера синхронизации времени, пр), используется режим глобальной конфигурации, для настройки отдельных интерфейсов существует режим конфигурации интерфейса.

к содержанию ↑

Шаг 4. Базовая настройка Cisco 2960

1. Изменим имя нашего коммутатора (по умолчанию имя Switch):

Switch# configure terminal

Switch(config)# hostname Switch01 (Задаем имя коммутатора – Switch01)

Switch01(config)#

При наличии множества коммутаторов, рекомендуем в обязательном порядке присваивать уникальные имена для каждого из них.

В последующем это помогает быть уверенным, что конфигурация выполняется именно на нужном устройстве.

Также обращаем ваше внимание на то, что вместо длинных команд как, например, «configure terminal» существуют их короткие аналоги «conf t».

2. Зададим IP-адрес для интерфейса управления коммутатором.

Switch01(config)# interface fa0/0 (указываем интерфейс для настройки)

Switch01(config-if)# no shutdown (включаем интерфейс)

Switch01(config-if)# ip address 192.168.0.1 255.255.255.0 (задаем IP-адрес и маску)

Switch01(config-if)# exit (выходим из режима конфигурации интерфейса)

Switch01(config)#

3. Установим пароль для привилегированного режима:

Switch01(config)# enable secret pass1234 (пароль pass1234)

Switch01(config)# exit

Switch01#

Важно! Установка пароля может быть выполнена двумя командами password и secret. В первом случае пароль хранится в конфигурационном файле в открытом виде, а во втором в зашифрованном. Если использовалась команда password, необходимо зашифровать пароли, хранящиеся в устройстве в открытом виде с помощью команды «service password-encryption» в режиме глобальной конфигурации.

4. Поскольку данные при telnet соединении передаются в открытом виде, для удаленного подключения к коммутатору будем использовать SSH-соединение позволяющее шифровать весь трафик.

Switch01# clock set 12:00:00 15 April 2015 (Устанавливаем точное текущее время дату)

Switch01# conf t

Switch01(config)# ip domain name geek—nose.com (Указываем домен, если домена нет пишем любой)

Switch01(config)# crypto key generate rsa (Выполняем генерацию RSA-ключа для ssh)

Switch01(config)# ip ssh version 2 (Указываем версию ssh-протокола)

Switch01(config)# ip ssh autentification-retries 3 (Задаем кол—во попыток подключения по ssh)

Switch01(config)# service password-encryption (Сохраняем пароли в зашифрованном виде)

Switch01(config)# line vty 0 2 (Переходим в режим конф-и терминальных линий)

Switch01(config-line)# transport input ssh (Разрешаем подключение только по ssh)

Switch01(config-line)# exec timeout 20 0 (Активируем автоматическое разъединение ssh-сессии через 20 минут)

Switch01(config—line)# end (Выходим из режима конфигурирования)

Switch01# copy running-config startup-config (Сохраняем настройки)

Важно! Для выхода из подменю конфигурирования на 1 уровень выше, например, из «config—line» в «config» используется команда «exit». Для полного выхода из режима конфигурирования используйте команду «end».

Выше была описана базовая настройка ssh, с более продвинутой настройкой можно ознакомиться ниже:

Switch01# conf t

Switch01(config)# aaa new-model (Включаем ААА—протокол)

Switch01(config)# username root privilege 15 secret pass1234 (Создаем пользователя root, с максимальным уровнем привилегий – 15, пароль pass1234)

Switch01(config)# access—list 01 permit 192.168.0 0.0.0.255 (Создаем правило доступа с названием 01 регламентирующие право заходить по ssh всем хостам сети 192.168.0.0/24; вместо адреса сети можно указать конкретный IP-адрес.

Внимательно подумайте есть ли необходимость в такой настройке для ваших задач.)

Switch01(config)# line vty 0 2 (Переходим в режим конф-и терминальных линий)

Switch01(config—line)# privilege level 15 (Разрешаем вход сразу в привилегированный режим )

Switch01(config—line)# access—class 23 in (Привязываем созданное правило доступа по ssh к терминальной линии)

Switch01(config—line)# logging synchronous (Очень неудобно когда лог-сообщения коммутатора прерывают ввод команд.

Отключая журнальные сообщения данной командой, коммутатор ждет завершение вводимой команды, а также вывода отчета о ее исполнении, после чего в случае необходимости выводит лог)

Switch01(config—line)# end (Выходим из режима конфигурирования)

Switch01# copy running-config startup-config (Сохраняем настройки)

На этом базовая настройка коммутатора Cisco 2960 завершена.

geek-nose.com

Первоначальная настройка коммутатора Cisco

Первоначальная настройка коммутатора Cisco.

December 18, 2009

В этой статье будет рассказано, про то как “запустить” свежекупленный коммутатор Cisco Catalyst 2960/3560/3750. В принципе, данные настройки применимы для всех коммутаторов cisco, данные серии коммутаторов указаны, более, для определенности.

Итак, у нас есть коммутатор Cisco Catalyst 2960 или 3560 или 3750. Внешне он будет выглядеть примерно так как на рис. 1.

На рис. 1 Перед нами “48″ портовый коммутатор который, если быть точным, обозначается как Catalyst 2960-48TC-S.

У него 48 портов 10/100 Ethernet мегабит в сек. (то есть портов которые могут работать как и на 10 мегабит в сек, так и на 100 мегабит сек в зависимости от того сколько мегабит в сек устройство к нему подключено на данный конкретный порт.) Кроме этих 48 портов, в нем дополнительно есть еще два порта 10/100/1000 ( т.е. могущие работать и на 10 и на 100 и на 1000 ) и есть еще два места (слота) куда могут быть установлены так называемые модули SFP. SFP модули бывают и оптические, таким образом покупка за отдельную плату SFP модулей

и их установка в эти слоты позволит нам сделать так, чтоб наш коммутатор можно будет подключить по оптике к другим устройствам. Итого в данном коммутаторе есть 50 портов. То есть можно подключить к нему 50 устройств, 50 – не смотря на то, что есть 52 “дырочки”, так как одновременно работать SFP и медный “гигабитный” порт ПОД НИМ не могут. SFP слева и медный гигабитный справа – могут, но вот SFP “сверху” и “медный” порт под ним не могут.

Если посмотреть сзади (1) на этот коммутатор, то можно обнаружить еще две дырочки. Одна для подключения кабеля питания 220 вольт (2), вторая, похожая на порт к которому можно подключить ETHERNET , но которая таковым не является с надписью CONSOLE (3). Этот порт будет использоваться нами для первоначальной настройки коммутатора.

Внизу на рис. 2 представлен вид этого коммутатора сзади.

Берем голубой кабель который идет в комплекте с коммутатором. И подключаем его к COM порт компьютера. Запускаем программу HyperTerminal на компьютере. Выбираем COM порт к которому подключен коммутатор (обычно COM1), устанавливаем скорость передачи данных 9600 и включаем коммутатор.

При первом запуске коммутатора Cisco Catalyst, так как в нем нет никакой записанной конфигурации он запускает программу setup, которая посредством задания вам множества вопросов на английском языке, вроде бы сама пытается все настроить. Но имхо, этот setup только запутывает все, так что если вы увидите на экране такое:

То лучше сказать “n”, прервать тем самым setup, а потом самому настроить коммутатор с нуля. Тем более это очень просто.

Не бойтесь тут нажимать на что-то – вы ничего не сипортите. Жмите смело “n” и Enter потом.

После чего вы должны увидеть такое :

switch>

Это есть командный режим управления Коммутаторм Cisco. Дальше будем настраивать.

Первым делом нам нужно перейти в так называемый “привилегированный режим”, по сути это режим в котором можно конфигурировать, в отличии от того в котором мы находимся по умолчанию и имеем ограниченные воз0можности по управлению коммутатором. ” Привилегированный режим” это что-то вроде root режима в юникс и входа на windows пол админом. Переход в этот привелигированный режим производится просто – пишем enable и вводим пароль. Пароль по умолчанию на оборудовании cisco это либо “cisco”, либо “Cisco”, либо просто жмем enter не вводя ничего

switch>enable

Password:

switch#

То что у нас изменилось приглашение на ввод и стало таким “switch#” говорит о том, что мы как раз вошли в тот самый привилегированный режим.

Конфигурируем дальше. Нам, по идее, для первоначальной настройки необходимо просто настроить чтоб до коммутатора можно было попасть через телнет. Для этого на Cisco нужно сделать следующее

Задать ip адрес

Настроить параметры входа (в терминах cisco это настроить VTY, задать логин и пароль)

IP адрес для коммутатора cisco обычно задается заданием его на, так называемый, интерфейс VLAN 1. (Так как коммутатор, по идее, сам не обязательно должен иметь ip адрес для того чтоб выполнять свои функции, то ip адрес для его работы и не нужен. Он нужен только для управления им. А так как нет “физических” интерфейсов (портов) с IP адресами на коммутаторе, то такой адрес и задается виртуальному интерфейсу – который и является интерфейс VLAN 1 ).

Для того чтоб настраивать коммутатор Cisco нужно перейти в режим конфигурирования. Делает это заданием команды “configuration terminal”, что обозначает – ” настраиваем с терминала”. Задавать такую длинную команду лень. Мы и не будем. Дело в том, что cisco может сам по начальным буквам слова определять нужную команду (если введенные буквы неоднозначно определяют команду, то cisco его не выполнит, а предупредит об этом). Так что нам достаточно задать “conf t”

switch# conf t

switch(config)#

switch(config)# – обозначает, что мы перешли в режим конфигурирования.

задаем ip адрес:

switch(config)#interface vlan 1 (входим в режим конфигурирования интерфеса VLAN 1)

switch(config-if)#ip address 10.1.1.1 255.255.255.0 (задаем выбранный нами ip)

switch(config-if)#no shutdown (эта команды включает интерфейс, по умолчанию он может быть выключен)

switch(config-if)exit (выходим из режима конфигурирования интерфейса)

switch(config)#exit (выходим из режима конфигурирования )

switch#

Далее нам нужно задать пароль на вход в привилегированный режим

switch# conf t

switch(config)# enable secret пароль_на_вход_в привилегированный режим

switch(config)# exit

switch#

Настраиваем параметры входа

switch# conf t

switch(config)# line VTY 0 4

switch(config-line)# login

switch(config-line)#password пароль_на_вход

switch(config-line)#exit

switch(config)#exit

switch#

Все. Первый сеанс настройки коммутатора Cisco почти завершен. Осталось только сохранить сделанную конфигурацию. Делается это командой “write mem”

switch# write mem

Building configuration

OK

switch#

Сохранились. Можно выдергивать консольный кабель, подключать к коммутатору компы и заходить, при необходимости, на данный коммутатор далее по телнет. При этом, для управления этим коммутатором нам нужно будет знать два пароля – “пароль_на_вход” и “пароль_на_вход_в привилегированный режим”. Запомните их.

Для быстрого конфигурирования коммутора можно сделать следующее:

Скопировать текст ниже в текстовый редактор, задать в нем ip адрес и пароли свои и просто вставить полученный текст (опция “передать главному компьютеру” в hyperterminal по клику правой мыши).

conf t

interface vlan 1

ip address 10.1.1.1 255.255.255.0

no shutdown

exit

enable secret пароль_на_вход_в привилегированный режим

line VTY 0 4

login

password пароль_на_вход

exit

write mem

exit

Знаете ли вы, что: Крутить настройки Cisco — это занятие коллективов профессионалов, которые называются системными интеграторами. Системный интегратор CTI настроит вам и Cisco и другое сетевое оборудование за кратчайшие сроки по сходной цене. |

webhamster.ru

Настройка базовая cisco catalyst | IT Knowledge Base

- Дефолтовых конфигов не бывает, т.к. у каждого своя сеть и свои «правила»

- Нету у Cisco IP-адреса по умолчанию (это же не Dlink), все настраивается ручками и сначала через консоль.

Итак, попробуем разобраться в том, что желательно настроить на нулевом Cisco Catalyst ?

Например, часто встречающиеся:

- Cisco Catalyst 2950

- Cisco Catalyst 2960

- Cisco Catalyst 3550

- Cisco Catalyst 3560

- Cisco Catalyst 3560G

0. Подключаемся к cisco по консольному кабелю через com порт:

FreeBSD через com порт:

cu -l /dev/cuad0

FreeBSD через переходник USB->Com:

- kldload uplcom.ko

- kldstat | grep uplcom (убедиться что подгрузился)

- подключить переходник к USB порту

- cu -l /dev/cuaU0

в Windows можно использовать Hiper Terminal для подключения к com порту

1. Зададим пароль на enable режим

Switch> enable Switch# configure terminal Switch(config)# enable password my-secret-password

2. Установим пароль для входа по telnet

Switch(config)# line vty 0 15 Switch(config-line)#password my-telnet-password

3. Сразу разрешим вход по telnet

Switch(config-line)# login Switch(config)# exit

4. Зашифруем пароли, чтобы по sh run они не показывались в открытом виде

Switch(config)# service password-encryption

5. Зададим имя устройства, например будет disnetern

Switch(config)# hostname disnetern

6. повесим / присвоим IP-адрес нашему коммутатору

c3550(config)# interface vlan 1 c3550(config-if)# ip address 192.168.1.2 255.255.255.0 c3550(config-if)# exit

7. Если вы ошибетесь при наборе чего либо в консоле, то циска начнет пытаться это отрезолвить, чем заставляет вас ждать, выключим эту фичу

c3550(config)# no ip domain-lookup

8. Зададим имя домена

c3550(config)# ip domain-name disnetern.ru

9. Зададим IP-адрес DNS сервера

c3550(config)# ip name-server 192.168.1.15

10. Зададим время

если у вас есть доступный NTP сервер

c3550(config)# ntp server 192.168.1.1 version 2 source vlan 1 c3550(config)# ntp clock-period 36029056 c3550(config)# ntp max-associations 1

где 192.168.1.1 — это IP-адрес NTP сервера

а используя «добавку» source vlan вы можете четко задать номер vlan с IP которого будет отправляться NTP запрос

если нет NTP сервера, то можно задать время вручную, но для этого придется выйти из режима конфигурации

c3550(config)# exit c3550# clock set 15:40:10 30 Jul 2019

11. Зададим переход с зимнего на летнее время и наоборот

c3550# configure terminal c3550(config)# clock timezone MSK 3

12. Сделаем так, чтобы по команде show logging отображалось нормальное время, а не кол-во дней и т.п.

c3550(config)# service timestamps log datetime localtime

13. Зададим дефолтные настройки сразу всем портам на устройстве

c3550(config)# interface range gi 0/1 — 28 c3550(config-if-range)# description not_used c3550(config-if-range)# shutdown c3550(config-if-range)# no cdp enable c3550(config-if-range)# switchport nonegotiate c3550(config-if-range)# switchport mode access c3550(config-if-range)# exit

Рекомендую: все неиспользуемые порты держать выключенными, а ещё лучше создать влан (например 999) и все выключенные порты переместить в него:

c3550(config)# vlan 999 c3550(config-vlan)# name unused_ports c3550(config-vlan)# shutdown c3550(config-vlan)# exit c3550(config)# interface range gi 0/1 — 28 c3550(config-if-range)# description not_used c3550(config-if-range)# shutdown c3550(config-if-range)# no cdp enable c3550(config-if-range)# switchport nonegotiate c3550(config-if-range)# switchport access vlan 999 c3550(config-if-range)# switchport mode access c3550(config-if-range)# exit

14. Выключим web-интерфейс, командная строка рулит 😉

c3550(config)# no ip http server

15. Зададим gateway по умолчанию (допустим это будет 192.168.1.1, т.к. мы присвоили устройству IP 192.168.1.2/255.255.255.0)

c3550(config)# ip default-gateway 192.168.1.1

16. Если этот свитч будет поддерживать маршрутизацию (будет router`ом), то включим функцию маршрутизации (если это позволяет само устройство и его прошивка)

c3550 прекрасно справляется с функцией маршрутизации c3550(config)# ip routing c3550(config)# ip classless c3550(config)# ip subnet-zero

17. Если вы выполнили пункт 16-ть, то снова необходимо задать gateway по умолчанию, но уже другой командой

c3550(config)# ip route 0.0.0.0 0.0.0.0 192.168.1.1

18. Настроим access-list для доступа к свитчу только с определенных IP-адресов

c3550(config)# ip access-list standard TELNET c3550(config-std-nacl)# permit 192.168.1.1 c3550(config-std-nacl)# permit 192.168.1.15 c3550(config-std-nacl)# exit

19. Применим этот access-list

c3550(config)# line vty 0 15 c3550(config-line)# access-class TELNET in

20. Зададим timeout неактивности telnet сессии, по истечении указанного времени, если вы в консольке ничего не вводили, то telnet соединение будет автоматически закрываться

c3550(config-line)# exec-timeout 5 0 c3550(config-line)# exit

21. Включим SNMP, но только read only (RO) и доступность только с хоста 192.168.1.1

c3550(config)# snmp-server community RO-DISNETERN RO c3550(config)# snmp-server trap-source Vlan1 c3550(config)# snmp-server source-interface informs Vlan1 c3550(config)# snmp-server location SWITCH-LOCATION c3550(config)# snmp-server contact [email protected] c3550(config)# snmp-server host 192.168.1.1 RO-DISNETERN c3550(config)# exit

22. Ну и наконец сохраним свои труды

c3550# copy running-config startup-config

или можно проще и короче 🙂

c3550# wri

Море документации по catalyst`ам, и не только по ним, вы можете найти, ессно, на сайте производителя: www.cisco.com

23. Если хочется включить на девайсе ssh, чтобы подключаться к cisco по ssh (если это позволяет установленный IOS), то выполним следущее:

а) Обязательно указываем имя домена (необходимо для генерации ключа) см. пункт 8.

cisco(config)# crypto key generate rsa cisco(config)# line vty 0 15 cisco(config)# transport preferred none cisco(config)# transport input ssh cisco(config)#transport output ssh

Подробнее по настройке ssh: Configuring Secure Shell on Routers and Switches Running Cisco IOS

24. Устранение критической уязвимости в коммутаторах Cisco, которой подвержен Smart Install (работает по TCP порт 4786). cisco(config)#no vstack cisco#show vstack config

«Что нужно настроить на Cisco Catalyst с нуля?»

«Скачать дефолтовый конфиг для Cisco Catalyst»

«catalyst 2960 2950 3560 ip адрес по умолчанию»

«как настроить cisco catalyst «

Спасибо: http://subnets.ru/

disnetern.ru

Первоначальная конфигурация коммутатора Cisco 2960

В этой статье будет рассказано, про то как “запустить” свежекупленный коммутатор CiscoCatalyst 2960. В принципе, данные настройки применимы для всех коммутаторов cisco, данные серии коммутаторов указаны, более, для определенности.

Итак, у нас есть коммутатор CiscoCatalyst 2960. Внешне он будет выглядеть примерно так

Перед нами “48″ портовыйкоммутаторкоторый, если быть точным, обозначается как Catalyst 2960-48TC-S.

У него 48 портов 10/100 Ethernet мегабит в сек. (то есть портов которые могут работать как и на 10 мегабит в сек, так и на 100 мегабит сек в зависимости от того сколько мегабит в сек устройство к нему подключено на данный конкретный порт.) Кроме этих 48 портов, в нем дополнительно есть еще два порта 10/100/1000 ( т.е. могущие работать и на 10 и на 100 и на 1000 ) и есть еще два места (слота) куда могут быть установлены так называемые модули SFP. SFP модули бывают и оптические, таким образом покупка за отдельную плату SFP модулей и их установка в эти слоты позволит нам сделать так, чтоб наш коммутатор можно будет подключить по оптике к другим устройствам. Итого в данном коммутаторе есть 50 портов. То есть можно подключить к нему 50 устройств, 50 – не смотря на то, что есть 52 “дырочки”, так как одновременно работать SFP и медный “гигабитный” порт ПОД НИМ не могут. SFP слева и медный гигабитный справа – могут, но вот SFP “сверху” и “медный” порт под ним не могут.

Если посмотреть сзади (1) на этот коммутатор, то можно обнаружить еще две дырочки. Одна для подключения кабеля питания 220 вольт (2), вторая, похожая на порт к которому можно подключить ETHERNET , но которая таковым не является с надписью CONSOLE (3). Этот порт будет использоваться нами для первоначальной настройки коммутатора.

Внизу на рисунке представлен вид этого коммутатора сзади.

Берем голубой кабель который идет в комплекте с коммутатором. И подключаем его к COM порт компьютера. Запускаем программу HyperTerminal на компьютере. Выбираем COM порт к которому подключен коммутатор (обычно COM1), устанавливаем скорость передачи данных 9600 и включаем коммутатор.

При первом запуске коммутатора CiscoCatalyst, так как в нем нет никакой записанной конфигурации он запускает программу setup, которая посредством задания вам множества вопросов на английском языке, вроде бы сама пытается все настроить. Но имхо, этот setup только запутывает все, так что если вы увидите на экране такое:

То лучше сказать “n”, прервать тем самым setup, а потом самому настроить коммутатор с нуля. Тем более это очень просто.

Не бойтесь тут нажимать на что-то – вы ничего не сипортите. Жмите смело “n” и Enter потом.

После чего вы должны увидеть такое :

switch>

Это есть командный режим управления КоммутатормCisco. Дальше будем настраивать.

Первым делом нам нужно перейти в так называемый “привилегированный режим”, по сути это режим в котором можно конфигурировать, в отличии от того в котором мы находимся по умолчанию и имеем ограниченные воз0можности по управлению коммутатором. ” Привилегированный режим” это что-то вроде root режима в юникс и входа на windows пол админом. Переход в этот привелигированный режим производится просто – пишем enable и вводим пароль. Пароль по умолчанию на оборудовании cisco это либо “cisco”, либо “Cisco”, либо просто жмем enter не вводя ничего

switch>enable

Password:

switch#

То что у нас изменилось приглашение на ввод и стало таким “switch#” говорит о том, что мы как раз вошли в тот самый привилегированный режим. Конфигурируем дальше. Нам, по идее, для первоначальной настройки необходимо просто настроить чтоб до коммутатора можно было попасть через телнет. Для этого на Cisco нужно сделать следующее

· Задать ip адрес

· Настроить параметры входа (в терминах cisco это настроить VTY, задать логин и пароль)

IP адрес для коммутатора cisco обычно задается заданием его на, так называемый, интерфейс VLAN 1. (Так как коммутатор, по идее, сам не обязательно должен иметь ip адрес для того чтоб выполнять свои функции, то ip адрес для его работы и не нужен. Он нужен только для управления им. А так как нет “физических” интерфейсов (портов) с IP адресами на коммутаторе, то такой адрес и задается виртуальному интерфейсу – который и является интерфейс VLAN 1 ).

Для того чтоб настраивать коммутатор Cisco нужно перейти в режим конфигурирования. Делает это заданием команды “configurationterminal”, что обозначает – ” настраиваем с терминала”. Задавать такую длинную команду лень. Мы и не будем. Дело в том, что cisco может сам по начальным буквам слова определять нужную команду (если введенные буквы неоднозначно определяют команду, то cisco его не выполнит, а предупредит об этом). Так что нам достаточно задать “conf t”

switch# conf t

switch(config)#

switch(config)# – обозначает, что мы перешли в режим конфигурирования.

задаем ip адрес:

switch(config)#interfacevlan 1 (входим в режим конфигурирования интерфеса VLAN 1)

switch(config-if)#ipaddress 10.1.1.1 255.255.255.0 (задаем выбранный нами ip)

switch(config-if)#noshutdown (эта команды включает интерфейс, по умолчанию он может быть выключен)

switch(config-if)exit (выходим из режима конфигурирования интерфейса)

switch(config)#exit (выходим из режима конфигурирования )

switch#

Далее нам нужно задать пароль на вход в привилегированный режим

switch# conf t

switch(config)# enablesecretпароль_на_вход_в привилегированный режим

switch(config)# exit

switch#

Настраиваем параметрывхода

switch# conf t

switch(config)# line VTY 0 4

switch(config-line)# login

switch(config-line)#password пароль_на_вход

switch(config-line)#exit

switch(config)#exit

switch#

Все. Первый сеанс настройки коммутатора Cisco почти завершен. Осталось только сохранить сделанную конфигурацию. Делаетсяэтокомандой “write mem”

switch# write mem

Building configuration

OK

switch#

Сохранились. Можно выдергивать консольный кабель, подключать к коммутатору компы и заходить, при необходимости, на данный коммутатор далее по телнет. При этом, для управления этим коммутатором нам нужно будет знать два пароля – “пароль_на_вход” и “пароль_на_вход_в привилегированный режим”. Запомните их.

Для быстрого конфигурирования коммутора можно сделать следующее:

Скопировать текст ниже в текстовый редактор, задать в нем ip адрес и пароли свои и просто вставить полученный текст (опция “передать главному компьютеру” в hyperterminal по клику правой мыши).

conf t

interfacevlan 1

ipaddress 10.1.1.1 255.255.255.0

noshutdown

exit

enablesecretпароль_на_вход_в привилегированный режим

line VTY 0 4

login

passwordпароль_на_вход

exit

writemem

Featuresets

- Существуют разные компоновки IOS отличающиеся функционалом, так называемые featuresets. Их примерные отличия:

- IP Base — начальный уровень функциональности, включается во все другие featuresets. Обеспечивает базовый роутинг, то есть статические маршруты, RIP, OSPF,EIGRP, только на IPv4. Включает VLAN (802.1Q и ISL), которые ранее были доступны только в «IP Plus». Также включает NAT.

- IP Services (для L3 свитчей) — протоколы динамической маршрутизации, NAT, IP SLA.

- Advanced IP Services — добавляется поддержка IPv6.

- IP Voice — добавляет функциональность VoIP и VoFR.

- AdvancedSecurity — добавляется IOS/Firewall, IDS, SCTP, SSH и IPSec (DES, 3DES и AES).

- ServiceProviderServices — добавляется IPv6, Netflow, SSH, BGP, ATM и VoATM.

- EnterpriseBase — добавляется поддержка «унаследованных» L3 протоколов, таких как IPX и AppleTalk. Также включаются IBM features типа DLSw+, STUN/BSTUN и RSRB.

ЛЕКЦИЯ 13.

infopedia.su