Где хранится вся информация в интернете

Несмотря на всю популярность Сети Интернет по всей планете, многие пользователи считают технологию какой-то невидимой силой. Хотя по факту, это более чем материальная вещь, за работу которой отвечают мощные компьютеры, сервера и дата-центры, обменивающиеся информацией за доли секунды и соединенные между собой километрами кабелей и оптоволокон. Что же это за хранилища, как устроены дата-центры и как выглядят центры обработки данных крупнейших компаний.

Что такое дата-центр

Как и много других новшеств, изобретению и распространению Интернета люди обязаны военной отрасли. Именно для нее были первые разработки Сети, и именно для связи военных баз их лаборатории решили объединить в сеть (сначала локальную, а теперь повсеместную), которая используется не только в решении военных конфликтов. Сегодня разработка используется для распространения контента любой тематики и любого направления. Загружая информацию на просторы Сети (будь это фото, видео или «цитата дня» от Джейсона Стэйтема), она молниеносно попадает в центр обработки данных (ЦОД).

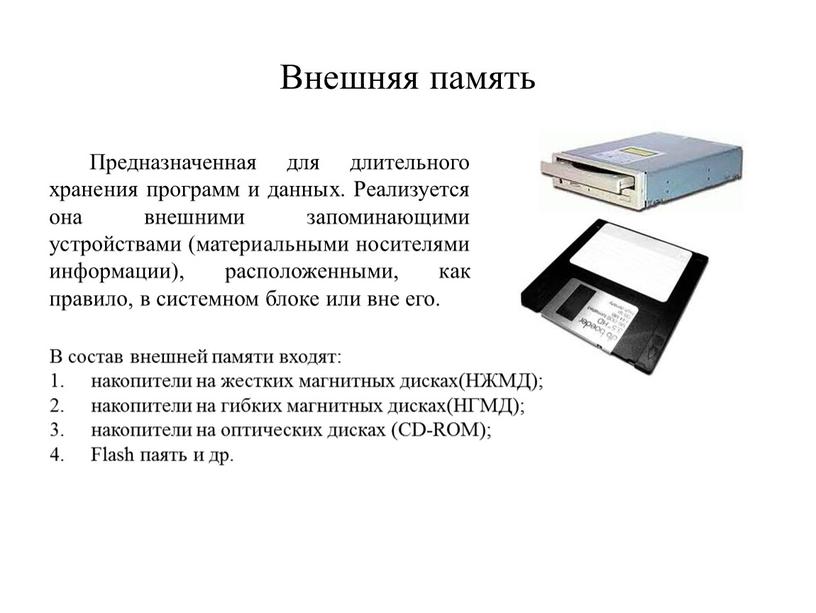

Дата-центр – это не просто большая флешка, это огромные здания похожие на крепости, заполненные серверами, оптическими кабелями и проводами. На работу и обслуживание современного хранилища затрачивается столько же электроэнергии, как для обслуживания небольшого городка. Использование дата-центров позволяет решать одновременно несколько задач:

- круглосуточная и бесперебойная работа. Электроэнергия поставляется бесперебойно: ЦОД четвертого уровня Tier4 подключены к двум электростанциям одновременно, для страховки. И даже если случилась авария на линии, в запасе всегда имеются мощные генераторы, которые в любую минуту готовы принять вахту.

- защита доступа. Всегда находятся третьи лица, которые хотят завладеть той или иной информацией, поэтому принимая на хранение данные, дата-центры обеспечивают ее конфиденциальность.

- сохранность и целостность. В дата-центрах хранится вся информация: от фото любимого питомца до секретных данных.

Дата-центр: готов к любым испытаниям

Центры обработки данных укомплектованы не только современными серверами, но и надежной противопожарной защитой. Газовые системы используют порошок углекислоты, который способен ликвидировать возгорание, для предотвращения поломки остального оборудования. Особое внимание уделяется обеспечению соответствующего климата.

Газовые системы используют порошок углекислоты, который способен ликвидировать возгорание, для предотвращения поломки остального оборудования. Особое внимание уделяется обеспечению соответствующего климата.

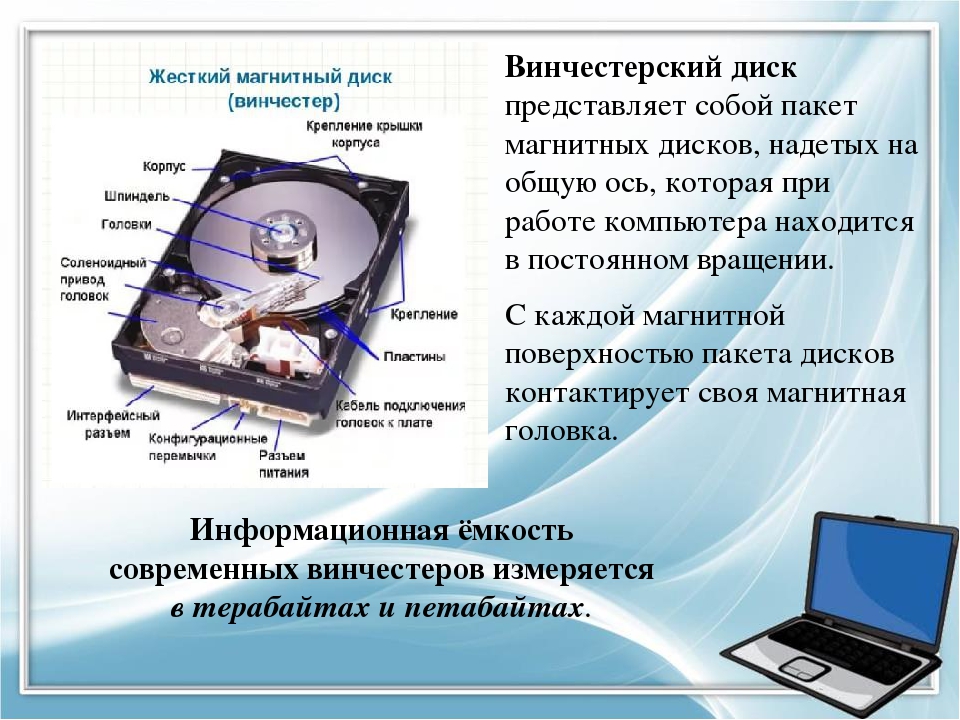

Серверы и жесткие диски во время использования выделяют тепло. Для охлаждения ПК достаточно кулера со спичечный коробок, для промышленных масштабов этот вариант не подходит. Здесь установлены полноценные системы кондиционирования и вентиляции, которые защищают лабиринты из серверов от перегревания.

Дух коммерции или на чем зарабатывают дата-центры

Крупные компании, такие как Facebook, Google, имеют в своем распоряжении собственные хранилища, но для более скромных потребителей есть услуга аренды места в дата-центре. Это может быть один сервер (dedicated server) или место в стойке (collocation), где можно установить собственный сервер, или место в сетевом хранилище. В случае аренды с установкой собственного оборудования, владельцы дата-центров зарабатывают не только на аренде площади, но и на электроэнергии, т. к. арендаторам продают ее с небольшой накруткой.

к. арендаторам продают ее с небольшой накруткой.

Еще один вариант заработка для владельцев ЦОД – сдача лицензионного ПО в аренду. Дата-центры приобретают программное обеспечение и устанавливают их на своих серверах, а после (за определенную плату) сдают их частями в аренду. В последние годы набирает популярность услуга аренды виртуального сервера: части ресурса сервера (VPS – virtual private server).

Где хранится вся информация в интернете: уникальные по своей грандиозности и мощи дата-центры

IBM (США)

Результатом эксперимента известной корпорации стал дата-центр на территории Сиракьюсского университета. Суть задания была в снижении потребляемой электроэнергии в два раза. И в 2009 году им это удалось. Для питания используется отдельная станция, работающая на газу.

Citigroup (Германия)

Центр, разработанный фирмой Arup Associates в 2008 году, считается одним из самых «зеленых» комплексов этой категории. Это значит, что его работа наносит минимальный вред природе. Все от освещения до охлаждения направлено на рациональное использование. О заботе о природе можно догадаться и просто посмотрев на сооружение: один из фронтонов устелен газоном, который украшает здание и собирает воду, используемую в увлажнителях.

Все от освещения до охлаждения направлено на рациональное использование. О заботе о природе можно догадаться и просто посмотрев на сооружение: один из фронтонов устелен газоном, который украшает здание и собирает воду, используемую в увлажнителях.

Ebay (США)

Дата-центр Ebay построена на песках Аризонской пустыни (не самая простая задача для инженеров, работающих над созданием охладительной системы). Оборудование в этом центре помещается в специальные контейнеры, которые не только смогли защитить их от перегрева, но и повысить собственную энергоэффективность до 95%.

Digital Beijing (Китай)

Пекинский ЦОД выделяется мощью и смелыми архитектурными решениями. Специально к Олимпиаде 2008 года архитектурной компанией Studio Pei-Zhu было построено здание в 11 этажей, которое стало и дата-центром и штабом технической поддержки Олимпийских игр. Теперь, когда спортивные мероприятия завершились, в здании работает музей.

Apple (США)

Яблочная компания заботится не только о бесперебойности и сохранности данных своих клиентов, но и об экологической ситуации на планете. Поэтому одной из основных целей было использование энергии из возобновляемых источников. Работа в дата-центре зависит от 400 тыс.кв.м солнечных батарей. Энергии достаточно для обеспечения 60% работы центра, остальная мощность подается с электростанции (на биотопливе).

Поэтому одной из основных целей было использование энергии из возобновляемых источников. Работа в дата-центре зависит от 400 тыс.кв.м солнечных батарей. Энергии достаточно для обеспечения 60% работы центра, остальная мощность подается с электростанции (на биотопливе).

Google (Финляндия)

Гигант веб-индустрии имеет, безусловно, не один дата-центр. Комплексы разбросаны по всей планете и практически все они отвечают критерию «green». Для работы над финским ЦОД был приглашен один из лучших финских специалистов — Алвар Аалто. Холодные воды Финского залива идеально подходят для создания соответствующего климата внутри помещений.

Verne Global (Исландия)

Концерн BMW использует этот ЦОД в Рейкьявике для своих нужд: расчет показателей новых моделей, обработка результатов испытаний и другое. За счет работы гидроэлектростанций, установленных вблизи гейзеров, дата-центр не загрязняет окружающую среду углекислым газом.

Facebook (США)

В Праймвиле компания Марка Цукерберга возвела дата-центр площадью 28 тыс. кв.м. Представьте флешку размером как три футбольных поля. Для объединения серверов используется 6,5 тысяч километров оптоволокна, а для охлаждения построен 7-ми комнатный пентхаус с современной системой природного кондиционирования.

кв.м. Представьте флешку размером как три футбольных поля. Для объединения серверов используется 6,5 тысяч километров оптоволокна, а для охлаждения построен 7-ми комнатный пентхаус с современной системой природного кондиционирования.

10 супермощных дата-центров — Look At Me

Мы привыкли, что данные хранятся в «облаке» — это собирательная метафора для технологии, лежащей в основе тысяч сервисов. Однако дата-центры, благодаря которым мы имеем возможность не занимать место на жестком диске компьютера, можно назвать самыми укреплёнными и ресурсоёмкими постройками нашего времени. Каждый из них — это крепость с серверами, потребляющая столько же энергии, сколько небольшой город. Look At Me выбрал 10 самых больших, красивых и «чистых» дата-центров, каждый из которых представляет собой настоящее произведение искусства инженеров.

Digital Beiijing

Пекин, Китай

11-этажное здание дата-центра в Пекине было построено к Олимпиаде 2008 года архитектурным бюро Studio Pei-Zhu. Оно совмещало функции информационного центра и центра технического управления Игр. Кроме впечатляющей вычислительной мощности, интересно архитектурное решение постройки. Бетонный куб словно плавает по гладкой водной поверхности, а его стены изрезаны световыми каналами, напоминающими штрихкод. Кроме того, перед архитекторами стояла задача сделать центр воплощением концепции «Зелёной Олимпиады». Во внутреннем и внешнем освещении используются исключительно светодиодные лампы, использующие на 60 % меньше электричества, чем обычные, а специальная стеклянная стена препятствует проникновению внутрь тепла, снижая расходы на охлаждение. После закрытия спортивных состязаний в Digital Beijing открылся интерактивный музей современных технологий.

Оно совмещало функции информационного центра и центра технического управления Игр. Кроме впечатляющей вычислительной мощности, интересно архитектурное решение постройки. Бетонный куб словно плавает по гладкой водной поверхности, а его стены изрезаны световыми каналами, напоминающими штрихкод. Кроме того, перед архитекторами стояла задача сделать центр воплощением концепции «Зелёной Олимпиады». Во внутреннем и внешнем освещении используются исключительно светодиодные лампы, использующие на 60 % меньше электричества, чем обычные, а специальная стеклянная стена препятствует проникновению внутрь тепла, снижая расходы на охлаждение. После закрытия спортивных состязаний в Digital Beijing открылся интерактивный музей современных технологий.

Дата-центр Apple

Мэйден, Северная Каролина, США

Apple постоянно сокращает расходы на электроэнергию и уменьшает вред, который дата-центры компании наносят окружающей среде. Согласно отчётам Apple, с 2013 года 100 % их дата-центров и 94 % офисов работают на возобновляемых источниках энергии.

Дата-центр Citigroup

Франкфурт, Германия

В 2008 году, когда был построен дата-центр компании Citigroup во Франкфурте, он считался самым «зелёным» в мире. Citi Data Center стал первой постройкой в Германии, которая получила платиновый сертификат LEED. Это значит, что в постройке сочетаются эффективное использование энергии, воды, света и воздуха, оно комфортно для служащих, хорошо встроено в транспортную инфраструктуру, а также оказывает минимальное воздействие на прилегающие территории. Кроме всего этого, дата-центр, спроектированный компанией Arup Associates, ещё и красиво выглядит: один из фасадов покрыт настоящей травой (он собирает дождевую воду), в комплексе много зелени и есть даже внутренние парки для сотрудников.

Дата-центр Telehouse West

Лондон, Великобритания

Британская компания Telehouse сдаёт в аренду серверные мощности тем компаниям, которым не нужны собственные дата-центры. Для Telehouse важна безопасность данных и стопроцентная надёжность оборудования, однако и об окружающей среде представители компании тоже задумываются. Рядом с дата-центром, расположенным в лондонском районе Доклендс, нет места ни для солнечных батарей, ни для ветряков, так что Telehouse покупают электроэнергию. С 2011 года 100 % этой энергии поставляет SmartestEnergy — компания, занимающаяся перекупкой и поставкой возобновляемой энергии, так что всё оборудование Telehouse West работает на энергии британского солнца, ветра и волн.

Дата-центр Telefónica

Алькала-де-Энарес, Испания

В городе Алькала-де-Энарес на участке размером в восемь футбольных полей крупнейшая телекоммуникационная компания Испании, Telefonica, построила дата-центр, который обеспечивает работу её облачных сервисов в Испании, Англии и Германии. Там же находятся серверы, которые сдаются в аренду, — они занимают несколько десятков тысяч квадратных метров. Это самый большой в Европе и третий по размеру в мире дата-центр. Здание уже получило золотой сертификат LEED, подтверждающий высочайшее качество и надёжность услуг дата-центра. Структурно здание состоит из нескольких модулей, каждый из которых абсолютно энергонезависим.

Там же находятся серверы, которые сдаются в аренду, — они занимают несколько десятков тысяч квадратных метров. Это самый большой в Европе и третий по размеру в мире дата-центр. Здание уже получило золотой сертификат LEED, подтверждающий высочайшее качество и надёжность услуг дата-центра. Структурно здание состоит из нескольких модулей, каждый из которых абсолютно энергонезависим.

Дата-центр Ebay

Финикс, США

«Если мы смогли здесь, — говорит Дин Нельсон, топ-менеджер Ebay, ответственный за постройку дата-центра в Аризонской пустыне, — то сможем где угодно». Действительно, строить дата-центр, который нужно хорошо охлаждать, в одном из самых жарких мест страны было рискованной идеей. Обычно серверы нормально функционируют при температуре от 18 до 26 градусов выше нуля по Цельсию, но инженерам Ebay удалось сделать так, что дата-центр может работать даже при +46. Внутри дата-центра настолько жарко, что для охлаждения можно использовать воду, температура которой достигает 28 градусов, и всё равно она будет охлаждать оборудование.

Дата-центр Google

Хамина, Финляндия

В обработке и хранении данных Google нет равных: дата-центры этого гиганта интернет-индустрии разбросаны по всем свету, и практически все они соответствуют «зелёным» стандартам. Однако дата-центр, расположенный в финском городе Хамина на берегу Балтийского моря, заслуживает особого внимания. Часть серверов находится в здании бывшей бумажной фабрики, а вторая — в отреставрированном машинном зале, некогда спроектированном великим финским архитектором Алваром Аалто. Google потратила 350 миллионов долларов на покупку и реконструкцию этих зданий — это рекордная сумма, потому что строительство, например, уже упомянутого дата-центра Telefonica в Алькале обошлось в 200 миллионов.

Дата-центр Verne Global

Рейкьявик, Исландия

Дата-центр Verne Global в Рейкьявике использует автоконцерн BMW для теоретических и эмпирических исследований. Именно здесь, на суперкомпьютере, рассчитывается аэродинамика новых автомобилей и анализируются результаты краш-тестов. Перенеся суперкомпьютер из Германии в Исландию, компания снизила выбросы углекислого газа в атмосферу с 3 570 тонн в год до нуля. Удалось это благодаря геотермальной и гидроэлектростанциям, питающим новый центр: один гейзер производит 10 мегаватт чистой энергии, а в окрестностях Рейкьявика находится множество гейзеров. Такое производство, по уверению компании, не наносит вреда окружающей среде. Мощности дата-центра также доступны для аренды любой компании, желающей снизить свой углеродный след и сэкономить.

Дата-центр Hewlett-Packard

Биллингем, Великобритания

Суровый климат северной Англии и ветра Северного моря позволяют дата-центру Hewlett-Packard работать без кондиционирования большую часть года, снижая издержки на 40 %. Воздух проходит через два гигантских вентилятора, затем фильтруется и гонится на этажи, поддерживая постоянную температуру +24°C. Такая система была впервые применена именно здесь, и хотя она увеличила стоимость строительства на 6 %, за четыре года функционирования эти расходы окупились. Те же морские ветра обеспечивают компанию электроэнергией: ветрогенераторы неподалёку работают круглый год, снижая выбросы углерода в атмосферу более чем вдвое. Кроме того, дождевая вода с крыши собирается и используется в увлажнителях, а все стены внутри дата-центра покрашены в белый, чтобы уменьшить нужду в искусственном освещении.

Дата-центр IBM

Сиракьюс, США

Дата-центр IBM в кампусе Сиракьюсского университета в штате Нью-Йорк — это результат эксперимента знаменитой технологической компании. Руководство IBM согласилось выделить средства на постройку и предоставить оборудование в том случае, если проектировщикам удастся снизить энергопотребление вдвое по сравнению с обычным центром той же мощности. В 2009 году строительство было завершено, что дало университету возможность закрыть старый IT-центр, располагавшийся в 100-летнем корпусе. Питает дата-центр собственная электростанция, работающая на газу и вырабатывающая электричество с помощью 12 микротурбин. Эта конструкция была разработана специально для этого проекта, а её эффективность на 60 % выше, чем у обычных газовых электростанций.

Руководство IBM согласилось выделить средства на постройку и предоставить оборудование в том случае, если проектировщикам удастся снизить энергопотребление вдвое по сравнению с обычным центром той же мощности. В 2009 году строительство было завершено, что дало университету возможность закрыть старый IT-центр, располагавшийся в 100-летнем корпусе. Питает дата-центр собственная электростанция, работающая на газу и вырабатывающая электричество с помощью 12 микротурбин. Эта конструкция была разработана специально для этого проекта, а её эффективность на 60 % выше, чем у обычных газовых электростанций.

ИЗОБРАЖЕНИЯ VIA: mondoarc.com, arup.com, appleinsider.com, wynyardpark.com, flickr.com

Где хранится информация о вращении изображения PDF?

Я пытаюсь извлечь изображения, хранящиеся в PDF, как поток. Хотя я могу сделать это легко, я не в состоянии получить точную информацию о повороте изображения. Я ищу конкретную информацию, такую как MediaBox, поворот и ландшафтный/портретный режим.

Когда я извлекаю изображение,его выравнивание не соответствует тому, что видит конечный пользователь с помощью инструмента чтения pdf.

Я двоично сравнил два PDFs (где изображение было повернуто на 90 в первом и то же самое изображение было повернуто на 270 во втором) и нашел разницу в конкретном потоковом объекте. Однако я не могу понять, что это за поток информации.

Вот два документа, о которых я говорю:

http://bit.ly/eQZGKJ http://bit.ly/g43Whb

pdfПоделиться Источник VBK 09 февраля 2011 в 04:10

4 ответа

- Где хранится информация для контекстных меню в различных ОС?

Windows Ubuntu и Mac Windows было довольно просто (спасибо члену сообщества SO ExpertSystem за помощь мне в этом). Информация контекстного меню хранится в Registry Я не знаю, где хранится информация для контекстного меню для Ubuntu и Mac .

- virtualenvwrapper: где хранится информация virtualenv?

Я регулярно использую setvirtualenvproject /path/to/my/project/ установить корневой/директории из моего виртуального окружения. Это полезно при переключении на виртуальный env с помощью workon myenv . Однако мне было интересно, доступен ли этот путь где-нибудь еще? В моем случае, я хочу, чтобы…

4

Положение, размер и ориентация изображения при отображении на странице определяются текущей матрицей преобразования (CTM). Вы должны выполнить весь поток содержимого страницы, чтобы определить CTM, который находится на месте при отображении изображения. Это похоже на виртуальный рендеринг страницы PDF.

Поделиться iPDFdev 09 февраля 2011 в 09:46

1

Почти в каждом изображении хранится так называемая CTM (текущая матрица преобразования). Он дает читателю информацию о положении, повороте и перекосе изображения.

Он дает читателю информацию о положении, повороте и перекосе изображения.

Поделиться p4553d 09 февраля 2011 в 08:52

1

Проверьте оператор cm , который описан в ссылке pdf как » изменить текущую матрицу преобразования (CTM) путем объединения указанной матрицы (см. раздел 4.2.1, “координатные пространства”). Хотя операнды задают матрицу, они записываются как шесть отдельных чисел, а не как массив.» В ваш PDF документов:

- rotated1.pdf содержит «0 550.08 -743.04 0 743.04 0 см»

- rotated2.pdf содержит «0 -550.08 743.04 0 0 550.08 см»

Таким образом, мы можем сказать, что ваше изображение вращается на 90 градусов по часовой стрелке или на 90 градусов в противоположном направлении. (и перевел)

Поделиться Malhotra 25 июня 2013 в 03:50

- Где хранится информация о маркере авторизации на сервере ASP.

NET WEB API?

NET WEB API?В моем веб-приложении Api 2 Identity 2 после регистрации пользователя у меня есть одна запись в одной таблице: AspNetUsers. Я использую следующий запрос http для получения токена: POST https://localhost:44304/Token HTTP/1.1 Accept: application/json Content-type: application/x-www-form-urlencoded…

- FFmpeg удалена информация о вращении видео

В настоящее время я использую FFmpeg для редактирования и сжатия видео. Но когда я редактирую видео, оно удаляет мои метаданные, которые являются информацией о вращении видео. String cmd = -ss +command + ; Видео не поворачивается, но информация о вращении удаляется и приводит к изменению…

0

Он также может иметь клип, так что вы можете видеть только часть изображения. MediaBox и поворот относятся ко всей странице.

Поделиться mark stephens 09 февраля 2011 в 13:55

Похожие вопросы:

с linq to sql, где хранится информация о соединении с базой данных?

С linq to sql, где хранится информация о соединении с базой данных? Как я могу переопределить базу данных в другую базу данных на основе каждого запроса?

Где хранится информация о браузере по умолчанию в Android?

Где Android OS хранит информацию о том, какой браузер используется по умолчанию? Например, если Chrome является моим браузером по умолчанию, то он должен где-то хранить эту информацию, не так ли? Я. ..

..

Где физически хранится информация о зарегистрированном сервере/псевдониме?

Работает SQL Server 2012. Я попытался импортировать файл списка зарегистрированных серверов co worker (.regsrvr), и он потерпел впечатляющую неудачу. Мы думаем, что это из-за неправильного пароля…

Где хранится информация для контекстных меню в различных ОС?

Windows Ubuntu и Mac Windows было довольно просто (спасибо члену сообщества SO ExpertSystem за помощь мне в этом). Информация контекстного меню хранится в Registry Я не знаю, где хранится информация…

virtualenvwrapper: где хранится информация virtualenv?

Я регулярно использую setvirtualenvproject /path/to/my/project/ установить корневой/директории из моего виртуального окружения. Это полезно при переключении на виртуальный env с помощью workon myenv…

Где хранится информация о маркере авторизации на сервере ASP.NET WEB API?

В моем веб-приложении Api 2 Identity 2 после регистрации пользователя у меня есть одна запись в одной таблице: AspNetUsers. Я использую следующий запрос http для получения токена: POST…

Я использую следующий запрос http для получения токена: POST…

FFmpeg удалена информация о вращении видео

В настоящее время я использую FFmpeg для редактирования и сжатия видео. Но когда я редактирую видео, оно удаляет мои метаданные, которые являются информацией о вращении видео. String cmd = -ss…

Где хранится информация о правилах брандмауэра базы данных в Azure?

Где хранится информация о правилах брандмауэра базы данных в Azure? Я выполнил нижеприведенную строку на Azure SQL Database EXECUTE sp_set_database_firewall_rule аргумент n’Database…

bash —версия. Где хранится эта информация?

В каком файле хранится информация о команде bash —version ? Я пробовал в некоторых каталогах, таких как /bin или /var, /etc,, но безрезультатно… Мне нужно и для Linux, и для MAC OS x. спасибо!

Где находится информация о выделенных областях памяти?

Меня интересует, по какому адресу и в каком виде информация о выделенных областях виртуальной памяти хранится в памяти процесса. Другими словами, Где та информация, которую читает утилита марка…

Другими словами, Где та информация, которую читает утилита марка…

Где хранится информация при добавлении ссылки на проект?

Я использую Visual Studio и добавляю ссылку на проект. Я могу найти, что есть папка под названием References, и я добавляю в нее dll или проекты.

Перед сборкой, если я хочу переместить его, какой физический путь или часть кодирования я могу найти ссылки.

После сборки я могу обнаружить, что ссылки преобразуются в dll-е, но хотел бы знать перед сборкой, если они где-то хранятся. IF так где же он хранится?

visual-studio reference ideПоделиться Источник Cassini 19 декабря 2013 в 08:19

2 ответа

- Где хранится отражательная информация объекта?

Какой смысл кому-то переопределять этот метод (getClass())? Какую цель она могла бы решить практически.

В документации java говорится следующее: By convention, the returned object should be obtained by calling super.clone. If a class and all of its superclasses (except Object) obey this…

В документации java говорится следующее: By convention, the returned object should be obtained by calling super.clone. If a class and all of its superclasses (except Object) obey this… - конечная точка не генерируется в app.config при добавлении ссылки на службу

Мне нужно потребить немного wcf, но я уже застрял с добавлением ссылки на сервис 🙂 Что я делаю: Создайте новый проект Windows forms. Щелкните правой кнопкой мыши проект и нажмите Add service reference. Вставляет адреса svc и нажимает Go. Затем служба добавляется, но когда я смотрю в свой…

1

Ссылки на проекты хранятся в файле проекта. Например, в моем .csproj

<ItemGroup>

<ProjectReference Include="..\MyOtherProject\MyOtherProject.csproj">

<Project>{9deefd25-a349-4244-b123-ed66927e7414}</Project>

<Name>MyOtherProject</Name>

</ProjectReference>

</ItemGroup>

Вы можете просмотреть файл проекта, открыв его в другом текстовом редакторе или щелкнув по нему правой кнопкой мыши в VS и нажав кнопку выгрузить проект. Затем щелкните правой кнопкой мыши на выгруженном проекте и нажмите кнопку Изменить. Когда вы закончите поиск, щелкните правой кнопкой мыши и нажмите кнопку Перезагрузить.

Затем щелкните правой кнопкой мыши на выгруженном проекте и нажмите кнопку Изменить. Когда вы закончите поиск, щелкните правой кнопкой мыши и нажмите кнопку Перезагрузить.

Поделиться Robert Graves 19 декабря 2013 в 14:05

0

Если вы добавляете ссылку на проект в другой проект, а затем физически (или вручную) перемещаете этот проект в другое место (по copy/paste)), то вам нужно будет обновить ссылку в вашем проекте. Но не волнуйтесь, даже если вы не помните, чтобы обновить ссылку Visual Studio будет жаловаться на это при компиляции. Но если ссылка является ссылкой assembly, то копия будет создана в вашей папке Refences /*bin*.

Поделиться Leo 19 декабря 2013 в 08:26

Похожие вопросы:

Visual Studio Пути Ссылки На Веб-Сайт

В проектах веб-сайтов Visual Studio (в проектах веб-приложений Visual Studio 2005 или более поздних, а не в проектах веб-приложений, где все еще есть файл . csproj) как хранится справочная информация…

csproj) как хранится справочная информация…

Где хранится кэшированная информация в ASP.NET?

Я разрабатываю веб-сайт и хочу внедрить кэширование, чтобы улучшить его производительность. Если я использую <@ OutputCache Duration=20 VaryByParam=None> где будет храниться моя страница? На…

Ошибка компилятора при добавлении ссылки dll в управляемый проект c++

Я использую VS 2008 и периодически получаю ошибки компилятора при добавлении ссылки dll в управляемый файл c++ в моем проекте C++. Я пытаюсь добавить ссылку на dll, чтобы иметь возможность…

Где хранится отражательная информация объекта?

Какой смысл кому-то переопределять этот метод (getClass())? Какую цель она могла бы решить практически. В документации java говорится следующее: By convention, the returned object should be obtained…

конечная точка не генерируется в app.config при добавлении ссылки на службу

Мне нужно потребить немного wcf, но я уже застрял с добавлением ссылки на сервис 🙂 Что я делаю: Создайте новый проект Windows forms. Щелкните правой кнопкой мыши проект и нажмите Add service…

Щелкните правой кнопкой мыши проект и нажмите Add service…

Где хранится информация для контекстных меню в различных ОС?

Windows Ubuntu и Mac Windows было довольно просто (спасибо члену сообщества SO ExpertSystem за помощь мне в этом). Информация контекстного меню хранится в Registry Я не знаю, где хранится информация…

virtualenvwrapper: где хранится информация virtualenv?

Я регулярно использую setvirtualenvproject /path/to/my/project/ установить корневой/директории из моего виртуального окружения. Это полезно при переключении на виртуальный env с помощью workon myenv…

Как найти, где хранится конкретный проект | Eclipse

Я знаю, как увидеть и изменить свое рабочее пространство. Но как я вижу, где хранится конкретный проект? Он не хранится в моем рабочем пространстве, потому что это старый проект, и я недавно изменил…

Где хранится информация о правилах брандмауэра базы данных в Azure?

Где хранится информация о правилах брандмауэра базы данных в Azure? Я выполнил нижеприведенную строку на Azure SQL Database EXECUTE sp_set_database_firewall_rule аргумент n’Database. ..

..

bash —версия. Где хранится эта информация?

В каком файле хранится информация о команде bash —version ? Я пробовал в некоторых каталогах, таких как /bin или /var, /etc,, но безрезультатно… Мне нужно и для Linux, и для MAC OS x. спасибо!

Где хранится вся информация, выложенная в интернет

В дата-центре хранится абсолютно вся информация, выкладываемая в сеть. Это ваши личные фотографии, загруженные документы, записи разговоров по Скайпу, комментарии в блогах и прочие важные и неважные данные. По сути, дата-центр – это такой большой банк, хранилище контента. Создавая такие хранилища, разработчики преследовали несколько целей: круглосуточную доступность, защиту доступа, сохранение информации и целостности файлов.

Поскольку ценная информация существует, то обязательно найдутся те, кто захочет ее похитить. За безопасность дата-центров отвечают не военные или солдаты, а высокоинтеллектуальные hight-tech охранники, работающие под прицелом видеонаблюдения и систем контроля. Обязанность охранников заключается в том, чтобы обеспечить конфиденциальность и полную неприкосновенность контента.

Обязанность охранников заключается в том, чтобы обеспечить конфиденциальность и полную неприкосновенность контента.

Существуют жесткие правила, регламентирующие работу дата-центров. Предприятия должны обеспечиваться электроэнергией бесперебойно. Дата-центры уровня Tier4 (четвертого уровня) получают электроэнергию сразу от двух электростанций. Такая двойная подстраховка нужна для того, чтобы исключить вероятность отключения от электроэнергии в случае выхода из строя одной из электростанций.

Дата-центры оборудуются современными системами газового тушения пожара. Газовые системы пожаротушения предусматривают засыпание порошком углекислоты источника возгорания во избежание порчи остального оборудования. Порошок углекислоты традиционно используется в огнетушителях для тушения подключенного к электроэнергии оборудования.

Большое внимание уделяется климат-контролю. Во время работы жесткие диски и серверы выделяют тепло, которое удаляется при помощи систем кондиционирования и вентиляции. Летом по ночам используется прохладный фильтрованный воздух улицы, зимой морозный воздух смешивается с теплым внутренним.

Летом по ночам используется прохладный фильтрованный воздух улицы, зимой морозный воздух смешивается с теплым внутренним.

Дата-центры работают на коммерческой основе. Они сдают в аренду места в сетевых хранилищах или на жестких дисках. При желании можно взять в аренду целый сервер, место в стойке под собственный сервер или арендовать бокс. В последнем случае к стоимости аренды добавляется стоимость электроэнергии (с небольшой наценкой).

В последнее время приобрела популярность такая услуга, как аренда части программного обеспечения. Дата-центры покупают лицензионные программы, устанавливают их на своих серверах и сдают частями в аренду. Еще одна популярная услуга – аренда виртуального сервера, то есть определенной доли ресурса сервера.

Где хранится вся информация с айфона. Где хранятся резервные копии iPad и iPhone, хранящиеся на ПК или Mac

Каждый раз, когда вы синхронизируете iPhone с iTunes, автоматически создается его резервная копия. Из которой в будущем можно без труда восстановить пропавшую по какой-либо причине информацию. Тем не менее достаточно часто случаются ситуации, когда резервные копии удаляются, к примеру после переустановки операционной системы. Для того, чтобы у вас не возникло таких проблем, важно время от времени копировать сделанные резервные копии на любой внешний жесткий диск или в облачное хранилище.

Из которой в будущем можно без труда восстановить пропавшую по какой-либо причине информацию. Тем не менее достаточно часто случаются ситуации, когда резервные копии удаляются, к примеру после переустановки операционной системы. Для того, чтобы у вас не возникло таких проблем, важно время от времени копировать сделанные резервные копии на любой внешний жесткий диск или в облачное хранилище.

В резервной копии, сделанной в iTunes, хранится огромное количество важной информации: от списка контактов до закладок браузера Safari. Разумеется никому не захочется потерять столько информации накопленной за долго время использования iPhone. Поэтому в этой статье я хочу рассказать, где на компьютере хранятся резервные копии iPhone, iPad или iPod.

Где хранится резервная копия iPhone на Mac OS

Резервные копии на Mac OS располагаются в ~//Библиотеки/Application Support/MobileSync/Backup/ . Поэтому для того, чтобы их скопировать, просто заходите в папку Backup и переносите их оттуда на любой внешний носитель.

Где хранится резервная копия iPhone в Windows XP

В Windows XP найти резервные копии вы сможете перейдя по пути \Documents and Settings\(имя_пользователя)\Application Data\Apple Computer\MobileSync\Backup\. Для того, чтобы скопировать их, открываете папку Backup и переносите на любой внешний носитель.

Где хранится резервная копия iPhone в Windows 7/Windows 8/Windows 10

В Windows 7/Windows 8 / Windows 10 резервные копии лежат в одном и том же месте по пути \Пользователи\(имя_пользователя)\AppData\Roaming\Apple Computer\MobileSync\Backup\.

Примечание :Если у вас не отображается нужная папка, то вам нужно в Панели управления включить показ скрытых папок и файлов. Для этого нужно зайти в Панель управления → Параметры папок → Вид и отметьте кружочком пункт Показывать скрытые файлы, папки и диски . В Windows 7 и Windows 8 для удобства отображения, переведите панель управления в классический вид, нажав Просмотр — Мелкие значки. В случае если у вас Windows 10 для более простого доступа параметрам папок, лучше всего сделать поиск по системе с запросом «Изменение параметров поиска для файлов и папок » .

В случае если у вас Windows 10 для более простого доступа параметрам папок, лучше всего сделать поиск по системе с запросом «Изменение параметров поиска для файлов и папок » .

Как быстро обнаружить файлы резервной копии iPhone в Windows 7/8/10

Шаг 1. Откройте строку поиска. В Windows 7 нужно нажать на меню «Пуск» ; в Windows 8 это можно сделать, нажав на значок лупы, в верхнем правом углу; в Windows 10 нажмите на строку поиска рядом с меню «Пуск»

Шаг 2. Введите в строке поиска следующую команду: %appdata%

Шаг 3. Откройте найденную папку

Шаг 4. Из данной папки перейдите в директорию Apple Computer → MobileSync → Backup.

Важно! Не стоит забывать, что для каждого устройства доступна лишь одна резервная копия. Поэтому если вы создадите новую. то старая автоматически удалится. Разумеется все даные хранившейся в ней, будут удалены. Старайтесь не терять файлы своих резервных копий, копируя их, в случае если будете переустанавливать операционную систему, на сменный носитель или облачный сервис, к примеру, Dropbox.

Старайтесь не терять файлы своих резервных копий, копируя их, в случае если будете переустанавливать операционную систему, на сменный носитель или облачный сервис, к примеру, Dropbox.

Просмотреть информацию о резервных копиях можно прямо из iTunes, для этого перейдите в Правка → Настройки → Устройства . Здесь можно посмотреть дату последней синхронизации, запретить автоматическую синхронизацию и удалить существующие резервные копии.

Привет! Данная статья будет небольшой, но от этого менее полезной она точно не станет. Сегодня мы с Вами будем искать. Что? Место где хранятся резервные копии iPhone. Зачем? Например, для переноса файлов и сохранении их на флешке (будет очень не лишним при переустановке windows). Или же, с целью экономии пространства на Вашем жестком диске. Ведь устаревшие данные часто бывают не нужны, а драгоценные мегабайты, да что там – гигабайты они занимают.

Почему так много? Потому что хранится полный образ Вашего устройства включая практически все! Например: фото, календари, диктофон, заметки, контакты, сообщения, данные программ, закладки, клипы, обои, данные о беспроводных соединениях Wi-Fi, Bluetooth…. и т.д.

и т.д.

Важное замечание: все то, что написано выше и ниже, будет полезно не только обладателям самого лучшего телефона от компании Apple, но и владельцам не менее отличного планшета iPad и классного музыкального плеера iPod.

Как мы знаем, создать backup информации можно используя либо , либо . Так вот, место куда сохраняется резервная копия iPhone , для каждого из этих способов – различно.

Начнем разбираться с «облаков» iCloud.

В данном случае, Ваши данные сохраняются на серверах компании Apple. Однако хочу напомнить, что размер бесплатного хранилища составляет всего 5 гигабайт. За больший объем – необходимо доплатить. Поэтому если у Вас было несколько гаджетов яблочной компании, а пользуетесь сейчас одним, рекомендую старые, ненужные «сведения о устройстве» удалить. Чтоб их найти идем в настройки, выбираем iCloud:

Прокручиваем вниз – пункт «хранилища и ….», на следующем экране жмем на хранилище.

Вот они!:) Можно посмотреть детальную информацию: объем, дату создания, какие приложения и сколько места занимают. И тут же удалить резервную копию iPhone.

И тут же удалить резервную копию iPhone.

Правда, скопировать ее никуда не получиться. Но это и не нужно, ведь всегда можно получить доступ к ней благодаря Apple ID (что это такое читаем ) и учетной записи iCloud. Обновлено! Скачать и посмотреть данные из «облаков» можно! Как? Читаем !

Резервная копия iPhone на компьютере , созданная с помощью iTunes – может находиться в разных местах, все зависит от той операционной системы, которая используется. Ниже представлен небольшой рисунок с их месторасположением для различных Windows-версий, а также для Mac Os.

Если вдруг Вы не обнаружили этих папок, то включаем «отображение скрытых файлов» в параметрах (актуально для владельцев компьютеров с Windows).

Как и обещал, инструкция получилось короткой. Но цель, думается мне, достигнута. Теперь Вам известно, где находятся резервные копии iPhone. Что позволит управлять ими по своему усмотрению — удалять, переносить, копировать.

P.S. Что-то не поняли или остались какие-либо вопросы? Смело задавайте их в комментариях — я обязательно постараюсь подсказать и ответить абсолютно всем! Пишите!

P. S.S. Ставьте «лайки» и жмите на кнопки социальных сетей, которые расположены под статьей! Зачем? Просто Вам это сделать не тяжело, а автору будет приятно:)

S.S. Ставьте «лайки» и жмите на кнопки социальных сетей, которые расположены под статьей! Зачем? Просто Вам это сделать не тяжело, а автору будет приятно:)

Инструкция

Резервная копия позволяет не потерять важную, накопленную годами информацию на вашем телефоне. Ведь иногда не столько жалко потерять сам телефон, сколько все контакты или фотографии, сохраненные в его памяти. Но свое горе можно в разы уменьшить, с постоянной периодичностью сохраняя все и зная, где располагаются резервные копии файлов. Копировать можно все: записи в планировщике, контакты на телефоне, фото и видеофайлы и даже данные по пластиковым картам. Резервной копией является архив, содержащий практически всю информацию, включая не только обычные файлы, но и настройки телефона, которые были для вас удобны. Используется копия в случае замены телефона, его кражи или потере, а также после перепрошивки вашего устройства для восстановления данных. Именно поэтому так важно создавать резервные копии при каждом соединении вашего iPhone с iTunes. Резервное копирование в iCloude производится автоматически при подключении девайса к источнику питания, к сети Wi-Fi или блокировки.

Резервное копирование в iCloude производится автоматически при подключении девайса к источнику питания, к сети Wi-Fi или блокировки.

Чаще всего резервное копирование производится через программу iTunes. Копия может быть как открытой, так и защищена паролем. Хранится она в системных папках на жестком диске компьютера. Если восстановленный iPhone отметить в настройках, как новый, то автоматически запустится синхронизация и произойдет создание новой резервной копии. В зависимости от вида операционной системы, путь к необходимому архиву будет разным. Операционная система windows известна своим достаточно большим количеством видов. Например, для версии XP для того чтобы найти архив вам нужно перейти на диск С. Далее пройдите по следующему пути: Documents and Settings\имя_пользователя\Application Data\Apple Computer\MobileSync\Backup. Для системы Vista начало пути схоже, но после перехода в папку пользователя необходимо пройти по пути AppData\Roaming\Apple Computer\MobileSync\Backup. Операционные системы Windows 7, 8, 10 путь полностью идентичен ОС Windows Vista.

Резервной копией является обычная папка, название которой состоит из 40 символов, включающих цифры и английские буквы. Эта папка содержит довольно внушительное количество файлов, не имеющих никакого расширения. Каждый файл имеет наименование, которое также состоит из 40 символов. Открыть эти файлы резервной копии представляется возможным только в программе iTunes. Иных способов просто нет.

Если у вас имеется несколько девайсов с фирменным «Яблоком», и для каждого устройства вы своевременно делаете резервную копию, то рано или поздно может возникнуть вопрос, какая папка на компьютере для какого устройства. Найти ответ довольно просто, зная основы программирования. Чтобы понять, необходимо в списке найти файл Info.plist и открыть его в любом текстовом редакторе. Подойдет и вариант открытия файла в обычном блокноте. Перед вами предстанет большой список с различными тегами. Вам необходимо будет найти тег key, указывающий на имя продукта. В нем и будет информация об устройстве, для которого была создана эта резервная копия. Например, key Product name /key. Ниже строкой вы увидите наименование девайса, заключенное в функциональный тег string. Например, для пятой модели вы увидите такую строку: string iPhone 5s /string. В текстовом редакторе сами теги будут помещены в скобки. Строчками ниже вы сможете увидеть версию iOC, серийный номер устройства и его IMEI. Кроме того, в файле Info.plist вы можете увидеть информацию о дате, когда была создана эта резервная копия, идентификационный номер, номер телефона и многое другое.

Например, key Product name /key. Ниже строкой вы увидите наименование девайса, заключенное в функциональный тег string. Например, для пятой модели вы увидите такую строку: string iPhone 5s /string. В текстовом редакторе сами теги будут помещены в скобки. Строчками ниже вы сможете увидеть версию iOC, серийный номер устройства и его IMEI. Кроме того, в файле Info.plist вы можете увидеть информацию о дате, когда была создана эта резервная копия, идентификационный номер, номер телефона и многое другое.

Программа iTune создает резервную копию на устройстве iPhone в процессе синхронизации. В будущем можно применить эту копию для восстановления содержимого, которое находилось в устройстве на момент синхронизации. Скопированные данные можно переносить с одного устройства на другое. В ОС iOS 4 и версиях, созданных позднее, применяется создание шифрованных резервных копий. В этом случае пароли и ключи также переносятся на новое оборудование. Если пароль забыт пользователем, то следует полностью восстановить программное обеспечение, и когда iTune попросит выбрать вид копии, необходимо выбрать «Настроить как новое устройство». iPhone, защищенный паролем, при подключении к iTune выдаст запрос на его ввод. После того как пользователь введет пароль, устройство определится как авторизованное и введение дополнительного пароля перед синхронизацией не потребуется.

iPhone, защищенный паролем, при подключении к iTune выдаст запрос на его ввод. После того как пользователь введет пароль, устройство определится как авторизованное и введение дополнительного пароля перед синхронизацией не потребуется.

Когда вы нашли папку с резервной копией, желательно ее перенести в другое место. Ведь системный диск — не лучшее место для хранения такой важной информации. Во-первых, эта папка может весить десятки гигабайт и ее хранение на диске C будет значительно уменьшать производительность компьютера. Если вдруг ваша операционная система полетит, то вместе с ней пропадут и резервные файлы. Чтобы не ухудшить качество работы на компьютере и снизить возможную потерю файлов до минимума, стоит перенести папку с копией либо на другой жесткий диск, либо в другой раздел компьютера. Но перенести ее классическим путем ctrl+c и ctrl+v невозможно. Перенос возможен только путем символических ссылок. Они формируются в файловой системе в виде специального файла, имеющего только текстовую строку, трактующегося как путь к запрашиваемому файлу.

Я думаю у каждого была такая ситуация, когда вы купили себе iPhone, а потом решили его поменять на другой или прошить, то нужно сделать резервную копию, которую не всегда выходит сделать.

В этой статье мы расскажем: где iTunes хранит резервные копии iPhone/iPad на компьютере Windows и Mac.

Где iTunes хранит резервные копии iPhone и iPad на компьютере Windows и Mac

Главным методом для создания резервных копий iPhone и iPad является iTunes. С его помощью можно создать обычную или зашифрованную паролем копию данных, которая находится:

1. Windows

Windows XP: C:\Documents and Settings\имя_пользователя\Application Data\Apple Computer\MobileSync\Backup\

Windows Vista: C:\Documents and Settings\имя_пользователя\AppData\Roaming\Apple Computer\MobileSync\Backup\

Windows 7, 8, 10: C:\Пользователи\имя_пользователя\AppData\Roaming\Apple Computer\MobileSync\Backup\

Примечание:

если папка не отображается, то перейдите в «Панель управления -> Параметры папок -> Вид» и включите отображение скрытых файлов и папок и поставьте галочку на «Показывать скрытые файлы, папки и диски».

2. Mac OS X : \Users\имя_пользователя\Library\Application Support\MobileSync\

Резервная копия — это папка с названием из 40 символов (буквы и цифры), в которой находится большое количество файлов без расширения (англ. filename extension). Названия файлов состоят также из 40 символов. Кроме iTunes распознать файлы резервной копии не удастся.

Как определить для какого iPhone/iPad создана данная резервная копия iTunes

Найти информацию для какого устройства создавалась резервная копия, можно с помощью файла «Info.plist », который находится в каждой папке с копией.

И так, чтобы найти для какого устройства создавалась резервная копия:

1. Откройте файл «Info.plist» в любом текстовом редакторе, Блокнот, например.

2. В поиску по документу (Ctrl+F) найдите строку «Product Name».

3. Информация о модели устройства находится между тегами «»: «iPhone 5s». Это значит, что в папке с открытым файлом находится резервная копия iPhone 5s. Также устройство можно идентифицировать по серийному номеру или IMEI. Данные находятся под соответствующими строками (Serial Number и IMEI).

Также устройство можно идентифицировать по серийному номеру или IMEI. Данные находятся под соответствующими строками (Serial Number и IMEI).

В Info.plist есть информация также о дате создания резервной копии, идентификаторе устройства (iPhone 5s — это iPhone6,1), номере телефона (для iPhone), версии iOS, серийном номере, IMEI и еще много чего интересного.

1. Размер файла резервной копии может занимать и больше 10 Гб. Это может повлиять как на память жесткого диска так и на его производительность. А если у вас еще хранятся резервные копии других устройств, то хранить их на системном диске может быть небезопасно.

2 В случае повреждения какого то файла Windows или программного сбоя в операционной системе, что может привести к потере данных, когда компьютер начнет перезагружаться и потребуется переустановить Windows.

И так чтобы обезопасить свою систему от сбоя и занимания большого количества памяти, нужно перенести резервную копию на другой жесткий диск.

Так как же это правильно сделать?

Как правильно перенести резервные копии iTunes на другой диск в Windows 7, 8 и 10

1. Нужно закрыть iTunes

Нужно закрыть iTunes

2. Скопируйте или переместите папку «C:\Users\имя_пользователя\AppData\Roaming\Apple Computer\MobileSync\Backup\» на другой диск (имя_пользователя замените на свое). На всякий случай, папку скопируйте папку еще куда-нибудь.

4. Запустите командную строку (обработчик командной строки) «сmd.exe» с правами администратора («Пуск» -> «Найти программы и файлы» -> «cmd» ->

5. Введите команду: MKLINK /D «откуда» «куда»

Пример:

mklink /d «C:\Users\Александр Варакин\AppData\Roaming\Apple Computer\MobileSync\Backup\» D:\iTunes\Backup

6. Пример выполнения команды.

Как перенести резервные копии iTunes на другой диск в Windows XP

1. Нужно закрыть iTunes

2. Скопируйте или переместите папку «C:\Users\имя_пользователя\AppData\Roaming\Apple Computer\MobileSync\Backup\» на другой диск (имя_пользователя замените на свое). На всякий случай, папку лучше скопировать еще куда-нибудь.

3. Удалите папку «Backup» на системном диске (откуда были перемещены резервные копии).

5. Запустите командную строку «сmd.exe» с правами администратора («Пуск» -> «Найти программы и файлы» -> «cmd» -> Правой кнопкой мыши вызовите контекстное меню на файле «cmd.exe» и выберите «Запуск от имени администратора»). В названии окна командной строки обязательно должно быть указано «Администратор: С:/Windows/System32/cmd.exe».

6. Введите команду: С:\Путь_до_Junction\junction.exe «откуда» «куда» -s,

«откуда» — прежнее расположение папки «Backup» на системном диске;

«куда» — новый путь до папки с резервными копиями.

Пример:

С:\Junction\junction.exe «C:\Users\Александр Варакин\AppData\Roaming\Apple Computer\MobileSync\Backup\» D:\iTunes\Backup -s

7. Запустите iTunes и проверьте наличие резервных копий в настройках программы на вкладке «Устройства».

Как перенести резервные копии iTunes на другой диск в Mac OS X

Для компьютеров Mac с функцией резервного копирования с помощью встроенной в OS X программы Time Machine или сторонних iBackup и ChronoSync вопрос сохранности резервных копий стоит не так остро, но все же кому-то пригодится.

1. Завершите iTunes (щелкните правой кнопкой мыши на иконке iTunes в панели Dock (https://support.apple.com/ru-ru/HT201730) и выберите «Завершить»).

2. В Finder нажмите сочетание клавиш «Shift+Cmd+G» и в появившемся окне в поле «Переход к папке» введите текст: «/Library/Application Support/MobileSync/» и нажмите на кнопку «Перейти» (или клавишу «enter»).

3. Скопируйте или переместите папку «Backup» на другой диск.

4. Запустите Терминал (найти можно с помощью Spotlight или в «Программы -> Утилиты»).

5. Введите команду:

ln -s /Volumes/ваш_диск/Backup /Library/Application\ Support/MobileSync/,

где «/ваш_диск/Backup» замените на путь к новой папке с резервными копиями. Путь вручную можно не печатать, просто перетащите нужную папку в окно Терминала.

6. После выполнения команды в папке «MobileSync» появится Псевдоним (Ярлык) ведущий к резервной копии на другом диске.

7. Запустите iTunes и проверьте наличие резервных копий в настройках программы на вкладке «Устройства».

Перенесенные на другой диск резервные копии будут доступны в iTunes до следующей переустановки операционной системы, после которой символические ссылки нужно будет создать заново.

Цикла Синхронизация iPhone , но решили выдернуть из цикла отдельную статью «Где хранится резервная копия iPhone? «, поскольку это немаловажный аспект, на который мало кто обращает внимание, но зря… Давайте рассмотрим все по порядку.

Где храниться резервная копия iPhone?

И так, начать стоит с того, какой операционной системой вы пользуетесь. Если ваш выбор для рабочий станции пал на операционную систему Windows XP , то копия будет храниться по следующему маршруту: \Документы и настройки\Имя пользователя\Application Data\Apple Computer\MobileSync\Backup\.

Но если вы пользователь Vista или Windows 7 ,то ваши данные уже будет по следующему пути: Пользователи\Имя пользователя\AppData\Roaming\Apple Computer\MobileSync\Backup\

Если же вы пользователь лучшей операционной системы в мире -Mac OS, то вам надо искать резервную копию по маршруту:

/Пользователи/Имя пользователя/Библиотеки/Application Support/MobileSync/Backup

Естественно замените «Имени пользователя» на ваше имя, пользователя.

Хотим дать чуть более развернутый ответ для Mac OS пользователей. У вас могут возникнуть проблемы на стадии поиска папки «Библиотеки» которая начиная с версии 10.7 (Lion) стала скрытой. Чтобы в нее попасть, не владея командной строкой, вам надо:

1) Открыть Finder

2) Наверху нажать вкладку «Переход»

3) Нажать на клавиатуре «Alt» и в меню должна появиться папка «Библиотеки». Перейдите в нее.

Где еще можно найти резервную копию iPhone?

Кроме тех тяжелых маршрутов которые мы написали выше, вы можете найти свою резервную копию и более легким путем. Но, у этих двух способов есть недостаток, резервную копию можно только удалить и нельзя перенести, скопировать и изменить, но проговорить эти варианты надо для общей целостности картины.

В первую очередь вы можете найти данные в программе iTunes. Для этого:

1) Откройте саму программу iTunes

2) Зайдите в настройки iTunes->Настройки

3) В окне которое откроется перейдите на вкладку «Устройства»

4) В этом окне вы увидите все резервные копии которые есть на вашем компьютере и дату их создание.

Но единственное что вы сможете с ними сделать это удалить их. Скопировать или перенести через интерфейс iTunes невозможно.

Второй вариант, где вы можете найти свою резервную копию это облачный сервис Apple — iCloud. Как такового графического интерфейса, к примеру как у iTunes, в облачном сервисе нету для резервной копии. К примеру вы можете зайти на iCloud.com, ввести ваш логин и пароль, и через браузер у вас будут доступны такие данные:

- Почта — если вы для iCloud использовали не свою личную почту, а заводили бесплатный email типа [email protected] и/или [email protected] то сможете кликнуть по ярлычку «Почта» и получить доступ к вашим письмам.

- Контакты. Зайдя на вкладку Контакты вы увидите все карточки абонентов и всю информацию по ним, естественно если вы отмечали соответствующую галочку в мобильном устройстве или компьютере.

- Календари. Про календари, на самом деле много рассказать нечего, все тоже самое что и с контактами. Если вы отметили галочку «Синхронизировать календари» на iPhone/iPad или компьютере то данные попадут и на сервера iCloud

- Заметки.

Синхронизация заметок, а соответственно и их отображение в облачном сервисе возможно только если у вас есть почта на iCloud. В противном случае заметки синхронизироваться не будут.

Синхронизация заметок, а соответственно и их отображение в облачном сервисе возможно только если у вас есть почта на iCloud. В противном случае заметки синхронизироваться не будут. - Напоминания. Все тоже самое что и с контактами или календарями.

- Найти iPhone. Данная функция позволяет показать на карте местоположение вашего Mac, iPhone или iPad. Эта функция может очень вам пригодиться если вы потеряли телефон или другой мобильный девайс от компании Apple.

- Документы. С помощью синхронизации документов вы сможете беспроводно обмениваться данными программ: Pages, Numbers, KeyNote и TextEdit. Любые изменения которые вы будете вносить в документы будут автоматически попадать на все устройства в которые внесены ваши учетные данные.

Как видите iCloud, через вебинтерфейс нигде нету пункта «резервная копии» которая позволила бы скопировать или хотя бы воспользоваться копией. Даже зайдя в iPhone или iPad в Настройки-> iCloud-> Хранилище и копии ваших данных вы не найдете, а максимум что сможете сделать это удалить ненужные данные программ.

Так как же восстановить телефон из резервной копии если ее в iCloud нигде нету? Когда вы первый раз запускаете телефон он в обязательном порядке спрашивает восстановиться ли ему из резервной копии, после ввода логина и пароля все данные будут восстановлены из копии.

Как можно применить знания про резервную копию?

Теперь, после того как мы разобрали где хранятся резервные копии на компьютере, нужно понять зачем нам эти знания могут понадобиться. Чтобы было понятно, мы приведем пример из жизни.

И так представьте себе ситуацию, один наш знакомый намеренно удалил фото своей подружки, для того чтобы их не увидела толи другая подруга толи жена, ну в общем подруг у него было много-поэтому мы особо и не углублялись в этот вопрос, да и суть как бы не в этом. Ну он так сказать после прочтения не одной статьи знал что у него есть резервная копия. Поэтому пришёл домой, будучи уверенным в том, что все под контролем: подсоединил телефончик к iTunes и нажал восстановить из резервной копии. И он был настолько уверен, что все получилось и что он сделал все правильно, что чуть ли не купался в лучах собственной находчивости. Но тут случилось как ему казалось невозможное, когда он полез проверять свои фото, он их там не обнаружил. Но как так??? Я же все сделал правильно!!! А ответ на самом деле очень прост. Каждый раз, когда вы подсоединяете телефон к iTunes, новая копия – заменяет старую, поэтому он и не смог найти свои фото. А чтобы все удалось, в его случае нужно было поступить следующим образом:

И он был настолько уверен, что все получилось и что он сделал все правильно, что чуть ли не купался в лучах собственной находчивости. Но тут случилось как ему казалось невозможное, когда он полез проверять свои фото, он их там не обнаружил. Но как так??? Я же все сделал правильно!!! А ответ на самом деле очень прост. Каждый раз, когда вы подсоединяете телефон к iTunes, новая копия – заменяет старую, поэтому он и не смог найти свои фото. А чтобы все удалось, в его случае нужно было поступить следующим образом:

1) Скопировать резервную копию в надёжное место, а о том где она хранится, вы уже читали ранее.

2) Подсоедините телефон с помощью (если у вас телефон iPhone 4S или более раней модели) или с помощью

Где же хранится память?

Где же хранится память?

Полностью жизнь человека: его знания, навыки и достижения — все это хранится в его памяти. Однако, сразу же возникает вопрос: где хранится сама память? Мы привыкли думать, что память находится в голове, однако исследования учёных опровергает этот факт.

В наше время большой интерес исследователей и учёных все больше привлекает изучение строения и возможностей человеческого мозга. В особенности, в Европе, на эти изучения выделяется в общей сумме 380 миллиардов евро в год.

Однако, несмотря на большое финансирование, поиски участка мозга, управляющего памятью, так и не увенчались успехом. В человеческом мозгу отсутствует сектор, который отечает за хранение воспоминаний. Очень известный исследователь мозга Карл Лэшли, проводил ряд экспереминтов над крысами, в результате которых, выяснилось, что крысы продолжают «помнить» даже после удаления 50% головного мозга.

Но это далеко не единнственная загадка памяти. Доказано, что 98% молекул человеческого мозга полностью обновляются каждые двое суток. А из этого следует, что через каждые два дня мы полностью должны забывать все, что узнали до этого.

Поэтому, не найдя убедительных объяснений этим удивительным фактам, автор многих научных работ и исследователь в области биологии Руперт Шелдрейк предположил, что наши воспоминания находятся в «пространственном измерении, недоступном для нашего наблюдения». По его мнению, мозг — это не «компьютер», хранящий и обрабатывающий информацию, а «телевизор», изменяющий поток внешней информации в особую форму человеческих воспоминаний.

По его мнению, мозг — это не «компьютер», хранящий и обрабатывающий информацию, а «телевизор», изменяющий поток внешней информации в особую форму человеческих воспоминаний.

Картинка действующей реальности раскрывается перед нашими глазами как определённый фильм, кадры которого уже заранее записаны на кинопленку. Уже прошедший кадр мы называем прошлым, тот, что ещё впереди — будущим, а транслирующийся сейчас — настоящим. Однако, все кадры фильма существуют на пленке прямо сейчас, а прошлое и будущее — это очень условные категории, которые тесно связанны с механизмом нашего восприятия.

Исследователи длительное время ищут ответ на вопрос,где хранится информация о прошлом и будущем? Это вопросы одного типа, и оба они совсем не имеют смысла, потому как реально только настоящее. Через нас непрерывно проходит поток информации — впечатления, часть которых мы воспринимаем как действующее настоящее, а часть — как воспоминания о прошедшем прошлом. И те и другие впечатления возникают под воздействием внешнего мира.

Мы не можем выбирать получаемых нами впечатлений, их полностью определяет общий процесс развития, в котором мы участвуем, однако общение отношение к ним, мы, естественно, можем выбирать. От этого отношения, зависят качества, которые мы получаем после этого.

Поэтому все «кадры» реальности существуют уже изначально, но то, какими мы их можем видеть, полностью зависит от нашего мировозрения и качеств. Реальность это многогранная призма , которая раскрывается человек только той стороной, которую он в состоянии увидеть.

Где на Земле фактически находятся данные об облаках?

Подумайте об облачных вычислениях, и первое, что приходит на ум, — это обычные приложения, такие как Google Drive , Dropbox или iCloud , но это гораздо больше, чем вы думаете.

Во-первых, нам нужно понять, что такое облачные вычисления. Вкратце, облачные вычисления — это хранение и извлечение ваших личных (или корпоративных) данных из вашей небольшой области в Интернете. На вашем локальном жестком диске ничего не хранится, и к нему можно получить доступ из любого места, с любого устройства и в любое время.

На вашем локальном жестком диске ничего не хранится, и к нему можно получить доступ из любого места, с любого устройства и в любое время.

Если все это звучит немного неправдоподобно, подумайте об услуге электронной почты, которую вы уже используете, например Gmail, Yahoo, Hotmail и т. Д. Ни одно из этих писем, которые вы отправляете и получаете, на самом деле не занимает места на вашем локальном жестком диске, они хранятся на серверах провайдеров электронной почты: это форма облачных вычислений.

Чтобы продолжить этот пример, помните, что вы можете войти в систему и получить доступ к своей электронной почте с любого компьютера, любого ноутбука и любого смартфона.Это стало возможным только благодаря облаку.

Однако многие люди не осознают, что, несмотря на то, что ваши данные хранятся в «облаке», их все же необходимо физически хранить где-то на устройстве. Будь то флэш-память или традиционное хранилище на жестких дисках , компаниям, предлагающим эту услугу, все равно необходимо иметь огромные серверы, предназначенные для хранения ваших данных. Эти места часто называют « серверных ферм » и представляют собой, по сути, огромные склады, заполненные серверами, которые работают 24/7/365.

Эти места часто называют « серверных ферм » и представляют собой, по сути, огромные склады, заполненные серверами, которые работают 24/7/365.

Это вызывает ряд вопросов: где на самом деле хранятся мои данные? У кого есть доступ к моим данным и в безопасности ли они?

Где на самом деле хранятся мои данные?

С точки зрения , где хранятся ваши данные , можно с уверенностью сказать, что вы никогда не узнаете по-настоящему, если не покопаетесь. Провайдер может находиться в США (например), но его серверы могут находиться в Китае, Великобритании или в любой другой точке мира. Многие компании передают свои серверные фермы сторонним поставщикам, чтобы сократить расходы.Поэтому очень сложно узнать, где на самом деле находятся ваши данные, и поставщик облачных услуг не обязательно раскрывает это.

У кого есть доступ к моим данным?

У кого есть доступ к вашим данным — еще один момент, который следует учитывать. Авторитетные компании испытали и протестировали системы безопасности, чтобы гарантировать, что только у вас есть доступ к вашим данным. Существуют безликие компании, предлагающие одинаковый объем хранилища и функциональность, независимо от того, доверяете вы им или нет, это важное решение.Кроме того, вы также должны узнать о мерах безопасности, которые обеспечивают безопасность и постоянный доступ к вашим данным. Наиболее авторитетные поставщики облачных хранилищ будут реплицировать ваши данные несколько раз на разных серверах, чтобы в случае катастрофы ваши файлы были в безопасности. Это не означает, что ваши данные когда-либо будут на 100% безопасными: стихийные бедствия, пожары и вредоносный ущерб (например) — это все события, которые вы можете планировать, но не обязательно избегать.

Существуют безликие компании, предлагающие одинаковый объем хранилища и функциональность, независимо от того, доверяете вы им или нет, это важное решение.Кроме того, вы также должны узнать о мерах безопасности, которые обеспечивают безопасность и постоянный доступ к вашим данным. Наиболее авторитетные поставщики облачных хранилищ будут реплицировать ваши данные несколько раз на разных серверах, чтобы в случае катастрофы ваши файлы были в безопасности. Это не означает, что ваши данные когда-либо будут на 100% безопасными: стихийные бедствия, пожары и вредоносный ущерб (например) — это все события, которые вы можете планировать, но не обязательно избегать.

Помните…

Важно помнить, что, хотя ваши данные физически не хранятся на вашем локальном жестком диске, они по-прежнему хранятся где-то где-то на , и с учетом этого они могут быть подвержены тем же сбоям и проблемам, что и жесткий диск в ваш ноутбук или компьютер.Серверные фермы не непобедимы; носители данных могут выйти из строя, крупные корпорации могут быть взломаны, а данные могут быть удалены на сервере так же легко, как и на вашем компьютере, поэтому будьте осторожны с хранением всех ваших важных и конфиденциальных файлов в облаке.

— Как хранится информация?

Это все немного сложнее, чем простые ответы, данные до сих пор.

Есть 2 аспекта: машина и запоминающее устройство.

На машине:

Это зависит от архитектуры оборудования.

На ПК адресация осуществляется по байтам, и вы можете обращаться к байту (8 бит), слову (16 бит), двойному слову (32 бита) и четверному слову (64 бита).

На других архитектурах у вас может быть доступ только к некоторому «блобу» другого размера для машинного типа данных. Например, на TMS320C40 вы можете получить доступ к 32-битным словам, и в эти слова упакованы 8-битные байты. Вы можете упаковывать байты внутрь и обратно, но это довольно медленный процесс, требующий нескольких машинных инструкций.

Итак, на этом TMS320C40 компилятор C имеет собственный 32-битный тип char!

(при программировании на C НИКОГДА НЕ ПРЕДОСТАВЛЯЙТЕ, что char имеет размер 8 бит.Прочтите руководство к вашему компилятору, особенно если вы занимаетесь встроенным программированием).

Все становится еще сложнее, когда в игру вступает порядок байтов, есть 2 распространенных способа: прямой и большой порядок байтов, это описывает, как байты упорядочиваются, чтобы поместиться в большее количество (обычно это машинный размер слова). Так, например, на 32-битной машине вы можете найти байты, расположенные следующим образом:

Адрес X: Байт 0, Байт 1, Байт 2, Байт 3

Адрес X + 4: Байт 4, Байт 5, Байт 6, Байт 7

ИЛИ

Адрес X: байт 3, байт 2, байт 1, байт 0

Адрес X + 4: Байт 7, Байт 6, Байт 5, Байт 4

(И это становится еще более сложным, потому что биты в байте также имеют порядок байтов.)

В БОЛЬШИНСТВЕ такого рода вещи только вызывают беспокойство у разработчиков оборудования. Но если вам нужно писать драйверы устройств и вещи, которые взаимодействуют с оборудованием через регистры с отображением памяти, это становится большим делом.

Достаточно простого примера:

Дамп блока памяти по адресу X может представить поток байтов:

01 02 03 04 05 06 07 08

НО, сброс того же блока с того же адреса и представление в виде 16-битных (шестнадцатеричных) целых чисел может быть представлено как:

0201 0403 0605 0807

И снова дамп с того же адреса, что и 32-битные целые числа в шестнадцатеричном формате, может быть представлен как:

04030201 08070605

Это вызывает огромную путаницу у непосвященных, потому что все зависит от порядка байтов и метода (порядка байтов), используемого для получения большего количества из меньшего.

Обычно языки высокого уровня скрывают этот уровень ужасности, но он может быть важен для таких вещей, как наложения структур данных и, опять же, регистры управления отображенными в память устройства.

Запоминающее устройство.

К счастью, здесь жизнь становится проще.

Просто представьте, что ваше запоминающее устройство — это огромная куча байтов, к которым можно получить доступ, и машина волшебным образом обо всем позаботится. Обычно используется термин, относящийся к файлам как к «потоку», когда вы начинаете с самого начала, а поток постепенно набирает обороты.(Это удобно игнорирует произвольный доступ.) Самая маленькая часть, на которую вы можете разбить поток файла, — это байт.

Если машина хочет хранить большие количества (16-битные слова и т. Д.), То она может или не может выполнять некоторый уровень преобразования, чтобы преобразовать это количество в байты, которые поступают в хранилище.

Предостережения.

Все вышеперечисленное относится к базовым вещам низкого уровня — байтам, словам и так далее.

используют это разными способами. Так, например, вы получите СИМВОЛЫ, представленные байтами, если они удачно вписываются в простой ASCII (или даже EBCDIC для тех, у кого длинная память).Современные системы символов Unicode могут использовать широкие символы (обычно это 16 бит), но существует множество систем кодирования для Unicode. Страница Википедии о Unicode довольно поучительна.

Соглашение в языке C о предположении CHARACTER = BYTE в наши дни вводит в заблуждение и вводит в заблуждение. Лучше всего, чтобы «char» было синонимом «byte» — если только ваш компьютер / компилятор не говорит иначе (см. Выше). ХОРОШИЕ программы на C обычно определяют набор предпочтительных типов, таких как «UINT8» — 8-разрядное целое число без знака, «SINT8» — 8-разрядное целое число со знаком и т. Д., Так что написанная программа становится настолько независимой, насколько это возможно, от особенностей конкретный компилятор и базовое оборудование.

На конкретный вопрос: Как хранятся символы? Ответ: это зависит от обстоятельств. Часто символы ascii, которые помещаются в байт, хранятся как байты. Широкие символы часто хранятся как 16-битные слова. Но Unicode может реализовывать широкие символы или одну из любого количества систем кодирования, и в этом случае символы могут занимать от 1 до 4 байтов, в зависимости от символа.

Часто символы ascii, которые помещаются в байт, хранятся как байты. Широкие символы часто хранятся как 16-битные слова. Но Unicode может реализовывать широкие символы или одну из любого количества систем кодирования, и в этом случае символы могут занимать от 1 до 4 байтов, в зависимости от символа.

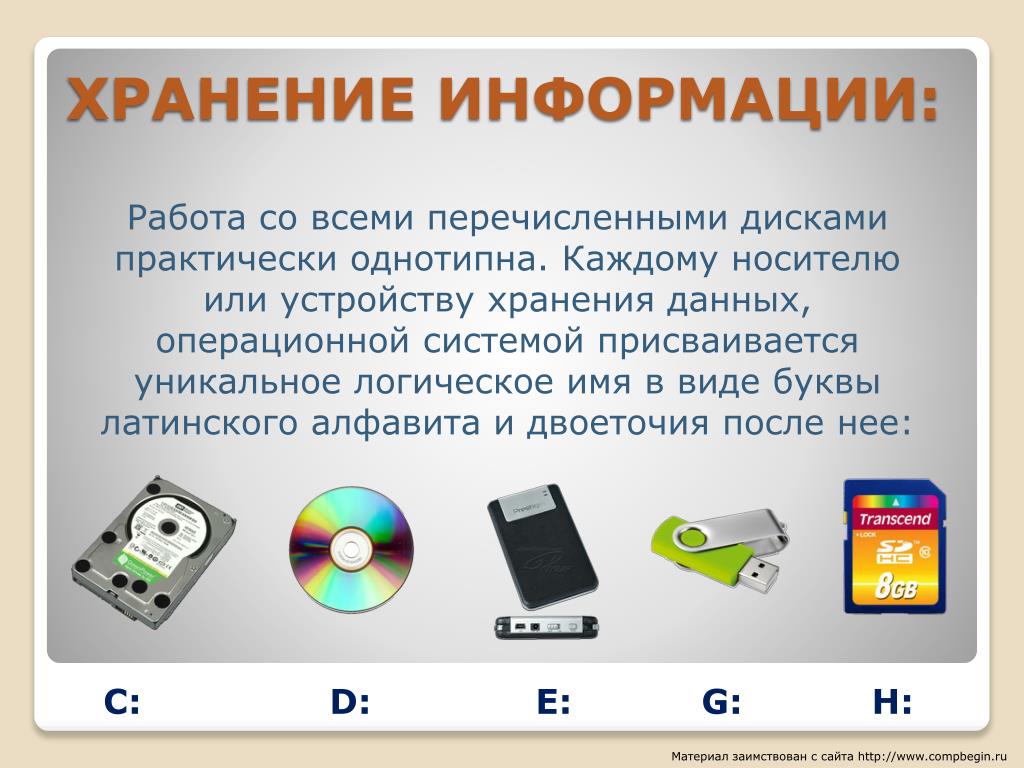

Как компьютеры хранят данные? — Память и функции — Видео и стенограмма урока

Память и функции компьютера

Итак, что такое память компьютера и почему она так важна?

Компьютерная память технически представляет собой электронный накопитель любого типа.Без него и без доступа к нему компьютер — просто бесполезный ящик. От запуска до завершения работы и всех промежуточных процессов компьютер использует несколько типов памяти для своей работы.

Место памяти в компьютере

На этой диаграмме показаны все входы / выходы и элементы обработки компьютера.

В основе компьютера лежит центральный процессор или ЦП , источник управления, который запускает все программы и инструкции. Для работы компьютеры используют два типа памяти: первичную и вторичную. Основное хранилище — это первичная память, а данные и программы хранятся во вторичной памяти. Однако память не хранится в ЦП, а без нее ЦП был бы просто беспорядком из проводов!

Для работы компьютеры используют два типа памяти: первичную и вторичную. Основное хранилище — это первичная память, а данные и программы хранятся во вторичной памяти. Однако память не хранится в ЦП, а без нее ЦП был бы просто беспорядком из проводов!

Память

Тем не менее, если бы у вас была память компьютера, у вас была бы большая емкость для , забывая информации! Это потому, что большинство компьютеров используют так называемую оперативную память (RAM).Эта память используется только тогда, когда компьютер выполняет задачу. Чтобы лучше понять это, представьте себе следующее:

Вы — опытный садовник, за исключением одного важного недостатка. Каждый день, когда вы выходите из сада, все, что вы сделали в этот день, от посадки до прополки, стирается из вашей памяти. Но на следующее утро вас все равно разбудили и попросили в сад. По этой команде все воспоминания возвращаются, и вы начинаете трудиться. Когда день проходит, все снова забывается.

Сад, инструменты, семена и т. Д. Можно рассматривать как вторичную память в этой аналогии.

Д. Можно рассматривать как вторичную память в этой аналогии.

Память и хранилище

Хотя термины «первичная память», «основная память», «первичная память», «внутренняя память», «основная память» и «ОЗУ» используются взаимозаменяемо, наиболее распространенный термин используется — это оперативная память или ОЗУ , которая представляет собой данные, содержащие инструкции для обработки компьютерных операций: как незадачливый садовник, память используется только до тех пор, пока программа, в которой она нуждается, работает.Некоторые из причин, по которым компьютеру требуется только память для обработки, включают:

- Для работы большинства программ компьютер должен быть включен; при отключении питания память стирается.

- Ни одна программа не может использовать всю память. Программы, работающие одновременно, должны совместно использовать память, то есть она разделена между этими программами.

- Память может быть недостаточно большой для хранения данных обработки, поэтому она освобождается, когда она будет завершена.

Где хранится ESI и как он извлекается

Модуль 2: Где находится ESI Хранение и способ получения

ESI Storage

Лицо, отвечающее за хранилище данных называется «хранителем» этих данных.Это может быть вечеринка кто создал документ и хранит его на локальном компьютере или это может быть ячейка телефонная компания или хост облачного хранилища. [1]

В электронном виде информация может быть сохранена и доступна множеством способов и мест. [2] Этот означает физическое хранение данных, которое требует некоторой формы электронного, обычно магнитный, «медиа». Эти средства массовой информации могут включать постоянные средства массовой информации, такие как личные жесткие диски компьютеров, сетевые диски компании, устройства хранения данных телефона и т. д. Он также может включать временные или съемные носители, такие как флэш-накопители.

Процесс определения местоположения

и отображение всех этих данных и сопутствующих корпоративных политик в отношении этих данных

называется «отображением данных» [3]. Существует множество платформ отображения данных.

Существует множество платформ отображения данных.

Носитель может быть физически расположен в любом месте и может быть доступен из любого места. Это включает в себя жесткие диски «в облаке», что означает, что данные хранятся вне офиса, часто сторонние поставщики, к которым имеет доступ объект, который подлежит обнаружению.

Чтобы начать работу в этом модуле, мы обсудим, где хранится ESI и как получить к нему доступ.Один фактор в доступ к ESI — это стоимость, и поскольку федеральные правила позволяют ограничено стоимостью, что является важным фактором при запросах на обнаружение.

Облако

«Облако» выполняет

внешнее хранилище данных, что означает, что серверы, на которых хранятся данные, не

расположен в том же месте, что и бизнес или место жительства, что и юридическое лицо, которое владеет

данные. «На месте» означает, что серверы физически расположены в одном месте.

как человек, создавший информацию.Например, iPhone хранит текст

сообщения (на сайте), но эти тексты сохраняются в iCloud (за пределами сайта). Документы

может храниться на ПК (на месте), но файлы сохраняются в Google

облако (за пределами площадки). [4]

Документы

может храниться на ПК (на месте), но файлы сохраняются в Google

облако (за пределами площадки). [4]

Термин «облако» означает сокращение для того, что на самом деле известно как «Программное обеспечение как услуга» или SaaS [5]. Компании облачных хранилищ выполняют функции хранения данных и доступа, которые могут быть выполнены на месте, но обычно дешевле переводить на облачное хранилище. Термин относится к обоим физическим серверам, на которых размещается данные и программное обеспечение, которое заставляет эти серверы выполнять функцию хранения.

«Пропорциональность»

Одно из основных изменений Правилу 26 (b) Федеральных правил гражданского судопроизводства 2006 г. (и снова как с изменениями, внесенными в декабре 2015 г.) было введением идеи «Пропорциональность». [6] Соразмерность — это анализ затрат и выгод, который может применяться к запросу на обнаружение для ESI. [7]

До этого времени

суды редко рассматривают стоимость открытия. Но это стало очевидным

время, когда затраты на детализацию миллионов документов ищут

определенные ключевые слова или цепочка электронных писем росли в геометрической прогрессии. Было

некоторые случаи, когда затраты на открытие превышали сумму в

вопрос по делу. Таким образом, суды получили право по своему усмотрению ограничивать производство ESI.

в индивидуальном порядке в зависимости от стоимости.

Было

некоторые случаи, когда затраты на открытие превышали сумму в

вопрос по делу. Таким образом, суды получили право по своему усмотрению ограничивать производство ESI.

в индивидуальном порядке в зависимости от стоимости.

Типы хранилищ данных

Один способ категоризации Эти методы хранения для анализа пропорциональности разбивают их на пять типы: