Как Поменять Пароль по Умолчанию на WiFi Роутере TP-Link и Поставить Свой?

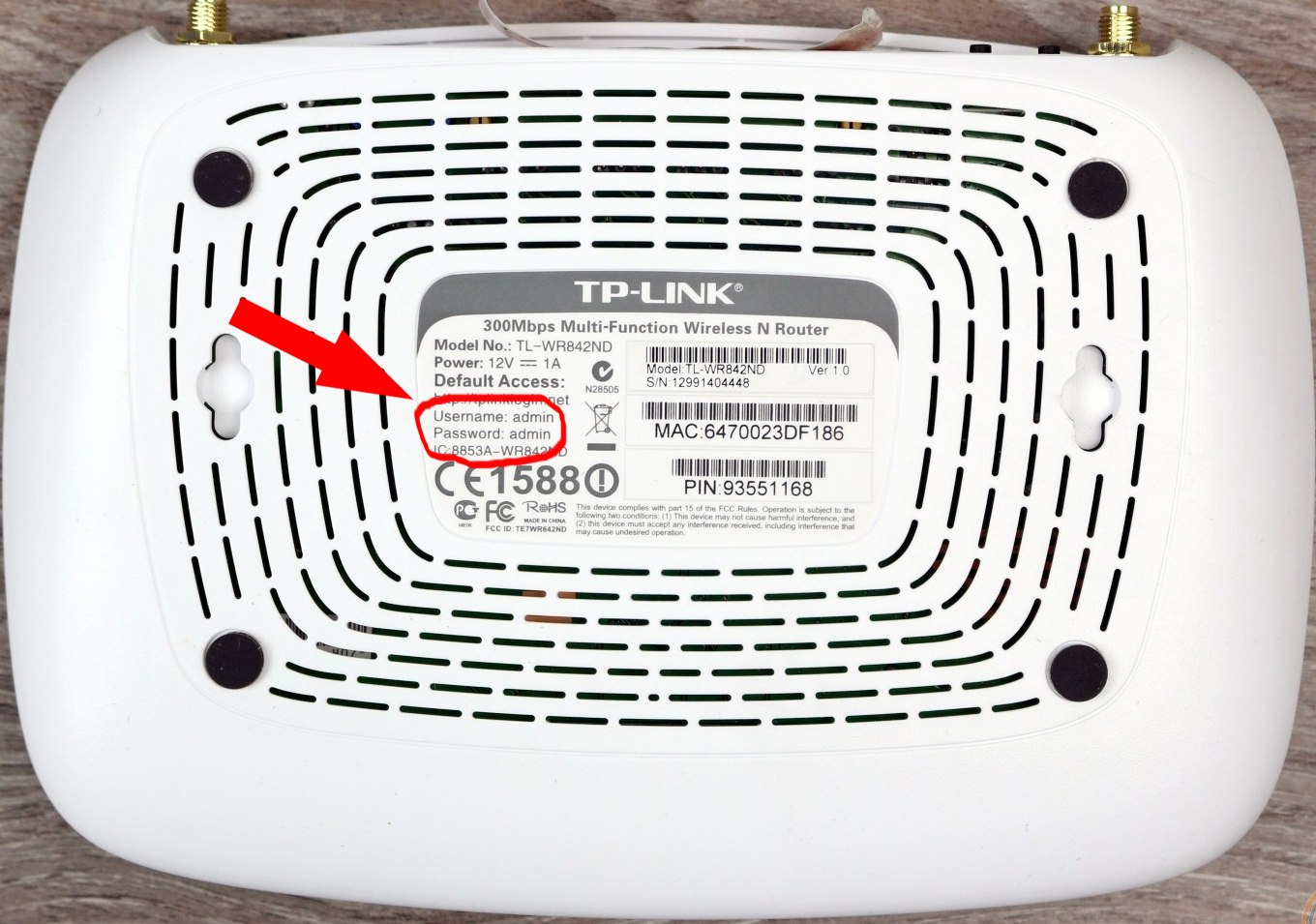

Сегодня покажу, как узнать и поменять пароль на wifi роутере TP-Link, который стоит по умолчанию, с компьютера или телефона. Чаще всего стандартный пароль от роутера выглядит как «admin». Поставить новый логин и пароль на маршрутизатор ТП Линк — это стандартный первый шаг, которые необходимо сделать сразу на этапе первичной настройки в панели 192.168.0.1 или tplinkwifi.net. Также имеет смысл изменить пароль для подключения и имя wifi сети TP-Link. Сделать это можно как через компьютер, так и с телефона. Как вы знаете, на любом роутере есть сразу два, а то и три или больше ключей доступа. Один из них от панели администратора, другой — от беспроводной сети. Давайте посмотрим, как сменить и поставить новый на каждый из них. Данная инструкция подойдет для любой модели Tp-Link — TL-WR740N, TL-WR841N, TL-WR940N, TL-WA701ND, TL-WR743ND, TL-WR842ND, TL-MR3220, Arcehr C2, Archer C1200 и т.д.

Как узнать стандартный пароль TP-Link?

Версий прошивок у маршрутизаторов довольно много, и все они до сих пор в ходу. Поэтому покажу, как поставить пароль от WiFi сети и от панели управления на старой и новой версии веб-интерфейса.

Поэтому покажу, как поставить пароль от WiFi сети и от панели управления на старой и новой версии веб-интерфейса.

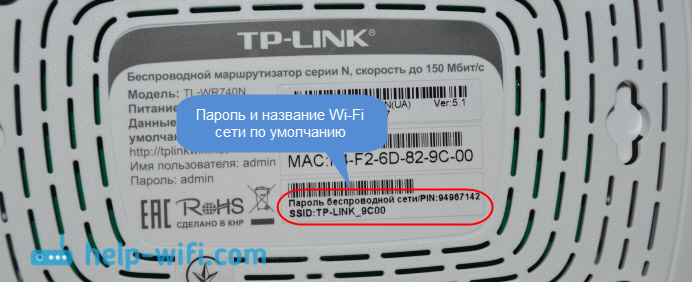

Сначала поговорим о том, как узнать пароль по умолчанию для присоединения к wifi сети роутера TP-Link. Поскольку модификаций много, у многих подключение реализовано по-разному. Например, в некоторых моделях беспроводной сигнал «из коробки» никак не защищён. Он имеет название вида «TP-LLINK_XXX» и открыт для коннекта для всех сразу после включения устройства. Сам ключ для авторизации задаётся при первой настройке роутера.

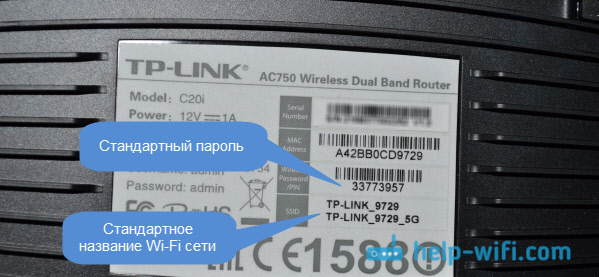

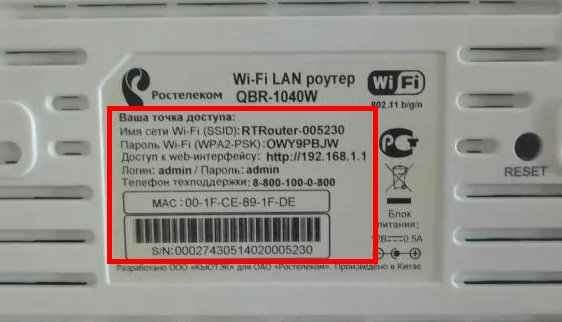

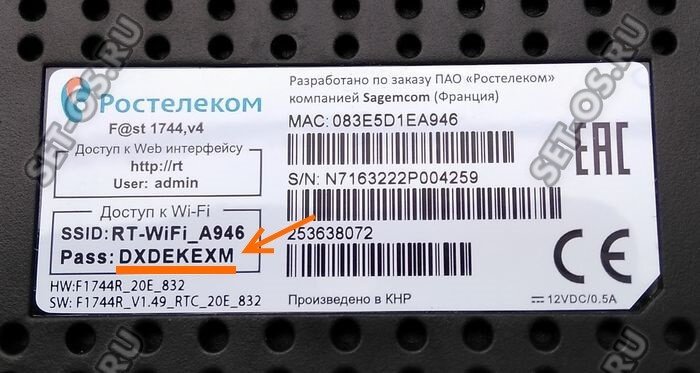

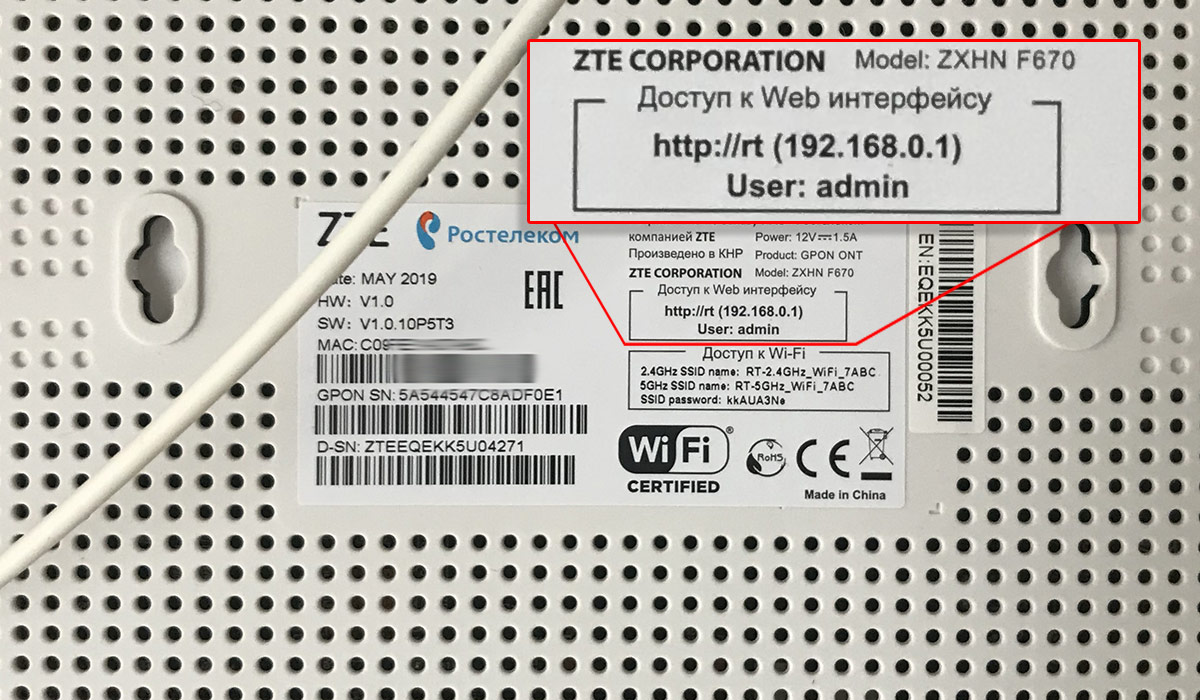

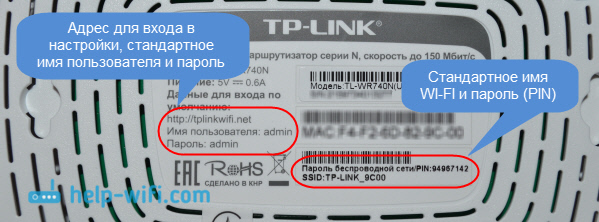

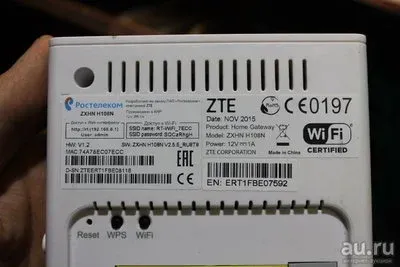

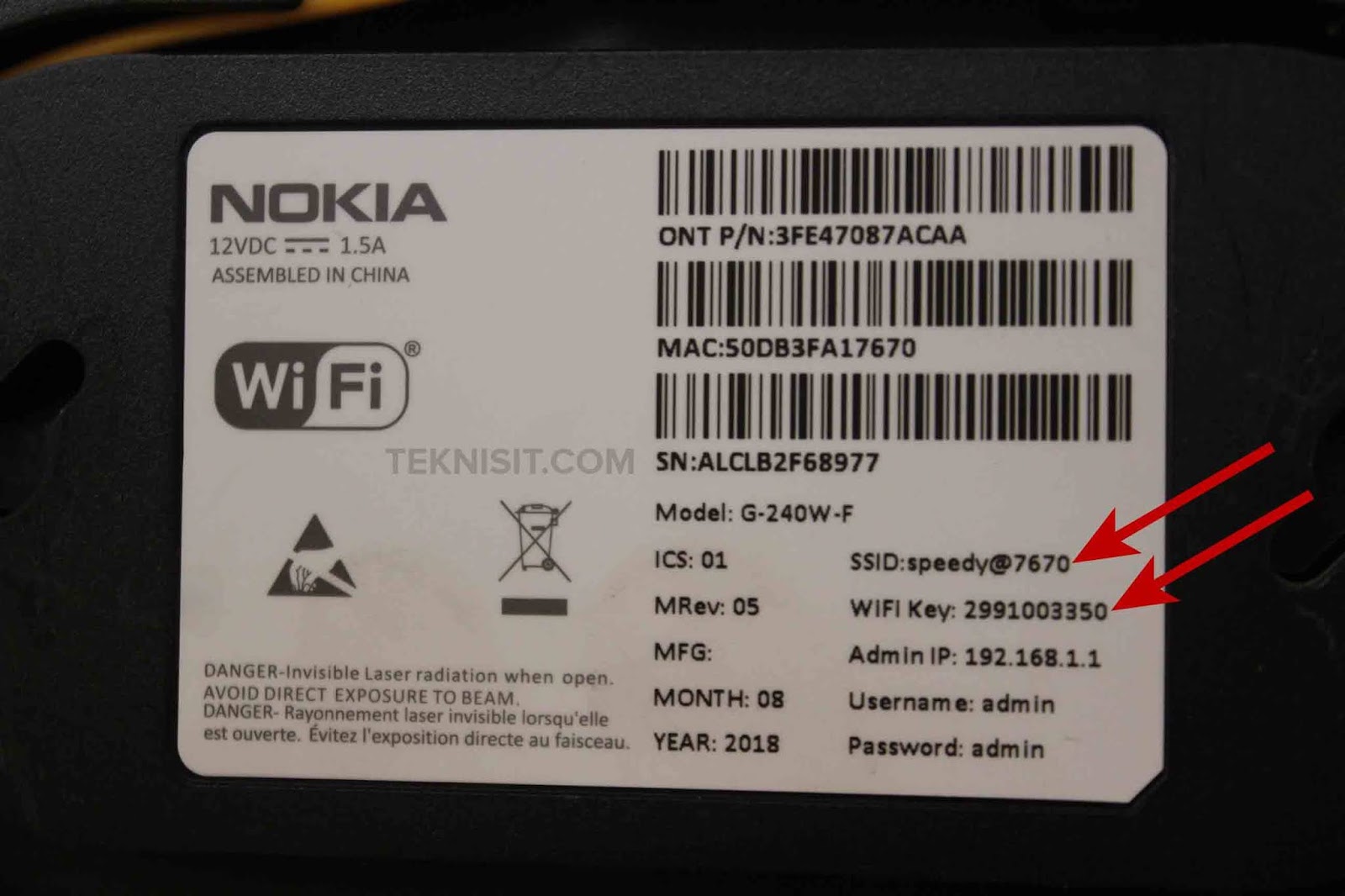

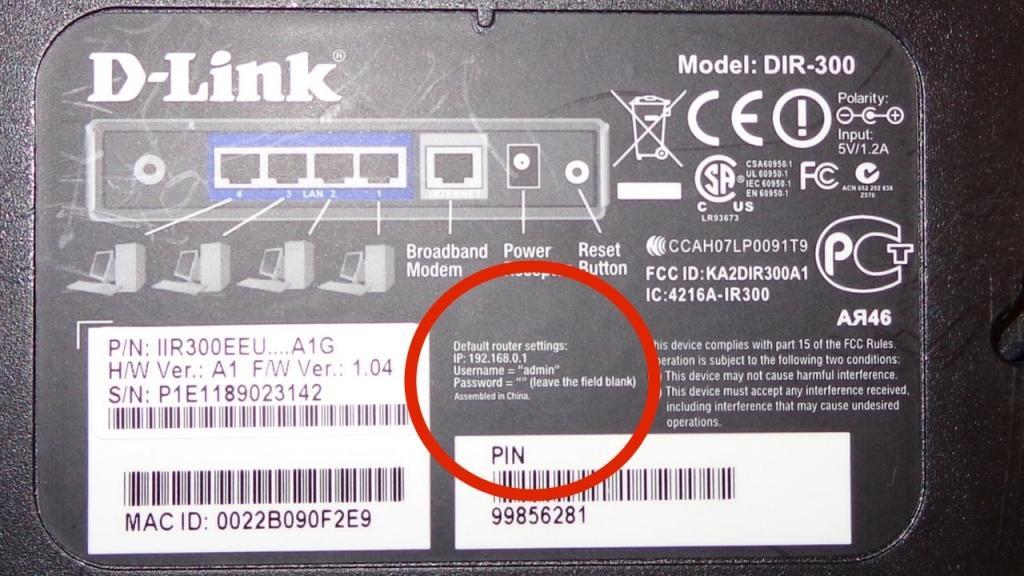

В других wifi сразу защищён паролем по умолчанию. В этом случае он указан на наклейке, которая находится на дне маршрутизатора.

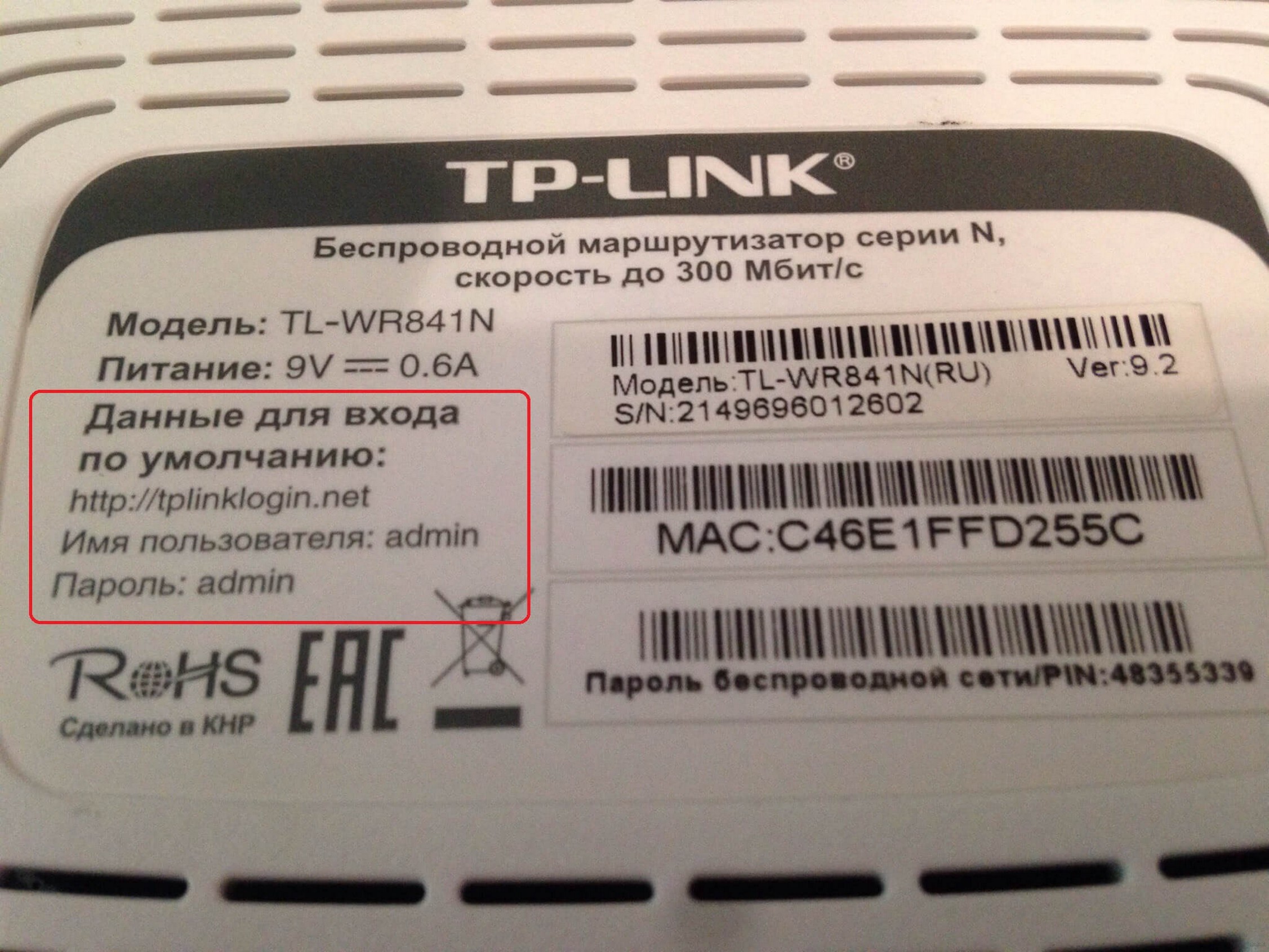

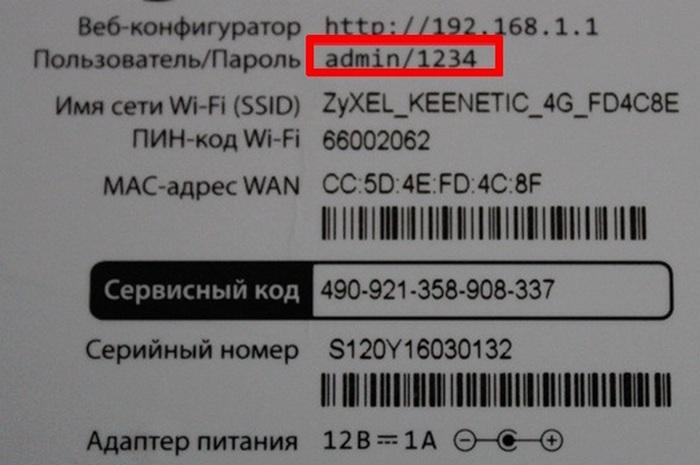

После коннекта необходимо в панели управления поменять его на другой. Чтобы попасть в Настройки, набираем в браузере адрес 192.168.1.1 или 182.168.0.1. Точное значение можно узнать из этой же информационной этикете. И на ней также указан Логин и Пароль администратора. Если их не надо самостоятельно задевать при первом входе, то вообще всего для авторизации можно использовать пару «admin-admin».

Как сменить пароль от WiFi сети на свой?

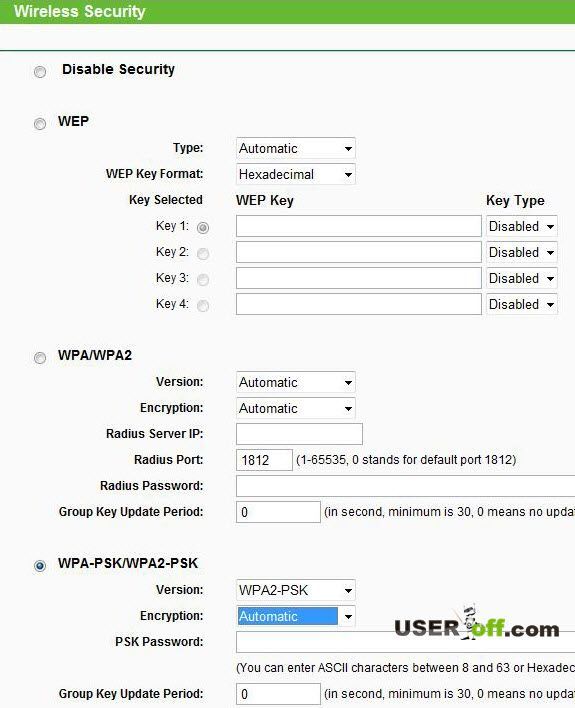

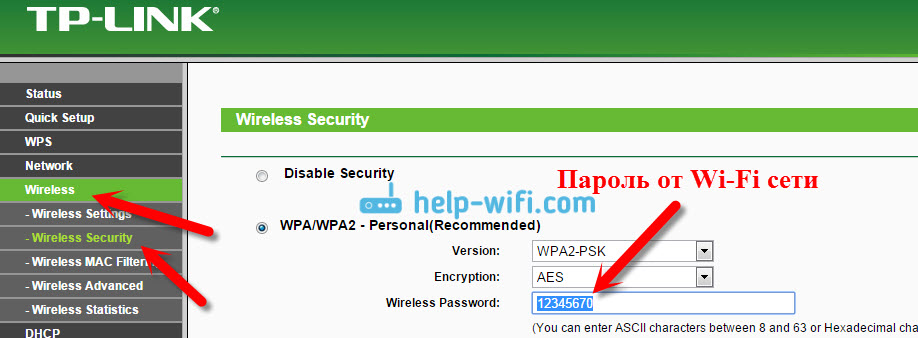

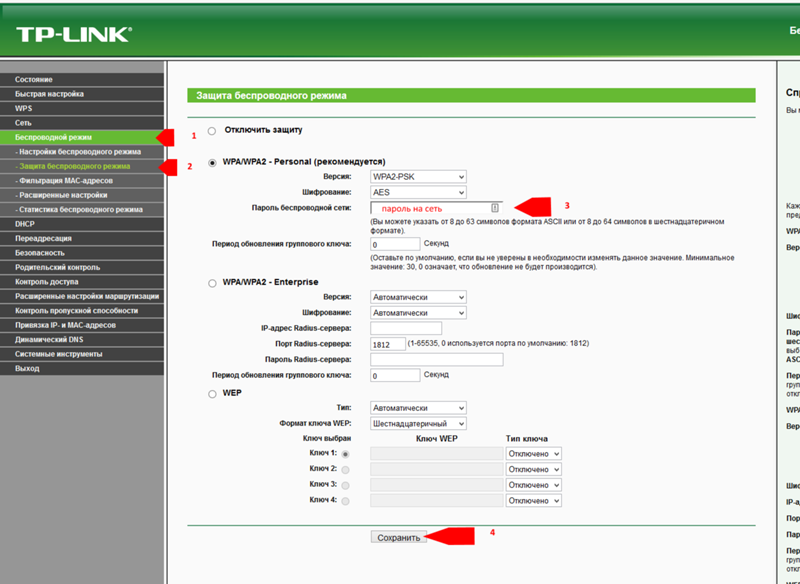

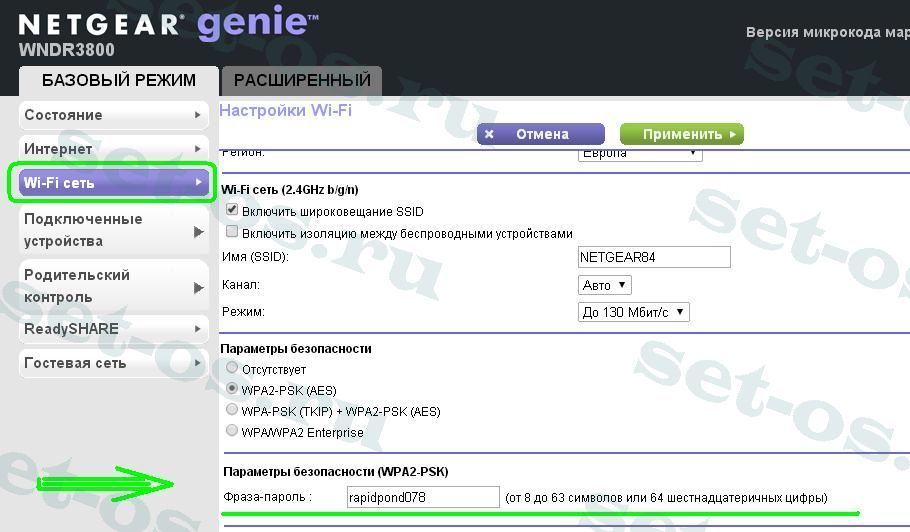

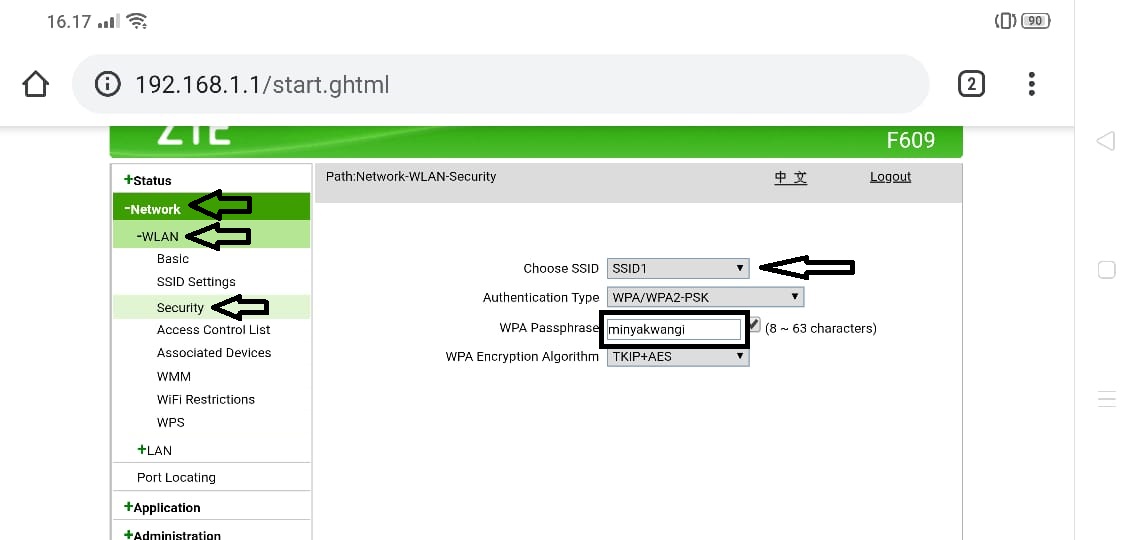

Теперь посмотрим, как происходит замена пароля от беспроводной сети на роутере TP-Link. Поставить свой ключ для подключения к WiFi можно меню «Беспроводной режим — Защита беспроводного режима»

В старой «зеленой» версии админки находим в меню пункт «Беспроводной режим — Защита беспроводного режима». В графе WPA/WPA2 устанавливаем галочку для активации защиты и указываем свой пароль в поле ввода «Пароль PSK»

А на TP-Link TL-WR820N — просто «Пароль» в дополнтельных настройках беспроводного режима.

Если маршрутизатор недорогой и умеет раздавать только одну сеть на частоте 2.4 ГГц, то здесь будет только одно значение. В моем примере роутер двухдиапазонный, поэтому я могу заменить сразу для двух сетей — 2.4 и 5 ГГц.

Для сохранения настроек в конце жмем соответствующую кнопку.

Как поставить пароль с телефона?

В новых моделях TP-Link произвести изменение логина и пароля можно также со своего мобильного телефона. Для этого нужно поставить но него программу TP-Link Tether.

Для этого нужно поставить но него программу TP-Link Tether.

Зайдя в него, увидим текущие SSID беспроводных сетей, которые раздает данный роутер.

Выбираем ту, в которой надо поменять через телефон пароль. И вносим необходимые изменения.

Аналогично новый пароль задается при замене роутера или перехода к новому провайдеру, если вы решите изменить настройки в старом устройстве.

Показать результатыПроголосовало: 8142

Как поменять пароль администратора «Admin» на роутере TP-Link?

Теперь поговорим про смену значения ключа доступа в администраторский раздел. По умолчанию у всех них вход в роутер происходит по логину и паролю admin-admin. Однако в целях безопасности вашей сети, крайне рекомендуется заменить их на свои собственные более надежные значения.

Для этого заходим в администраторскую часть по адресу http://192.168.0.1, используя пароль ADMIN. Если он не подходит, то придется воспользоваться функцией сброса настроек TP-Link к заводским. И после этого произвести конфигурацию маршрутизатора с нуля.

И после этого произвести конфигурацию маршрутизатора с нуля.

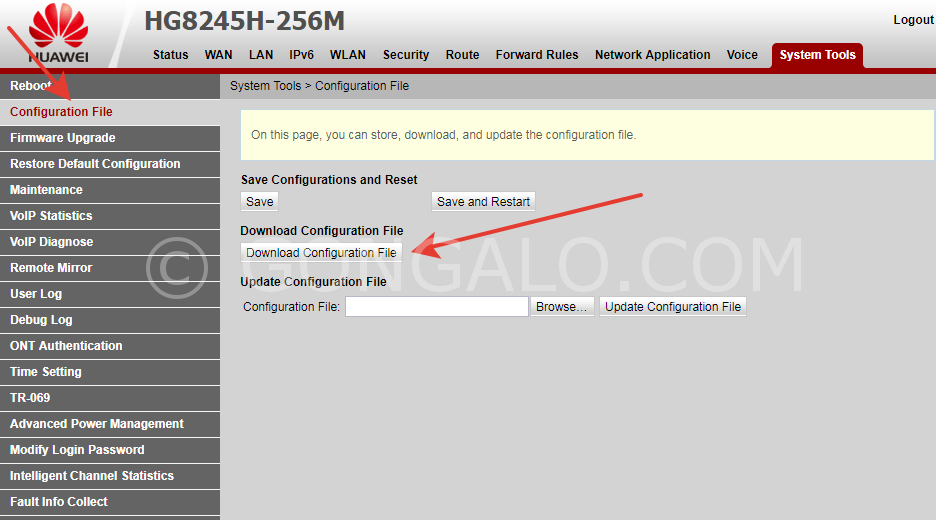

Здесь открываем меню «Системные инструменты» и заходим в раздел «Администрирование». Самый первый блок страницы как раз отвечает за смену стандартного пароля администратора TP-Link. Нужно ввести сначала старый, а потом дважды новый, после чего нажать кнопку «Сохранить».

А вот так этот раздел выглядит в другой популярной модели ТП-Линк WR820N

На старых моделях TP-Link необходимо открыть меню «Системные инструменты — Пароль». И ввести старые и новые значения — логин и пароль от личного кабинета.

Восстановление забытого пароля

Тут же советую обратить внимание на второй блок. Если активировать флажок «Включить восстановление пароля», то откроются настройки для ввода данных для подключения к почтовому ящику. С него в случае утраты текущего пароля будет отправлено письмо для его восстановления. Точно также, как если бы вы забыли пароль от какой-то учетной записи на одном из сайтов. Обязательно воспользуйтесь этой функцией, чтобы в будущем не пришлось делать полный сброс и настраивать всю сеть заново.

Обязательно воспользуйтесь этой функцией, чтобы в будущем не пришлось делать полный сброс и настраивать всю сеть заново.

О других, более традиционных способах восстановления забытого пароля, можете прочитать на wifika.ru.

Как переподключить компьютер и телефон к роутеру TP-Link после изменения пароля WiFi?

Как я уже писал выше, после смены пароля на роутере, чтобы подключиться к wifi, нужно будет также внести изменения в настройки на компьютере. Для это кликаем по иконке беспроводного соединения в правом нижнем углу панели Windows откроется список сетей. Наводим на ту, к которой раньше мы подключались со старым паролем и нажимаем по ней левой клавишей мыши — в выпадающем меню выбираем «Забыть»

Теперь можно к ней опять подключиться, используя уже новый ключ авторизации.

На телефоне также требуется забыть сеть, чтобы стереть ее конфигурации со старым паролем. На примере Xiaomi Redmi нужно открыть «Настройки» и зайти в раздел «Wi-Fi»

Далее кликаем по значку «стрелка» рядом с названием сети, к которой телефон безуспешно пытается подключиться и прокручиваем страничку вниз до надписи «Удалить эту сеть»

Видео инструкция

youtube.com/embed/EAhswU-z0b4?feature=oembed» frameborder=»0″ allow=»accelerometer; autoplay; clipboard-write; encrypted-media; gyroscope; picture-in-picture» allowfullscreen=»»/>

Спасибо!Не помоглоЦены в интернете

Александр

Опытный пользователь WiFi сетей, компьютерной техники, систем видеонаблюдения, беспроводных гаджетов и прочей электроники. Выпускник образовательного центра при МГТУ им. Баумана в Москве. Автор видеокурса «Все секреты Wi-Fi»

Задать вопрос

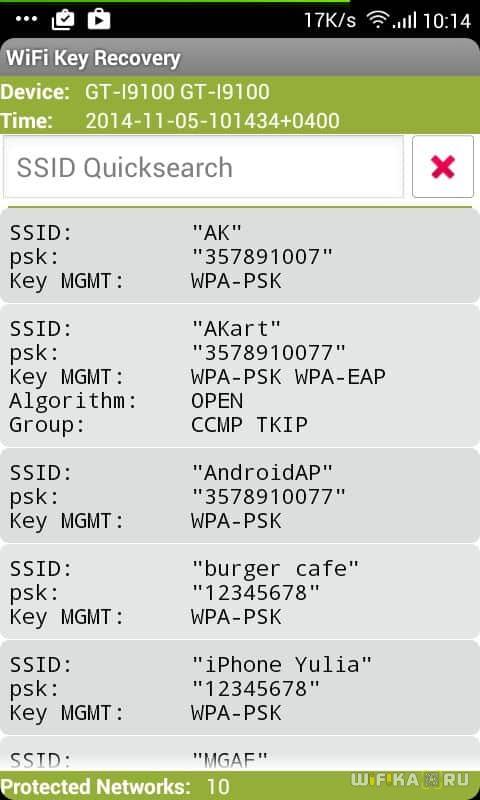

как его глянуть c #Windows-компа

Большинству юзеров до работы роутера, как правило, нет никакого дела, пока Интернет работает нормально. Но бывают случаи, когда нужно что-то перенастроить, и тогда ситуация несколько меняется и юзер начинает искать и роутер и, самое главное, пароль роутера.

Случается такое, когда надо изменить конфигурацию локальной сети, поменять пароль Wi-Fi, настроить брандмауэр или сделать еще что-то важное и нужное в рамках мероприятий, которые принято называть администрированием.

IP-адрес роутера или модема даже не очень продвинутый юзер может быстренько узнать посредством команды ipconfig в командной строке Windows. Но пароль роутера — это, как известно, история несколько иного плана.

Каждый роутер еще с завода выходит со своим стандартным паролем (подробнее о машрутизаторах Cisco

И что самое интересное, если стандартный пароль не меняли (что, как правило, и бывает), то с ним девайс так и будет работать всю свою жизнь. И потому найти забытый/утерянный пароль своего (или даже для совсем незнакомого) роутера частенько бывает намного проще, чем может показаться.

Router Default Passwords (линк на сайт разработчика — в конце поста) — это портативная программка (т.е. работает и без установки) для ОС Windows 7, Windows 8.1 и Windows 10, которая сразу же после запуска отлавливает IP-адрес роутера и тут же показывает его в виде ссылки. И если по этой ссылке потом кликнуть, то админ-панель роутера может открыться автоматом.

Разумеется, успех фокуса определяется конфигурацией конкретной сети. Прога, очевидно, не идентифицирует сам роутер и вместо этого показывает сетевой адаптер, но зато вместе со списком дефолтных паролей. И чтобы посмотреть стандартный пароль роутера, нужно просто в выпадающем меню программки найти марку и модель роутера или название фирмы-провайдера.

И даже если в списке Router Default Passwords своего провайдера или конкретную модель роутера найти не удалось (что маловероятно), то утилитка все равно будет полезна. Поскольку марку роутера в списке вы точно найдете, а значит, можно всегда можно глянуть дефолтные пароли других моделей. Производители зачастую ставят один и тот же пароль (или 3-4 разных) на свои роутеры, и все их прога вам покажет.

Производители зачастую ставят один и тот же пароль (или 3-4 разных) на свои роутеры, и все их прога вам покажет.

Еще одна интересная особенность Router Default Passwords состоит в том, что в базу программки можно добавлять новые модели роутеров, имена пользователей и пароли. То есть, если свой

Для этого кликаем кнопку Menu, потом — Change list, файл RouterDP открывается в текстовом редакторе, через поиск находим название производителя (или пишем его вручную) и добавляем в список строку с данными в формате Название модели=(имя пользователя) , пароль. Например: Speedstream 2510=(blank) , SpeedStream.

А обещанная ссылка на сайт разработчика программки Router Default Passwords — вот.

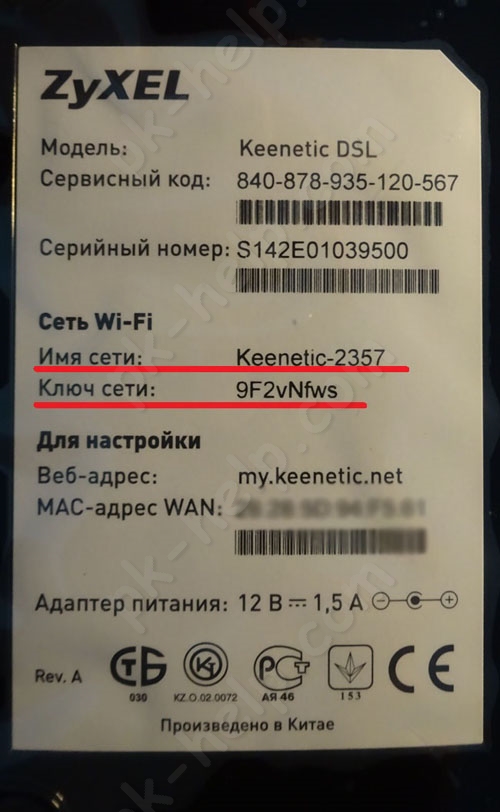

Подключение к сети Wi-Fi – Keenetic

Для подключения к сети Wi-Fi интернет-центра Keenetic включите адаптер беспроводной сети на ноутбуке или сеть Wi-Fi на мобильном устройстве.

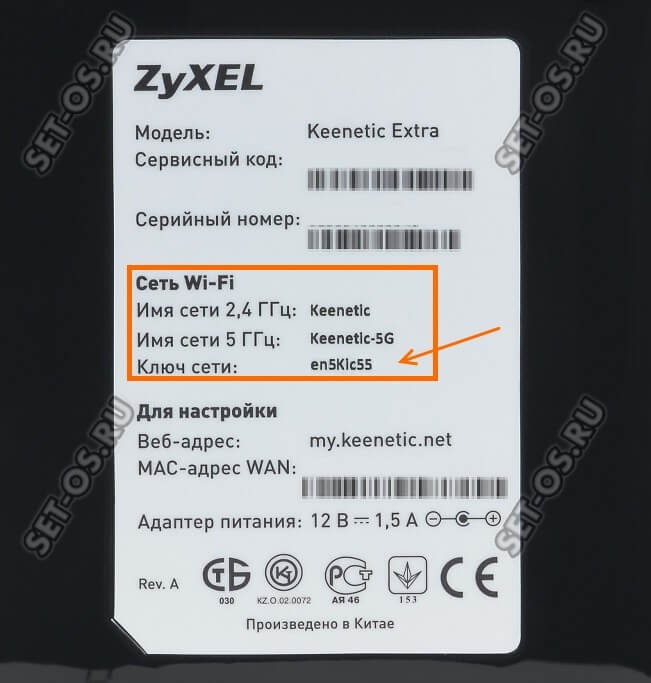

Найдите в списке доступных сетей Wi-Fi сеть интернет-центра и подключитесь к ней. Имя сети и пароль (ключ безопасности) напечатаны на этикетке интернет-центра, которая находится на нижней панели корпуса. Например:

В операционной системе Windows 10 в правом нижнем углу экрана (в панели задач) нажмите на значок Wi-Fi , после чего откроется список доступных беспроводных сетей.

Найдите сеть Wi-Fi вашего интернет-центра и подключитесь к ней.

При подключении к сети включите опцию «Подключаться автоматически» и нажмите кнопку «Подключиться».

С настройками по умолчанию (с заводскими настройками) интернет-центр развертывает максимально защищенную по стандарту WPA2 сеть. При использовании защищенной сети потребуется ввести пароль (ключ безопасности). Введите пароль сети вашего интернет-центра и нажмите кнопку «Далее».

В случае ввода верного пароля вы подключитесь к сети Wi-Fi интернет-центра.

Другой альтернативный способ подключения к сети Wi-Fi — подключение с помощью стандарта WPS.

TIP: Совет 1

Если в панели задач (в правом нижнем углу экрана) отсутствует значок Wi-Fi (например, отключен Wi-Fi), нажмите на значок уведомлений и в появившемся меню нажмите «Сеть».

Затем нажмите на значок Wi-Fi для включения режима клиента беспроводной сети.

Таким образом вы вручную включите Wi-Fi, после чего появится список доступных беспроводных сетей.

TIP: Совет 2

Если нужно удалить подключение, в панели задач (в правом нижнем углу экрана) нажмите на значок уведомлений и в появившемся меню нажмите «Все параметры».

В появившемся окне «Параметры» перейдите в раздел «Wi-Fi» и нажмите на «Управление известными сетями».

Нажмите на имя сети Wi-Fi, подключение к которой вы хотите удалить, и затем нажмите кнопку «Забыть».

Далее вы сможете заново выполнить подключение к нужной вам беспроводной сети.

Как и зачем менять стандартные пароли wifi | Твой сетевичок

Ежедневно миллионы людей выходят в интернет, чтобы начать работать, общаться с друзьями и интересно провести время, используя стандартные пароли wifi. Без интернета сейчас не представляют своей жизни не только подростки и молодежь, но и пользователи старшего поколения. Поэтому wifi как беспроводное соединение становится все более популярным. Люди используют роутеры и стандартные пароли к ним, порой не подозревая как это опасно. Почему нежелательно применять стандартные пароли? Чем это грозит? Какие пароли использовать безопасно. С этой информацией мы вас познакомим.

Какую опасность таят стандартные пароли роутеров?

На первый взгляд кажется, что, ничего особенно страшного в том, что кто-то узнает пароль от вашего роутера нет. Зайдут на вашу территорию, посмотрят и даже скачают фото или видео. Ну так и что? Практически то же самое вы выкладываете в социальные сети, которые посещают все, кому не лень.

Ну так и что? Практически то же самое вы выкладываете в социальные сети, которые посещают все, кому не лень.

С одной стороны, это правильно. Особого вреда в том, что кто-то посетит ваш компьютер, если это не террористы, не будет. Но с другой, когда люди подключаются к сети, они получают доступ к внутрисетевым устройствам, и в общем-то способны сделать все, что им вздумается, если в их руки попадают данные владельца сетевого оборудования. Воровать нечего? Возможно. Но дело ведь не только в воровстве.

В первую очередь учтите, что вся информация, которая, когда-либо была введена, сохраняется «навечно». Об этом хорошо знают те, кто имеет представление о принципах работы операционных систем и ПО. По факту вы попадаете в руки «посетителя». Не исключено, что постороннему лицу станут известны паспортные данные, номера счетов, ваши интернет-кошельки. Если же установить специальную программу, система окажется под контролем неизвестного вам человека

Но главное, даже не это. Подключившись к чужой сети, злоумышленники совершают преступления, за которые будет отвечать владелец роутера со стандартным паролем. Преступники заработают деньги, а отвечать за все придется ни в чем неповинным людям. Ведь преступление совершалось из их сети. Доказать свою невиновность в этом случае очень трудно. Так что надежный пароль — ключ к вашей безопасности.

Подключившись к чужой сети, злоумышленники совершают преступления, за которые будет отвечать владелец роутера со стандартным паролем. Преступники заработают деньги, а отвечать за все придется ни в чем неповинным людям. Ведь преступление совершалось из их сети. Доказать свою невиновность в этом случае очень трудно. Так что надежный пароль — ключ к вашей безопасности.

Пароли для вай фай: типы шифрования

Сейчас актуальны два вида шифрования паролей от вай фай, которые еще называют аутентификацией. К ним относятся WEP, WPA и WPA 2. На самом деле их гораздо больше, но это основные типы, которые используются чаще всего.

Самый простой, и в то же время самый ненадежный тип – WEP (Wired Equivalent Privacy). В алгоритме используются два вида шифрования, к которым относятся WEP -40, а также WEP-104. Основное их отличие – длина ключа. WEP -40 включает до 5 символов, WEP-104 -13 символов. Наиболее часто используемые пароли можно практически угадать с «трех раз». Это цифры или буквы, которые стоят в начале или конце клавиатуры, которые порой повторяются несколько раз:

Это цифры или буквы, которые стоят в начале или конце клавиатуры, которые порой повторяются несколько раз:

- 12345;

- 1122334455667;

- 1112223334445;

Может использоваться несложное сочетание:

- «poiuy»;

- «qwert;»

- «lkjhg»;

- «mnbvc»;

- «asdfg».

Но даже, когда сочетания букв и цифр кажутся сложными, хакеру ничего не стоит их взломать:

- «qazxswedcvfrt»

- «qazwsxedcrfvt»

- «zaqwsxcderfvb»

- «zxcvfdsaqwert

- «1qazxsw23edcv»

- «1qaz2wsx3edc4»

Активно вводятся имена и фамилии в разных интерпретациях, клички домашних любимцев, никнеймы.

Для взлома пароля с применением этого метода шифрования не придется обладать большими знаниями в области IT. Если человек хотя бы немного знаком с информационными технологиями, он за 15-20 минут без проблем узнает ваш код.

WPA расшифровывается как Wi fi Protected Access более надежный метод защиты сетей, который позволяет защитить их от проникновения нежелательных гостей. WPA2 еще более усовершенствованный тип, и его чрезвычайно трудно взломать. Если в WEP есть всего 2 варианта количества знаков, входящих в ключ, то здесь их количество доходит до 55.

WPA2 еще более усовершенствованный тип, и его чрезвычайно трудно взломать. Если в WEP есть всего 2 варианта количества знаков, входящих в ключ, то здесь их количество доходит до 55.

Что такое WPA и в чем его суть? Система включает в себя не один тип шифрования. Каждая часть ключа при этом защищает другую более уязвимую. WPA рассчитана на большее количество символов и доходит до 63 знаков. Такая возможность появилась, так как стали использовать TKIP, которая дает шансы увеличить размер дешифратора от 40 до 128 бит.

WPA подразделяют на два вида WPA PSK (Personal Key) и WPA-Enterprise.

Благодаря защите WPA, проверка ключа доступа совершается при использовании протокола 802.1Х при переборе всех возможных вариантов.

WPA2 является самой свежей версией защиты. WPA PSK требует ключа, который вводят каждый раз, когда вы входите в вай фай и используется для всех устройств, подключенных к роутеру.

WPA2 Enterprise подразумевает более сложную и надежную защиту, при этом задействуют сервер, который выдает пароли.

Какие пароли используются чаще всего?

- «12345678»

- «poiuytre»

- «qwertyui»

- «1qaz2wsx»

- «11223344»

- «13243546»

- «10293847»

- «qpwoeiru»

- «qw1234er»

Довольно часто вбивают даты рождения (07.08.1999), фамилии, отчества, номера телефонов.

Заводские пароли роутеров. Чем грозит их использование?

Пароль wifi от производителя очень ненадежен. Если его использовать, очень велика вероятность, что вашим интернетом воспользуется кто-то еще. Хорошо еще, что хакер просто желает потусить в глобальной сети на халяву. Порой преследуются более серьезные цели. Вполне вероятно, что посторонний человек закроет доступ к настройкам, и вы не сможете сами ничего сделать.

Пароли, которые устанавливались изначально, чрезвычайно просты. Так D-Link имеет пароль DIR-615. Если даже человек не знаком со стандартными паролями, их легко подсмотреть на сайтах, где они давно уже выложены. Поскольку моделей много, перечислять их все не имеет смысла. Но самые употребляемые ключи внесены в таблицу. Достаточно отыскать пароль, ввести его в сети, и доступ к вашей персональной сети будет открыт.

Но самые употребляемые ключи внесены в таблицу. Достаточно отыскать пароль, ввести его в сети, и доступ к вашей персональной сети будет открыт.

Большого разнообразия у ключей не наблюдается, поэтому, чтобы предохранить вашу сеть от неожиданных гостей, лучше сразу сменить пароли. Так вы будете пользоваться вай фай без подключения неизвестных людей.

Если есть желание или надобность найти все пароли, загляните на сайт https://www.routerpasswords.com.

Здесь выложена полная информация о паролях, стоящих по умолчанию, и легко обнаружить пароль практически для любого роутера.

Так что, если вы забыли пароль от своего роутера, поищите его в списке. Но возможно, что вы забыли пароль, который ставили сами. Тогда у вас только два выхода: сбросить его или взломать. Лучше сбросить. Это легче. Но учтите ваши ошибки, создавая новый пароль.

Какие пароли от вай фая лучше установить? Советы для чайников

Если вы решили заменить пароли wifi по умолчанию, то вам помогут некоторые хитрости, о которых мы вам расскажем. Применяя их, вы сделаете вашу сеть недоступной для хакеров.

Применяя их, вы сделаете вашу сеть недоступной для хакеров.

1. Сделайте комбинации из букв и цифр. Чем они будут разнообразнее и длиннее, тем лучше. Вводите маленькие и заглавные буквы, различные числа.

2. Не вводите ключи, используя сочетания рядом стоящих клавиш по одной линии и диагонали, например: qwerdzxcvb.

3. Набирайте в ключе свои имена и фамилии, или имена и фамилии родственников, но с одной хитростью: нажимайте на кнопки русского алфавита, поставив английский язык. Вместо «МашаПетрова» у вас будет «VfifGtnhjdf». Такой шифр разгадать сложнее. Хотя и эту уловку опытные хакеры уже знают.

4. Возьмите за основу принцип телефонной клавиатуры. 2 – АБВГ, 3-ДЕЖЗ и т.п. «Маша Петрова» тогда будет выглядеть примерно так: «52825366522».

5. Еще лучше – комбинировать латиницу с принципом клавиатуры: V282B36652. Чем сложнее сочетание, тем лучше.

6. Выбирайте для пароля что-то смешное, что угадывается сложно, а запоминается легко: фанфарон, финтифлюшка.

7. Пофантазируйте и потратьте 20 минут на то, чтобы придумать собственный алгоритм, которым вам будет удобно пользоваться. Тогда вы не будете испытывать никаких проблем с подбором ключей.

Если вы не хотите заморачиваться, то прибегните к помощи генераторов паролей. Randstuff.ru, LastPass; или Генераторы паролей, которые легко найти в интернете.

Вот пример пароля, который трудно взломать: s9oLBqL9i*Gx.

Надежный пароль поможет вам раз и навсегда закрыть доступ для всех соседей, которые хотят воспользоваться вашим wi-fi, и закрыть доступ к вашей информации.

Здравствуйте! Меня зовут Алексей. Мне 27 лет. По образованию — менеджер и филолог. Оцените статью: Поделитесь с друзьями!Эксперт рассказал, как узнать, что ваш Wi-Fi воруют — Российская газета

Многие пользователи довольно халатно относятся к безопасности домашнего Wi-Fi роутера и не ставят на него сложные пароли, а также используют скрытые Wi-Fi сети без пароля, которые достаточно легко обнаружить, использую специальное ПО. О том, как узнать пользуется ли кто-то вашим интернетом, рассказал Даниил Чернов, директор Центра Solar appScreener компании «Ростелеком-Солар».

О том, как узнать пользуется ли кто-то вашим интернетом, рассказал Даниил Чернов, директор Центра Solar appScreener компании «Ростелеком-Солар».

«Злоумышленники могут получить доступ к Wi-Fi двумя способами, — рассказывает эксперт. — Первый связан методом подбора пароля. Если пользователь оставляет пароль производителя по умолчанию, его маршрутизатор очень легко взломать. Также не следует использовать такие простые и популярные связки, как 12345, password, qwerty, admin и другие. Сложный пароль должен быть длинным и содержать цифры, знаки препинания и буквы разного регистра. При этом он не должен повторять ни один из паролей от любых других учетных записей».

По словам специалиста, зная пароль от одного аккаунта, злоумышленник попытается использовать его для авторизации в других учетных записях и системах. «Второй способ получения доступа к сети может быть связан с уязвимостями в программном обеспечении роутера. Систему маршрутизатора необходимо оперативно обновлять, потому что в новых версиях могут содержаться патчи безопасности, устраняющие обнаруженные в софте уязвимости», — говорит Чернов.

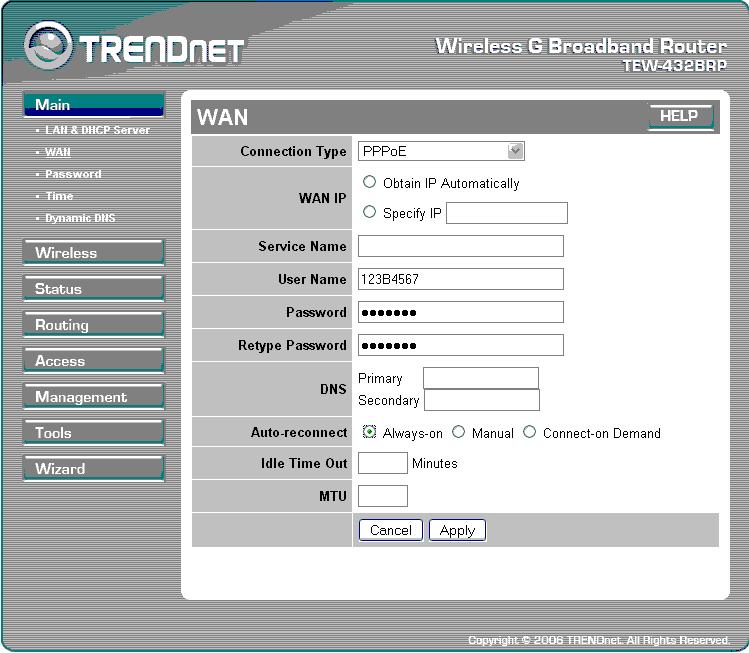

Эксперт утверждает, что определить, что кто-то посторонний подключен к вашей Wi-Fi сети, можно по падению скорости интернета. «Убедиться в несанкционированном доступе поможет панель администрирования, — продолжает Чернов. — Чтобы войти в нее, необходимо открыть браузер и ввести IP-адрес в поле адресной строки. В большинстве роутеров используется один из двух вариантов: 192.168.1.1 или 192.168.0.1. Далее нужно ввести данные для входа, как правило, это admin и admin по умолчанию, если пользователь не менял их при установке маршрутизатора».

После успешной авторизации специалист рекомендует перейти во внутренние настройки роутера, там найти перечень подключенных устройств, включая выданные им IP-адреса и их MAC-адреса (идентификаторы цифрового устройства). «Если среди них есть посторонние адреса, следует поменять пароль от роутера и удостовериться, что в параметрах безопасности сети включено шифрование. В противном случае недоброжелатель сможет завладеть данными для входа в социальные сети, email, банковские сервисы и т. д. В некоторых моделях роутеров есть возможность отключения нежелательных абонентов по MAC-адресу. Устройство, которое входило с него в сеть, больше не сможет подключиться к маршрутизатору. Однако если не поменять пароль, злоумышленник сможет использовать его повторно для входа уже с другого устройства», — заключает Чернов.

д. В некоторых моделях роутеров есть возможность отключения нежелательных абонентов по MAC-адресу. Устройство, которое входило с него в сеть, больше не сможет подключиться к маршрутизатору. Однако если не поменять пароль, злоумышленник сможет использовать его повторно для входа уже с другого устройства», — заключает Чернов.

как поставить, поменять, запаролить WiFi

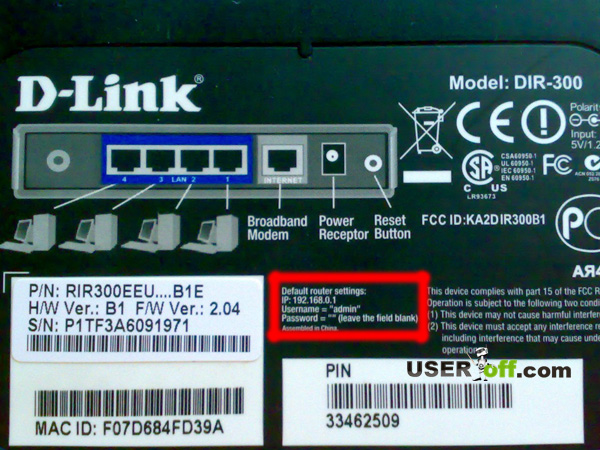

Пароль по умолчанию на DIR 300

Мы не намерены пугать читателя страшилками. С паролем на роутере D-link dir 300 все в порядке. Разве что его значение несколько отличается от значения аналогичного параметра на других маршрутизаторах. Как правило, пароль по умолчанию установлен в «admin». У данного устройства он просто пуст. То есть ему вообще не присвоено никакого значения. Если вы не приобрели роутер в магазине, а вызвали настройщика с устройством от провайдера, то он установит такое значение, какое указано на коробке изделия. Это так называемый серийный номер wifi.

Это совсем не сложно и гораздо проще, чем настраивать остальные опции маршрутизатора. Заводской пароль нужно будет обязательно сменить.

Это совсем не сложно и гораздо проще, чем настраивать остальные опции маршрутизатора. Заводской пароль нужно будет обязательно сменить.Это делается из соображений безопасности. В противном случае каждый встречный и поперечный сможет поменять конфигурацию вашего устройства. Это чревато разными по тяжести последствиями. Поэтому поменяйте пароль сразу же после подключения устройства в сеть. Где и как это делается – читайте ниже.

Как сбросить заводские настройки безопасности?

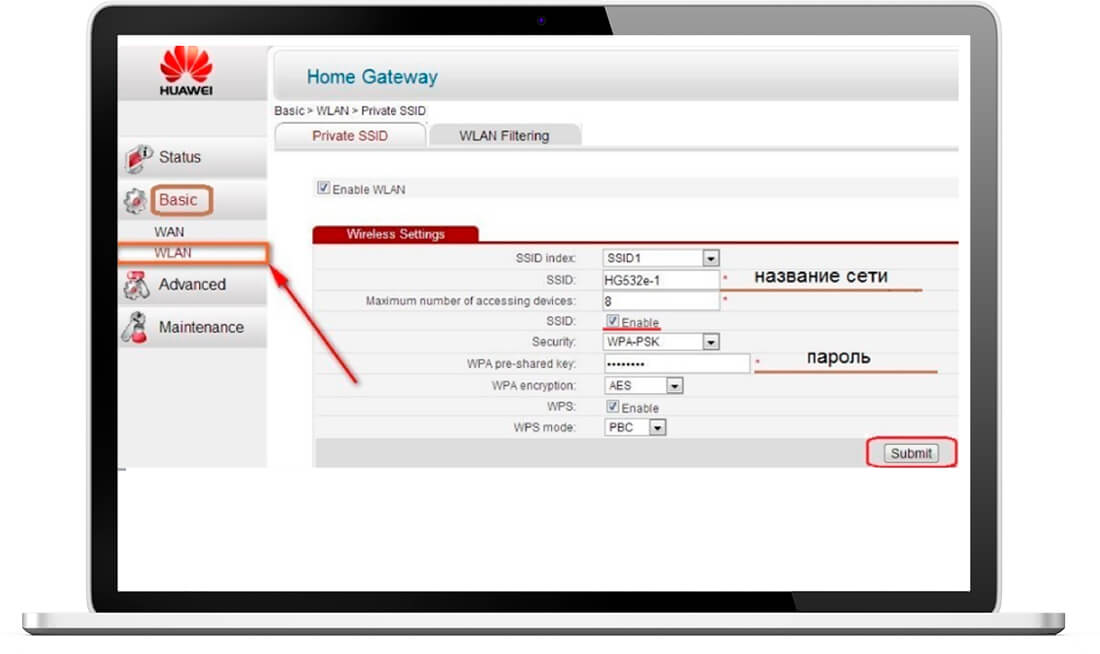

Чтобы поставить новый пароль wifi на роутер D-link dir 300 нужно воспользоваться web-интерфейсом устройства. Доступ к интерфейсу осуществляется через браузер компьютера, подключенного к маршрутизатору. Запускаете браузер, вводите в адресной строке 192.188.1.1 и можете приступать к правке конфигурации. Нас интересует раздел «MAINTENANCE» (в локализованном варианте интерфейса – «Техническое обслуживание»). А еще точнее – меню «Device Administration» («Управление устройством») этого раздела.

Именно тут располагаются два поля («New Password» и «Cofirm Password»), в которых нужно поставить и подтвердить новый пароль для wifi на роутер D-link dir 300.

Картинки, как обычно, прилагаются:

Учтите, нет смысла менять шило на мыло. Для защиты wifi от посторонних нужно поставить реально надежный пароль.

То есть такой, который содержит не менее восьми знаков, включающих алфавитные символы в разных регистрах, цифры и специальные символы, наподобие значка доллара или символа подчеркивания. Только если поставить такое значение, ваша сеть не станет легкой добычей для взломщиков и прочих желающих прокатиться на чужом горбу в рай. Думается, вы не станете указывать что-то вроде «123».

Сброс пароля и настроек на роутере D-Link DIR-300

Привет! Сейчас я покажу, и расскажу как можно сделать сброс настроек и пароля на роутере D-Link DIR-300. Не дорогая, и очень популярная модель роутера, по которой очень часто задают вопросы. У нас на сайте уже есть инструкция по сбросу настроек на роутере D-Link, но я решил подготовить отдельный материал именно по модели D-Link DIR-300.

У нас на сайте уже есть инструкция по сбросу настроек на роутере D-Link, но я решил подготовить отдельный материал именно по модели D-Link DIR-300.

Очень часто бывает ситуация, когда не получается зайти в настройки роутера DIR-300, просто не подходит пароль. Страничка авторизации обновляется и все. Мы открываем настройки по адресу 192.168.0.1, появляется запрос логина и пароля, указываем admin, и ничего не происходит

. Дело в том, что вы, или тот кто настраивал роутер, сменил сам пароль, и теперь он не подходит. Нужно сделать сброс пароля на своем D-Link DIR-300, и тогда скорее всего подойдет стандартный пароль – admin. А если у вас даже не открывается страница с запросом логина и пароля, то ищите решение этой проблемы в статье: что делать, если не заходит в настройки роутера на 192.168.0.1 или 192.168.1.1?

Ну и сброс настроек может пригодится в другой ситуации. Например, Вы что-то неправильно настроили, и хотите начать настройку заново. Или, когда D-Link DIR-300 начнет глючить, работать не так как нужно, или перестанет раздавать Wi-Fi, то так же можно просто скинуть настройки к заводским и настроить его заново.

Так как есть очень много вариантов модели DIR-300, то эта инструкция подойдет для всех. И даже для D-Link DIR-320. Очистить настройки можно двумя способами:

- С помощью специальной кнопки RESET, которая есть на корпусе роутера D-Link DIR-300.

- И через настройки. Но, этот способ я не буду описывать, в этом нет смысла. Так как настройки у вас скорее всего не открываются.

Инструкция по сбросу пароля (настроек) на DIR-300 с помощью кнопки

Роутер должен быть включен. Найдите на корпусе своего роутера кнопку RESET

. Скорее всего, она утоплена в корпус. Возьмите что-то острое, и нажмите на кнопку RESET. Нужно нажать и подержать 10-15 секунд

. Роутер будет перезагружен, а настройки и пароль будут восстановлены к заводским.

После этих действий, для входа в настройки будет использоваться стандартный пароль admin. Или только имя пользователя admin, а поле «Пароль» оставляем не заполненным

. Еще заметил, что есть много случаев, когда не получается сбросить настройки. После нажатия на кнопку RESET ничего не происходит. Думаю, что если сброс настроек не получается сделать, то проблема скорее всего в самом железе. А вы с такой проблемой не сталкивались? Как решили?

Еще заметил, что есть много случаев, когда не получается сбросить настройки. После нажатия на кнопку RESET ничего не происходит. Думаю, что если сброс настроек не получается сделать, то проблема скорее всего в самом железе. А вы с такой проблемой не сталкивались? Как решили?

Как поставить пароль на Wi-Fi

Несмотря на то, что в своих инструкциях я подробно описываю то, как поставить пароль на Wi-Fi, в том числе и на роутерах D-Link, судя по некоторому анализу, есть и те, кому требуется отдельная статья на эту тему — именно про настройку пароля для беспроводной сети. Эта инструкция будет дана на примере наиболее распространенного в России роутера — D-Link DIR-300 NRU.См. также: как поменять пароль на WiFi(разные модели роутеров)

Настроен ли роутер?

Для начала давайте определимся: был ли настроен Ваш Wi-Fi роутер? Если нет, и в настоящий момент он не раздает интернет даже без пароля, то Вы можете воспользоваться инструкциями на этом сайте.

Второй вариант — настроить роутер Вам кто-то помог, но не установил пароль, либо для Вашего интернет-провайдера не требуется какая-то специальная настройка, а достаточно просто правильно подключить роутер проводами, чтобы на всех подключенных компьютерах был доступ в интернет.

Именно о защите нашей беспроводной Wi-Fi сети во втором случае и пойдет речь.

Заходим в настройки роутера

Поставить пароль на Wi-Fi роутере D-Link DIR-300 можно как с компьютера или ноутбука, подключенного по проводам или с помощью беспроводного соединения, так и с планшета или смартфона. Сам процесс одинаков во всех этих случаях.

- Запустите любой браузер на Вашем устройстве, как-либо соединенном с роутером

- В адресную строку введите следующее: 192.168.0.1 и перейдите на этот адрес. Если не открылась страница с запросом логина и пароля, попробуйте вместо указанных выше цифр ввести 192.168.1.1

Запрос пароля для входа в настройки

При запросе логина и пароля Вам следует ввести стандартные для роутеров D-Link значения: admin в обоих полях. Может оказаться, что пара admin/admin не подойдет, особенно это вероятно в случае, если Вы вызывали мастера для настройки роутера. Если у Вас есть какая-то связь с человеком, который настраивал беспроводный маршрутизатор, можете спросить у него, какой пароль для доступа к настройкам роутера он установил. В противном случае Вы можете сбросить роутер на заводские настройки кнопкой reset на обратной стороне (нажать и удерживать 5-10 секунд, затем отпустить и подождать минуту), но тогда сбросятся и настройки соединения, если таковые имелись.

В противном случае Вы можете сбросить роутер на заводские настройки кнопкой reset на обратной стороне (нажать и удерживать 5-10 секунд, затем отпустить и подождать минуту), но тогда сбросятся и настройки соединения, если таковые имелись.

Далее будем рассматривать ситуацию, когда авторизация прошла успешно, и мы вошли на страницу настроек роутера, которая в D-Link DIR-300 разных версий может выглядеть следующим образом:

Установка пароля на Wi-Fi

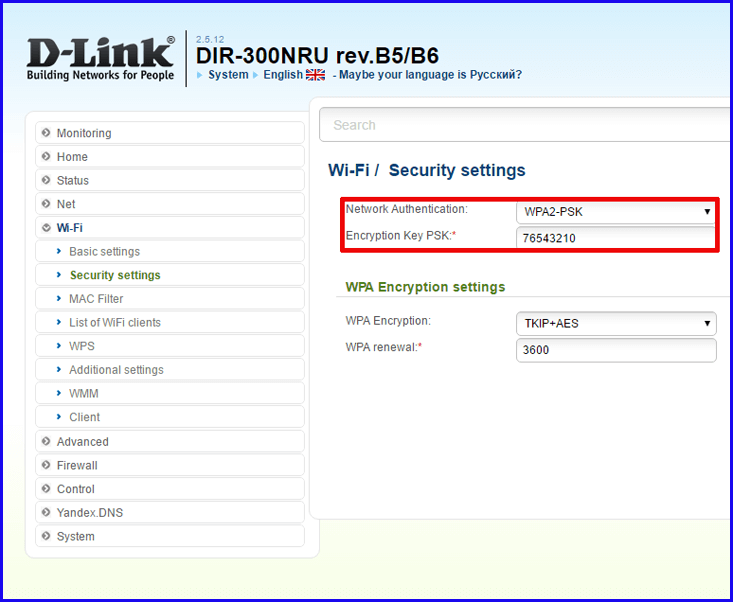

Чтобы поставить пароль на Wi-Fi на прошивке DIR-300 NRU 1.3.0 и других 1.3 (голубой интерфейс), нажмите «Настроить вручную», затем выберите вкладку «Wi-Fi», а уже в ней — вкладку «Настройки безопасности».

Установка пароля на Wi-Fi D-Link DIR-300

В поле «Сетевая аутентификация» рекомендуется остановить свой выбор на WPA2-PSK — данный алгоритм аутентификации является наиболее стойким для взлома и скорее всего, никому не удастся взломать Ваш пароль даже при большом желании.

В поле «Ключ шифрования PSK» следует указать желаемый пароль на Wi-Fi. Он должен состоять из латинских символов и цифр, причем их количество должно быть не менее 8. Нажмите «Изменить». После этого должно появиться уведомление о том, что настройки были изменены и предложение нажать «Сохранить». Сделайте это.

Он должен состоять из латинских символов и цифр, причем их количество должно быть не менее 8. Нажмите «Изменить». После этого должно появиться уведомление о том, что настройки были изменены и предложение нажать «Сохранить». Сделайте это.

Для новых прошивок D-Link DIR-300 NRU 1.4.x (в темных тонах) процесс установки пароля почти не отличается: внизу страницы администрирования роутера нажмите «Расширенные настройки», после чего на вкладке Wi-Fi выберите пункт «Настройки безопасности».

Установка пароля на новой прошивке

В графе «Сетевая аутентификация» указываем «WPA2-PSK», в поле «Ключ шифрования PSK» пишем желаемый пароль, который должен состоять не менее чем из 8 латинских символов и цифр. После нажатия «Изменить» Вы окажетесь на следующей странице настроек, на которой вверху справа будет предложено сохранить изменения. Нажмите «Сохранить». Пароль на Wi-Fi установлен.

Видео инструкция

Особенности при установке пароля через Wi-Fi подключение

Если Вы производили настройку пароля, подключившись по Wi-Fi, то в момент внесения изменения связь может быть разорвана и доступ к роутеру и интернету прерван. А при попытке подключения будет выдаваться сообщение о том, что «параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». В этом случае Вам следует зайти в Центр управления сетями и общим доступом, затем в управлении беспроводными сетями удалить Вашу точку доступа. После повторного ее нахождения все, что Вам нужно будет сделать — указать установленный пароль для подключения.

А при попытке подключения будет выдаваться сообщение о том, что «параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». В этом случае Вам следует зайти в Центр управления сетями и общим доступом, затем в управлении беспроводными сетями удалить Вашу точку доступа. После повторного ее нахождения все, что Вам нужно будет сделать — указать установленный пароль для подключения.

В случае если связь разрывалась, то после повторного подключения снова зайдите в панель администрирования роутера D-Link DIR-300 и при наличии на странице уведомления о том, что необходимо сохранить сделанные изменения, подтвердите их — это следует сделать, чтобы пароль на Wi-Fi не исчез, например, после отключения питания.

Пароли от WiFi роутеров и модемов

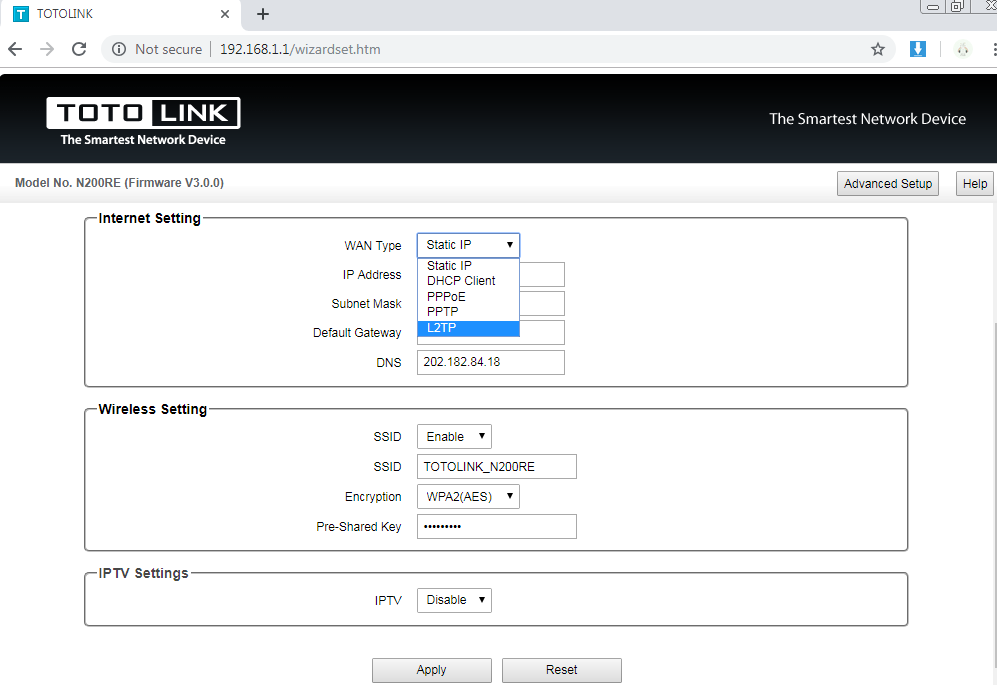

Первая трудность при самостоятельной настройке подключения к Интернету или беспроводной сети Wi-Fi — это найти пароль на вход в роутер. Система безопасности устройства организована таким образом, чтобы никто посторонний не смог зайти в настройки роутера не зная пароля. Где его найти? Если у Вас есть физический доступ к маршрутизатору или модему, то посмотреть пароль можно прямо на нём — на каждом устройстве есть наклейка, в которой прописан адрес для входа — обычно это 192.168.1.1 или 192.168.0.1 — имя беспроводной сети и заводской пароль роутера. Вот пример:

Где его найти? Если у Вас есть физический доступ к маршрутизатору или модему, то посмотреть пароль можно прямо на нём — на каждом устройстве есть наклейка, в которой прописан адрес для входа — обычно это 192.168.1.1 или 192.168.0.1 — имя беспроводной сети и заводской пароль роутера. Вот пример:

Если нет возможности взять девайс в руки, то вот Вам полный список — логины и пароли WiFi роутеров, модемов и оптических GPON терминалов самых популярных производителей сетевого оборудования. Имейте ввиду — это те пароли, которые идут по умолчанию с завода.

Если заводской пароль по-умолчанию не подходит, то скорее всего его уже изменили ранее.Тогда обратите внимание на эту инструкцию.

| Vendor | Default IP | Логин | Пароль |

| Acorp | http://192.168.1.1 | Admin | Admin |

| Asus | http://192. 168.1.1 168.1.1 | admin | admin |

| 3Com | http://192.168.1.1 | admin | admin |

| Belkin | http://192.168.2.1 | admin | admin |

| BenQ | http://192.168.1.1 | admin | admin |

| D-Link | http://192.168.0.1 | admin | admin или пустая строка |

| Digicom | http://192.168.1.254 | user | password |

| Huawei | http://192.168.100.1 | root telecomadmin | admin admintelecom |

| Linksys | http://192.168.1.1 | admin | admin |

| NetGear | http://192.168.0.1 | admin | password |

| Netis | http://192.168.1.1 | admin | admin |

| QTech | http://192. 168.1.1 168.1.1 | admin | admin |

| Sagemcom | http://192.168.1.1 | admin | admin |

| Sitecom | http://192.168.0.1 | admin sitecom | Admin admin |

| Tenda | http://192.168.0.1 | admin | admin |

| Totolink | http://192.168.1.1 | admin | admin |

| Thomson | http://192.168.1.254 | user | user |

| TP-Link | http://192.168.0.1 http://192.168.1.1 | admin | admin |

| Ubiquity | http://192.168.1.1 | ubnt | ubnt |

| Upvel | http://192.168.10.1 | admin | admin |

| US Robotics | http://192.168.1.1 | admin | admin |

| Xiaomi | http://192. 168.1.1 168.1.1 | admin | admin |

| ZTE | http://192.168.1.1 | admin ZXDSL | admin ZXDSL |

| Zyxel | http://192.168.1.1 | Admin | 1234 |

| Keenetic | http://192.168.1.1 | admin | пароля нет |

Обращаем Ваше внимание, что для всех фирменных модемов и Вай-Фай роутеров Ростелеком, Билайн и Дом.ru обычно используются те логины и пароли, которые используются производителем этого оборудования.

Понравилась статья? Поделиться с друзьями:

Как взломать пароли Wi-Fi

Скорее всего, у вас есть сеть Wi-Fi дома или вы живете рядом с одной (или несколькими), которая дразняще всплывает в списке, когда вы загружаете свой ноутбук или смотрите в телефон.

Проблема в том, что если рядом с именем сети есть замок (также известный как SSID или идентификатор набора услуг), это означает, что безопасность активирована. Без пароля или ключевой фразы вы не получите доступа к этой сети или к сладкому, приятному Интернету, который с ней связан.

Без пароля или ключевой фразы вы не получите доступа к этой сети или к сладкому, приятному Интернету, который с ней связан.

Возможно, вы забыли пароль в своей собственной сети или у вас нет соседей, готовых поделиться достоинствами Wi-Fi.До COVID-19 вы могли просто пойти в кафе, купить латте и использовать там «бесплатный» Wi-Fi (есть вакцины, может быть, вы скоро сделаете это снова). Загрузите приложение для своего телефона, например WiFi-Map (доступно для iOS и Android), и у вас будет список из миллионов точек доступа с бесплатным Wi-Fi для приема (включая пароли для заблокированных подключений Wi-Fi, если они » используется кем-либо из пользователей приложения).

Однако есть и другие способы вернуться к беспроводной связи. Некоторые требуют такого крайнего терпения, что идея кафе, даже в карантине, будет выглядеть неплохо.Продолжайте читать, если не можете дождаться.

Команды Windows для получения ключа

Этот трюк работает для восстановления пароля сети Wi-Fi (он же сетевой ключ безопасности) только в том случае, если вы ранее подключались к рассматриваемому Wi-Fi, используя этот самый пароль. Другими словами, он работает только в том случае, если вы забыли ранее использованный пароль.

Другими словами, он работает только в том случае, если вы забыли ранее использованный пароль.

Это работает, потому что Windows 8 и 10 создают профиль каждой сети Wi-Fi, к которой вы подключаетесь. Если вы скажете Windows забыть сеть, она также забудет пароль.В таком случае это не сработает. Но мало кто делает это прямо.

Для этого необходимо войти в командную строку Windows с правами администратора. Щелкните звездочку, введите «cmd» (без кавычек), и в меню отобразится Командная строка ; щелкните правой кнопкой мыши эту запись и выберите Запуск от имени администратора . Это откроет черный ящик, полный текста с подсказкой внутри — это строка со стрелкой вправо в конце, вероятно, что-то вроде C: \ WINDOWS \ system32 \> .Мигающий курсор укажет, где вы печатаете. Начните с этого:

netsh wlan show profile В результате появится раздел под названием User Profiles — это все сети Wi-Fi (также известные как WLAN или беспроводные локальные сети), к которым вы получили доступ и сохранили. Выберите тот, для которого хотите получить пароль, выделите его и скопируйте. В приглашении ниже введите следующее, но замените X на имя сети, которое вы скопировали; кавычки нужны только в том случае, если в имени сети есть пробелы, например «Cup o Jo Cafe.«

Выберите тот, для которого хотите получить пароль, выделите его и скопируйте. В приглашении ниже введите следующее, но замените X на имя сети, которое вы скопировали; кавычки нужны только в том случае, если в имени сети есть пробелы, например «Cup o Jo Cafe.«

В появившихся новых данных найдите в разделе« Параметры безопасности »строку Key Content . Отображаемое слово — это пароль / ключ Wi-Fi, которым вы пользуетесь. отсутствует.

В macOS откройте поиск Spotlight (Cmd + пробел) и введите terminal, чтобы получить Mac-эквивалент командной строки. Введите следующее, заменив X на имя сети.

security find-generic-password -wa XXXXXСбросить маршрутизатор

Это не для того, чтобы подключиться к чужому Wi-Fi в соседней квартире.Для работы необходим физический доступ к маршрутизатору. Но, прежде чем выполнять полный сброс маршрутизатора, просто чтобы подключиться к собственному Wi-Fi, попробуйте сначала зарегистрировать в маршрутизаторе . Оттуда вы можете легко сбросить пароль / ключ Wi-Fi, если вы его забыли.

Оттуда вы можете легко сбросить пароль / ключ Wi-Fi, если вы его забыли.

Это невозможно, если вы не знаете пароль для маршрутизатора. (Пароль Wi-Fi и пароль маршрутизатора не совпадают с — если вы не изо всех сил назначили один и тот же пароль для обоих). Сброс маршрутизатора работает только в том случае, если у вас есть доступ через Wi-Fi (который, как мы только что установили, у вас нет) или физически, с использованием кабеля Ethernet.

Если у вас есть маршрутизатор, предоставленный вашим поставщиком услуг Интернета (ISP), проверьте наклейки на устройстве перед сбросом настроек — поставщик услуг Интернета мог напечатать SSID и ключ безопасности сети прямо на оборудовании.

Или используйте ядерный вариант: почти каждый существующий маршрутизатор имеет утопленную кнопку сброса. Нажмите на него ручкой или развернутой скрепкой, удерживайте около 10 секунд, и маршрутизатор вернется к заводским настройкам.

После сброса маршрутизатора вам понадобится другая комбинация имени пользователя и пароля для доступа к самому маршрутизатору. Опять же, сделайте это через ПК, подключенный к маршрутизатору через Ethernet — перезагрузка маршрутизатора на данный момент, вероятно, уничтожит любое потенциальное соединение Wi-Fi. Фактический доступ обычно осуществляется с помощью веб-браузера, хотя теперь многими маршрутизаторами и ячеистыми системами можно управлять через приложение.

Опять же, сделайте это через ПК, подключенный к маршрутизатору через Ethernet — перезагрузка маршрутизатора на данный момент, вероятно, уничтожит любое потенциальное соединение Wi-Fi. Фактический доступ обычно осуществляется с помощью веб-браузера, хотя теперь многими маршрутизаторами и ячеистыми системами можно управлять через приложение.

Некоторые маршрутизаторы могут также иметь наклейку с этим именем сети Wi-Fi (SSID) по умолчанию и ключом безопасности сети (паролем), чтобы вы действительно могли вернуться к Wi-Fi после сброса.

URL-адрес, который нужно ввести в браузере для доступа к настройкам маршрутизатора, обычно 192.168.1.1 или 192.168.0.1 или какой-нибудь вариант. Попробуйте их случайным образом; это вообще работает. Чтобы определить, какой из компьютеров подключен к маршрутизатору через Ethernet, откройте командную строку и введите ipconfig . Поищите среди болтовни IPv4-адрес , который будет начинаться с 192.168.0.1. Два других пробела, называемые октетами, будут разными числами от 0 до 255. Обратите внимание на третий октет (возможно, 1 или 0). Четвертый относится к ПК, который вы используете для входа в маршрутизатор.

Обратите внимание на третий октет (возможно, 1 или 0). Четвертый относится к ПК, который вы используете для входа в маршрутизатор.

В браузере введите 192.168.x.1, заменив X числом, которое вы нашли в поиске ipconfig. 1 в последнем октете должен указывать на маршрутизатор — это устройство номер один в сети. (Для получения полной информации прочтите Как получить доступ к настройкам вашего Wi-Fi-маршрутизатора.)

На этом этапе маршрутизатор должен запросить это имя пользователя и пароль (которые, опять же, вероятно, не совпадают с SSID Wi-Fi и ключ безопасности сети). Проверьте свое руководство, если вы не выбросили его, или зайдите в RouterPasswords.com, который существует по одной причине: чтобы сообщить людям имя пользователя / пароль по умолчанию на каждом когда-либо созданном маршрутизаторе. В некоторых случаях вам понадобится номер модели маршрутизатора, но не во всех.

Вы быстро заметите, что производители маршрутизаторов используют имя пользователя «admin» и пароль «password», так что не стесняйтесь пробовать их в первую очередь. Поскольку большинство людей ленивы и не меняют назначенный пароль, вы можете попробовать эти варианты даже до того, как нажмете кнопку сброса. (Но давай, ты лучше этого.Как только вы войдете в настройки Wi-Fi, включите беспроводную сеть (сети) и назначьте надежные, но легко запоминаемые пароли. В конце концов, вы не хотите делиться с соседями без вашего разрешения.

Поскольку большинство людей ленивы и не меняют назначенный пароль, вы можете попробовать эти варианты даже до того, как нажмете кнопку сброса. (Но давай, ты лучше этого.Как только вы войдете в настройки Wi-Fi, включите беспроводную сеть (сети) и назначьте надежные, но легко запоминаемые пароли. В конце концов, вы не хотите делиться с соседями без вашего разрешения.

Упростите ввод пароля Wi-Fi на мобильном устройстве. Нет ничего более разочаровывающего, чем попытка подключить смартфон к Wi-Fi с помощью какой-то загадочной ерунды, которую невозможно ввести с помощью большого пальца, даже если это самый безопасный пароль, который вы когда-либо создавали.

Взломайте код

Вы пришли сюда не потому, что в заголовке говорилось «перезагрузите маршрутизатор».Вы хотите знать, как взломать пароль в сети Wi-Fi.

Поиск по запросу «взлом пароля Wi-Fi» или другим вариантам дает множество ссылок — в основном для программного обеспечения на сайтах, где рекламное ПО, боты и мошенничество льются, как змеиный жир. То же самое и со многими-многими видеороликами на YouTube, которые обещают вам способы взломать пароль, посетив определенный веб-сайт на вашем телефоне.

То же самое и со многими-многими видеороликами на YouTube, которые обещают вам способы взломать пароль, посетив определенный веб-сайт на вашем телефоне.

Загрузите эти программы или посетите эти сайты на свой страх и риск, зная, что многие из них в лучшем случае являются фишинговыми. Мы рекомендуем использовать компьютер, который вы можете позволить себе немного испортить, если пойдете по этому пути.Когда я попробовал, несколько инструментов были, к счастью, полностью удалены моим антивирусом, прежде чем я смог даже попытаться запустить установочный файл EXE.

Рекомендовано нашими редакторами

Kali Linux

Вы можете создать систему только для такого рода вещей, возможно, с двойной загрузкой в отдельную операционную систему, которая может выполнять так называемое «тестирование на проникновение» — форму наступательного подхода к безопасности, когда вы проверяете сеть на наличие любые и все возможные пути нарушения. Kali Linux — это дистрибутив Linux, созданный именно для этой цели. Вы, наверное, видели его на Mr. Robot . Посмотрите видеоурок ниже.

Вы, наверное, видели его на Mr. Robot . Посмотрите видеоурок ниже.

Вы можете запустить Kali Linux с компакт-диска или USB-ключа, даже не устанавливая его на жесткий диск вашего ПК. Это бесплатно и поставляется со всеми инструментами, которые могут понадобиться для взлома сети. У него даже есть приложение для Windows 10 в Windows App Store.

Если вы не хотите устанавливать всю ОС, попробуйте проверенные инструменты хакеров Wi-Fi.

Aircrack

Aircrack существует уже много лет, начиная с того времени, когда безопасность Wi-Fi была основана только на WEP (Wired Equivalent Privacy).WEP был слабым даже в свое время; в 2004 году он был вытеснен WPA (Wi-Fi Protected Access).

Aircrack-ng помечен как «набор инструментов для оценки безопасности сети Wi-Fi», поэтому он должен быть частью любого набора инструментов администратора сети. Потребуется взломать ключи WEP и WPA-PSK. Он поставляется с полной документацией и является бесплатным, но это непросто.

Чтобы взломать сеть, в вашем компьютере должен быть соответствующий адаптер Wi-Fi, поддерживающий внедрение пакетов. Вам нужно хорошо разбираться в командной строке и запастись терпением.Вашему Wi-Fi-адаптеру и Aircrack необходимо собрать много данных, чтобы хоть как-то приблизиться к расшифровке ключа доступа в сети, на которую вы нацеливаетесь. Это может занять некоторое время.

Вот как это сделать с помощью Aircrack, установленного в Kali Linux, и еще одно о том, как использовать Aircrack для защиты вашей сети. Еще один аналогичный вариант на ПК с использованием командной строки — Airgeddon.

Reaver-wps

Взлом гораздо более надежных паролей и парольных фраз WPA / WPA2 — это настоящая уловка. Reaver-wps — единственный инструмент, который, кажется, справляется с этой задачей.Вам снова понадобится комфорт командной строки для работы с ним. После двух-десяти часов атак методом перебора Reaver сможет раскрыть пароль … но он будет работать только в том случае, если маршрутизатор, за которым вы собираетесь, имеет как сильный сигнал, так и WPS (Wi-Fi Protected Setup). включенный.

включенный.

WPS — это функция, при которой вы можете нажать кнопку на маршрутизаторе и другую кнопку на устройстве Wi-Fi, и они найдут друг друга и установят связь автоматически, с полностью зашифрованным соединением. Это «дыра», через которую пролезает Ривер.

Даже если вы выключите WPS, иногда он не выключается полностью, но отключение — ваш единственный выход, если вы беспокоитесь о взломе вашего собственного маршрутизатора через Reaver. Или приобретите роутер, не поддерживающий WPS.

Взлом Wi-Fi через WPS также возможен с помощью некоторых инструментов на Android, которые работают только в том случае, если Android-устройство имеет рутированный доступ. Попробуйте Wifi WPS WPA Tester, Reaver для Android или Kali Nethunter в качестве вариантов.

Этот информационный бюллетень может содержать рекламу, предложения или партнерские ссылки.Подписка на информационный бюллетень означает ваше согласие с нашими Условиями использования и Политикой конфиденциальности. Вы можете отказаться от подписки на информационные бюллетени в любое время.

Вы можете отказаться от подписки на информационные бюллетени в любое время.

Как настроить и управлять командной строкой в Windows 10

Командная строка Windows долгое время была удобным способом запуска определенных команд или командных строк, которые нелегко запустить в самой Windows. Эта традиция переносится и в Windows 10 с несколькими интересными новыми функциями.

Вы можете изменять размер окна по горизонтали, насколько хотите.Вы можете настроить перенос текста на следующую строку, чтобы вам было легче прочитать всю команду. И вы можете использовать старые резервные сочетания клавиш Ctrl + C и Ctrl + V для копирования и вставки текста в командную строку и из нее. Давай проверим.

Щелкните правой кнопкой мыши кнопку «Пуск» в Windows 10. Во всплывающем меню щелкните команду для командной строки. В командной строке введите команду «help», которая отображает список всех доступных команд. Ах, но если ваше окно командной строки слишком узкое, вы не сможете легко прочитать весь текст.

В предыдущих версиях Windows вы не могли видеть весь текст или вам приходилось увеличивать окно, чтобы расшифровать текст, когда он переходил к следующей строке. Однако в Windows 10 вы можете просто перетащить правую границу окна, чтобы увеличить ширину настолько точно, насколько необходимо, чтобы было легче читать каждую строку текста.

Вы также можете настроить перенос текста на следующую строку. Этот параметр включен по умолчанию, но вы все равно можете убедиться, что он включен, и посмотреть, что произойдет, если вы его отключите.Щелкните значок C: \ в верхнем левом углу окна командной строки. В раскрывающемся меню выберите параметр «Свойства».

В окне «Свойства» щелкните вкладку «Макет». Опция «Переносить вывод текста при изменении размера» должна быть отмечена. Снимите флажок и нажмите ОК.

Измените размер окна по горизонтали, и вы увидите, что текст больше не переносится.

Вернитесь в меню «Макет», еще раз отметьте опцию переноса текста и нажмите «ОК». Измените размер окна командной строки, и текст снова будет перенесен на следующую строку.

Измените размер окна командной строки, и текст снова будет перенесен на следующую строку.

Функция копирования и вставки также была улучшена в Windows 10. В предыдущих версиях Windows вам нужно было выделить текст, щелкнуть значок C: \ в раскрывающемся меню, выбрать команду «Изменить», перейти к ваше целевое окно, а затем нажмите на команду «Вставить». Больше не надо. Теперь вы можете просто скопировать и вставить текст, используя стандартные нажатия клавиш Windows. Выделив текст в окне командной строки, нажмите Ctrl + C, чтобы скопировать его.

Перейдите в целевое окно и нажмите Ctrl + V, чтобы вставить его.

Наконец, те же самые полезные настройки и параметры из предыдущих версий Windows остаются в силе в Windows 10. В окне «Свойства» вы можете щелкнуть меню «Параметры», чтобы изменить размер курсора и указать, сколько команд может отображаться в буфер памяти сразу, а также включать и выключать различные настройки.

В меню «Шрифт» можно изменить размер и тип шрифта.

В меню «Макет» можно настроить размер окна командной строки.

Из меню «Цвета» можно добавить цвет к тексту и фону окна командной строки.

Чтобы узнать больше, ознакомьтесь с другими советами по Windows 10:

Этот информационный бюллетень может содержать рекламу, предложения или партнерские ссылки. Подписка на информационный бюллетень означает ваше согласие с нашими Условиями использования и Политикой конфиденциальности.Вы можете отказаться от подписки на информационные бюллетени в любое время.

Почему следует менять пароли по умолчанию для сети Wi-Fi

Большинство маршрутизаторов поставляются производителем со встроенным паролем по умолчанию. Пароль легко угадать, и его можно полностью опустить, чтобы облегчить первый доступ к настройкам маршрутизатора после его покупки.

Пароль маршрутизатора — это не то же самое, что пароль Wi-Fi. Первый — это пароль, необходимый для доступа к настройкам маршрутизатора, а пароль, используемый для Wi-Fi, — это то, что нужно гостям для доступа в Интернет из вашего дома.

Первый — это пароль, необходимый для доступа к настройкам маршрутизатора, а пароль, используемый для Wi-Fi, — это то, что нужно гостям для доступа в Интернет из вашего дома.

Пароль по умолчанию хорошо известен

После первого входа рекомендуется сменить пароль. Если вы не измените пароль к маршрутизатору, любой, у кого есть доступ к нему, сможет изменить его настройки и даже заблокировать вас.

Это похоже на замок в вашем доме. Если кто-то покупает ваш дом, но никогда не меняет замки, ваши ключи всегда будут иметь доступ к его дому. То же самое и с вашим маршрутизатором: если вы никогда не измените ключ или пароль, любой, кто знает пароль, сможет получить доступ к вашему маршрутизатору.

Новые маршрутизаторы обычно поставляются с паролем администратора по умолчанию, который легко угадать и запомнить. Пароли маршрутизатора по умолчанию записаны в руководствах, поэтому, если у вас возникнут проблемы с настройкой маршрутизатора, вы можете обратиться к руководству по продукту, чтобы найти пароль по умолчанию.

Хакеры могут получить доступ к сети за секунды

Пароль маршрутизатора хорошо известен и легко доступен, поэтому его можно изменить . Если пароль не изменен, злоумышленник или любопытный человек, попавший в зону действия незащищенного маршрутизатора, может войти в него.Оказавшись внутри, они могут изменить пароль на любой по своему усмотрению, заблокировав доступ к маршрутизатору и эффективно взломав сеть.

Дальность действия сигнала маршрутизатора ограничена, но во многих случаях распространяется за пределы дома, на улицу и, возможно, в дома соседей. Воры вряд ли посетят ваш район только для того, чтобы захватить домашнюю сеть, но любопытные подростки, живущие по соседству, могут попытаться.

Если вы оставите свою сеть открытой для всех, потому что вы не изменили пароль по умолчанию, это вызовет проблемы.В лучшем случае злоумышленники могут изменить ваш пароль Wi-Fi или настроить альтернативные настройки DNS-сервера. Что еще хуже, они в конечном итоге получают доступ к файлам вашего компьютера, используют ваше интернет-соединение в незаконных целях и вводят вирусы и другие типы вредоносных программ в вашу сеть, влияя на ее компьютеры и устройства.

Изменить пароль маршрутизатора по умолчанию

Чтобы повысить безопасность вашей сети Wi-Fi, измените пароль администратора на маршрутизаторе, желательно после установки устройства.Вам нужно будет войти в консоль маршрутизатора с текущим паролем, найти настройки для изменения пароля маршрутизатора, а затем выбрать новый надежный пароль.

Если у вас есть возможность изменить имя пользователя администратора (некоторые модели не поддерживают этот параметр), измените и его. Имя пользователя — это половина учетных данных, необходимых для доступа, и нет никаких причин для облегчения работы хакера.

Изменение пароля маршрутизатора по умолчанию на более слабый, например 123456 , не очень помогает.Выберите надежный пароль, который сложно угадать и который в последнее время не использовался.

Чтобы поддерживать безопасность домашней сети в течение длительного времени, периодически меняйте пароль администратора. Некоторые специалисты рекомендуют менять пароль к роутеру каждые 30–90 дней. Планирование смены паролей по установленному графику может помочь сделать это рутинной практикой. Это также хорошая практика для общего управления паролями в Интернете.

Планирование смены паролей по установленному графику может помочь сделать это рутинной практикой. Это также хорошая практика для общего управления паролями в Интернете.

Если вы склонны забывать пароли, особенно те, которые вы используете нечасто (и вы, вероятно, не будете входить в свой маршрутизатор очень часто, кроме как для изменения пароля или создания нового пароля Wi-Fi), запишите его в безопасном месте — не рядом с вашим компьютером или в бесплатном диспетчере паролей.

Спасибо, что сообщили нам об этом!

Расскажите, почему!

Другой Недостаточно подробностей Сложно понятьWiFi Шифрование: WPA3, WPA2, WPA и WEP

WPA3 (добавлено 3 августа 2018 г., обновлено 3 ноября 2018 г. | 11 апреля 2019 г. | 17 мая 2021 г.)

17 мая 2021 г .: Вкратце: WPA3 более безопасен, чем WPA2, но не имеет никакого смысла. Так что не обновляйте свой маршрутизатор только для того, чтобы получить WPA3.

Улучшение 1: С WPA2 злоумышленники могут прослушивать эфирный разговор, когда устройство впервые подключается к сети Wi-Fi. Зашифрованный пароль используется в этом разговоре, и злоумышленники могут сохранить копию разговора и угадать миллиард паролей в секунду. Официальная терминология для этого — угадывание грубой силы в автономном режиме. WPA3 делает невозможным автономное угадывание методом перебора. Но если пароль Wi-Fi WPA2 достаточно длинный, то на поиск пароля методом перебора могут потребоваться годы, если не десятилетия. Как долго это достаточно долго? Со временем это меняется, но, по моему мнению, длина составляет 14 или 15 символов.Для получения дополнительной информации см. Страницу «Пароль».

Зашифрованный пароль используется в этом разговоре, и злоумышленники могут сохранить копию разговора и угадать миллиард паролей в секунду. Официальная терминология для этого — угадывание грубой силы в автономном режиме. WPA3 делает невозможным автономное угадывание методом перебора. Но если пароль Wi-Fi WPA2 достаточно длинный, то на поиск пароля методом перебора могут потребоваться годы, если не десятилетия. Как долго это достаточно долго? Со временем это меняется, но, по моему мнению, длина составляет 14 или 15 символов.Для получения дополнительной информации см. Страницу «Пароль».

Улучшение 2: WPA3 добавляет Perfect Forward Secrecy. Если злоумышленники перехватили все ваши передачи Wi-Fi в понедельник и узнали ваш пароль во вторник, смогут ли они прочитать сохраненные передачи с понедельника? С WPA2 они могут, с WPA3 — нет, благодаря новой функции прямой секретности. Здесь опять же достаточно длинный пароль WPA2 обеспечивает защиту.

Улучшение 3: WPA3 имеет более безопасную альтернативу WPS. Но миллионы существующих устройств, зависящих от WPS, не исчезнут в одночасье.Итак, WPS по-прежнему нуждается в поддержке. И многие маршрутизаторы, которые предлагают только WPA2, позволяют отключить WPS. Более того, некоторые маршрутизаторы WPA2 вообще не поддерживают WPS. Замена WPS называется Wi-Fi Easy.

Connect и, как и WPS, он предназначен для беспроводных устройств, у которых нет экрана или клавиатуры (обычно IoT). Как и все в наши дни, это зависит от смартфона. Вы сканируете

QR-код на маршрутизаторе, затем отсканируйте QR-код на устройстве IoT, и он будет в вашей сети. Я не знаю, как это работает, когда маршрутизатор создает несколько сетей Wi-Fi.Я бы долго этому не доверял. Лучше избегать новых программных протоколов от Wi-Fi Alliance. Их история — история очень плохого дизайна. Сам WPA3 — их четвертый способ взломать беспроводное шифрование. Easy Connect может

оказались очень надежными, но для меня жюри не будет на пару лет.

Но миллионы существующих устройств, зависящих от WPS, не исчезнут в одночасье.Итак, WPS по-прежнему нуждается в поддержке. И многие маршрутизаторы, которые предлагают только WPA2, позволяют отключить WPS. Более того, некоторые маршрутизаторы WPA2 вообще не поддерживают WPS. Замена WPS называется Wi-Fi Easy.

Connect и, как и WPS, он предназначен для беспроводных устройств, у которых нет экрана или клавиатуры (обычно IoT). Как и все в наши дни, это зависит от смартфона. Вы сканируете

QR-код на маршрутизаторе, затем отсканируйте QR-код на устройстве IoT, и он будет в вашей сети. Я не знаю, как это работает, когда маршрутизатор создает несколько сетей Wi-Fi.Я бы долго этому не доверял. Лучше избегать новых программных протоколов от Wi-Fi Alliance. Их история — история очень плохого дизайна. Сам WPA3 — их четвертый способ взломать беспроводное шифрование. Easy Connect может

оказались очень надежными, но для меня жюри не будет на пару лет.

Улучшение 4: Шифрование без пароля. Эта функция называется Wi-Fi Enhanced Open и добавляет беспроводное шифрование в сети, не требующие пароля.Но есть

так мало «открытых» сетей (пароль не нужен), что я не вижу в этом особого значения.

Эта функция называется Wi-Fi Enhanced Open и добавляет беспроводное шифрование в сети, не требующие пароля.Но есть

так мало «открытых» сетей (пароль не нужен), что я не вижу в этом особого значения.

— — — — —

, 11 апреля 2019 г .: Wi-Fi Alliance, устанавливающий стандарты Wi-Fi, уже давно терпит неудачи. Организация — это позор отрасли. И, похоже, со стандартом WPA3 они поддерживают свою жалкую репутацию. Когда некоторые квалифицированные специалисты (Мати Ванхоф и Эял Ронен) наконец смогли оценить WPA3, они обнаружили множество недостатков в конструкции. Чтобы было понятно, это не недостатки кода, это плохой дизайн.В зависимости от того, как вы считаете, есть как минимум пять дизайнерских ошибок.

Их веб-сайт, документирующий недостатки — Dragonblood. См. Также

- Охотники за ошибками пробивают огромные дыры в стандарте WPA3 для безопасности Wi-Fi Шон Николс из The Register 11 апреля 2019 г.

- Серьезные недостатки делают WPA3 уязвимым для взломов, которые крадут пароли Wi-Fi Дэн Гудин из Ars Technica 11 апреля 2019 г.

- Их исследовательская статья Dragonblood: A Security Analysis of WPA3 SAE Handshake

— — — — —

По состоянию на июль 2018 года еще рано говорить о WPA версии 3 (WPA3) с какими-либо полномочиями.Никто еще не поставил этот протокол в тупик, и непонятно, когда устройства будут его поддерживать. Все, что поддерживает WPA3, должно также поддерживать WPA2, поэтому большого преобразования не произойдет.

Самый большой недостаток WPA2 заключается в том, что злоумышленники могут в автономном режиме подбирать пароль Wi-Fi методом перебора. Миллиарды и миллиарды догадок каждую секунду. WPA3 должен устранить этот недостаток. Тем не менее, достаточно длинный пароль WPA2 (более 15? 16? Символов) также устраняет проблему.

Вот обзор улучшений.Большая часть этой информации поступает с веб-сайта Агентства национальной безопасности США по обеспечению безопасности, в частности, из отчета за июнь 2018 года под названием WPA3 улучшит безопасность Wi-Fi.

Усовершенствования запланированы в два этапа, первый из которых известен как улучшения WPA2, и ожидается, что он будет выпущен до конца 2018 года. Второй этап — это полномасштабный WPA3. Ожидается, что продукты, совместимые с WPA3, начнут появляться до конца 2018 года. Улучшения WPA2 требуют использования защищенных фреймов управления (PMF), более строгой проверки реализаций безопасности поставщиков и улучшенной согласованности в конфигурации сетевой безопасности.

IEEE 802.11w, стандарт, описывающий PMF, был ратифицирован в 2009 году и становится обязательным. Без него кадры управления передаются в незашифрованном виде, и их целостность не проверяется. PMF обеспечивает целостность трафика управления сетью, обеспечивает защиту от перехвата, воспроизведения и подделки кадров действий управления. Это защищает от DoS-атак, которые используют поддельные фреймы деаутентификации / диссоциации, чтобы выгнать клиентов из сети и вынудить их снова пройти аутентификацию.

Многие уязвимости беспроводной сети являются результатом неправильной реализации или неправильной настройки. Усовершенствования WPA2 потребуют дополнительных тестов на устройствах с сертификатом Wi-Fi, чтобы гарантировать как использование передовых методов, так и ожидаемое поведение продуктов. Расширение WPA2 также определяет набор безопасных наборов шифров, чтобы предотвратить использование злоумышленником уязвимости конфигурации.

Усовершенствования WPA2 потребуют дополнительных тестов на устройствах с сертификатом Wi-Fi, чтобы гарантировать как использование передовых методов, так и ожидаемое поведение продуктов. Расширение WPA2 также определяет набор безопасных наборов шифров, чтобы предотвратить использование злоумышленником уязвимости конфигурации.

В настоящее время сети Wi-Fi могут быть полностью открытыми, без пароля и шифрования.Это будет невозможно с WPA3, который вводит Opportunistic Wireless Encryption (OWE). OWE обеспечивает индивидуализированное шифрование данных для клиентов Wi-Fi, использующих общедоступные открытые сети. Больше никаких подслушиваний. Процесс шифрования прозрачен для пользователей. Они видят и присоединяются к сети Wi-Fi, как к открытой сети. БОЛЬШОЕ улучшение. Технически OWE использует неаутентифицированный ключ Диффи-Хеллмана. обмен во время ассоциации, в результате чего парный главный ключ (PMK), используемый для получения ключей сеанса.

В статье для Network World Эрик Гейер отмечает, что Wi-Fi Enhanced Open официально не является частью WPA3. Хотя ожидается, что он будет добавлен вместе с WPA3, тем не менее, он не является обязательным. Также необязательной является поддержка незашифрованных устаревших открытых подключений.

Хотя ожидается, что он будет добавлен вместе с WPA3, тем не менее, он не является обязательным. Также необязательной является поддержка незашифрованных устаревших открытых подключений.

Гейер также указывает на некоторые недостатки того, как WPA3 обрабатывает открытые сети. Во-первых, клиентское устройство Wi-Fi может не отличить безопасную открытую сеть WPA3 от незащищенной открытой сети WPA2.Нам просто нужно подождать и посмотреть, как каждая операционная система справится с этим. А общие папки на клиентах Wi-Fi будут доступны всем в сети WPA3 Open. Наконец, он ничего не делает для защиты от злых сетей-близнецов.

Еще одно значительное улучшение было упомянуто выше — устойчивость к подбору пароля методом перебора. Режим предварительного общего ключа WPA2 (PSK) больше не используется, его заменил режим одновременной аутентификации равных WPA3 (SAE). Большим улучшением здесь является то, что SAE не передает хэш пароля в открытом виде.WPA2-PSK позволяет злоумышленникам прослушивать хэш пароля, а затем, когда он у них есть, делать миллиард предположений в секунду, чтобы преобразовать хеш в пароль. SAE ограничивает количество предположений, которые может сделать злоумышленник. Взаимодействие с конечным пользователем не меняется с SAE, люди по-прежнему вводят пароль, как и сейчас с WPA2-PSK.

SAE ограничивает количество предположений, которые может сделать злоумышленник. Взаимодействие с конечным пользователем не меняется с SAE, люди по-прежнему вводят пароль, как и сейчас с WPA2-PSK.

При использовании WPA3 каждое подключение пользователя к маршрутизатору шифруется отдельным ключом. Это большое. Без него, как в случае с WPA2, любой, кто знал пароль Wi-Fi, мог шпионить за другими пользователями той же сети.Кроме того, WPA2 не предлагал Perfect Forward Secrecy (PFS или просто FS). Если кто-то пытался вас достать, он мог записывать ваш Wi-Fi-трафик, поскольку он передавался по воздуху (или он мог быть записан интернет-провайдером). С WPA2, как только кто-то узнал Pre-Shared Key, он мог вернуться и расшифровать все старые передачи. С WPA3 это невозможно. Старые передачи остаются секретными даже с течением времени.

Наконец, WPS заменяется DPP (Протокол предоставления устройств).Как и WPS, DPP нацелен на то, чтобы устройства без экрана или клавиатуры могли легко подключиться к сети Wi-Fi. Устройство с поддержкой DPP будет иметь встроенный открытый ключ, и сетевой администратор может подключить его к сети несколькими способами. Один из подходов — сканирование QR-кода на устройстве с поддержкой DPP с помощью телефона. Я настроен скептически; все, что пытается быть удобным для пользователя, скорее всего, будет небезопасным. Посмотрим, как это закончится. Поскольку для некоторых устройств требуется WPS, его нельзя полностью отключить. Как и WPS, DPP вводит новую терминологию, конфигуратор и подписчика.

Устройство с поддержкой DPP будет иметь встроенный открытый ключ, и сетевой администратор может подключить его к сети несколькими способами. Один из подходов — сканирование QR-кода на устройстве с поддержкой DPP с помощью телефона. Я настроен скептически; все, что пытается быть удобным для пользователя, скорее всего, будет небезопасным. Посмотрим, как это закончится. Поскольку для некоторых устройств требуется WPS, его нельзя полностью отключить. Как и WPS, DPP вводит новую терминологию, конфигуратор и подписчика.

Конфигуратором будет смартфон или планшет, который уже является частью сети и может подготавливать новые устройства. Неясно, как он получает возможность предоставлять новые устройства. Как он теряет способность после потери или кражи, также неясно. WPS имел 4 или 5 различных режимов работы, как и DPP. Устройствам может быть предоставлен доступ к сети путем сканирования QR-кода, согласования доверенного открытого ключа с использованием парольной фразы / кода, NFC или Bluetooth. Фу.

Фу.

устройства Wi-Fi уже некоторое время используют AES со 128-битными ключами для защиты данных.WPA3 будет требовать 256-битного шифрования и использования одобренных CNSA наборов шифров.

Когда будет доступен WPA3? Эрик Гейер говорит, что несколько устройств WPA3 должны появиться к концу 2018 года. WPA3 в настоящее время (ноябрь 2018 г.) является необязательным и может не быть обязательным в течение двух лет. Некоторые устройства можно обновлять с помощью программного обеспечения, для других потребуется новое оборудование.

История говорит нам, что первая версия протокола, скорее всего, содержит ошибки либо из-за самой спецификации, либо из-за конкретных реализаций.Кроме того, для использования WPA3 требуется поддержка как маршрутизатора / точки доступа, так и клиентского устройства (компьютер, планшет, телефон).

Хорошая статья: WPA3: Как и почему стандарт Wi-Fi имеет значение, Ларри Зельцер, август 2018 г.

И: Google знает почти все пароли Wi-Fi в мире от меня 12 сентября 2013 года.

WiFi Шифрование по воздуху: WEP, WPA и WPA2

Сначала вы можете подумать, что еще можно сказать о шифровании WiFi? Основные правила давно не менялись и их можно варить. до ИСПОЛЬЗУЙТЕ WPA2 .Но это еще не все.

Введение: Wi-Fi поддерживает три разные схемы беспроводного шифрования: WEP, WPA и WPA2 (WPA версии 2). Все варианты шифрования данные, передаваемые между устройством WiFi и маршрутизатором или точкой доступа (AP), являющейся источником беспроводной сети. Как только данные покидают маршрутизатор, привязанный для Интернета в целом WEP, WPA и WPA2 больше не используются.

Как везде отмечалось, WPA2 — лучший вариант. Однако WPA2 — это не просто флажок «Вкл. / Выкл.», Есть дополнительные параметры.Эти дополнительные параметры — TKIP, AES или CCMP. Не выбирайте TKIP. Это означает, что вы, по сути, используете менее безопасное шифрование WPA. AES и CCMP — два названия одного и того же. Какой бы ни был ваш роутер, выберите его.

И некоторые маршрутизаторы могут не предлагать только WPA2. Я видел маршрутизаторы, которые предлагали только комбинацию WPA или WPA2. Автономный или эксклюзивный WPA2 более безопасен.

Я видел маршрутизаторы, которые предлагали только комбинацию WPA или WPA2. Автономный или эксклюзивный WPA2 более безопасен.

Подробнее о трех типах шифрования см. Wi-Fi. Безопасность: следует ли использовать WPA2-AES, WPA2-TKIP или оба? Крис Хоффман (декабрь 2014 г.).

Пароли Wi-Fi

WPA2-AES (то же, что и WPA2-CCMP) может по-прежнему обеспечивать низкую безопасность, если пароль слишком короткий. Ничего нельзя сделать, чтобы помешать злоумышленнику перехватить сетевой трафик и использовать атаку методом перебора , , чтобы расшифровать его в автономном режиме, делая миллиарды предположений в секунду.

Сколько миллиардов предположений в секунду? По словам Пола Мура («Пароли: использование 3 случайных слов — действительно плохая идея!», Октябрь 2017 г.), это зависит от алгоритма хеширования.Сложный в вычислительном отношении алгоритм SHA512 замедляет работу до 8 миллиардов в секунду. Если пароль зашифрован с помощью SHA256, то мы можем ожидать 23 миллиарда попыток в секунду, а SHA1 — 70 миллиардов в секунду. Самый быстрый и, следовательно, наименее безопасный алгоритм — MD5. Мур говорит, что MD5 по-прежнему очень распространен, и его можно использовать методом перебора со скоростью 200 миллиардов предположений в секунду.

Самый короткий пароль, допустимый для WPA2, состоит из 8 символов. Пароль из 14 или 15 символов должен быть достаточно длинным, чтобы избежать большинства попыток угадывания грубой силы.Правительство Германии рекомендует минимум 20 символов. Пароли WPA2 могут содержать до 63 символов. Конечно, вместе с числами лучше включать как прописные, так и строчные буквы. Пароли WPA2 также могут содержать множество специальных символов.

Но подождите, это еще не все.

Длинный пароль все еще можно угадать с помощью атаки по словарю . Несмотря на название, этот тип атаки может включать в себя множество паролей, которые не являются словами в словаре. Такие вещи, как «Denver2013» или «Мне нравится MickeyMouse».Многие веб-сайты были взломаны за эти годы, и злоумышленники могут найти огромные базы данных паролей, которые действительно выбрали люди. Таким образом, защита от тщательной атаки по словарю означает отказ от пароля, который использовали другие люди до . Действительно трудная задача, но не невозможная.

Советы по выбору глобального уникального пароля см. В моем блоге от ноября 2014 года: Безопасность Wi-Fi против правительственных шпионов.

Чтобы понять, как злоумышленники взламывают пароли Wi-Fi, см. Статью Дэна Гудина (август 2012 г.), как я взломал пароль Wi-Fi соседей, не беспокоясь.Один восьмизначный пароль было трудно угадать, потому что это была строчная буква, за которой следовали две цифры, за которыми следовали еще пять строчных букв без различимого рисунка. То есть в нем не было ни одного слова ни вперед, ни назад. Сопротивление искушению использовать удобочитаемое слово значительно усложняло угадывание. Я подозреваю, что числа в середине также усложняли задачу, поскольку большинство людей этого не делают. Тем не менее, даже в 2012 году угадывать все возможные 8-значные пароли можно было.Гудин предлагает использовать четыре или пять случайно выбранных слов — например, «applesmithtrashcancarradar» — чтобы сделать пароль, который можно было бы легко произнести, но непомерно сложно взломать. Я бы добавил число и заглавную букву.